Introdução

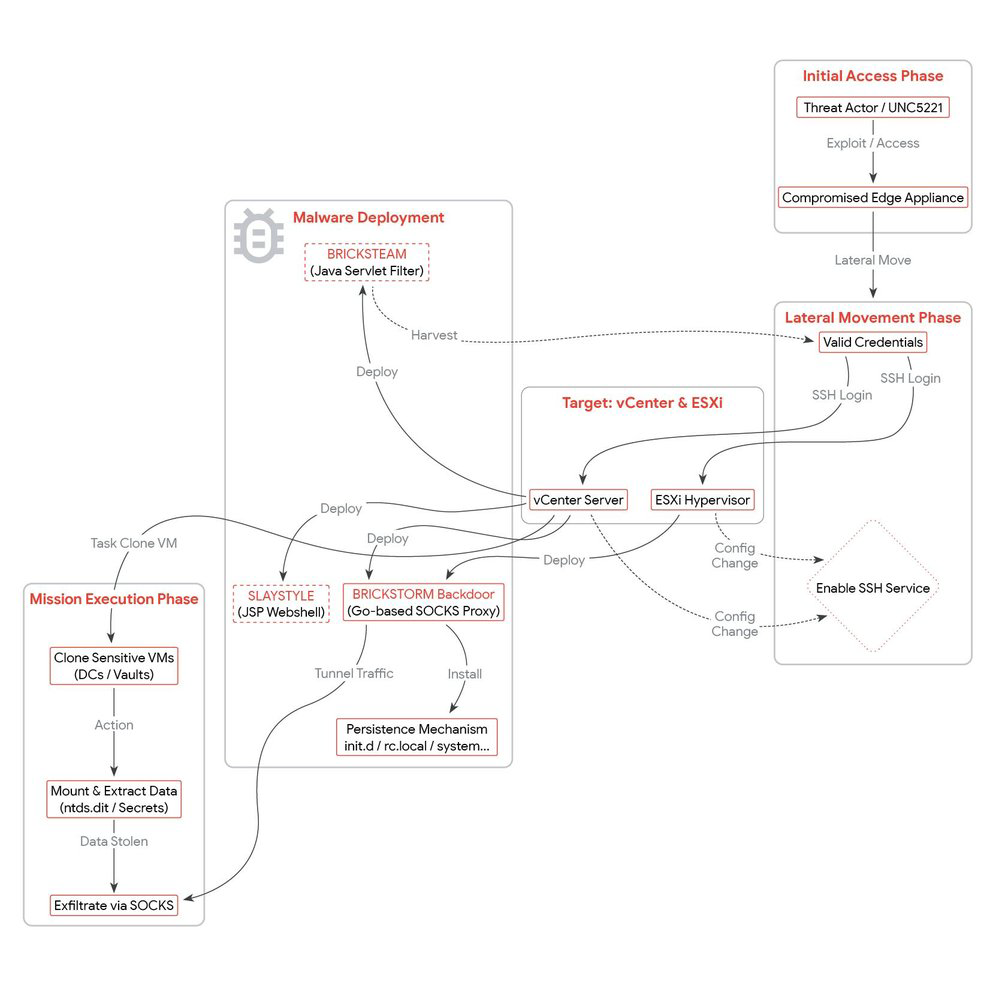

Com base em pesquisas recentes sobre a campanha BRICKSTORM, este artigo analisa os riscos crescentes em ambientes virtualizados. O foco dessas operações é claro: o ecossistema VMware vSphere, com ênfase no vCenter Server Appliance (VCSA) e nos hypervisors ESXi. Diferente de vulnerabilidades de software comuns, aqui a ameaça reside na exploração de arquiteturas frágeis, design de identidade ineficiente e lacunas profundas de observabilidade.

Ao estabelecer persistência na camada de virtualização, os atacantes operam abaixo do sistema operacional guest, onde ferramentas tradicionais de EDR não têm alcance. Eles exploram nossa falta de visibilidade: os control planes do vSphere não suportam agentes de EDR convencionais e, historicamente, receberam menos atenção de segurança do que endpoints tradicionais. Não estamos falando de um CVE específico, mas de falhas na aplicação das melhores práticas de hardening e monitoramento.

Esta abordagem não é sobre aguardar uma correção de produto, mas sobre transformar sua infraestrutura em um sistema defensivo. A Mandiant disponibilizou um vCenter Hardening Script que automatiza a aplicação de controles na camada do Photon Linux, um passo essencial para times de engenharia que buscam reduzir a superfície de ataque.

Análise de Risco do vCenter Server Appliance (VCSA)

O VCSA é o ponto central de controle e confiança da infraestrutura. Por hospedar workloads Tier-0 (como Domain Controllers e soluções de PAM), ele herda o perfil de risco desses ativos críticos. Uma brecha no VCSA não é apenas um incidente operacional; é uma falha de Tiering administrativo completa.

- Comando Centralizado: O atacante ganha poder para desligar, deletar ou reconfigurar qualquer VM, além de resetar credenciais root em hosts ESXi.

- Acesso Total a Dados: O bypass de permissões a nível de sistema operacional permite exfiltrar diretamente arquivos VMDKs, contornando proteções de storage tradicionais.

- Lacunas de Logging: Se um atacante ganha acesso ao shell do Photon OS via SSH, não há registro remoto nativo dos comandos executados.

Além disso, o ciclo de vida do vSphere 7, que atingiu seu fim (EoL) em outubro de 2025, expõe organizações a dívida técnica, sem mais patches para vulnerabilidades críticas.

A Vantagem Estratégica das Medidas Proativas

Uma defesa resiliente baseia-se em dois pilares: o endurecimento técnico (hardening) e a análise de sinal de alta fidelidade. Atacantes rotacionam infraestrutura e recompilam malwares constantemente; focar em blocklists de IPs é gastar energia no lugar errado. O objetivo é criar "atrito" para o atacante, forçando-o a gerar telemetria que possamos capturar.

O framework de defesa deve ser dividido em quatro fases: Benchmarking e controles base, Gestão de Identidade, Hardening de Rede vSphere (Zero Trust) e Visibilidade Forense.

Fase 1: Benchmarking e Controles Base

Utilize os Security Technical Implementation Guides (STIG) como seu padrão ouro. Para times de engenharia, a aplicação do Photon Linux DISA STIG é o básico não negociável. Abaixo, destacamos o mapeamento entre controles STIG e as Táticas, Técnicas e Procedimentos (TTPs) dos atacantes:

- MFA no vCenter: Essencial para evitar o uso de credenciais de Active Directory comprometidas.

- Alertas em tempo real: Monitorar ações de conta SSO/PrincipalManagement para detectar a criação rápida de backdoors.

- Least Privilege: Remover permissões excessivas, especialmente privilégios de clonagem e exportação que facilitam a exfiltração de dados.

Fase 2: Gestão de Identidade

O foco aqui é mitigar vetores de movimento lateral.

- Privileged Access Workstations (PAWs): As sessões administrativas devem originar-se exclusivamente de estações dedicadas e endurecidas.

- Privileged Access Management (PAM): Ferramentas de PAM mitigam a colheita de credenciais, injetando senhas sem que elas passem pela memória do atacante.

- vpxuser: A conta vpxuser é o vetor de pivot principal. No vSphere 8.0+, é possível e recomendado desabilitar o acesso shell para esta conta:

esxcli system account set -i vpxuser -s false.

Fase 3: Hardening de Rede vSphere

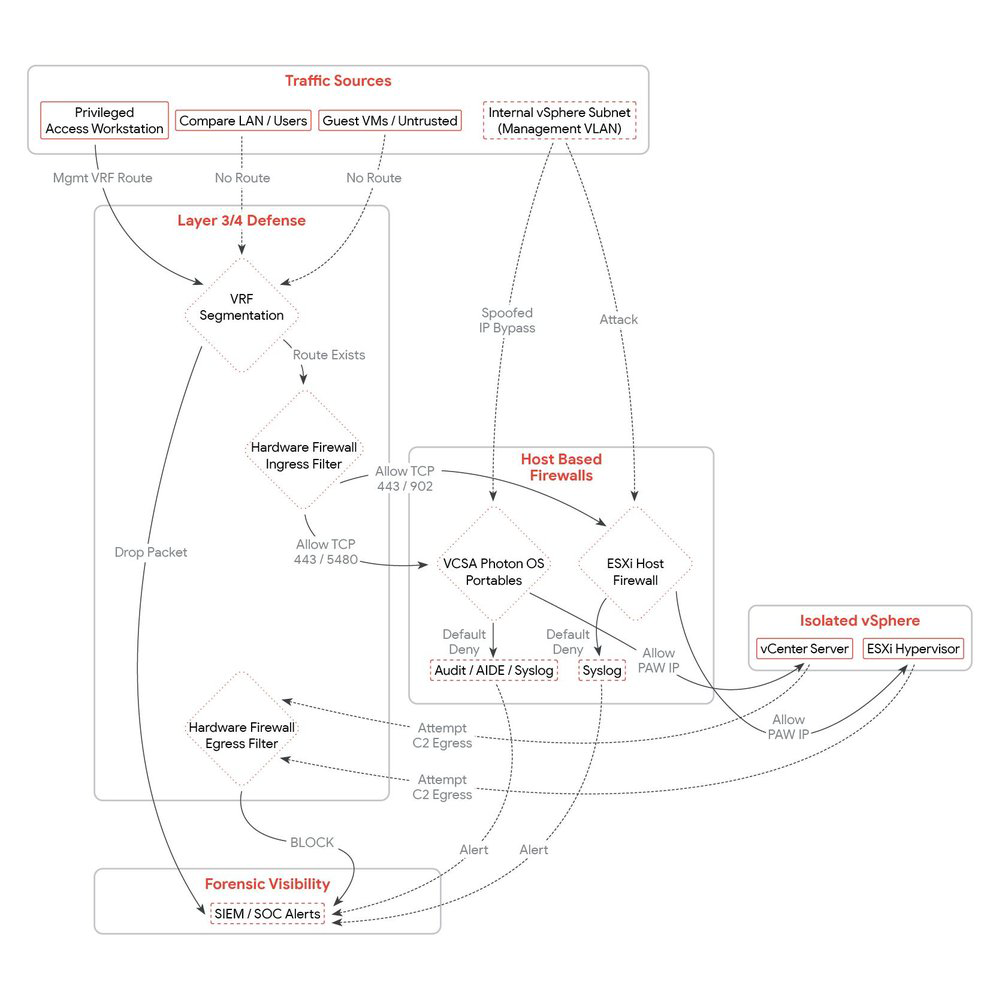

Arquitetura de rede plana é o sonho de qualquer atacante. A defesa de rede Zero Trust exige a segregação estrita das zonas: Host Management, VCSA/Infra, vMotion, Storage e VM Workloads.

A regra de ouro é: o VCSA deve ser inacessível de qualquer sub-rede que não seja a dos administradores (PAWs). Implemente um firewall "Default Deny" na camada de rede (North-South) e utilize firewalls baseados em host (iptables/nftables no nível do kernel) para blindar o tráfego intra-segmanto (East-West).

Fase 4: Logging e Visibilidade Forense

O logging gap é a maior vantagem do atacante. O VCSA não encaminha logs de kernel por padrão.

- auditd: É a alma da sua visibilidade. Ele registra syscalls e comandos executados no nível do shell. Para uma defesa real, use o 'auditd bridge' (

/etc/audisp/plugins.d/syslog.conf) para encaminhar logs via TLS (TCP 6514) para seu SIEM/Logging centralizado. Se o atacante derrubar um log local, a evidência estará salva fora do appliance. - AIDE (FIM): Ferramenta essencial para integridade de arquivos de sistema. Diferente do auditd, que olha o "como" (ação), o AIDE olha o "resultado" (mudança no arquivo). Monitorar arquivos como

/etc/rc.localou chaves de SSH via AIDE torna-se um sensor de alta fidelidade.

Conclusão

A segurança do control plane do vSphere deve evoluir da configuração padrão para um modelo de monitoramento ativo. Transformar o seu ambiente em um "sensor" exige que você elimine atalhos operacionais e assuma o custo de uma gestão rigorosa. Com a automação de hardening e uma estratégia de logging centralizado e imutável, você retira do atacante sua principal vantagem: a invisibilidade.

Artigo originalmente publicado em Cloud Blog.