O que é a operação BlackFile e por que ela desafia a segurança tradicional?

Este artigo detalha a operação de extorsão do grupo UNC6671 (BlackFile), que utiliza vishing sofisticado e ataques de adversary-in-the-middle (AiTM) para comprometer identidades (SSO) e exfiltrar dados em massa. A conclusão principal é que perímetros tradicionais são ineficazes contra ataques de engenharia social integrados ao login. A mitigação exige a transição urgente para MFA resistente a phishing (FIDO2) e a reavaliação de monitoramento de logs de acesso a SaaS, tratando eventos de 'FileAccessed' via scripts como alertas críticos.

O grupo UNC6671 tem demonstrado uma operação altamente eficaz contra ambientes Microsoft 365 e Okta. Diferente de vulnerabilidades de software, o sucesso do BlackFile reside na manipulação de processos internos e no uso de engenharia social para obter acesso inicial, tornando a infraestrutura de identidade o principal vetor de risco para empresas brasileiras que migraram para SaaS.

Como funciona o acesso inicial via vishing?

O método é cirúrgico: os atacantes utilizam callers que se passam por suporte de TI, ligando para celulares corporativos sob pretextos de "migração de passkeys" ou "atualização de MFA". Ao guiar a vítima para portais falsos de SSO (AiTM), eles capturam as credenciais e o token MFA em tempo real, registrando um novo dispositivo de confiança para manter persistência no ambiente de identidade da organização.

O que torna a extração de dados via script perigosa?

Após o ganho de acesso, a automação escala rapidamente. A equipe de segurança deve estar atenta ao fato de que, em vez de baixar arquivos manualmente, o UNC6671 usa scripts (Python Requests/PowerShell) para realizar chamadas diretas à API (como Microsoft Graph). Isso gera logs de FileAccessed, que costumam ser ignorados por muitos SOCs brasileiros, permitindo o "streaming" invisível de grandes volumes de dados.

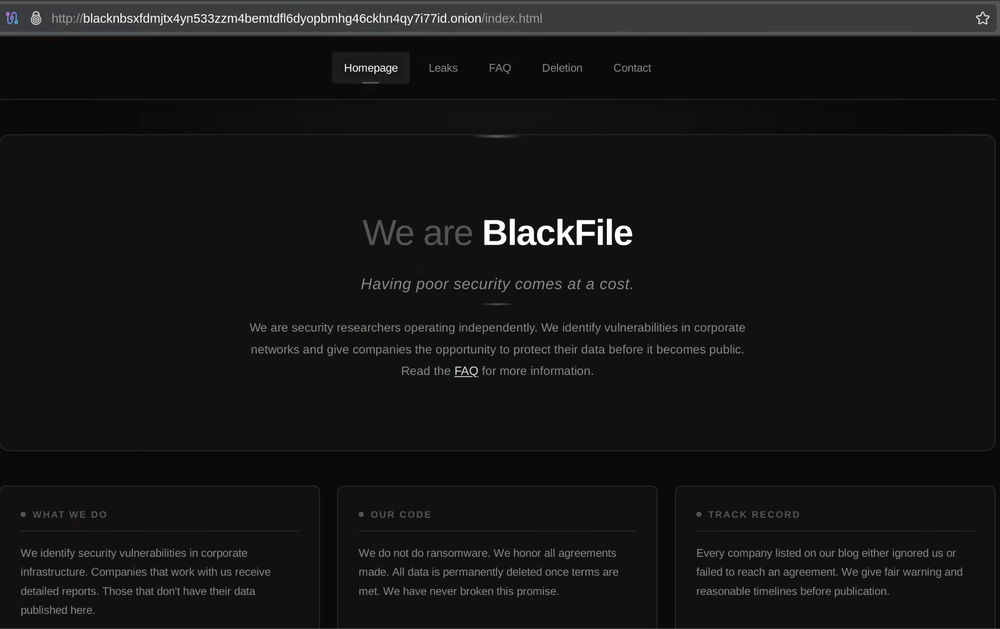

(Nota: Figura 1 exibida conforme o original)

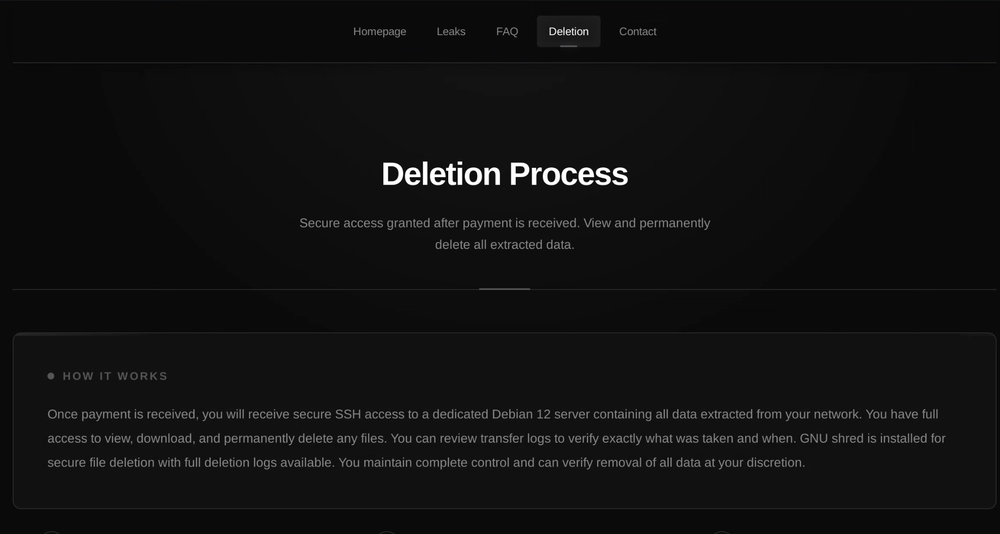

(Nota: Figura 2 exibida conforme o original)

Como o BlackFile operacionaliza a extorsão?

As comunicações evoluíram de e-mails genéricos para marcas "BlackFile" com exigências via mensageiros criptografados como o Session. A tática de pressão escalar é um ponto de atenção: caso a empresa ignore as investidas iniciais, o grupo de ameaças chega a realizar spamming de e-mails, deixar voicemails para executivos e até táticas de swatting contra funcionários.

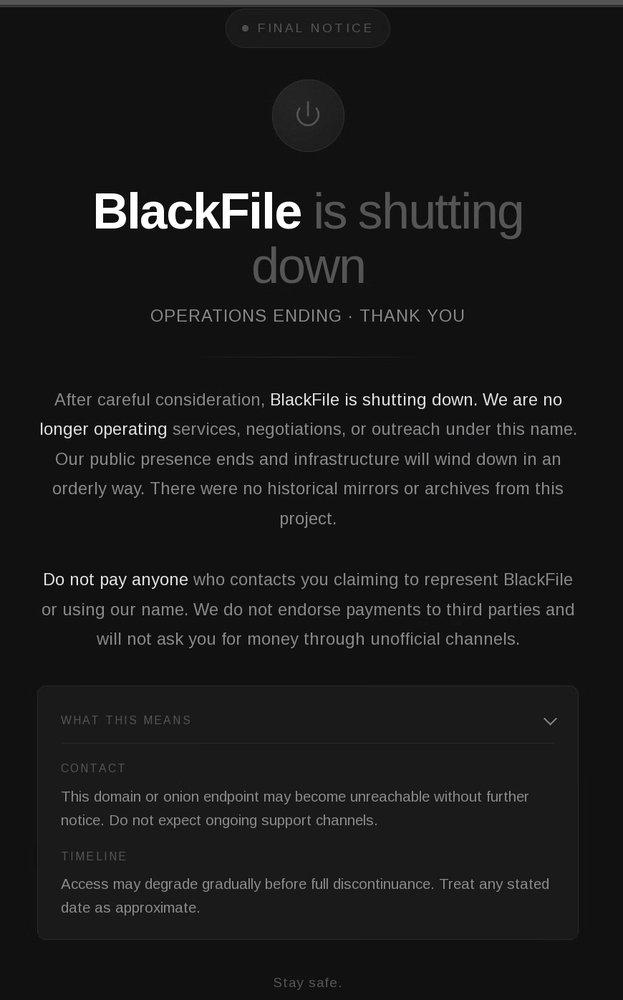

(Nota: Figura 3 exibida conforme o original)

(Nota: Figura 4 exibida conforme o original)

Mesmo com o possível "shutdown" da marca BlackFile, a técnica de exploração SaaS do UNC6671 permanece como um risco latente para qualquer organização brasileira conectada à nuvem. A reestruturação de times de engenharia e TI para foco em MFA à prova de phishing e monitoramento de logs de API não é apenas uma recomendação de segurança, mas uma necessidade de continuidade de negócio.

Perguntas Frequentes

-

O que diferencia a estratégia de exfiltração do BlackFile?

O grupo utiliza automação via scripts (Python/PowerShell) para realizar requisições diretas de 'FileAccessed' em vez de 'FileDownloaded'. Isso permite o streaming rápido de dados, contornando muitos sistemas de monitoramento que analisam apenas downloads convencionais. -

MFA convencional é suficiente para impedir esse ataque?

Não. O grupo utiliza ataques de AiTM para interceptar códigos MFA em tempo real. A única defesa eficaz recomendada é a adoção de métodos de autenticação resistentes a phishing, como chaves FIDO2 ou passkeys. -

Como os times de SOC devem adaptar suas regras de detecção?

O SOC deve elevar a severidade de eventos de FileAccessed quando o User-Agent indicar ferramentas de automação (como bibliotecas Python ou CLI), tratando-os com a mesma criticidade que FileDownloaded.

Artigo originalmente publicado pelo Google Threat Intelligence Group em Cloud Blog.