Como estender o seu AI Gateway com Rust? (TL;DR)

Este artigo detalha como criar extensões customizadas para AI Gateways utilizando Rust e o SDK de módulos dinâmicos do Envoy. A conclusão principal é que, embora poderosa, essa abordagem exige alinhamento rigoroso entre as versões do SDK e do Envoy para garantir estabilidade. O uso de ambientes locais com simuladores, como o httpbun, é uma estratégia recomendada para validar lógica de negócio complexa antes da implementação em ambientes de produção, otimizando custos e acelerando o ciclo de desenvolvimento.

Cada gateway moderno entrega hoje um leque básico de políticas: Autenticação, rate limiting, roteamento e guardrails para prompts. Essas funcionalidades atendem a 80% do mercado, mas e quando o seu negócio exige algo específico? Precisa de uma busca em banco de dados para adicionar um header? Quer manipular o corpo da requisição de forma atípica? A resposta estratégica é a extensão customizada.

Neste guia, exploramos como utilizar agentgateway, Envoy e Rust para criar, compilar e implantar sua própria lógica de processamento de tráfego.

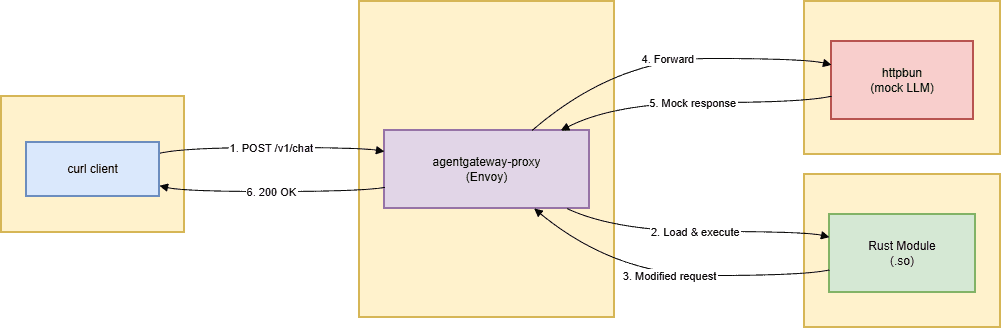

Visão geral da arquitetura

Antes de codificar, precisamos entender o fluxo de dados. Nossa estrutura de laboratório percorre quatro camadas:

- O cliente (curl) envia a requisição.

- O

agentgateway-proxy(Envoy) intercepta. - O módulo Rust customizado processa e transforma o payload.

- O

httpbun(mock LLM) processa e devolve a resposta.

curl → agentgateway-proxy → Rust Module (.so) → httpbun (mock LLM) → response

A Stack Tecnológica

| Ferramenta | Objetivo |

|---|---|

| kind | Criação de cluster Kubernetes local para validação |

| kgateway + agentgateway | Control plane de gerenciamento do Envoy e Gateway API |

| Envoy | Data plane que processa cada requisição |

| Rust | Lógica de transformação compilada em biblioteca dinâmica (.so) |

| httpbun | Simulador de LLM (sem necessidade de chaves de API) |

Componentes da implementação

O coração desse processo é o Cargo.toml. O segredo reside em definir o crate-type como cdylib. Isso instrui o compilador Rust a gerar um arquivo binário compartilhado (.so) que o Envoy pode carregar dinamicamente em tempo de execução, eliminando a necessidade de restarts desnecessários para atualizações de lógica.

O uso de um Trait para definir as operações de transformação atua como um contrato, garantindo que o módulo interaja corretamente com os headers e os corpos de requisição/resposta durante todo o ciclo de vida do pacote no proxy.

Considerações para times de engenharia no Brasil

Ao levar esse modelo para ambientes de produção (EKS, GKE, AKS), atente-se a:

- Gestão de Dependências: A

envoy-proxy-dynamic-modules-rust-sdkdeve ser espelhada na versão do Envoy que você utiliza. - Segurança: O uso de módulos dinâmicos permite a injeção de lógica arbitrária; garanta que sua pipeline de CI/CD valide a integridade dos módulos compilados.

- Observabilidade: Não trate o módulo como uma 'caixa preta'. Implemente métricas e logs estruturados dentro da lógica Rust para que, em caso de erro, o time de SRE consiga identificar se o gargalo está no gateway ou na transformação.

Perguntas Frequentes

-

Por que usar Rust para estender funcionalidades de um Gateway?

Rust oferece alta performance e segurança de memória, sendo ideal para rodar dentro do Envoy sem sacrificar a latência. Além disso, permite a criação de lógica de negócio customizada que não está disponível nas políticas nativas do gateway. -

A sincronia entre versões do Envoy e do SDK é crítica?

Sim, absoluta. O SDK de módulos dinâmicos do Envoy depende diretamente das APIs C da versão específica do proxy. Erros de 'undefined symbol' são comuns quando as versões não estão perfeitamente alinhadas. -

Como posso testar transformações sem gastar com tokens de LLM?

Utilizar simuladores como o 'httpbun' permite validar o fluxo completo do gateway, incluindo a lógica de transformação, sem a necessidade de chaves de API reais ou consumo de recursos externos.

Artigo originalmente publicado por Michael Uzukwu, kgateway and agentgateway Contributor em Cloud Native Computing Foundation.