Em um cenário de nuvem cada vez mais dinâmico, as defesas tradicionais baseadas estritamente em endereços IP tornaram-se obsoletas. Com a massificação de Content Delivery Networks (CDNs) e infraestruturas compartilhadas, o endereço IP deixou de ser um identificador confiável. Para empresas que operam ambientes complexos na nuvem, depender de IPs estáticos ou FQDNs fixos não apenas cria lacunas de segurança, mas impõe um débito operacional insustentável para os times de rede e segurança.

Atualmente, um único IP pode servir múltiplos serviços, e a natureza efêmera dos recursos na nuvem faz com que esses endereços mudem constantemente. A introdução do suporte a wildcards no domínio dentro do Cloud Next Generation Firewall (NGFW) Enterprise é um movimento estratégico do Google para combater essa ineficiência, permitindo políticas de segurança muito mais granulares e alinhadas com a arquitetura de microserviços.

Por que o filtro de domínio e SNI é um divisor de águas

A capacidade de aplicar URL filtering via Cloud NGFW realiza inspeções profundas (Deep Packet Inspection) em payloads HTTP, elevando o controle para a Camada 7 (L7). Isso é crítico para ambientes brasileiros com alta demanda de compliance e necessidade de proteção contra egressos maliciosos.

Os principais casos de uso que observamos para empresas que buscam modernizar sua infraestrutura incluem:

- Controle Egress Granular: Diferente dos firewalls legados, a inspeção de cabeçalhos L7 permite tomar decisões baseadas em nomes de domínio e informações de SNI. Isso é mais eficiente quando múltiplos serviços compartilham a mesma infraestrutura de saída.

- Controle Sem Decriptação: Para organizações sob regulação rigorosa ou políticas de privacidade, o Cloud NGFW permite filtrar tráfego baseado no cabeçalho SNI durante o handshake TLS, garantindo visibilidade sem a necessidade de quebrar o end-to-end encryption.

- Redução do Overhead Operacional: Sair da dependência de IPs dinâmicos para identidades de domínio reduz drasticamente o tempo gasto em manutenção de regras de firewall. O foco muda de "gerenciar endereços" para "gerenciar políticas de acesso".

- Matching Flexível: O suporte a wildcards (como

*.exemplo.com) permite uma escalabilidade que a gestão via FQDN individual não oferece, cobrindo subdomínios de forma pragmática. - Segurança Avançada: A proteção contra SNI header spoofing adiciona uma camada de resiliência importante, onde a avaliação L7 garante que o tráfego é legítimo antes de qualquer handshake ser concluído.

Como funciona o URL filtering do Cloud NGFW

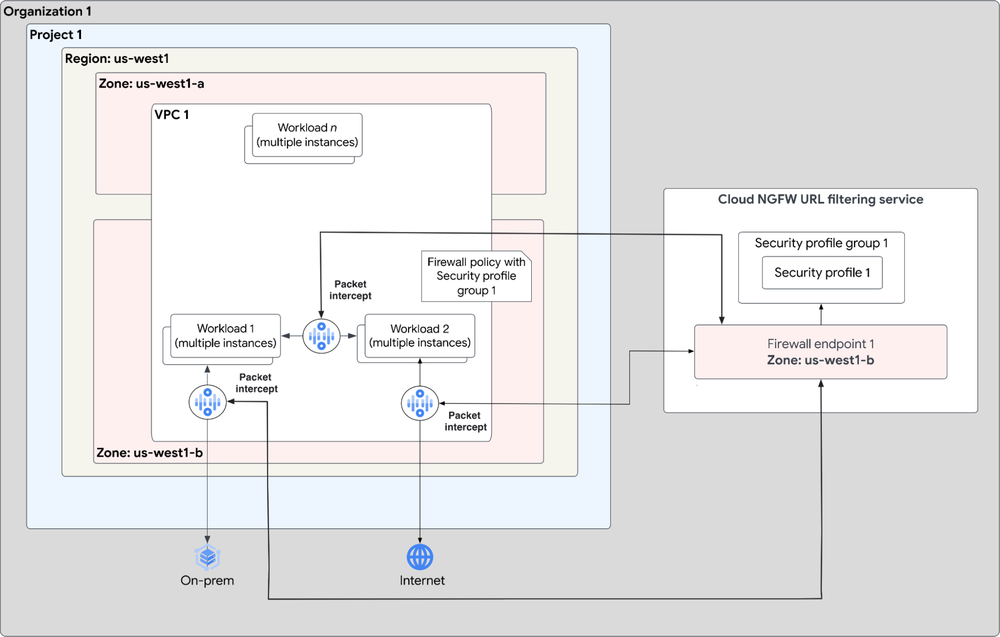

O serviço opera através de uma arquitetura distribuída, inspecionando o tráfego diretamente na borda da VCN.

Implementação prática: Um roteiro de três etapas

Para times de plataforma e SRE, a configuração segue uma lógica de desacoplamento entre infraestrutura e política:

- Deployment de endpoints: Inicia-se com a criação da entidade NGFW endpoint em uma zona específica, que atuará como o ponto de inspeção associado à sua VPC.

- Criação de perfis de segurança: O URL filtering security profile abriga as matcher strings. Ao agrupar esses perfis em um security profile group, você cria um artefato reutilizável em suas políticas de firewall.

- Enforcement de Política: A aplicação ocorre via firewall policy rule, utilizando a action

apply_security_profile_group. É aqui que a governança é centralizada.

Para se aprofundar na configuração, a recomendação é seguir a documentação oficial ou realizar o codelab específico para ambientes de homologação.

Artigo originalmente publicado por Susan WuOutbound Product Manager em Cloud Blog.