Para organizações que utilizam o Microsoft Intune como pilar na gestão de dispositivos, a integração desses logs com o Microsoft Sentinel não é apenas uma conveniência técnica, mas uma necessidade operacional. Ao centralizar dados de compliance e telemetria de gestão no seu SIEM, você transcende a simples administração de endpoints e passa a ter um controle de segurança unificado, fundamental para ambientes que exigem conformidade rigorosa e resposta rápida a ameaças.

Esta integração permite correlacionar eventos de dispositivos com outros logs de segurança — otimizando o seu threat hunting — e automatizar respostas a desvios de compliance ou modificações não autorizadas em políticas. A seguir, analisamos os passos e as considerações estratégicas para implementar essa ingestão com eficiência e baixo risco operacional.

Pré-requisitos e visão geral

Antes de iniciar o deployment, assegure que o ambiente está devidamente preparado para evitar gargalos ou falhas na coleta de dados:

- Microsoft Sentinel Enabled Workspace: Seu Log Analytics workspace deve estar com o Sentinel ativo. Recomenda-se integrar o Sentinel ao Defender Portal para uma gestão de security operations unificada.

- Privilégios de Acesso: O administrador deve possuir permissões de Intune Administrator para configurar as diagnostic settings e ser um Log Analytics Contributor no workspace de destino.

- Logs ativados: Garanta que as configurações de diagnostic logging no Intune estejam prontas para transmitir dados de usuários e dispositivos enrolados para o Azure Monitor/Log Analytics.

Configurando a ingestão de logs

O processo básico envolve a definição das fontes de dados no admin center do Intune. Abaixo, detalhamos o fluxo operacional:

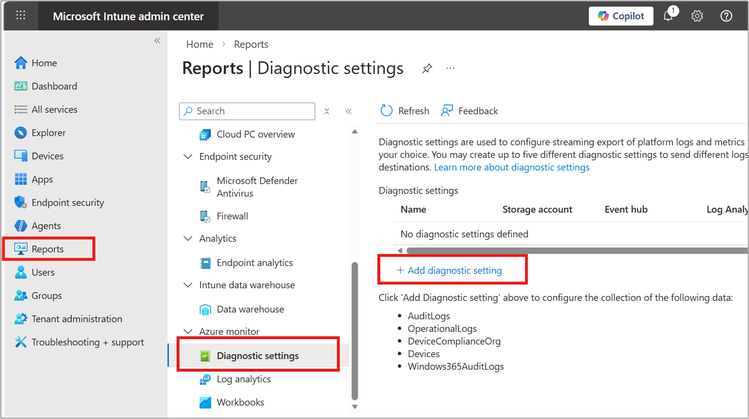

- Acesse o Microsoft Intune admin center, navegue por Reports > Diagnostics settings e adicione um novo diagnostic setting.

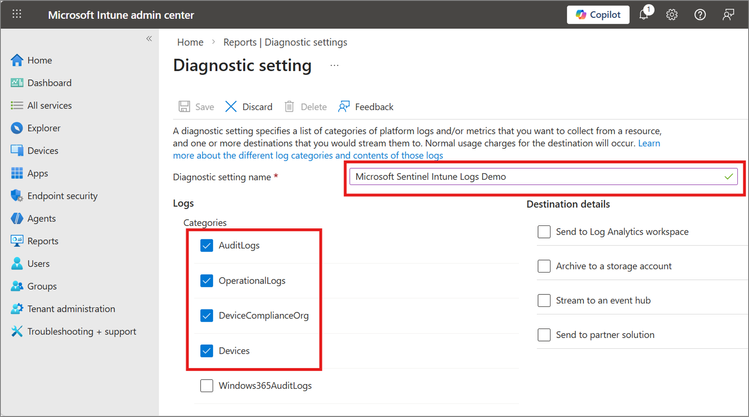

- Categorias de Log: Selecione as categorias críticas para uma visibilidade robusta. Recomendamos incluir, no mínimo:

AuditLogs,OperationalLogs,DeviceComplianceOrgeDevices.

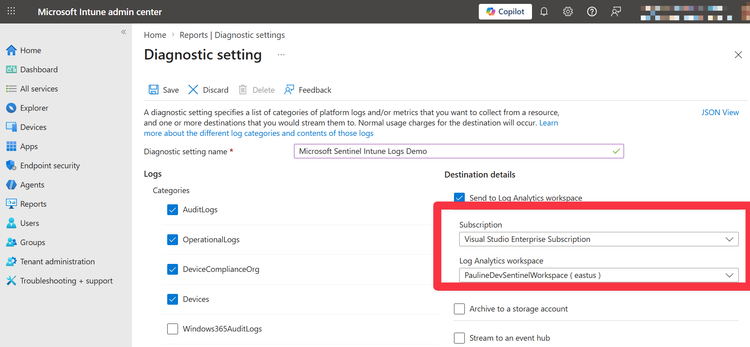

- Destino: Aponte para o Microsoft Sentinel workspace correspondente na sua assinatura de Azure.

- Finalização: Após salvar, os logs serão encaminhados para tabelas específicas na Analytics Tier. Atenção: Considere os impactos de custo desta ingestão em sua estratégia de FinOps, avaliando o período de retenção necessário.

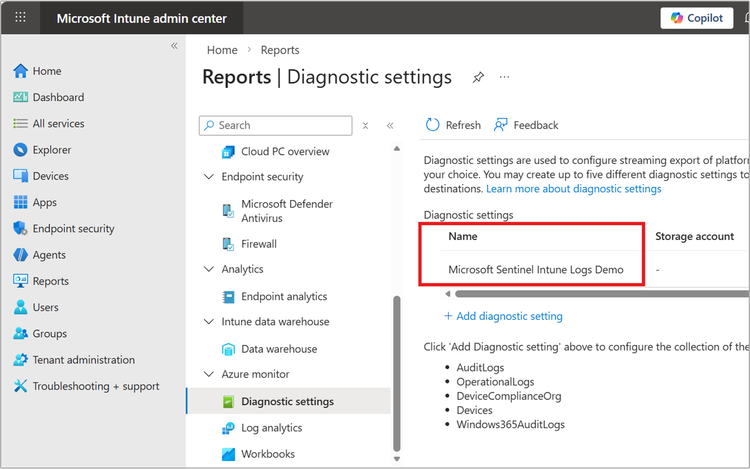

Verificação e Validação

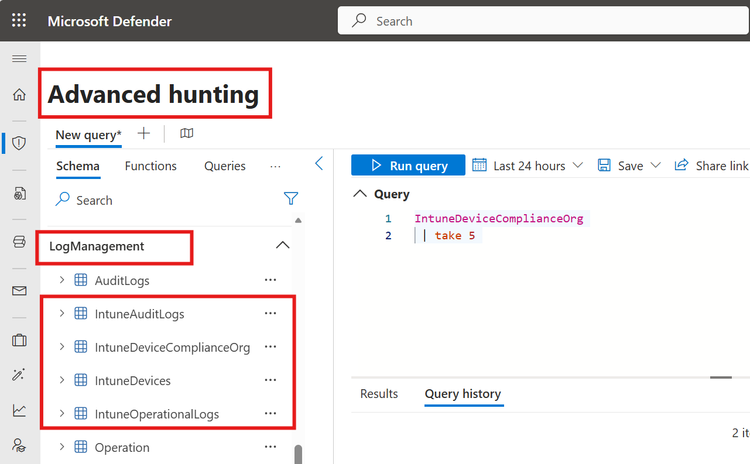

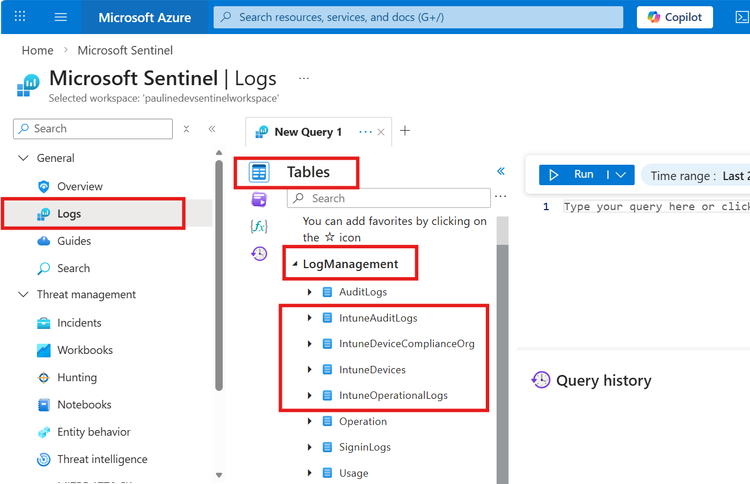

Após a configuração, a validação é crucial. Verifique se os dados estão chegando às tabelas IntuneAuditLogs, IntuneOperationalLogs, IntuneDeviceComplianceOrg e IntuneDevices.

- Microsoft 365 Defender Portal: Utilize a seção Advanced Hunting.

- Azure Portal: Verifique via Logs no seu workspace do Sentinel.

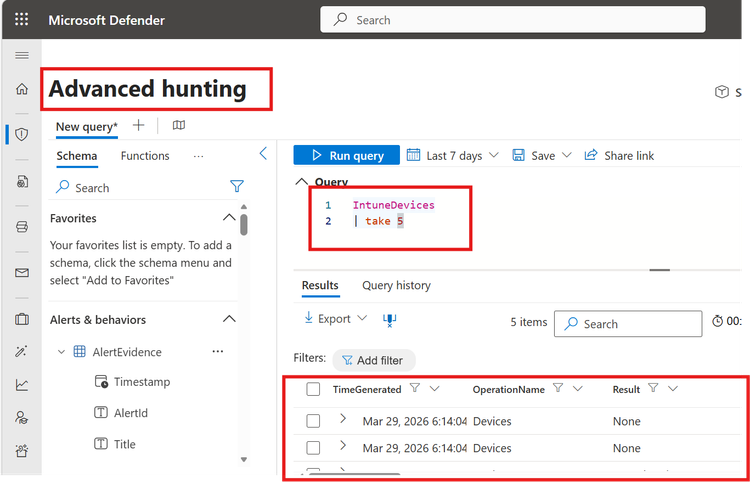

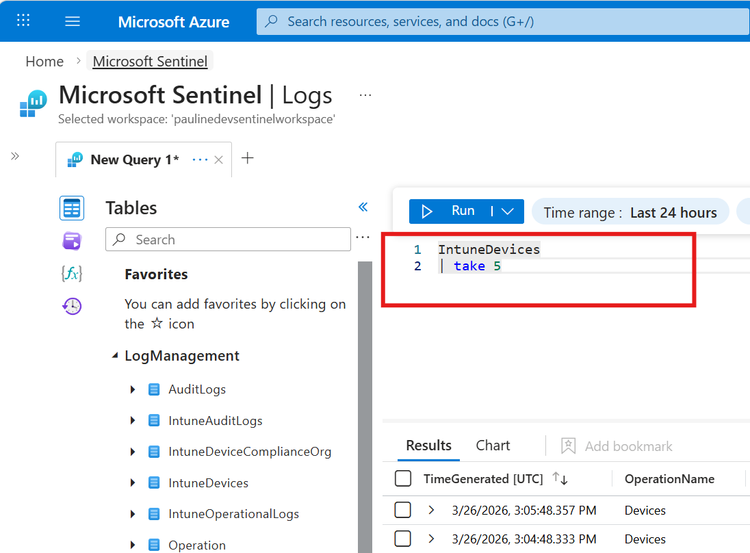

Para confirmar, execute uma query simples de KQL:

IntuneDevice

| take 5

Transformando dados em inteligência de segurança

A verdadeira entrega de valor acontece quando criamos regras de detecção a partir dessa telemetria. É possível, por exemplo, criar alertas automáticos para dispositivos que falham em compliance por X horas ou alterações suspeitas em políticas administrativas. Utilize playbooks (Logic Apps) para automatizar o rollback de configurações ou a resposta a incidentes, convertendo sinais de log em ações de correção.

Dica pro: O uso de Workbooks customizados é uma excelente forma de monitorar tendências de compliance e apresentar dashboards de performance tanto para a liderança técnica quanto para gestores de TI.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.