A escolha entre a facilidade de gerenciamento e a necessidade de controle granular é um dilema comum para times de infraestrutura e engenharia ao desenhar conectividade híbrida com o Azure.

Enquanto o Megaport Cloud Router (MCR) oferece uma solução direta e automatizada para peering privado com o Azure, ele é limitado por design. Para empresas brasileiras que operam cenários de multi-cloud ou precisam de configurações de rede personalizadas — como roteamento avançado, tunelamento entre sites ou políticas de segurança específicas na borda — o Megaport Virtual Edge (MVE) é a alternativa estratégica. O MVE funciona como uma plataforma on-demand para rodar Network Virtual Appliances (NVAs), permitindo que você aplique a mesma lógica de rede da sua infraestrutura local diretamente na borda da cloud.

Implementação Técnica: O Cenário Cisco 8000v

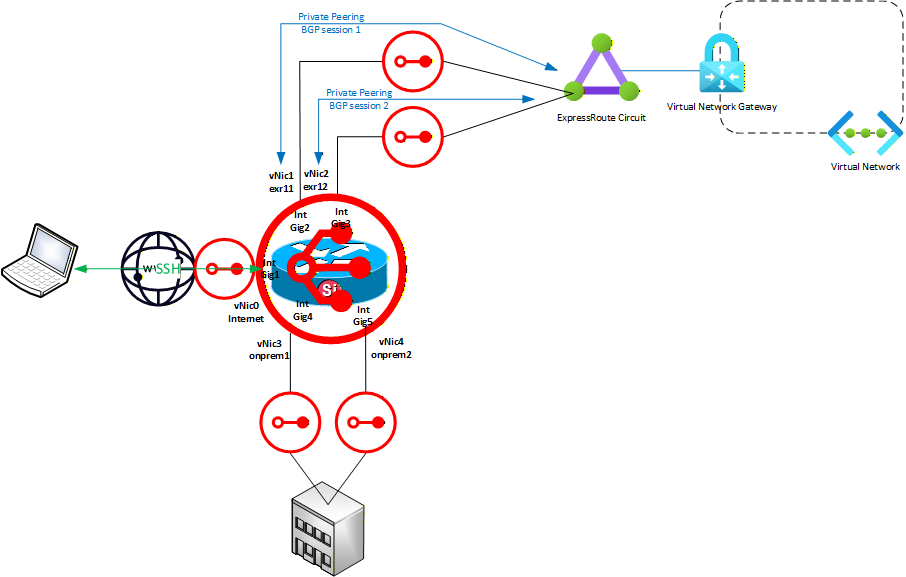

Abaixo, detalhamos o fluxo para a implementação utilizando um Cisco 8000v como NVA. O processo exige atenção ao provisioning de vNICs e à configuração correta de VLANs para garantir o throughput e a segmentação esperada.

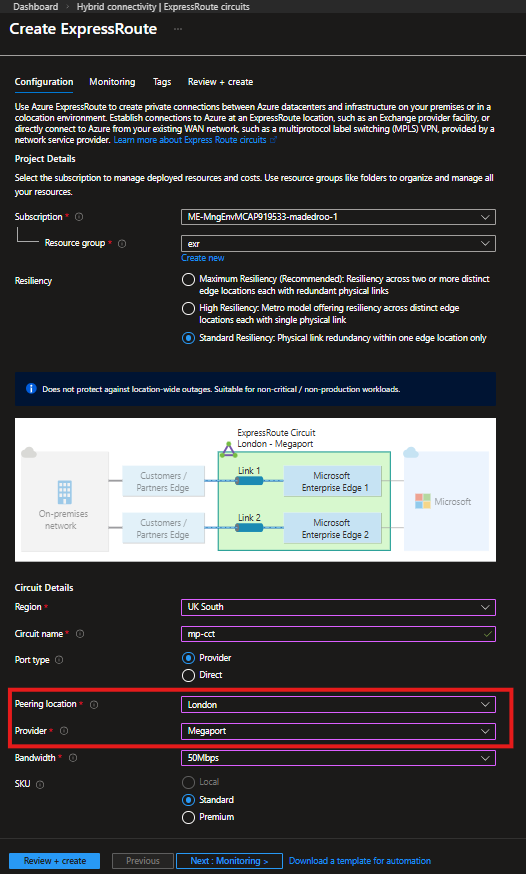

1. Criação do Circuito ExpressRoute

No portal do Azure, inicie criando um circuito ExpressRoute com Standard Resiliency em uma localização onde o Megaport esteja presente. Após a conclusão do deployment, o Service key é o artefato mais importante para a integração.

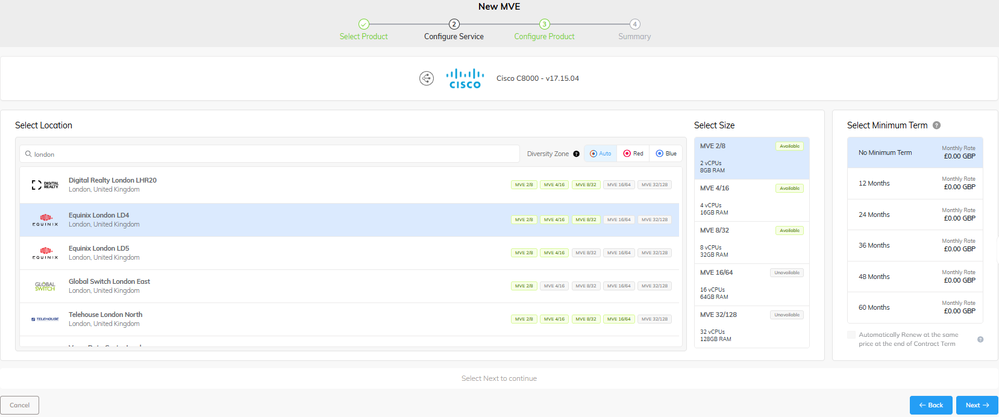

2. Provisionamento no Megaport

No portal de gestão da Megaport, ao criar o MVE, selecione o Cisco C8000. Um ponto de atenção crítico aqui é o Appliance Mode: escolha Autonomous. Esta configuração permitirá a flexibilidade de roteamento necessária para cenários complexos. Para o acesso, você precisará de vNICs dedicadas: a vNIC0 será destinada ao tráfego de gerenciamento (SSH), enquanto as vNIC1 e vNIC2 realizarão o handover dos caminhos primário e secundário do ExpressRoute.

3. Configuração de Peering e BGP

Uma vez que o ExpressRoute estiver com o status como Provisioned, ative o Azure private peering. É fundamental que o VLAN ID configurado no portal Megaport coincida exatamente com o definido no peering privado do lado do Azure. A falha nesta camada é uma das causas principais de latency ou impossibilidade de tráfego.

Quanto ao Cisco IOS, a configuração foca em sub-interfaces com encapsulamento dot1Q. Lembre-se, para garantir a alta disponibilidade, de configurar corretamente os vizinhos no router bgp apontando para os subnets do ExpressRoute.

router bgp 64000

bgp log-neighbor-changes

neighbor 192.168.0.2 remote-as 12076

neighbor 192.168.0.2 soft-reconfiguration inbound

neighbor 192.168.0.6 remote-as 12076

neighbor 192.168.0.6 soft-reconfiguration inbound

Considerações Finais

O uso de NVAs no MVE remove as amarras das soluções SaaS de rede, permitindo observability total via o CLI do appliance. Para empresas que buscam reduzir riscos através de visibilidade profunda e controle total sobre cada pacote que transita entre on-premises e Azure, esta arquitetura é o caminho ideal.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.