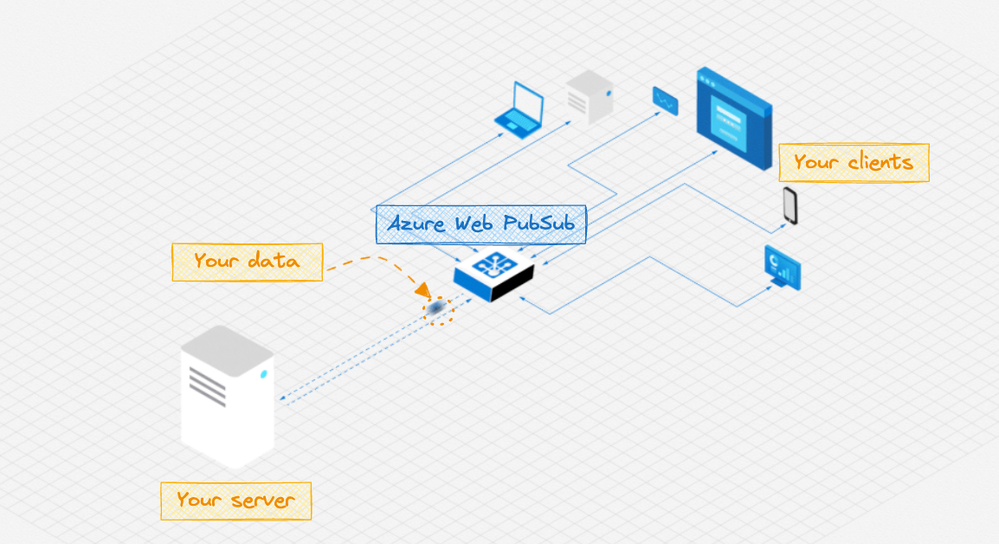

A necessidade de interatividade em tempo real não é mais um diferencial, mas um requisito base para plataformas modernas. Seja em dashboards colaborativos, plataformas de trading, monitoramento de IoT ou visualização de dados ao vivo, os engenheiros buscam arquiteturas que gerenciem a alta concorrência sem adicionar atrito operacional ou overhead de infraestrutura.

O Azure Web PubSub posiciona-se exatamente aí, atuando como um serviço gerenciado que abstrai a complexidade do tráfego WebSocket e do message fan-out. Recentemente, a Microsoft adicionou uma funcionalidade crucial para times que operam sistemas distribuídos e dinâmicos: o suporte a wildcard patterns para definição de roles e permissões de clientes.

Entendendo o Modelo de Conexão

No modelo atual do serviço, o backend atua como o orquestrador de segurança:

- O backend valida a identidade e gera um client access token.

- O client estabelece uma conexão persistente via WebSocket utilizando este token.

- A comunicação ocorre por meio de groups, que permitem segmentar usuários (ex:

dashboard.operations).

Até o momento, a segurança era estrita: o token precisava listar explicitamente cada role (ex: webpubsub.joinLeaveGroup.room123). Isso gerava um desafio de escalabilidade em sistemas onde o volume de grupos é dinâmico ou excessivamente grande.

O Problema do Modelo de Roles Literais

Em arquiteturas de alta dinamicidade — como aplicações multi-tenant, ambientes educacionais com milhares de salas virtuais ou plataformas financeiras — o gerenciamento de roles via hardcoded torna-se um "gargalo de débito técnico". O backend precisava:

- Manter um estado persistente atualizado de todos os grupos autorizados para cada usuário.

- Gerar tokens volumosos contendo centenas de strings de roles.

- Realizar o refresh constante dos tokens sempre que a topologia de grupos sofria alteração.

Isso fere o princípio da eficiência operacional, introduzindo latência desnecessária no processo de autenticação e aumentando a carga de processamento do seu API layer.

A Solução: Wildcard Patterns

Com a nova funcionalidade, é possível utilizar padrões (wildcards) na definição de permissões.

Exemplo de implementação:

roles: ["webpubsub.joinLeaveGroups.room.*", "webpubsub.sendToGroups.room.*"];

Ao aplicar o padrão room:*, você concede acesso a qualquer grupo que siga essa nomenclatura, sem a necessidade de atualizar o token conforme novos grupos são criados. Isso simplifica radicalmente a lógica de autorização e reduz significativamente o tamanho dos tokens transmitidos na conexão.

Impacto Prático em Ambientes Complexos

Para times de engenharia, a mudança é substancial. Em um cenário de, por exemplo, uma plataforma de financial trading, a diferença é clara:

- Antes: O bot de análise de risco precisava ter uma lista exaustiva de cada account ID que ele deveria monitorar. Qualquer nova conta exigia um processo de atualização em cascata.

- Agora: O bot recebe um token contendo

webpubsub.joinLeaveGroups.account.*. Toda nova conta criada no sistema é automaticamente "observável" pelo bot, sem qualquer deployment ou reinicialização de processos.

Este modelo de dynamic authorization separa claramente os interesses: as automações monitoram padrões (wildcards), enquanto usuários finais mantêm o isolamento através de roles literais. É uma vitória tanto para a SecOps (que reduz a área de exposição de tokens) quanto para a DevOps (que simplifica a complexidade da infraestrutura).

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.