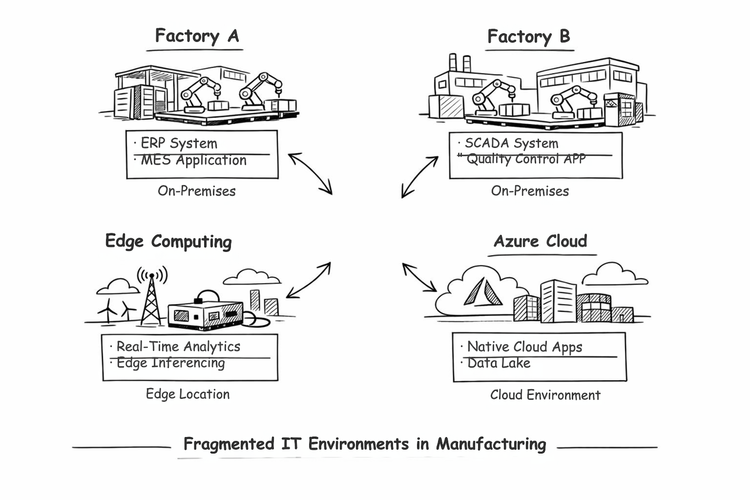

Empresas do setor industrial frequentemente enfrentam o desafio da persistência de arquiteturas híbridas. Plantas remotas, centros de dados locais e a nuvem convivem em um ecossistema complexo onde o ganho de escala não vem acompanhado de eficiência operacional. O problema real de muitas organizações brasileiras não é a adoção do cloud, mas o surgimento de silos: ferramentas distintas para equipes diferentes, controles de segurança inconsistentes e uma governança pulverizada que dificulta qualquer iniciativa de padronização.

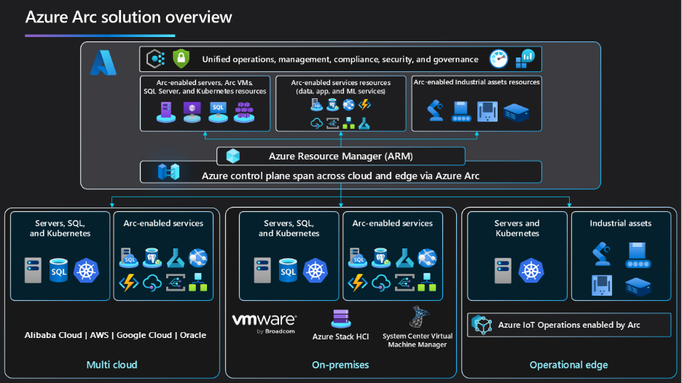

O Azure Arc surge aqui não apenas como um produto, mas como um architectural control-plane pattern. Ele resolve o dilema da fragmentação ao projetar infraestrutura e Kubernetes externos para dentro do Azure Resource Manager (ARM). Isso permite que times de engenharia apliquem políticas, controle de RBAC e monitoramento de forma centralizada, tratando recursos on-premises como se fossem nativos do Azure.

O desafio do alinhamento operacional

Ambientes de manufatura, por natureza, possuem restrições críticas que impedem uma migração "lift-and-shift" para a nuvem pública:

- Latency & determinism: Processos críticos de chão de fábrica exigem execução local estrita.

- Distributed footprint: Centros operacionais com maturidades técnicas variadas.

- Connectivity variability: Conexões instáveis que não permitem dependência contínua do cloud.

- Data sovereignty: Requisitos regulatórios que forçam a permanência de dados on-premises.

O erro mais comum é tentar tratar o ambiente on-premises com as mesmas ferramentas da nuvem sem uma camada de abstração sólida, gerando um custo administrativo massivo. A chave, portanto, é separar o control plane (gerenciamento e compliance) do data plane (execução das cargas de trabalho).

Matriz de Decisão Arquitetural

Para times que buscam definir o padrão ideal de adoção, a tabela abaixo resume o direcionamento estratégico:

| Restrição | Padrão Recomendado | Por que? |

|---|---|---|

| Muitos sites e ferramentas inconsistentes | Arc como control plane distribuído | Padroniza governança via projeção de ARM |

| Cargas de trabalho exigem plataforma local | Azure Local + Arc | Baseline consistente com integração Arc |

| Conectividade intermitente | Desenho desconectado/autônomo | Prioriza autonomia local e resiliência |

Analisando os Padrões de Implementação

1. Azure Arc como control plane distribuído

Este modelo é indicado para quando você precisa de um single pane of glass para inventário, tags e compliance (Defender for Cloud, políticas de segurança) em múltiplos datacenters e clouds. Ele elimina o operational drift, forçando a consistência sem interferir na performance dos sistemas locais.

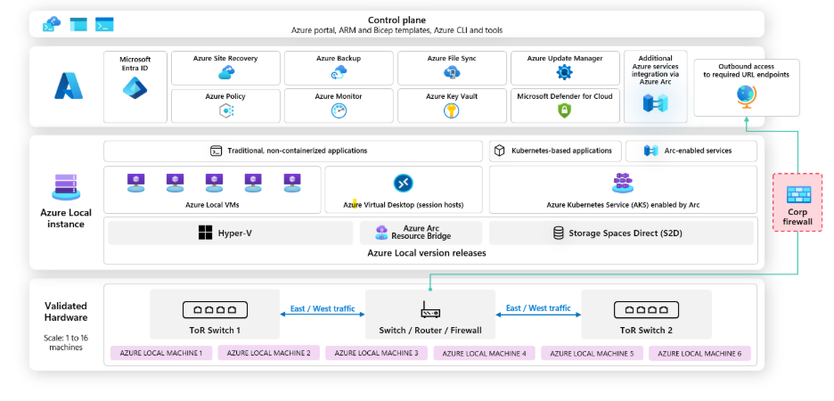

2. Azure Local + Azure Arc (Plant-adjacent)

Ideal para indústrias 4.0 que rodam AKS (Azure Kubernetes Service) ou instâncias de SQL Managed Instance no edge. O Azure Local oferece a infraestrutura e o Arc entrega, novamente, a governança. É a escolha para quem não quer criar "ilhas de tecnologia" dentro da organização.

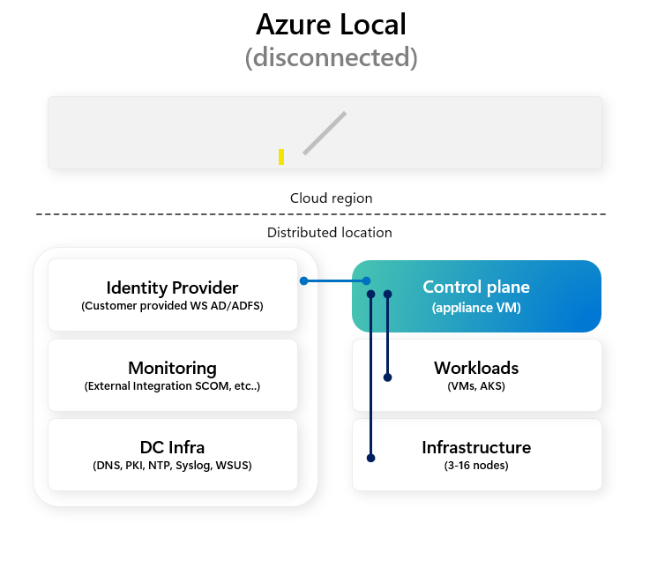

3. Edge desconectado (Disconnected workloads)

Para ambientes de produção extrema onde a internet não é uma opção, ou o risco de interrupção é inaceitável. Aqui, utiliza-se o conceito de disconnected-containers. O foco aqui é totalmente voltado para a autonomia da execução mantendo a disciplina arquitetural: a gestão é centralizada quando a conexão existe, e a operação é resiliente quando ela falha.

Conclusão Estratégica

A infraestrutura industrial continuará sendo distribuída. O risco para o seu negócio não reside na complexidade técnica da arquitetura híbrida em si, mas na falta de uma estratégia de operações unificada. Ao adotar o Azure Arc para centralizar o plano de controle enquanto mantém a soberania dos dados na ponta, a sua TI deixa de ser um entrave e torna-se um pilar de estabilidade para o crescimento escalável da companhia.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.