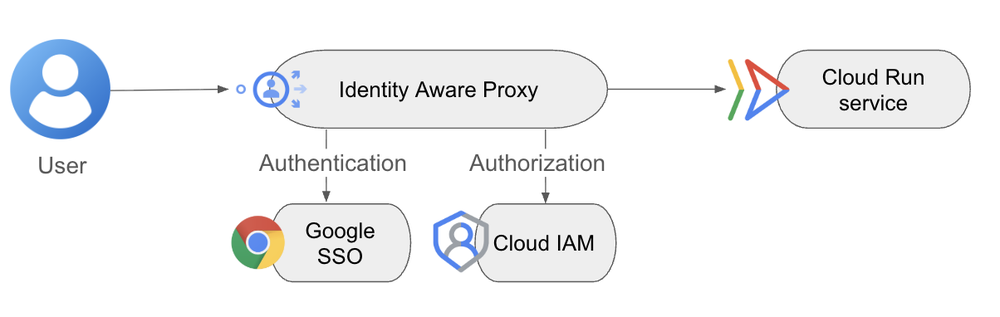

O Cloud Run consolidou-se como a plataforma de referência para quem busca abstrair a infraestrutura de servidores e focar no deployment de aplicações. A recente atualização que disponibiliza a integração direta com o Identity-Aware Proxy (IAP) e a flexibilidade no Domain Restricted Sharing (DRS) marca um avanço importante na maturidade do ecossistema serverless do Google.

A democratização do acesso seguro no Cloud Run

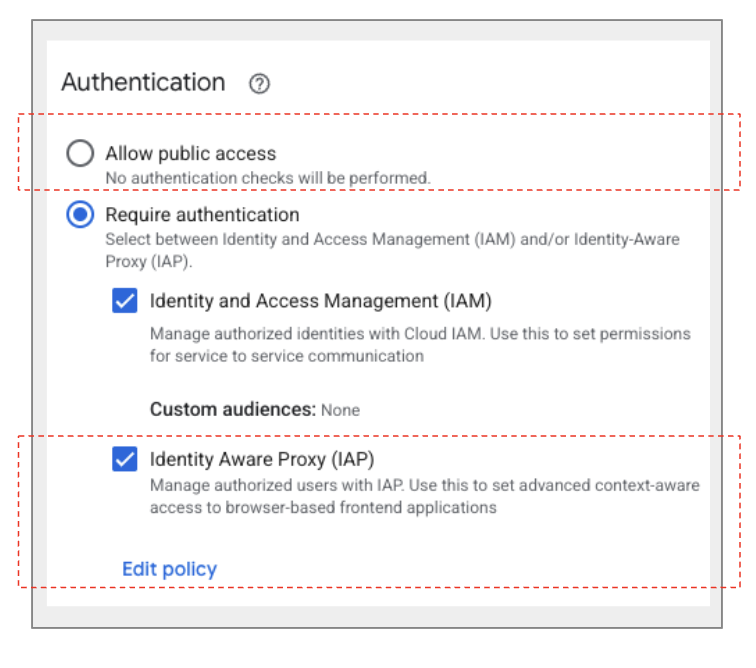

Historicamente, implementar o IAP em serviços Cloud Run exigia uma arquitetura complexa de Application Load Balancers, o que elevava o custo de operação, aumentava a latência estrutural e tornava o gerenciamento da rede um gargalo para times DevOps. Com a nova integração direta, o IAP pode ser ativado com um único clique ou via flag --iap no gcloud, sem custos adicionais de Load Balancer e mantendo a simplicidade operacional que o serverless propõe.

Para empresas brasileiras, isso significa a possibilidade de aplicar políticas de acesso rigorosas (baseadas em identidade, geo-localização e integridade do dispositivo) sem sacrificar a agilidade do pipeline de entrega ou inflar os custos de infraestrutura.

Por que essa mudança altera o jogo técnico

Além da facilidade operacional, a integração traz pontos vitais para ambientes corporativos:

- Segurança Contextual: A capacidade de validar não apenas quem acessa, mas também a partir de onde e usando qual dispositivo (context-aware), eleva o patamar de segurança sem a necessidade de VPNs complexas.

- Interoperabilidade: O suporte ao Workforce Identity Federation facilita o gerenciamento de acesso para parceiros e times terceirizados, centralizando identidades e reduzindo o risco de shadow IT.

- CORS Simplificado: O suporte para preflight (HTTP OPTIONS) sem autenticação atende a uma demanda comum em aplicações web modernas, eliminando fricções de desenvolvimento no frontend enquanto se mantém o tráfego principal protegido.

Flexibilidade no gerenciamento de acesso público

Outro ponto de atenção é a nova opção de "Allow Public access". Anteriormente, a obrigatoriedade da checagem de IAM (run.invoker) era um entrave para services que necessitavam de acesso público em organizações com políticas restritivas (DRS). Ao permitir o bypass desse check, o Cloud Run ganha versatilidade para cenários como microsserviços internos com segurança de rede dedicada ou sites públicos que operam sob políticas globais da organização.

Essa mudança, validada por players como a Bilt Rewards, demonstra que a abstração de infraestrutura não precisa comprometer a flexibilidade do design de rede nem a governança de segurança.

Conclusão e próximos passos

Para tomadores de decisão em TI, esta atualização reduz o TCO (Total Cost of Ownership) de aplicações seguras. Recomendamos que os times de engenharia revisem os ingresses atuais para entender onde a integração direta do IAP pode substituir soluções de autenticação personalizadas, reduzindo, assim, o débito técnico da camada de segurança.

Artigo originalmente publicado por Muthuraj Thangavel Senior Product Manager, Google Cloud em Cloud Blog.