A adoção de modelos de IA Generativa via Azure OpenAI impõe um desafio imediato para times de engenharia e segurança: o endpoint público padrão. Embora facilite o provisionamento inicial, essa configuração é insuficiente para os requisitos rigorosos de governança e conformidade das organizações brasileiras, que exigem o isolamento completo dos workloads contra acessos via internet pública.

O Problema: Exposição por Padrão

Por default, o Azure OpenAI é acessível via endpoints públicos. Qualquer aplicação com as credenciais da API pode, teoricamente, contatar o serviço de qualquer lugar. Isso fere frontalmente:

- Políticas corporativas de segurança (muitas vezes guiadas por normas como LGPD);

- Arquiteturas de Zero Trust, que preconizam que nenhuma rede (mesmo a interna do provedor) deve ser inerentemente confiável;

- Demandas de conformidade regulatória para setores sensíveis, como financeiro e saúde.

Para mitigar esses riscos, é necessário garantir que o tráfego de inferência permaneça inteiramente dentro do backbone de rede da Microsoft.

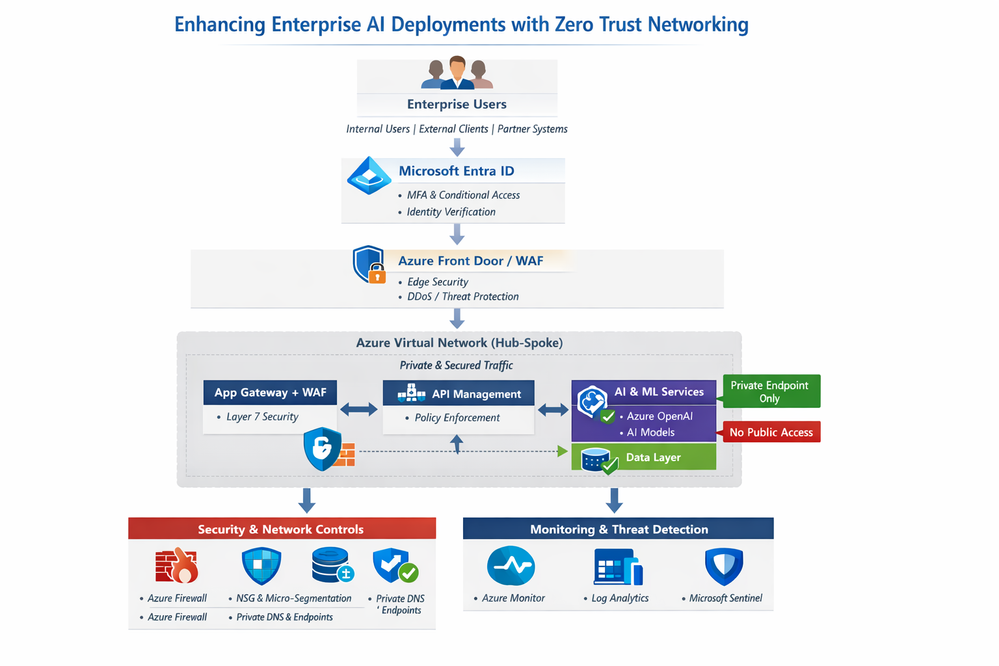

Visão Geral da Arquitetura

O objetivo aqui é estabelecer uma segmentação de rede que utilize VNet, Private Endpoints e Private DNS Zones. O fluxo é simples e eficaz: a aplicação dentro da rede virtual (VNet) comunica-se com o serviço de IA através de um endereço IP privado, eliminando a dependência de trânsito pela internet pública.

Componentes Essenciais:

- Azure OpenAI Service: O recurso de IA que será isolado.

- Azure Virtual Network (VNet): O perímetro privado onde reside a aplicação.

- Private Endpoint: Interface de rede que expõe o serviço via IP privado.

- Private DNS Zone: Essencial para redirecionar o lookup DNS (FQDN) do serviço de IA para o IP privado correto.

Aspectos Críticos de Implementação

1. A importância fundamental do DNS

Um erro comum é configurar o Private Endpoint e ignorar o DNS. Sem o mapeamento via Private DNS Zone, a resolução do FQDN (Fully Qualified Domain Name) do Azure OpenAI continuará apontando para o IP público, resultando em falha na política de segurança ou, pior, um bypass não intencional das regras de rede. Você deve garantir que a zona privatelink.openai.azure.com esteja corretamente vinculada à VNet.

2. Configuração em Etapas

- VNet: Separe o Application Subnet do Private Endpoint Subnet. Isso facilita o gerenciamento de NSGs (Network Security Groups).

- Desativação de Acesso Público: Nas configurações de Networking do recurso, selecione explicitamente "Disabled" para Public Network Access. Sem esta etapa, o serviço permanece acessível por ambas as vias.

- Managed Identity: Para completar o modelo Zero Trust, utilize Managed Identity em substituição às chaves de API estáticas. Isso garante que a autenticação e autorização sejam baseadas em identidade (Identity-based access), e não apenas em conectividade de rede.

O Valor de uma Estratégia de Defesa-em-Profundidade

Ao integrar esse design, o tráfego passa por uma análise de fluxo composta por:

- Autenticação via Entra ID (reforçada por MFA).

- Filtragem de ameaças via WAF.

- Segregação de tráfego usando Firewall e NSGs.

- O acesso ao modelo via Private Link.

Isso constrói uma arquitetura robusta para casos de uso corporativos (como no setor bancário), onde a soberania dos dados e a latência de tráfego interno são fatores de sucesso inegociáveis. Ao forçar o tráfego a permanecer dentro do backbone do Azure, a latência se torna mais previsível, e o risco de exfiltração de dados é drasticamente reduzido.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.