A Nova Era do IAM: Segurança, Governança e Defesa em Tempo Real para Agentes de IA

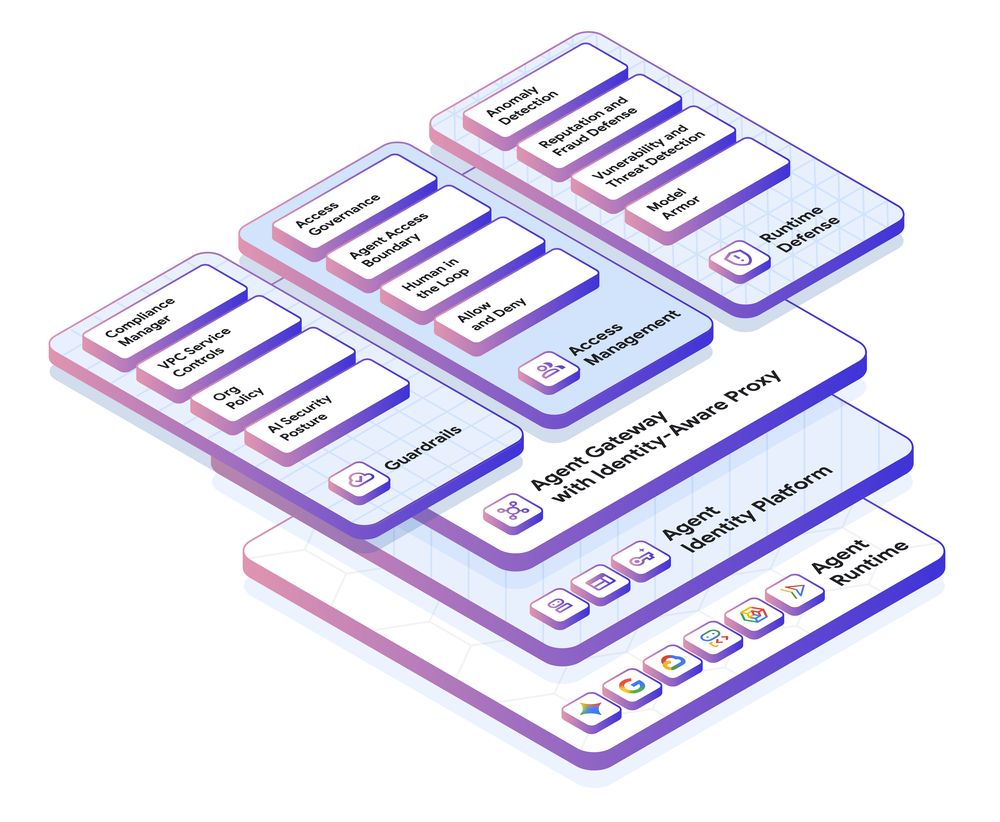

A era da IA exige transcender os controles de acesso tradicionais para gerir agentes autônomos. O Google Cloud introduziu o 'Agent Identity', o 'Agent Gateway' e proteções via 'Model Armor', estabelecendo um novo paradigma de governança. A conclusão central é que, para escalar iniciativas de IA com segurança, é imperativo tratar agentes como entidades de primeira classe, aplicando políticas de Least Privilege, autenticação baseada em SPIFFE e monitoramento contínuo da postura de risco e do tráfego em tempo real.

A ascensão da IA generativa e dos agentes autônomos transformou a forma como interagimos com dados sensíveis. Os controles de IAM legados foram desenhados para humanos e serviços de backend tradicionais, não para agentes que operam em velocidades de máquina. Durante o Google Cloud Next, a plataforma apresentou uma estrutura que define um novo padrão de governança para esses novos workloads.

Como garantir identidade para agentes?

Agentes de IA precisam de identidades verificáveis para operar com accountability. Agora no Google Cloud, agentes possuem o 'Agent Identity', um tipo de principal exclusivo, separado de identidades humanas ou Service Accounts convencionais.

Baseado no padrão SPIFFE, o Agent Identity é provisionado automaticamente e protegido de forma criptográfica. Com isso, torna-se possível estabelecer regras de autorização específicas para a intenção de cada agente.

As atualizações incluem:

- Agent Identity for Agent Runtime: Já em GA (Generally Available).

- Agent Identity Auth Manager: Facilita fluxos OAuth para agentes agindo em nome de usuários.

- Suporte ao Certificate Manager: Gestão unificada para todos os certificados de agentes.

O papel central do Agent Gateway na governança

O Agent Gateway possibilita a imposição de políticas para todas as conexões entre agentes e ferramentas ("agent-to-tool"). Como o comportamento de um agente pode ser não-determinístico, rotear seu tráfego através deste gateway é essencial para impedir o acesso a endpoints maliciosos.

Além disso, a integração com o Identity-Aware Proxy (IAP) e o Context-Aware Access (CAA) garante que o acesso aos recursos seja avaliado não apenas pela identidade, mas pelo contexto do dispositivo, IP e localização.

Como implementar proteção de acesso e guardrails?

Gerenciar permissões latentes em agentes é crítico. O Google agora suporta:

- IAM Allow e Deny: Políticas de controle direto para Agent Identity.

- Principal Access Boundary (PAB): Cria limites rígidos que impedem que agentes acessem recursos proibidos, independente de outras permissões.

- Unified Access Policy (UAP): Em breve, permitirá o "Human-in-the-loop" (HITL) para ações sensíveis, garantindo que decisões críticas passem por aprovação humana.

Adicionalmente, os guardrails de organização e o novo Agent Security dashboard oferecem descoberta de agentes, escaneamento de vulnerabilidades e visibilidade sobre agentes do tipo "shadow AI".

Defesa em tempo real via Model Armor

Enquanto o IAM lida com permissões, o Model Armor lida com o comportamento em tempo real. Ele protege interações contra prompt injection, intoxicação de ferramentas e vazamento de dados. A ferramenta agora se integra ao Agent Gateway e a frameworks como Langchain, permitindo sanitizar o tráfego do agente sem necesidade de refactoring no código.

Considerações estratégicas para empresas brasileiras

Para times de engenharia no Brasil, essas atualizações sinalizam um movimento claro de maturidade: a segurança de agentes não será mais um "adicional", mas algo embutido no workflow. O uso de SPIFFE e a integração com IAP facilitam o cumprimento de normas de governança e proteção de dados (como a LGPD) dentro de uma arquitetura multi-cloud ou híbrida.

Artigo originalmente publicado por Abhishek A Hemrajani, Senior Director, Product Management, Google Cloud Security em Cloud Blog.