Por que gerenciar agentes de IA tornou-se o novo desafio de SecOps?

O TL;DR: A proliferação de agentes autônomos impõe riscos críticos, como exfiltração de dados e vulnerabilidades de injeção de prompt. O Agent Gateway do Google Cloud soluciona isso oferecendo um data plane programável que integra controles de segurança de terceiros diretamente no fluxo de requisições. A conclusão é que o sucesso da IA escalável não depende apenas do modelo, mas da capacidade de aplicar governança, identidade e proteção de runtime de forma nativa e transparente aos fluxos dos agentes.

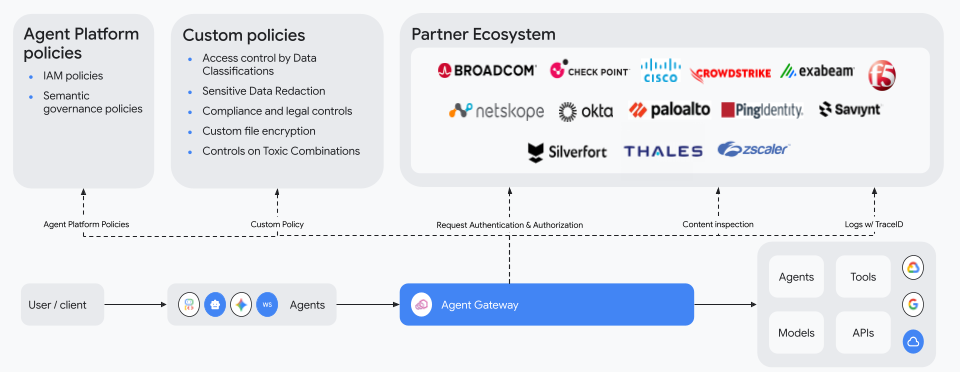

A orquestração de agentes autônomos introduz uma camada de complexidade desconhecida para as equipes de infraestrutura e segurança. Quando agentes interagem constantemente entre si, consomem ferramentas e processam dados de LLMs em alta velocidade, o perímetro tradicional torna-se obsoleto. O lançamento do Agent Gateway, parte do ecossistema do Gemini Enterprise Agent Platform, é uma resposta estratégica a essa necessidade de controle.

Na prática, o Agent Gateway funciona como um data plane programável. Ele centraliza o tráfego de agentes, permitindo que engenheiros injetem lógica de segurança customizada em tempo real (runtime) sem que isso represente um atrito no desenvolvimento ou um refactoring massivo no código-fonte.

Como o ecossistema de parceiros redefine a segurança multicloud?

Em um cenário de multi-AI e multi-cloud, a flexibilidade é um requisito fundamental. Ao invés de uma abordagem proprietária, o Google Cloud optou por um ecossistema aberto, permitindo que líderes do mercado de segurança integrem seus controles diretamente no fluxo do Gateway:

- Broadcom (Symantec DLP): Foca em impedir a exfiltração de dados em fluxos de inferência de LLM e chamadas de MCP (Model Context Protocol).

- Check Point e Palo Alto Networks: Oferecem camadas críticas de defesa em tempo real contra injeções de prompt e explorações de ferramentas (tool exploitation).

- Okta, Ping Identity e Saviynt: Garantem o controle de acesso, assegurando que apenas agentes autorizados — com identidades claramente mapeadas — possam acessar recursos específicos.

- Exabeam: Adiciona inteligência comportamental, um diferencial necessário para identificar atividades anômalas que fogem dos padrões de uso legítimos de IA.

O que isso significa para a sua estratégia de TI no Brasil?

Para empresas brasileiras, a principal lição é a transição da segurança estática para a proteção contextual. O uso do Agent Gateway centraliza a visibilidade e aplica o princípio de shift-left na segurança: controles de conformidade e governança são validados no momento em que o tráfego ocorre, eliminando a dependência do monitoramento humano reativo em ambientes complexos de produção.

Perguntas Frequentes

-

Como o Agent Gateway se diferencia de uma solução de segurança tradicional?

Diferente de firewalls de rede convencionais, o Agent Gateway atua como um data plane programável que intercepta e inspeciona requisições específicas do ciclo de vida da IA, como chamadas de ferramentas e inferências de LLM, sem exigir alterações no código da aplicação. -

Quais são os principais vetores de ameaça em agentes autônomos cobertos por essa solução?

O ecossistema endereça riscos críticos como a exfiltração de dados sensíveis, ataques de prompt injection, desvio de comportamento do agente (shadow AI) e o uso indevido de ferramentas ou APIs conectadas ao agente. -

É necessário reescrever aplicações para integrar novos controles de segurança?

Não. Como o Agent Gateway atua como um ponto de execução centralizado (enforcement point) na infraestrutura, a integração de ferramentas de parceiros (como DLP ou análise comportamental) ocorre via extensão do plano de dados, garantindo transparência ao desenvolvimento.

Artigo originalmente publicado por Vaibhav KatkadeGroup Product Manager, Cloud Networking em Cloud Blog.