A disponibilidade geral de cross-account safeguards no Amazon Bedrock Guardrails marca um ponto de inflexão na governança de IA generativa em ambientes corporativos. Para empresas brasileiras que escalam suas aplicações de GenAI seguindo boas práticas de isolamento em múltiplas AWS accounts, este anúncio resolve uma dor crítica: o desafio de manter políticas de segurança consistentes sem incorrer em overhead administrativo excessivo.

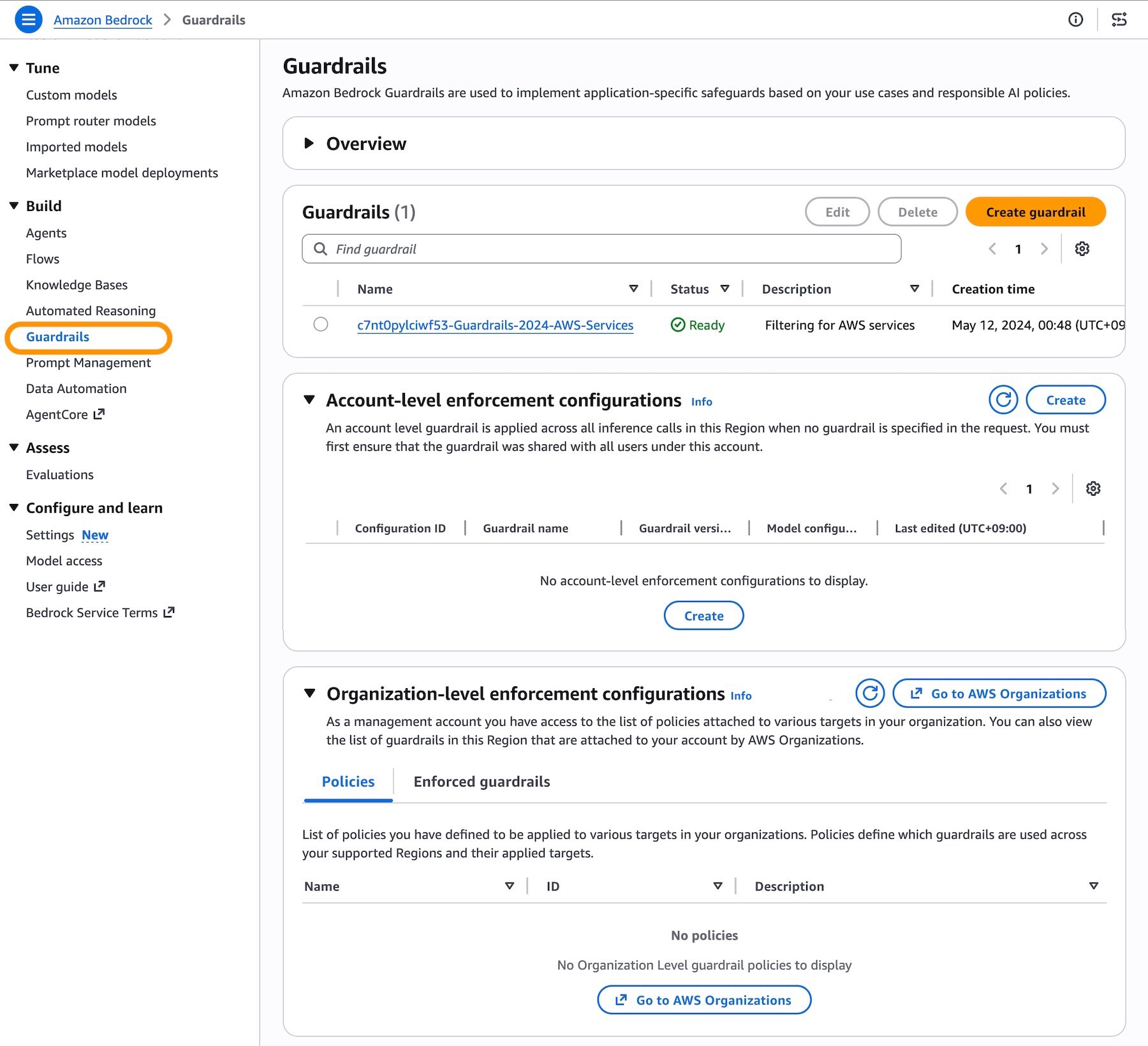

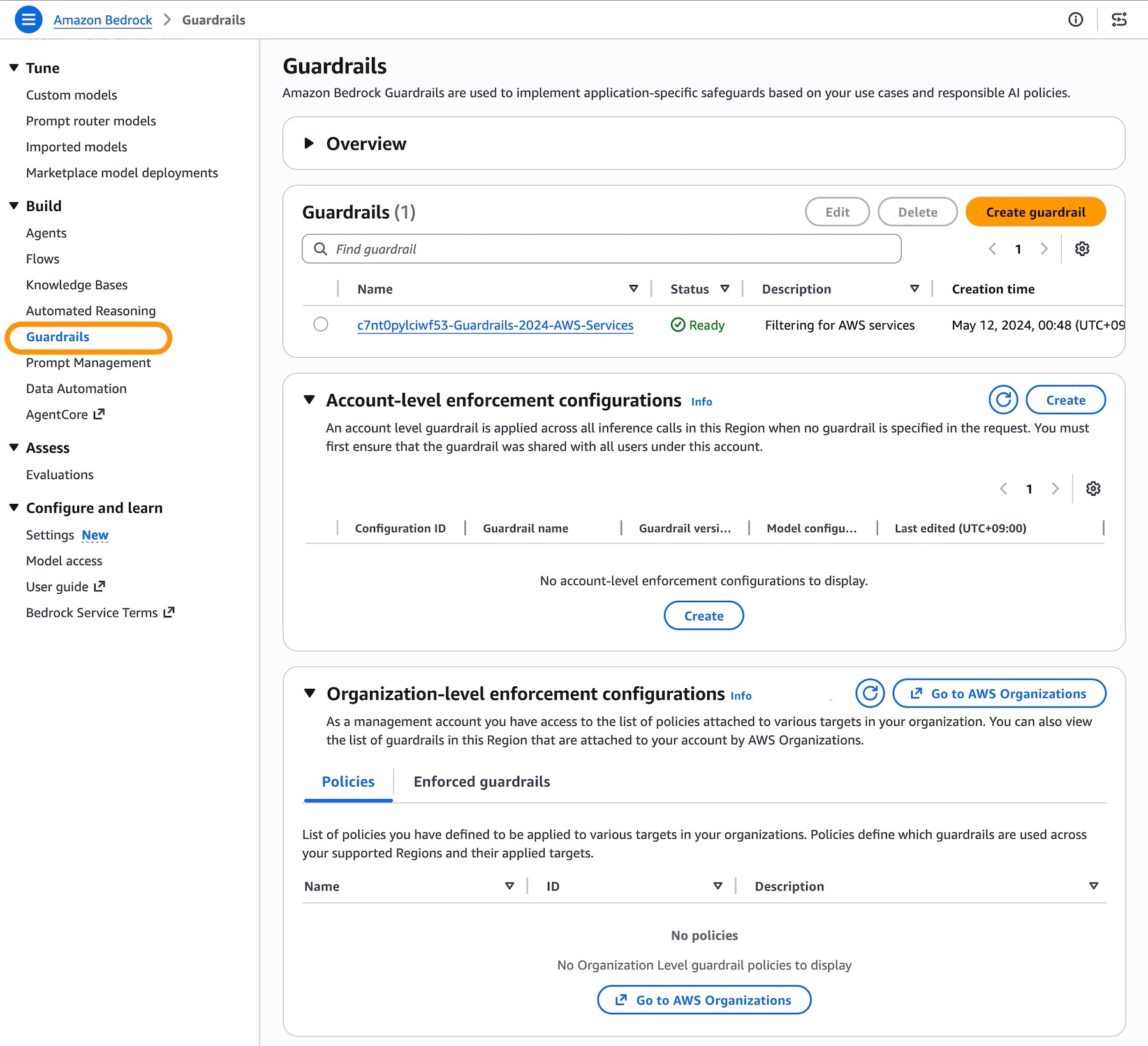

Até então, a gestão de guardrails era, muitas vezes, fragmentada pela descentralização, exigindo que times de SecOps validassem configurações account por account. Com a nova capacidade, é possível definir políticas estruturadas diretamente na management account do AWS Organizations, garantindo que as regras de segurança sejam onipresentes para todas as member entities.

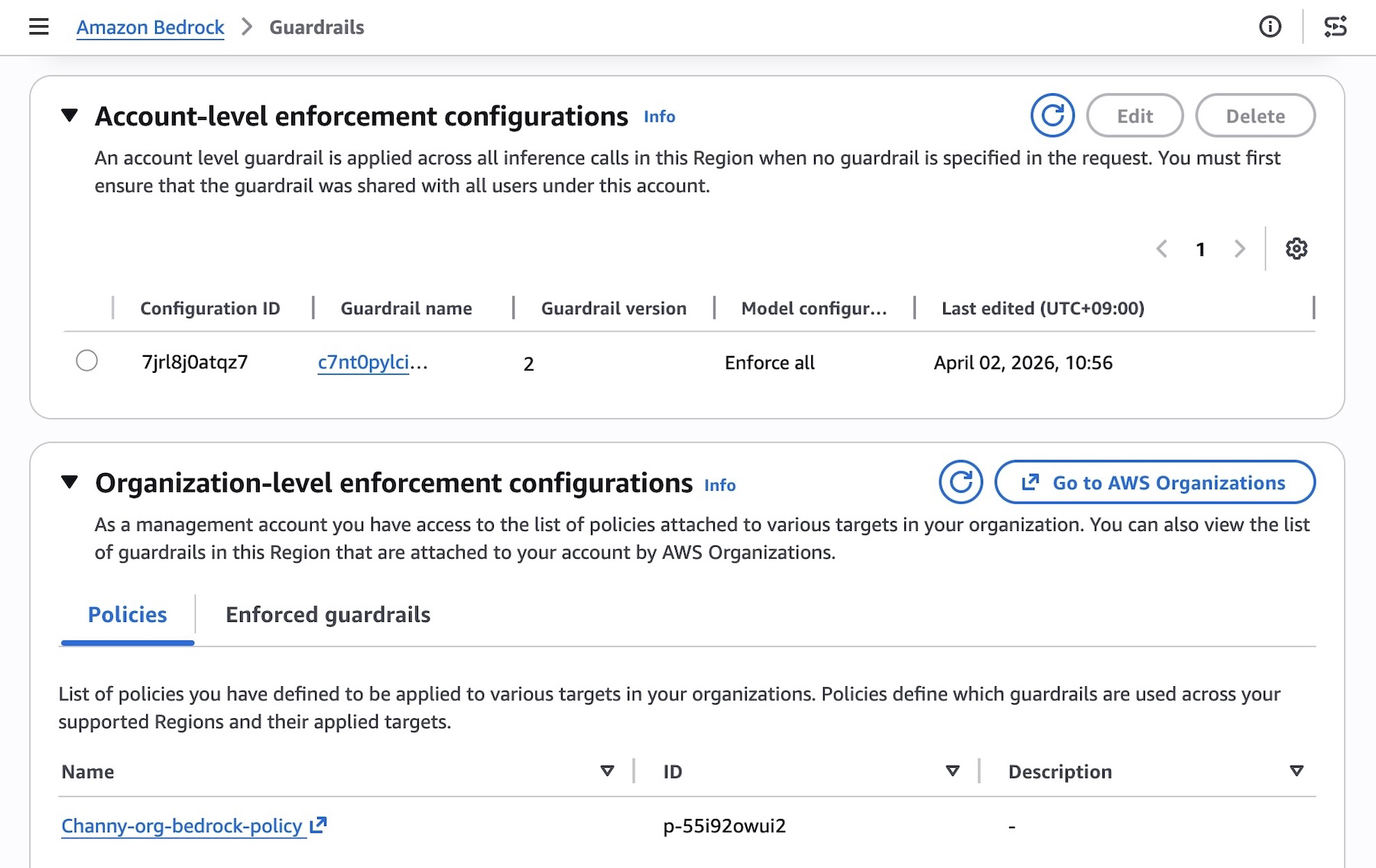

- Organization-level enforcements: Permite aplicar um guardrail unificado a partir da conta raiz, garantindo que mesmo novas contas criadas via AWS Organizations já nasçam sob o guarda-chuva de conformidade estabelecido.

- Account-level enforcement: Foca na camada de conta, garantindo que qualquer *inference API call* (seja via

InvokeModelouConverse) esteja submetida aos filtros definidos.

Essa abordagem não apenas reduz o risco de derivas de configuração, mas alinha a infraestrutura ao conceito de responsible AI com controle centralizado.

Implementando a governança com Amazon Bedrock Guardrails

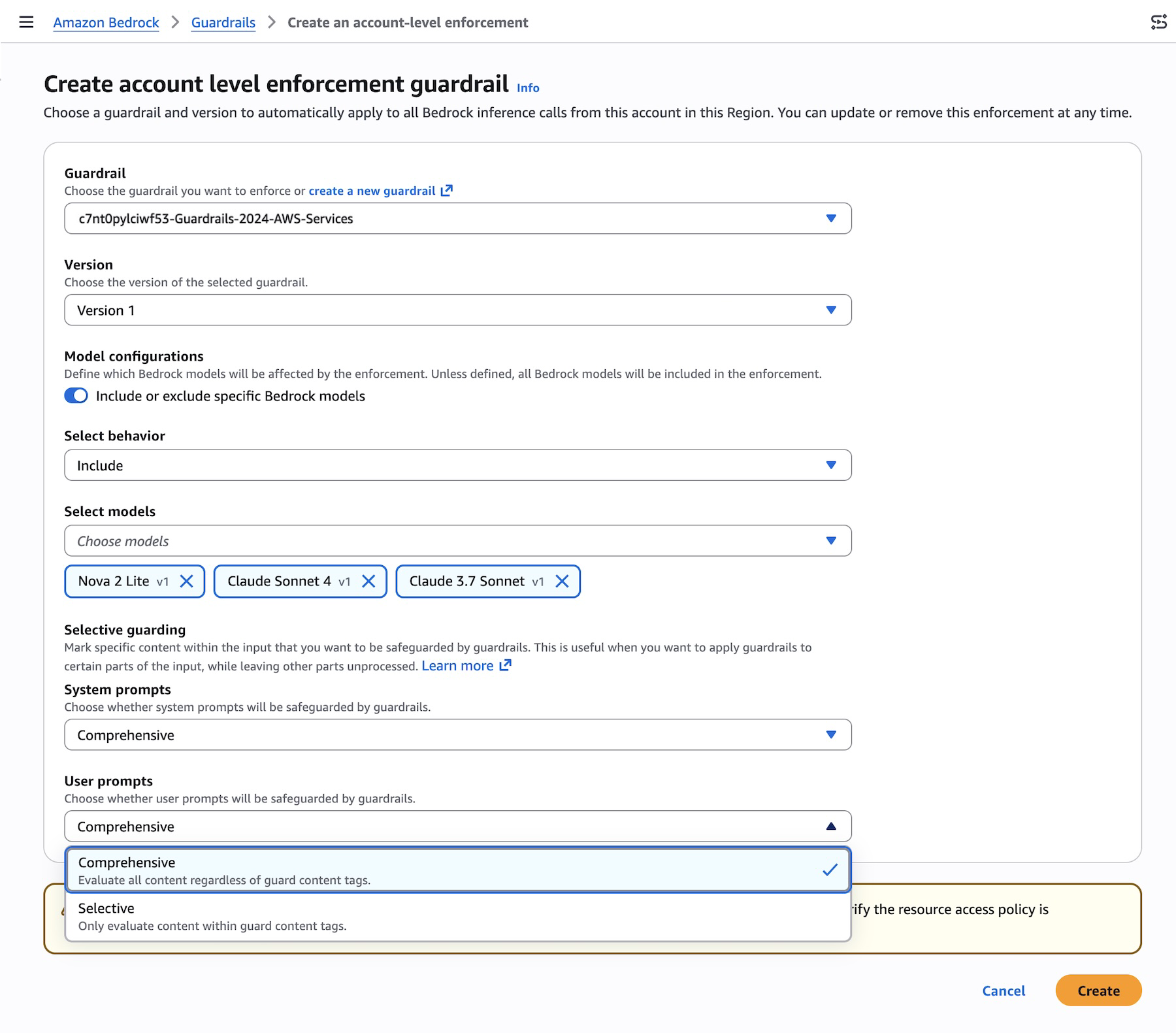

Para iniciar, a configuração no console do Amazon Bedrock exige a criação previa de uma versão específica do guardrail, garantindo imutabilidade. A escolha entre os modos Comprehensive e Selective é estratégica: o modo Comprehensive é o padrão recomendado para ambientes onde a segurança de dados sensíveis não pode depender de tags enviadas pelo caller, minimizando vulnerabilidades de prompt injection ou vazamento de dados não estruturados.

Ao configurar o enforcement em nível de conta, você pode definir filtros granulares, conforme ilustrado abaixo:

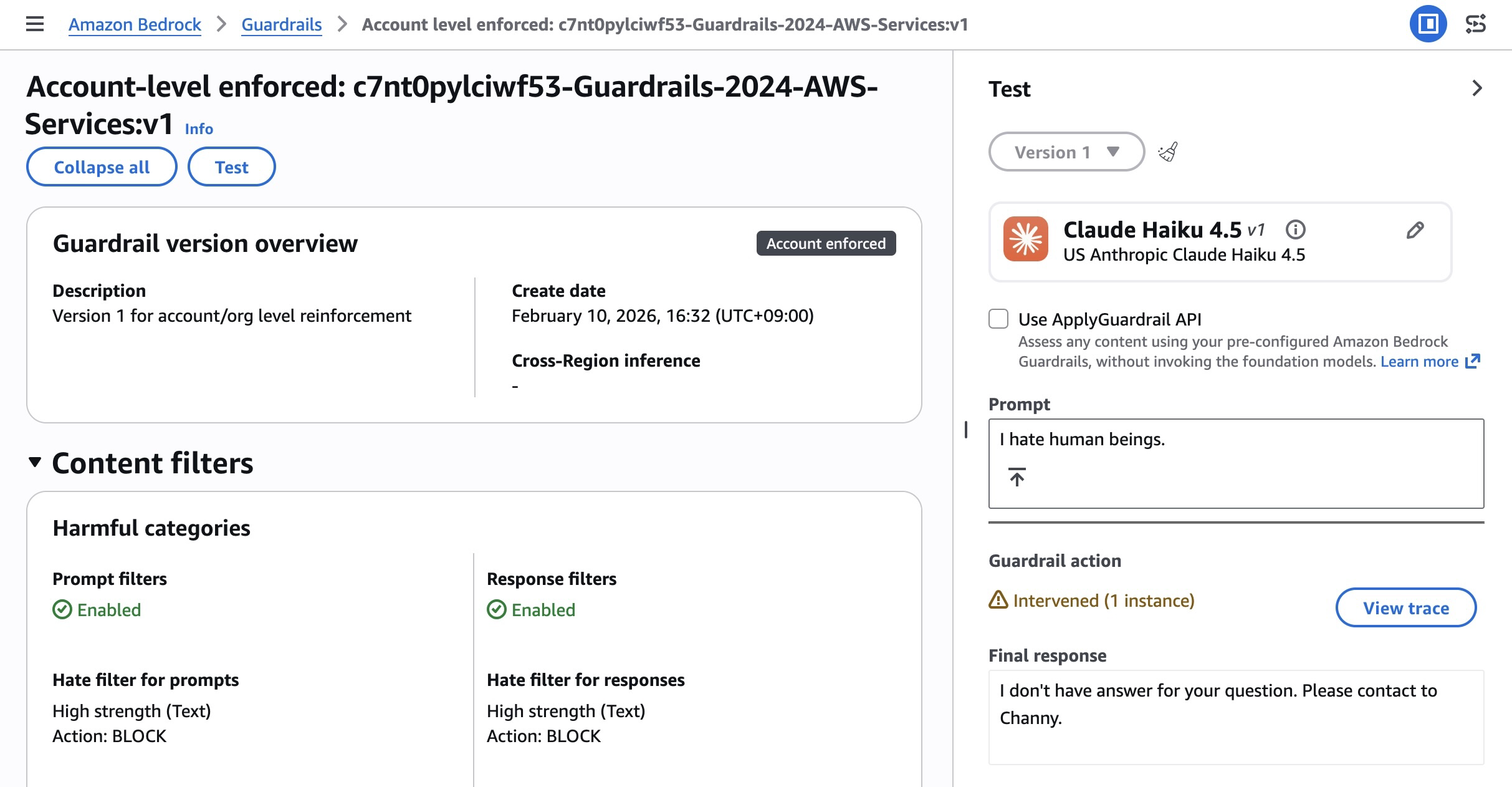

A validação pós-implementação deve ser feita via InvokeModel, verificando o retorno da infraestrutura de, efetivamente, ter aplicado o guardrail selecionado:

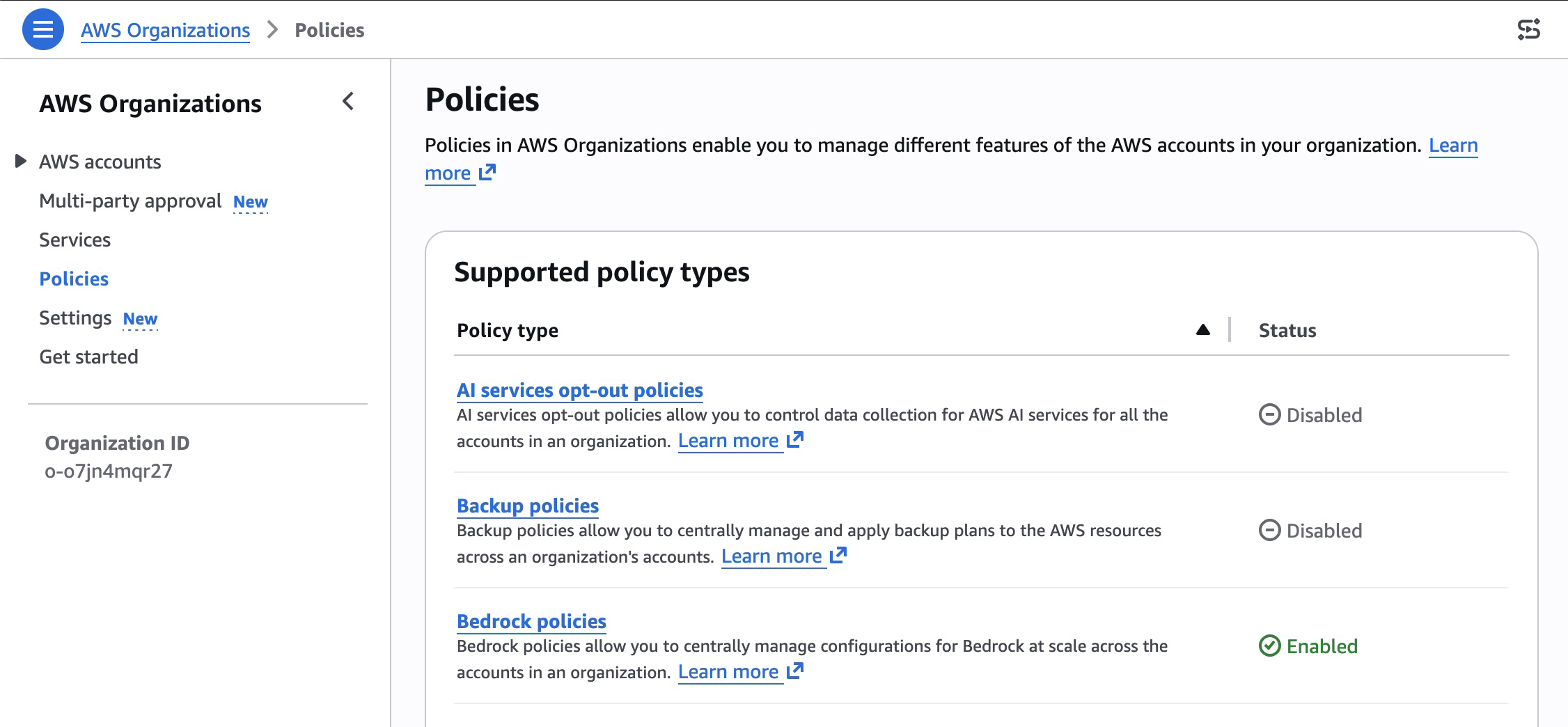

Escalonando via AWS Organizations

Para grandes corporações, a gestão eficiente acontece via Bedrock policies dentro do AWS Organizations. A capacidade de anexar políticas a Organizational Units (OUs) específicas simplifica a regionalização ou a segregação de ambientes (ex: sandbox, prod ou dev), permitindo que diferentes guardrails coexistam sem conflitos de rede ou de permissões IAM.

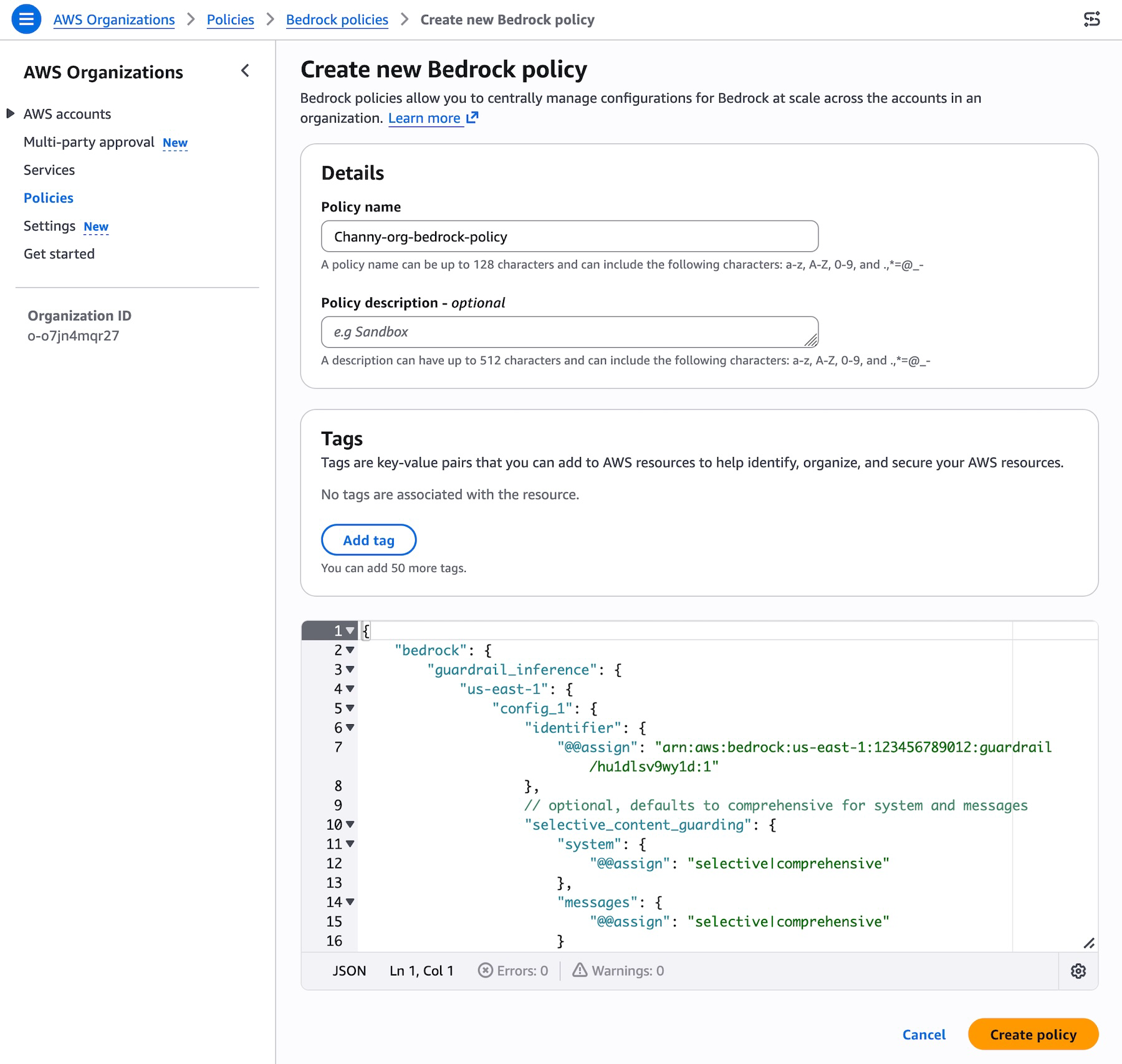

O processo de criação é direto, exigindo apenas o ARN e a versão do recurso, que são propagados via políticas baseadas em recursos:

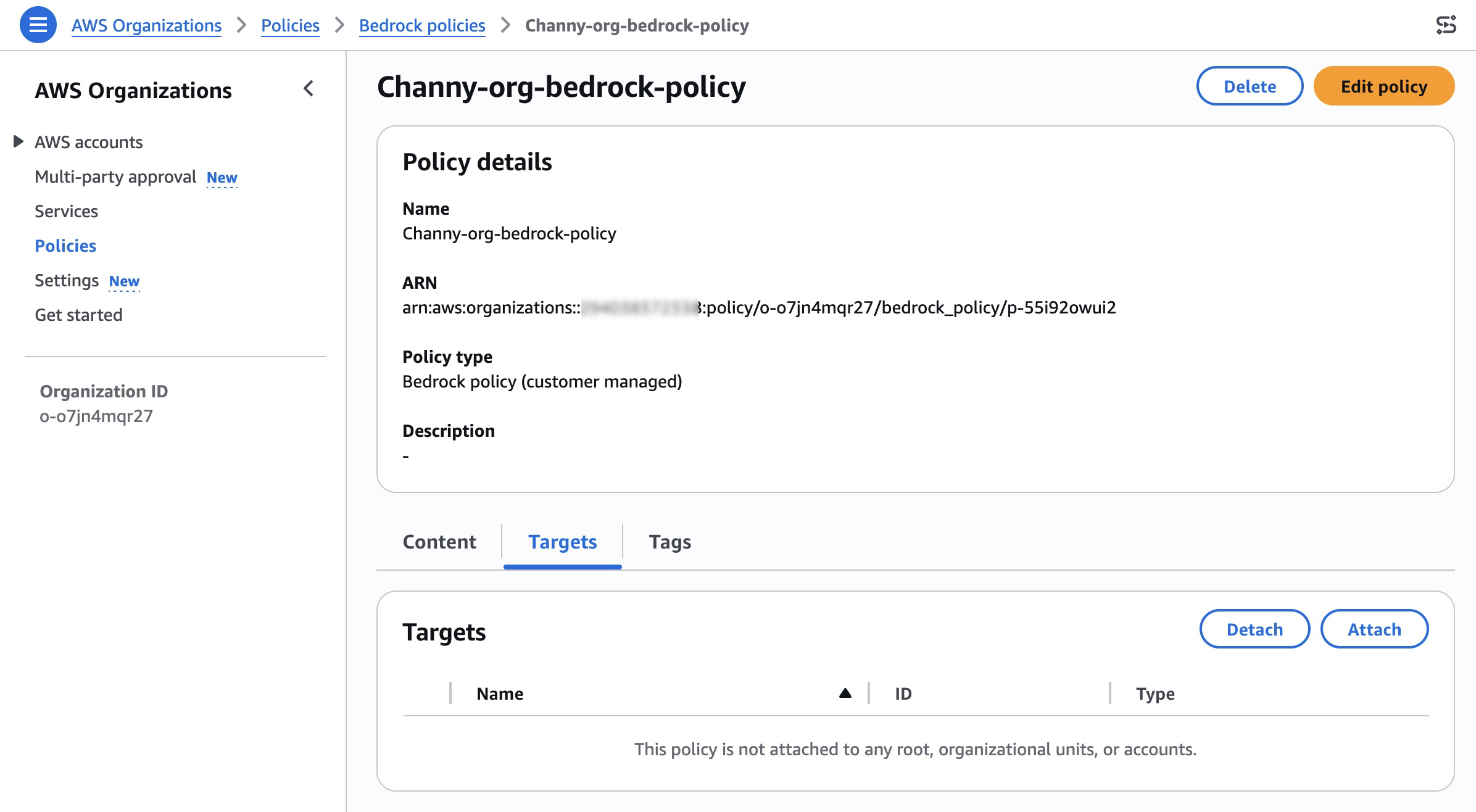

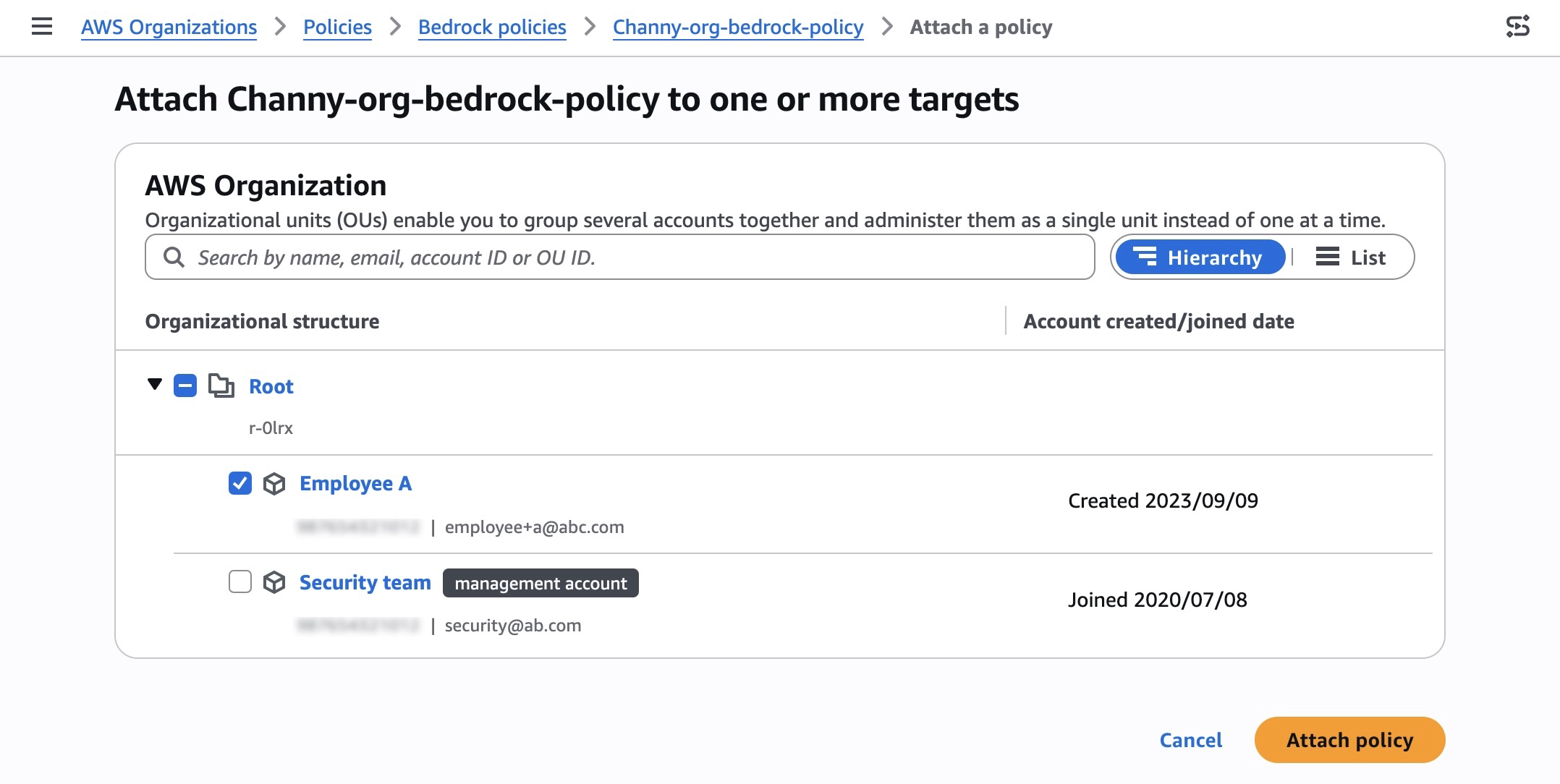

A atribuição de targets (OUs ou contas específicas) define o escopo final:

Ao finalizar, as contas de membro refletem os enforcements centralizados, facilitando o diagnóstico de compliance:

Considerações estratégicas para o time de Engenharia

Para times brasileiros, é importante notar que:

- ARN accuracy: Erros na definição do ARN travam o acesso ao modelo, impactando o pipeline de inferência em produção.

- Pricing: Os guardrails têm custo. É fundamental integrar essa métrica ao seu monitoramento de FinOps para evitar surpresas no bill mensal conforme o volume de tokens processados cresce.

- Flexibilidade: Embora centralizado, o sistema permite exceções pontuais se o design de sua organização for bem estruturado, mas a simplicidade deve ser o norte para evitar que as políticas se tornem um spaghetti de configurações.

Artigo originalmente publicado por Channy Yun (윤석찬) em AWS News Blog.