🧩 O Desafio: Governança em Escala

Gerenciar ambientes Azure manualmente introduz riscos operacionais significativos:

❌ Policy drift entre diferentes subscriptions

❌ Inconsistência em convenções de nomenclatura

❌ Atrasos críticos na aplicação de normas de compliance

❌ Erros humanos recorrentes em processos de deploy

🔍 Insight: Lacunas de governança, em muitos casos, não decorrem da ausência de políticas, mas da falta de automação robusta para aplicá-las.

Solução: A Adoção do EPAC

O uso de Enterprise Policy as Code (EPAC) permite que sua governança seja tratada de fato como código, integrando-se nativamente aos seus fluxos de trabalho de DevOps. O uso de EPAC em escala permitiu:

- Gerenciar políticas com versionamento de código (Git);

- Automatizar o deployment de definições de política;

- Padronizar a governança em toda a organização;

- Manter um histórico de auditoria transparente.

Visão Arquitetural

A implementação do EPAC requer uma estrutura sólida, organizada da seguinte forma:

- Hierarquia de Management Groups para definir o escopo de aplicação;

- Policy Definitions & Initiatives (escritas em JSON ou Bicep);

- Azure DevOps Pipeline como motor de entrega;

- Managed Identity para autenticação segura entre os serviços.

Explicação do Fluxo

- Azure DevOps Pipeline: Atua como o gatilho CI/CD, executando scripts de deployment com autenticação via Managed Identity.

- EPAC Framework: O repositório central que abriga os arquivos de política, garantindo controle de versão e validação prévia.

- Azure Policy Engine: A engine de execução que avalia os recursos existentes em tempo real contra as políticas definidas.

- Target Environments: O escopo final, abrangendo Management Groups, Subscriptions e Resource Groups.

Por que o Policy-as-Code (PaC) é inegociável?

Considerando a realidade de empresas brasileiras com alta dependência tecnológica, a automação de governança traz:

✅ Governança padronizada e imutável;

✅ Onboarding automatizado e rápido para novos subscriptions;

✅ Prontidão para auditorias (audit readiness);

✅ deployments de políticas repetíveis e confiáveis;

✅ Integração nativa com práticas de DevOps e CI/CD.

Benefícios de Segurança e Compliance

- Garante o princípio do least privilege access;

- Previne a criação de recursos com configurações inseguras (misconfigured deployments);

- Suporta o modelo de continuous compliance;

- Facilita a adequação a normas rigorosas como ISO 27001.

Passo a Passo: Estruturando o EPAC

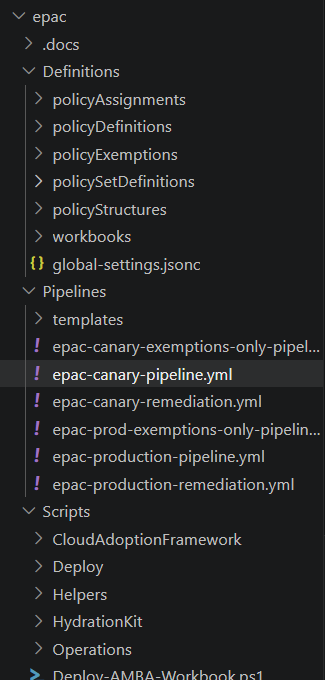

✅ Passo 1: Estruturando o Repositório de Políticas

Esta estruturação garante separação clara de responsabilidades, reusabilidade e o onboarding simplificado de novos engenheiros ao regime de governança.

✅ Passo 2: Definindo Políticas

Criamos políticas personalizadas integradas a built-in policies. Exemplo de restrição de regiões:

{

"if": {

"field": "location",

"notIn": ["eastus", "westeurope"]

},

"then": {

"effect": "deny"

}

}

✅ Passo 3: Criação de Iniciativas

Em vez de atribuir políticas isoladas, agrupamos diretrizes em initiatives (Security baseline, Tagging compliance, Cost optimization). Isso reduz a duplicação e simplifica drasticamente a gestão.

✅ Passo 4: Automação via Pipeline

Implementamos um Azure DevOps pipeline para validar templates e realizar a atribuição automática. Exemplo de estrutura:

parameters:

- name: forceDeployment

type: boolean

default: false

variables:

PAC_OUTPUT_FOLDER: ./Output

PAC_DEFINITIONS_FOLDER: ./Definitions

serviceConnection: "SC-EPAC-CONTRIBUTOR-TST-001"

stages:

- stage: Plan

jobs:

- job: Plan

steps:

- template: templates/plan.yml

- stage: Deploy

jobs:

- deployment: DeployPolicy

environment: PAC-CANARY

strategy:

runOnce:

deploy:

steps:

- template: templates/deploy-policy.yml

✅ Passo 5: Segurança com Managed Identity

O uso de System-assigned Managed Identity com roles (como Policy Contributor) elimina segredos estáticos no pipeline, aumentando a postura de segurança.

✅ Passo 6: Atribuição em Escala

Políticas são aplicadas no nível de Root Management Group, garantindo que toda a hierarquia de assinaturas siga as mesmas diretrizes automaticamente.

Melhores Práticas

- Comece sempre pelo baseline;

- Utilize iniciativas para organizar suas políticas;

- Adote um fluxo de PR-based approvals;

- Teste exaustivamente em ambientes de non-prod antes da aplicação global;

- Garanta que toda a arquitetura de governança esteja documentada.

Conclusão

Transformar a governança de algo manual e reativo para um modelo automatizado e proativo exige esforço, mas retorna escalabilidade e segurança inigualáveis para ambientes complexos na Azure. Se você ainda depende de processos manuais para conformidade, mover para o Policy as Code é a evolução necessária.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.