Introdução

Desde 2018, o ransomware se consolidou como uma das ameaças mais onipresentes para empresas e indústrias em todo o mundo. A evolução para o modelo de Ransomware-as-a-Service (RaaS) baixou a barreira de entrada, criando ecossistemas complexos. Contudo, em 2025, observamos um fenômeno paradoxal: apesar da alta visibilidade, a lucratividade dessas operações parece estar em declínio. Fatores como a maior competência das organizações em resiliência (backups e recuperação), uma postura de cibersegurança mais robusta (“hardening”) e a redução nas taxas de pagamento de resgate têm forçado os atacantes a se adaptarem.

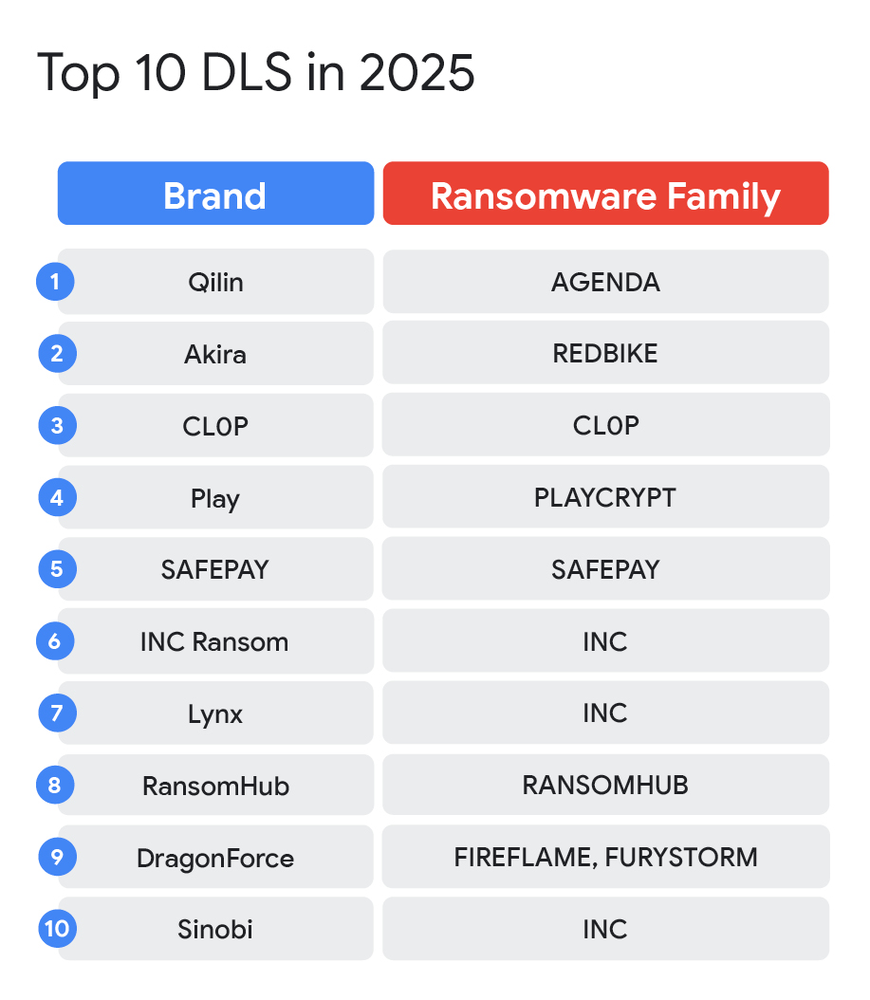

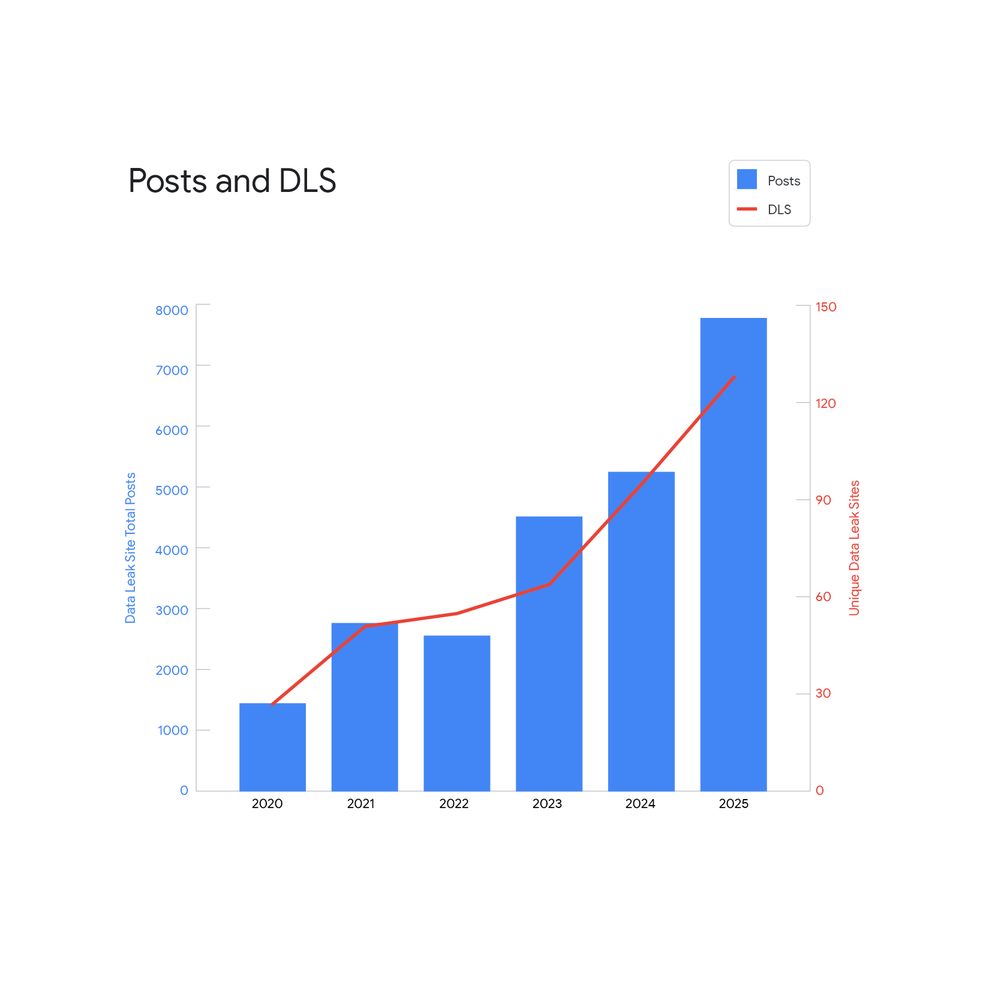

Embora grupos notórios como LockBit e ALPHV tenham sido severamente impactados por ações externas, novos players como Qilin e Akira preencheram esse vácuo, resultando em um recorde histórico de vítimas publicadas em Data Leak Sites (DLS) em 2025 (Figura 1).

Nesta análise dos incidentes de 2025, focamos em TTPs observadas após a exploração do perímetro, deixando de lado ataques de exclusivo roubo de dados. Entre os destaques técnicos:

- Vetores de Acesso: A exploração de vulnerabilidades (CVEs) em VPNs e firewalls continua sendo o vetor principal, responsável por 1/3 dos casos.

- Extorsão sem Criptografia: 77% dos ataques envolveram roubo de dados, um aumento substancial frente aos 57% de 2024.

- Infraestrutura Virtual: O foco em ambientes de virtualização (como ESXi) atingiu 43% dos incidentes.

O Cenário de 2025

Apesar dos números recordes de posts em DLS (um aumento de 50% em 2025 vs 2024), é preciso cautela. Nem todo post significa um ransomware implantado; muitos são apenas extorsão via exfiltração de dados pura. A instabilidade no ecossistema forçou os grupos a serem mais seletivos e pragmáticos, focando em empresas menores (menos de 200 funcionários) que, estatisticamente, possuem defesas menos maduras.

Táticas, Técnicas e Procedimentos (TTPs)

Acesso Inicial e Persistência

As vulnerabilidades em dispositivos de borda (Fortinet, SonicWall, Palo Alto, Citrix) seguem como a porta de entrada preferencial. A grande mudança é o uso mais frequente de zero-days. Quanto à persistência, observamos uma migração clara: ferramentas tradicionais como BEACON (Do Cobalt Strike) estão em queda, sendo substituídas por frameworks open-source de pentesting, como o AdaptixC2.

Movimentação Lateral e Escalação

Os atacantes continuam abusando massivamente de protocolos legítimos (RDP, SMB, WinRM). A manipulação de regras de firewall, por meio de comandos netsh ou PowerShell para liberar tráfego de RDP, é um padrão recorrente. Para o movimento lateral em servidores ESXi, os atacantes têm automatizado o processo de habilitar SSH e desabilitar firewalls para escalar privilégios e realizar a criptografia rápida de VMs.

Ameaça à Virtualização

O aumento para 43% no foco em virtualização demonstra a maturidade dos atacantes. Eles não apenas criptografam arquivos, mas automatizam o desligamento de VMs e a deleção de snapshots/backups via scripts PowerShell, garantindo que o tempo de recovery (RTO) do cliente seja o pior possível.

Perspectivas

2025 provou que a resiliência operacional é o melhor inibidor de pagamentos de resgate. As empresas que conseguem restaurar volumes a partir de backups imutáveis ou isolados diminuem drasticamente a alavancagem dos criminosos. Para 2026, esperamos que os atacantes busquem formas de monetização secundária, utilizando as redes comprometidas para campanhas de phishing em larga escala ou até mesmo vendendo o acesso inicial (Initial Access Brokerage) como via principal, caso a extorsão direta se torne inviável.

Artigo originalmente publicado por Google Threat Intelligence Group em Cloud Blog.