Uma aplicação composta por um ou mais containers, operando de forma autônoma ou em colaboração distribuída, agora define o novo padrão de sistemas baseados em IA. Esses componentes utilizam modelos de linguagem ou ML para raciocinar e executar tarefas dirigidas por eventos em ambientes cloud-native. No Brasil, onde empresas buscam otimizar custos com FinOps enquanto escalam operações de IA, a padronização não é apenas uma conveniência técnica, mas uma necessidade de eficiência operacional.

Visão Geral

O ecossistema cloud-native está vivenciando uma explosão de IA agentic. Embora a prototipagem rápida acelere o time to value, a falta de padrões de interoperabilidade cria silos tecnológicos. Sistemas agentic oferecem capacidade de raciocínio multi-hop, indo além da programação convencional. Este documento explora quatro pilares para padronização — interoperabilidade, segurança, observabilidade e governança — focado em ambientes Kubernetes, essenciais para uma infraestrutura estável e escalável.

Geral

As práticas de containers devem evoluir para governar sistemas autônomos. A segurança não admite atalhos: cada instância agentic deve ser tratada como um microserviço com ciclo de vida definido. O foco deve ser em isolamento, least privilege e observabilidade robusta (MELT).

Segurança (Container Best Practices)

- Princípio do menor privilégio: Configure security contexts rígidos e evite rodar containers como root.

- Higiene de Imagens: Utilize imagens distroless sempre que possível, assine imagens e não embuta secrets nos repositórios.

- Observabilidade: Implemente telemetria focada em métricas de runtime, acessos de rede e chamadas de sistema, garantindo que o comportamento do agente seja auditável.

Disponibilidade e Tolerância a Falhas

- Resource Limits: Essencial para evitar o efeito noisy neighbor em clusters compartilhados.

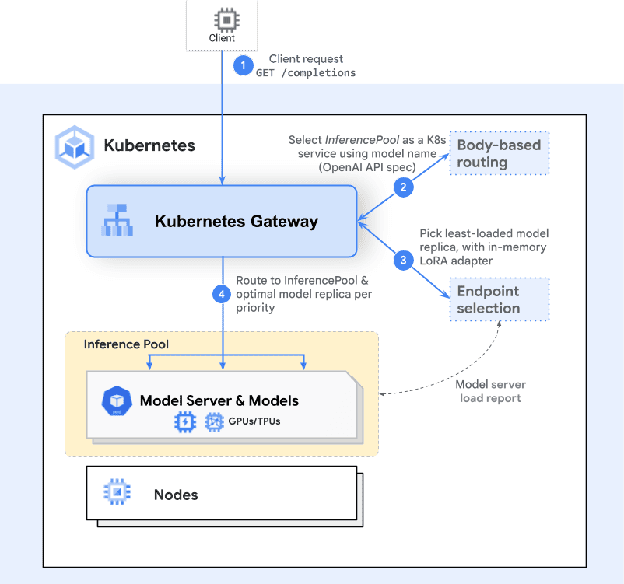

- Gateway API & Inference: O uso de extensions no Kubernetes Gateway API permite estratégias de routing mais inteligentes para modelos de inferência.

Fonte: gateway-api-inference-extension.sigs.k8s.io

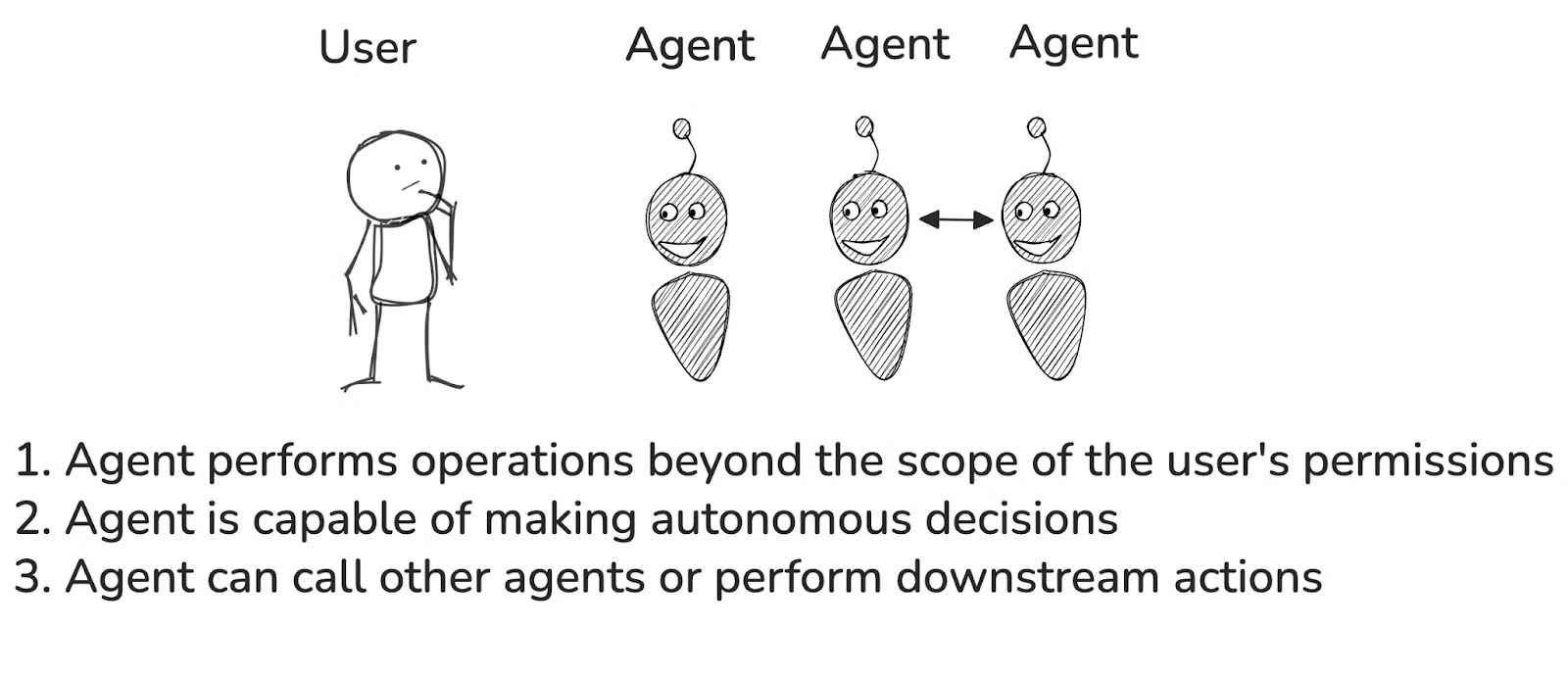

Controle e Comunicação

Em arquiteturas de múltiplos agentes, a complexidade de coordenação cresce exponencialmente. Métodos como MCP (Model Context Protocol) e A2A (Agent-to-Agent) emergem como protocolos para mitigar o tool sprawl. O uso de schemas como JSON Schema ou Protobuf é mandatório para garantir que a comunicação entre agentes (frequentemente imprevisível) não cause falhas em cascata.

Observabilidade

A observabilidade em sistemas agentic deve capturar não apenas o health-check do pod, mas a eficácia do agente. Metrificamos tokens usados, latency de inferência e, crucialmente, taxas de sucesso em tarefas complexas. O uso de OpenTelemetry com baggage para rastrear identificadores únicos através de fluxos agentic é vital para a debuggabilidade em ambientes de produção.

Governança

Governança cloud-native para IA exige um ciclo de vida de LLMOps integrado. Não tratamos modelos como estáticos; o comportamento emergente de sistemas multi-agentes exige testes constantes de estresse e verificações de conformidade. A adoção de automated auditing (LLM-as-a-Judge) permite a validação contínua das diretrizes de segurança sem sobrecarga manual.

Segurança

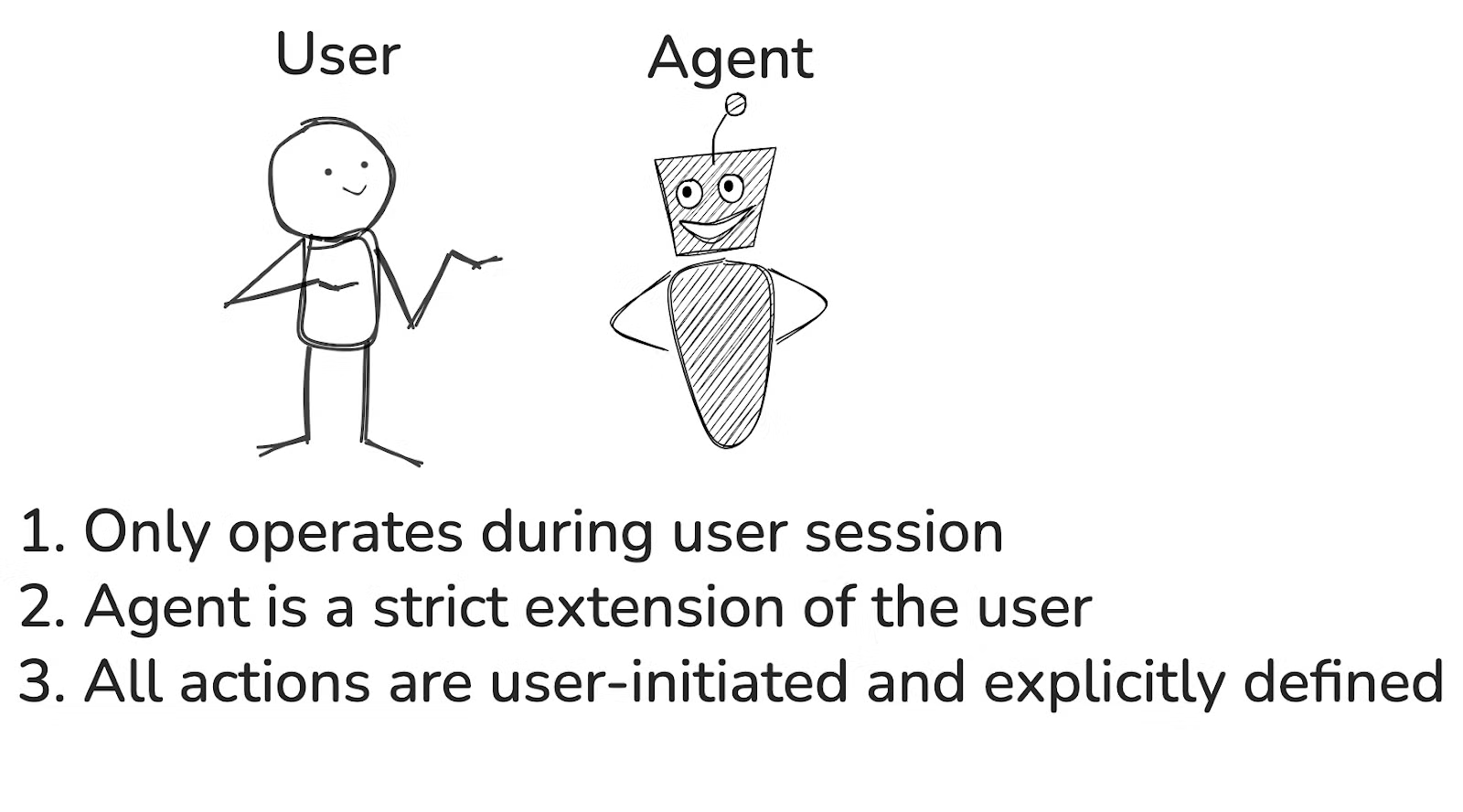

Identidade é o novo perímetro. A diferenciação entre a identidade do usuário final e a identidade do workload (agente) é crítica.

- SPIFFE/SPIRE: Recomendamos fortemente para garantir que cada agente tenha uma identidade criptográfica única e volátil.

- Tenancy: Isole instâncias em diferentes namespaces e utilize políticas de network enforcement no serviço de malha (Service Mesh).

Fontes: diagramas autorais (CNCF/Excalidraw).

A segurança deve prever cenários onde o agente toma decisões autônomas. Proteger o acesso a dados sensíveis, evitar a injeção de prompts e garantir que cada chamada a ferramentas externas seja autorizada, validada e auditada são obrigações de qualquer engenheiro de plataforma moderno.

Contribuição

Este espaço está em constante evolução. Para propor melhorias técnicas ou discutir a aplicabilidade desses cenários no mercado brasileiro, acompanhe as atualizações e participe ativamente da definição desses padrões.

Artigo originalmente publicado por CNCF AI TCG em Cloud Native Computing Foundation.