A migração de sistemas de observabilidade de terceiros, como o Splunk, para soluções nativas do Azure — especificamente o Log Analytics e o Application Insights — não deve ser vista apenas como uma troca de ferramentas, mas como um movimento estratégico para consolidar a telemetria, reduzir a latência de dados e otimizar custos sob uma ótica de FinOps. Para times de engenharia no Brasil, essa transição exige um planejamento criterioso focado em manter o nível de visibilidade sem comprometer o status de estabilidade das aplicações.

Fase 0 – Mapeamento da Infraestrutura Atual

Antes de qualquer intervenção técnica, é vital documentar minuciosamente o ecossistema existente. A arquitetura típica baseada em log4net enviando dados para Splunk Universal Forwarders cria uma dependência que precisa ser mapeada.

O que inventariar:

- Entidades de log (locais de arquivo via

grep -r "log4net" /path/to/apps). - Cargas de trabalho dos Splunk forwarders (

/opt/splunkforwarder/etc/system/local/inputs.conf). - Dependências de Dashboards e Alertas integrados com PagerDuty/ServiceNow.

- Requisitos de compliance (ex: logs sensíveis sob LGPD ou políticas de retenção específicas).

Fase 1 – Preparação do Ecossistema no Azure

O foco aqui é preparar a fundação de log centralizado. A criação de um Log Analytics Workspace unificado é o passo fundamental para uma estratégia de observabilidade robusta em um ambiente multi-cloud ou Azure-first.

- Provisionamento: Crie os recursos de Application Insights e o workspace central em uma região próxima às suas VMs para minimizar a latency.

- Credenciais para automação: Mantenha atenção redobrada ao gerenciar o

Workspace IDe as chaves de acesso. Embora o manual sugira o uso de Primary Keys, estude o uso de Managed Identities para elevar a segurança no acesso ao IAM.

Fase 2 – Ingestão Baseada em Arquivos (File-based)

Substituir o Splunk Universal Forwarder pelo Azure Monitor Agent (AMA) simplifica a topologia. O AMA é mais leve e segue o modelo de Data Collection Rules (DCR), o que permite uma governança mais granular sobre o que é ingerido, impactando diretamente no controle de custos de ingestão.

Instalação do AMA:

- Windows:

Install-Agent.ps1 -WorkspaceId "<ID>" -WorkspaceKey "<KEY>" - Linux:

./install-ama.sh --workspace-id <ID> --workspace-key <KEY>

Fase 3 – Estratégia de Alertas e Validação

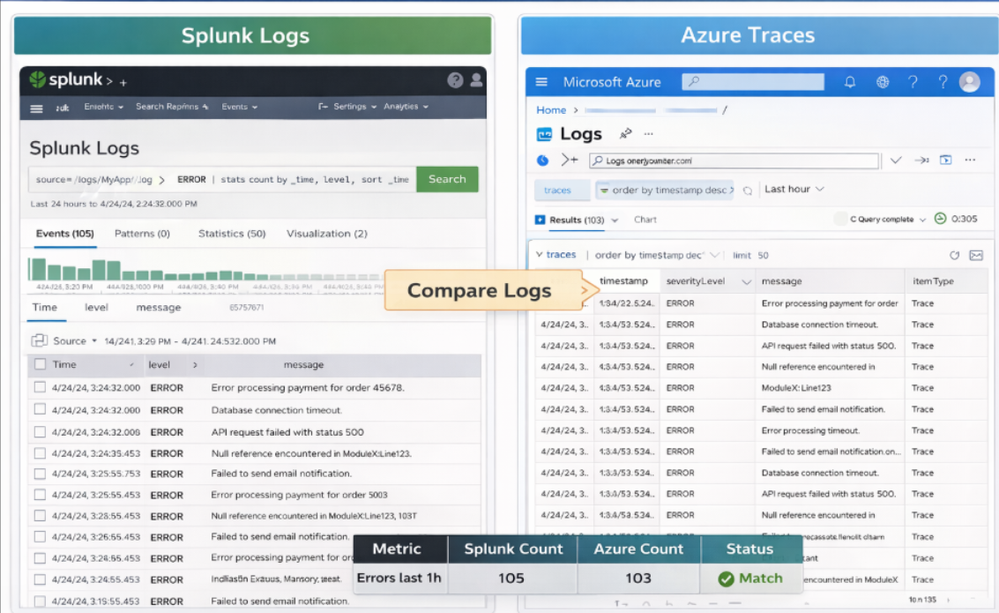

Não reproduza cegamente os alertas do Splunk no Azure Monitor. Aproveite a migração para revisar a eficácia dos alert rules e reduzir o ruído (alert fatigue). A validação por meio de dual logging — mantendo os dois sistemas rodando simultaneamente — é a melhor prática para garantir que o throughput e a integridade dos dados estejam consistentes antes do corte definitivo (cutover).

Considerações Finais de Otimização e Segurança

Após a migração, o foco deve migrar para FinOps e governança.

- Sampling: Configure o sampling (amostragem) no Application Insights para evitar custos desnecessários com telemetria de volumes massivos de dados não críticos.

- Compliance: Certifique-se de que nenhum dado sensível (PHI/PII) esteja sendo persistido em texto simples. Utilize o Azure Key Vault para gerenciar segredos e reforce o controle de acesso com RBAC baseado em privilégio mínimo.

Lembre-se: o objetivo final não é apenas migrar, mas elevar a maturidade operacional do seu time através de uma observabilidade mais inteligente e integrada.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.