Operar um SOC de alta performance exige mais do que conhecimento teórico; requer a vivência prática de cenários de crise. Aprender através de apresentações de slides ou documentações estáticas raramente prepara um analista para a complexidade de um ataque orquestrado de vários estágios. A dificuldade em sentir a dinâmica de um incidente — desde a triagem inicial até a resposta coordenada — é um problema comum em empresas brasileiras que buscam fortalecer suas capacidades de detecção e resposta.

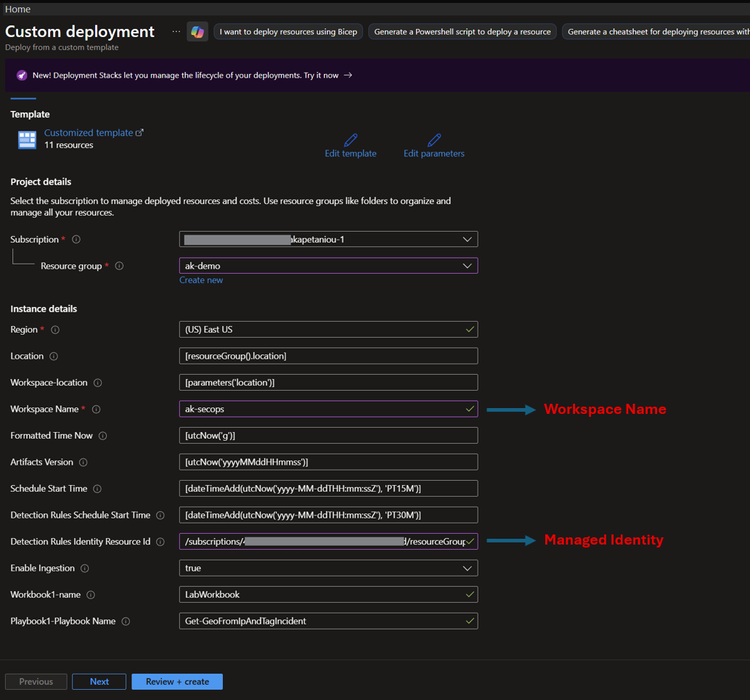

Recentemente, a Microsoft introduziu o Microsoft Sentinel Training Lab, um ambiente open-source desenhado para preencher essa lacuna, permitindo que times de engenharia e segurança implantem, em poucos minutos, um workspace funcional com telemetria realista. Esta iniciativa mitiga a curva de aprendizado íngreme associada a plataformas SIEM complexas e permite que as equipes foquem no que realmente importa: a triagem de incidentes, o ajuste fino de regras de detecção e a resposta a ameaças reais.

O que compõe o ambiente de teste?

O grande trunfo do lab é a entrega de uma experiência de "mundo real" sem a fricção da configuração manual de connectors ou ingestão de logs. O ambiente simula um ataque em múltiplos estágios abrangendo seis fontes de dados críticas, espelhando a arquitetura de muitas empresas modernas:

- CrowdStrike: Para detecção de ameaças no endpoint (malware, credential dumping).

- Palo Alto Networks: Log de firewalls para identificar exfiltração de dados e comunicação com C2 (Command & Control).

- Okta: Monitoramento de identidade e manipulação de MFA (Multi-Factor Authentication).

- AWS CloudTrail e GCP Audit Logs: Visibilidade sobre abuso de infraestrutura cloud, como escalada de IAM e criação de contas backdoor.

- MailGuard365: Detecção de campanhas de phishing sofisticadas.

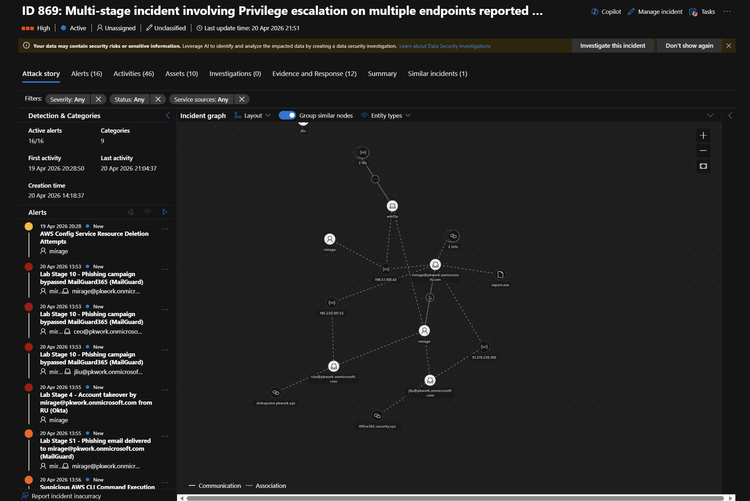

Essa telemetria unificada dispara 22 regras de detecção personalizadas, gerando incidentes que podem ser visualizados no Microsoft Defender XDR. O mapeamento direto com a framework MITRE ATT&CK permite que os analistas entendam cada etapa da kill chain.

Estrutura de Exercícios: Do básico ao avançado

O treinamento é organizado em 16 exercícios que cobrem o ciclo de vida completo de uma operação de segurança, sendo ideal tanto para onboarding de novos membros quanto para atualização de seniores:

- Fundamentos e Detecção: Onboarding guiado e uso do Advanced Hunting (KQL) para criação de regras.

- Engenharia de Detecção: Foco em cross-platform, como a correlação entre um alerta no CrowdStrike resultando em uma resposta via MDE.

- Custos e Operações: Crucial para o mercado brasileiro, o módulo de finOps e gestão de retenção ajuda a mitigar surpresas com faturas de ingestão no Azure.

- Data Lake e IA: Exploração de notebooks Jupyter, federação de dados via ADLS Gen2 e o uso de prompts de IA para investigação (via Sentinel MCP Server).

Conclusões para o TI Brasileiro

Para empresas que operam em modelos multi-cloud ou híbridos, este laboratório é um acelerador estratégico. A capacidade de testar regras de detecção, monitorar custos de ingestão e validar a eficácia da resposta sem impactar o ambiente de produção é um diferencial imenso. A natureza open-source do projeto (hospedado no repositório Azure/Azure-Sentinel) convida a comunidade técnica a contribuir, garantindo que o laboratório evolua conforme surgem novas táticas e técnicas de ataque.

Se o seu time está buscando amadurecer a maturidade em SecOps, o uso desse ambiente de testes é uma recomendação clara para reduzir riscos operacionais e aumentar a assertividade do time de resposta a incidentes.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.