Como transformar seus deployments de Azure Functions com Terraform em processos previsíveis

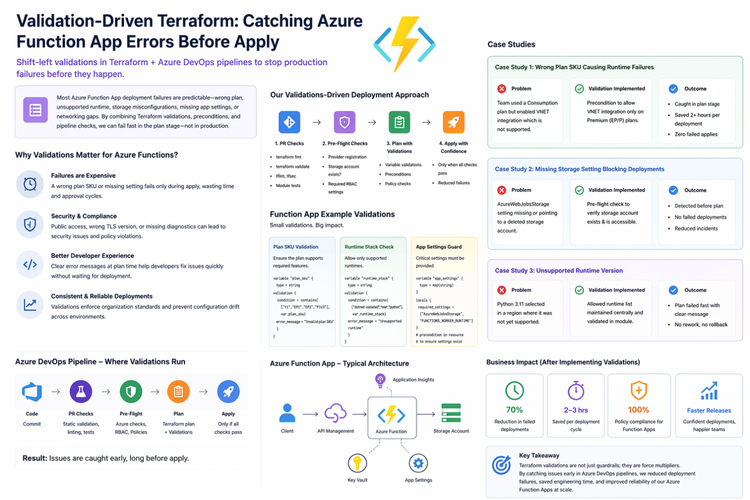

Este artigo analisa a mudança operacional para o uso de abordagens 'validation-driven' no Terraform para deploy de Azure Functions. A conclusão é que, ao integrar validações de input, preconditions e checagens pre-flight antes da execução do plano, equipes de engenharia eliminam falhas de configuração tardias. Isso reduz drasticamente retrabalho, melhora a segurança operacional e transforma pipelines de CI/CD em um mecanismo robusto de guardrail para infraestrutura como código (IaC).

Quando o Terraform realiza o deploy de Azure Functions, as falhas mais onerosas raramente são problemas de sintaxe. Trata-se, invariavelmente, de incompatibilidades ambientais descobertas tardiamente — durante o terraform apply, após o processo de aprovação, após o início da janela de manutenção e, frequentemente, com várias equipes monitorando a pipeline.

Após algumas experiências negativas em produção, adotamos uma abordagem baseada em validação: em vez de deixar que o Azure rejeite configurações inconsistentes apenas no momento do apply, paramos o processo rapidamente (fail fast) no estágio de Pull Request ou Plan, com mensagens claras que permitem ao engenheiro corrigir o erro imediatamente.

O que significa ser "validation-driven"?

Uma infraestrutura baseada em validação utiliza três camadas de proteção em conjunto:

- PR checks: formatação, linting, escaneamento de segurança e testes de contrato de módulo.

- Pre-flight checks: verificações de integridade rápidas no Azure (registro de provider, pré-requisitos de storage, conceitos básicos de RBAC).

- Terraform-native validations: uso de input validations e preconditions que bloqueiam configurações inválidas antes mesmo de chegarem à API do Azure.

A ideia central é simples: o apply deve ser entediante e previsível. Se uma falha for inevitável, que ela ocorra o mais cedo possível com mensagens de erro precisas.

Onde as falhas costumam acontecer no seu ambiente?

Azure Functions trazem desafios recorrentes que tendem a surgir apenas no final do ciclo de deploy:

- Descompasso entre

plan/SKUe features (por exemplo, expectativa vs. realidade da integração com VNET). - Configurações de storage account ausentes ou inacessíveis.

- Pilha/versão de runtime incompatível com o modelo de hospedagem, região ou policy definida.

- App settings inconsistentes, contrariando os padrões de plataforma da organização.

Convertemos esses pontos em guardrails com um mínimo de código e sinais claros nos resultados da pipeline.

Por que isso é estratégico para engenharia?

A implementação de práticas de validation-driven Terraform traz benefícios que vão além da redução de pipelines falhas:

- Developer experience: os erros deixam de ser enigmáticos e tornam-se acionáveis pelo desenvolvedor.

- Operational safety: diminui a necessidade de aprovações emergenciais e correções críticas em horários nada convencionais.

- Standardization: as regras da plataforma param de existir apenas no conhecimento tribal ou em wikis desatualizados, tornando-se código executável.

- Visibilidade para a Gestão: reduz o atrito na entrega, minimiza escalações e acelera o ciclo de lançamento.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.