No ecossistema de alta disponibilidade, tratar o estado como descartável é um luxo permitido apenas em serviços stateless. Quando falamos de caches, message brokers e datastores, a realidade é outra: eles são o coração da consistência da sua aplicação. Configurações manuais (o famoso click-ops) em um ambiente multi-região são um convite ao desastre, resultando inevitavelmente em drift de infraestrutura, failovers nebulosos e backups negligenciados.

Desafios do Estado em Multi-Região

Operar serviços que mantêm estado globalmente exige mais do que apenas subir instâncias em diferentes regiões. Precisamos garantir:

- Leituras de baixa latência para usuários distribuídos.

- Recuperação automática em caso de indisponibilidade regional.

- Consistência de dados entre instâncias geodistribuídas.

- Reprodutibilidade do ambiente, do desenvolvimento à produção.

A combinação de Terraform com o Azure Managed Redis (Enterprise) oferece uma rota robusta para mitigar esses riscos e padronizar o deployment. Segue o repositório de referência: Managed Redis Terraform Files.

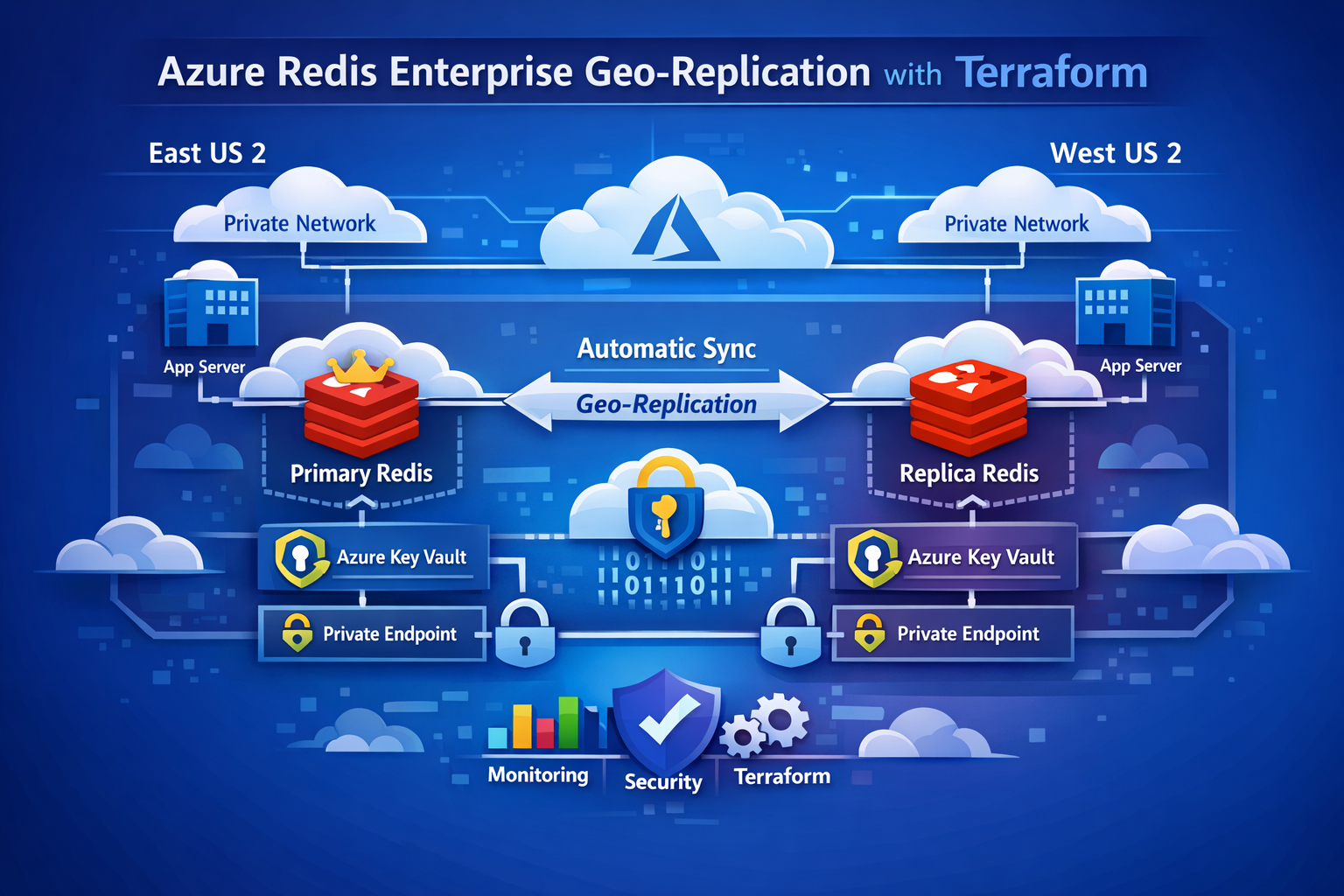

Arquitetura de Referência

Utilizamos o modelo de primary-replica do Redis Enterprise:

- Primary Redis: O source of truth, responsável pelas escritas e altamente disponível dentro de sua região primária.

- Replica Redis: Instância read-only, sincronizada de forma assíncrona com a primária, estando pronta para ser promovida em situações de disaster recovery.

Para otimizar o isolamento e reduzir domínios de falha, cada região possui seus próprios subnets, Key Vaults e, fundamentalmente, comunica-se apenas via Private Endpoints. Isso elimina a exposição pública à internet e mantém o tráfego dentro do backbone da Azure.

O Princípio de Design com Terraform

O erro comum é manter stacks de código distintas para cada região. Nossa recomendação consultiva é: um único módulo reutilizável, um arquivo tfvars por ambiente, múltiplas regiões definidas nele.

Ao parametrizar com sufixos regionais (como _replica, _secondary), mantemos a lógica centralizada (DRY - Don't Repeat Yourself) e garantimos que o pipeline de CI/CD aplique o mesmo padrão de governança em todos os locais.

Pontos de Atenção Estratégicos

-

Isolamento de Credenciais: Nunca compartilhe o mesmo Key Vault entre regiões. Se o cofre central falhar, ambas as regiões perdem o acesso aos seus segredos simultaneamente. A redundância aqui é uma regra de segurança, não apenas conveniência.

-

Naming as Infrastructure: Em cenários de automação em escala, nomes preditivos não são apenas legíveis; são requisitos para discovery, auditoria de custos (FinOps) e consistência operacional.

-

Geo-Replication como Contrato: A sincronização via Azure depende que o nome do geo-replication group seja idêntico nas instâncias. O Terraform deve ser a fonte da verdade para garantir que não haja erros de digitação que quebrem a replicação em momentos críticos.

-

Estratégia de Failover: O playbook de desastre deve ser codificado. Se a região primária cair, o Terraform deve ser capaz de promover a réplica para o status de primária de forma declarativa, sem intervenção manual.

Por fim, lembre-se: gerenciar serviços com estado não exige magia, mas disciplina extrema no isolamento de recursos, na padronização de parâmetros e, principalmente, no teste contínuo de falhas. Escalar infraestrutura é, antes de tudo, tornar o improvável em um processo automatizado e previsível.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.