TL;DR

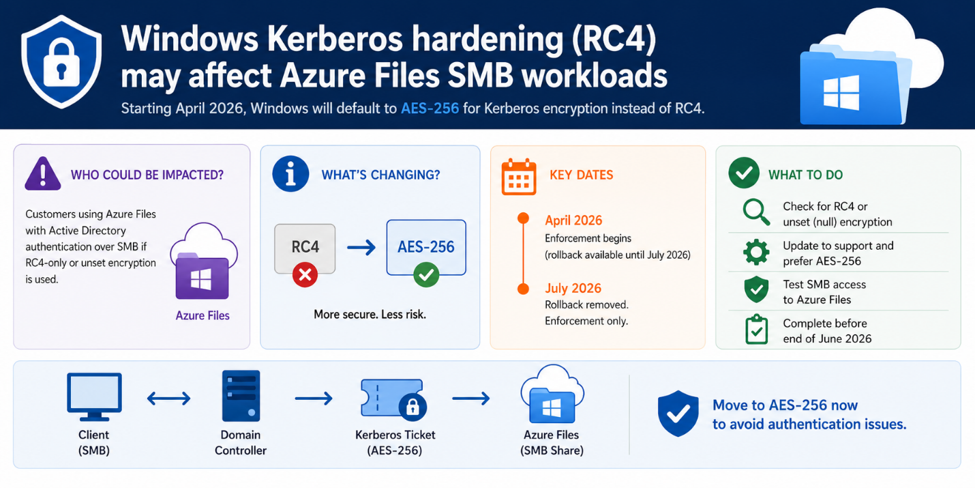

A partir de abril de 2026, atualizações de segurança do Windows restringirão a encriptação RC4, exigindo o uso de AES-256 para autenticação no Azure Files via AD DS. Este artigo analisa o risco de interrupção de acesso a SMB shares para ambientes legados ou mal configurados. Concluímos que gestores e times de engenharia devem auditar imediatamente suas service accounts e computer accounts, migrando para AES-256 antes de julho de 2026 para evitar o fail de autenticação.

Uma alteração no security hardening do Windows, agendada para abril de 2026, vai alterar o comportamento padrão da encriptação Kerberos. Esse movimento da Microsoft impacta diretamente o uso do Azure Files com autenticação via Active Directory Domain Services (AD DS) sobre o protocolo SMB.

Se a sua infraestrutura utiliza Azure Files criados antes de 2023, ou se você configurou deliberadamente o uso de encriptação RC4 para suas file shares, é imperativo realizar uma reconfiguração para o padrão AES-256. Esta medida, alinhada à CVE-2026-20833, visa elevar a postura de segurança, mas exige atenção operacional para evitar que o acesso aos dados seja descontinuado.

Contexto técnico: O declínio do RC4

O Azure Files depende do protocolo Kerberos para acesso baseado em identidade na integração com o AD DS (on-premises). Historicamente, o RC4 foi a única opção suportada, mas o AES-256 é o padrão recomendado desde a versão v0.2.5 do módulo AzFilesHybrid. É vital entender que o serviço do Azure Files não está mudando sua lógica; o que ocorre é um enrijecimento na diretiva de segurança da plataforma Windows (servidores e clientes) que consome esse serviço.

Você está em risco?

A sua operação estará sob risco a partir de abril de 2026 se:

- Você utiliza acesso via SMB a Azure Files com autenticação AD DS.

- As configurações de encriptação Kerberos nos seus AD objects, service accounts ou computer accounts estão fixadas apenas em RC4 ou não foram definidas explicitamente (valor nulo).

Linha do tempo e pontos de atenção

- Abril a Julho de 2026: Após a instalação da atualização de segurança no seu ambiente, os domain controllers passarão a emitir tickets AES-256 por padrão, caso o atributo

msDS-SupportedEncryptionTypesnão tenha sido especificado. - Após Julho de 2026: O caminho de rollback manual é desabilitado. Se você não tiver migrado para AES-256 até este ponto, o acesso SMB baseado em Kerberos irá falhar.

Como agir agora?

Para times de engenharia que dependem de alta disponibilidade, o primeiro passo é a auditoria. Utilize o comando PowerShell abaixo em uma máquina domain-joined com permissão de leitura no AD para identificar quais storage accounts ainda não foram atualizadas para o padrão AES-256:

Get-ADObject `

-LDAPFilter "(&(servicePrincipalName=*.file.core.windows.net)(!(msDS-SupportedEncryptionTypes=*)))" -Properties servicePrincipalName, msDS-SupportedEncryptionTypes |

Select-Object Name, ObjectClass, servicePrincipalName, msDS-SupportedEncryptionTypes

Após o levantamento, siga estes passos para a remediação:

- Atualize as configurações para suportar e selecionar AES-256.

- Valide a autenticação SMB de ponta a ponta e o acesso das aplicações.

- Execute o comando

klist purgea partir de um prompt com privilégios de administrador para limpar o cache de tickets Kerberos RC4. - Proceda com o remount do seu Azure file share.

Para dúvidas específicas sobre o processo, a recomendação é contatar o suporte oficial através do canal [email protected].

Perguntas Frequentes

- Como sei se minha operação será impactada por essa mudança?

Você será impactado se utiliza autenticação baseada em Kerberos (via AD DS) para acessar shares no Azure Files e suas configurações de encriptação Kerberos estão definidas apenas como RC4 ou permanecem inalteradas (valor nulo). - O que acontece se não migrarmos para AES-256 até julho de 2026?

Após julho de 2026, a opção de rollback manual será removida pela Microsoft. Consequentemente, o acesso via SMB aos seus Azure file shares poderá sofrer falhas críticas de autenticação, interrompendo o acesso dos usuários e aplicações. - Quais são os passos imediatos após identificar que estou usando RC4?

Você deve atualizar suas configurações para suportar e preferir encriptação AES-256, validar o acesso SMB de ponta a ponta e, em seguida, executar o comando 'klist purge' em um prompt de comando elevado para limpar tickets Kerberos em cache, finalizando com o remount do share.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.