No cenário atual de infraestrutura como código (IaC), o provisionamento via Terraform é padrão ouro para escalabilidade. No entanto, o gerenciamento de credenciais durante o deployment continua sendo um dos maiores vetores de risco operacional. É comum encontrarmos secrets — como credenciais administrativas, chaves de API, tokens e strings de conexão — expostas em arquivos de variáveis, fixadas (hardcoded) no código ou injetadas sem critério em pipelines de CI/CD.

Estas práticas não apenas violam princípios básicos de Zero Trust, como também expõem dados sensíveis em arquivos de estado (tfstate), facilitam vazamentos em repositórios Git e criam dificuldades fatais para qualquer política de compliance ou rotatividade de senhas. A solução arquitetural correta é centralizar a governança de segredos e realizar sua injeção dinâmica no momento da execução.

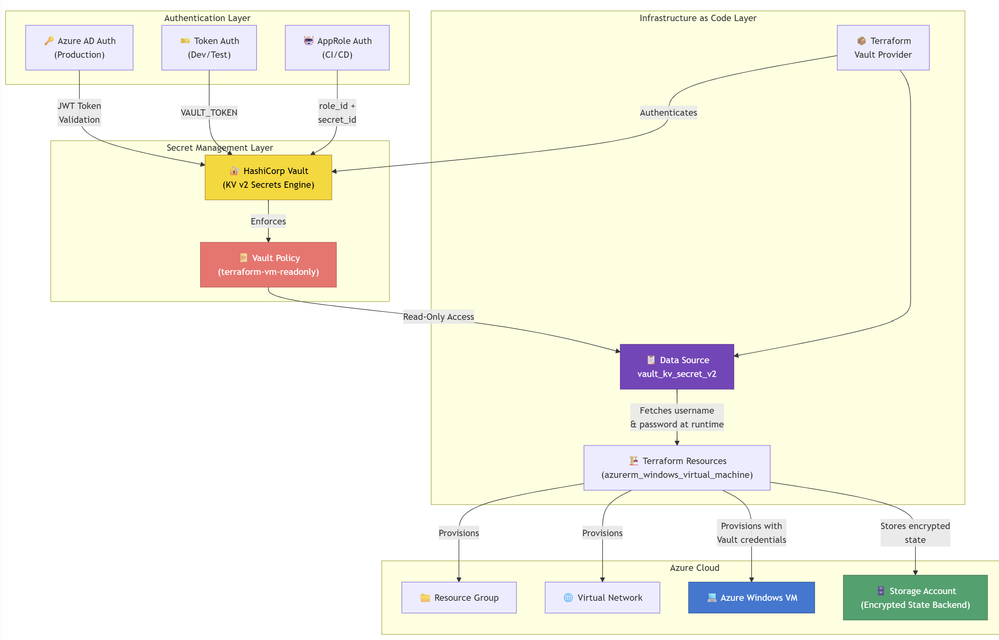

Arquitetura de Integração

O fluxo ideal de trabalho é o desacoplamento total entre o código da infraestrutura e as credenciais. A arquitetura de referência baseia-se em:

- Centralização: O HashiCorp Vault atua como o single source of truth para segredos, utilizando o motor de

KV v2. - Autenticação Dinâmica: O Terraform autentica-se ao Vault usando identidades confiáveis (Managed Identity em Azure VMs, Service Principals, ou tokens OIDC).

- Injeção em Run-time: Os segredos são lidos dinamicamente pelo

data sourcedo Provider do Vault e utilizados apenas durante a execução doplaneapply.

Pontos de Atenção para Engenharia

Ao implementar, considere estas armadilhas comuns que observamos em ambientes corporativos no Brasil:

- O prefixo

/data/no KV v2: Ao definir as políticas de acesso no Vault, nunca esqueça de incluir/data/no caminho do segredo. Erros de negação de acesso (Permission Denied) silenciosos ocorrem com frequência quando o desenvolvedor referencia apenas o caminho original sem o prefixo necessário pelo motor de versão do KV. - Proteção do

terraform.tfstate: O uso do Vault é um passo fundamental, mas a proteção do backend ainda é o ponto final de segurança. Certifique-se de que seu bucket ou contêiner de estado utilize encriptação em repouso (SSE) e controle de acesso via RBAC rigoroso. Nunca, sob nenhuma hipótese, armazene arquivos de estado localmente em ambientes de produção. - Segregação por Workspaces: Utilize a estrutura de caminhos do Vault para isolar segredos por ambiente (

azure/dev/,azure/prod/). Isso impede que falhas de configuração em um ambiente de desenvolvimento exponham chaves críticas de produção.

Conclusão e Impacto Operacional

Integrar HashiCorp Vault ao Terraform é uma mudança de mentalidade que afeta diretamente sua eficiência operacional e postura de risco. Ao adotar a injeção via vault_kv_secret_v2, você ganha auditability total sobre quem acessou qual segredo, facilidade na rotatividade de credenciais sem alterar commits de código e uma conformidade muito mais robusta.

Para times que buscam escalabilidade e segurança, este não é um diferencial: é um requisito básico. Se você busca implementar esse nível de maturidade em SecOps, a consultoria da Nuvem Online pode apoiar a transição da sua arquitetura para padrões de mercado mais resilientes.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.