A observability moderna não se limita apenas à coleta passiva de métricas e logs; ela exige uma validação proativa de que seus sistemas estão operando conforme o esperado. O Synthetic Monitoring desempenha um papel crucial aqui, permitindo que times de engenharia testem continuamente APIs, aplicações e jornadas críticas de usuários. No entanto, quando esses checks envolvem dados sensíveis, a gestão segura de credenciais torna-se um pilar inegociável para manter a confiabilidade e a conformidade (compliance).

Agora em disponibilidade geral (GA), o recurso de secrets management no Grafana Cloud Synthetic Monitoring resolve um problema histórico: a necessidade de usar credenciais sem expô-las em scripts. Com essa funcionalidade, o dado sensível permanece criptografado em repouso, é ocultado automaticamente (redacted) em logs e outputs, e permite a rotação de senhas sem que seja necessário alterar as configurações individuais de cada teste. Em suma, o gerenciamento de segredos oferece uma forma centralizada e segura de manipular chaves de API, senhas e tokens.

Neste artigo, analisamos como essa arquitetura funciona e como implementar o uso de secrets em seus checks. Você também pode acompanhar os detalhes técnicos no vídeo abaixo.

O que é o secrets management no Synthetic Monitoring?

O Grafana Cloud Synthetic Monitoring permite monitorar proativamente a performance de serviços a partir de probes públicos e privados distribuídos globalmente. Ele suporta diversos tipos de verificações, como ping checks, browser checks, HTTP checks, TCP checks e DNS checks.

Frequentemente, esses checks precisam de autenticação para validar workflows de usuários ou acessar APIs protegidas. Com o secrets management, você elimina o risco de hardcoded credentials. No backend, os segredos são protegidos via envelope encryption. Quando um segredo é referenciado, o valor é mascarado na interface, nos scripts e nos logs, prevenindo vazamentos acidentais.

Benefícios estratégicos para a operação:

- Armazenamento Centralizado: Todas as credenciais ficam em um único local seguro, facilitando o controle de acesso por meio de IAM e políticas de governança.

- Redação Automática: Valores sensíveis são substituídos por placeholders em logs e mensagens de erro, garantindo que o time de DevOps não exponha dados durante o troubleshooting.

- Rotação de Credenciais Facilitada: Atualize uma senha uma única vez no painel central e todos os checks associados herdarão a mudança, reduzindo o risco de testes quebrados e falhas de segurança.

Atualmente, o suporte inicial foca em scripted checks e scripted browser checks, com previsão de expansão para HTTP checks simplificados no futuro.

Guia Prático: Configurando e utilizando segredos

Vamos ao passo a passo da implementação. Antes de iniciar, vale ressaltar a importância do RBAC (Role-Based Access Control): usuários com a role de Admin podem gerenciar segredos totalmente, enquanto Editors e Checks writers podem utilizá-los na edição de testes.

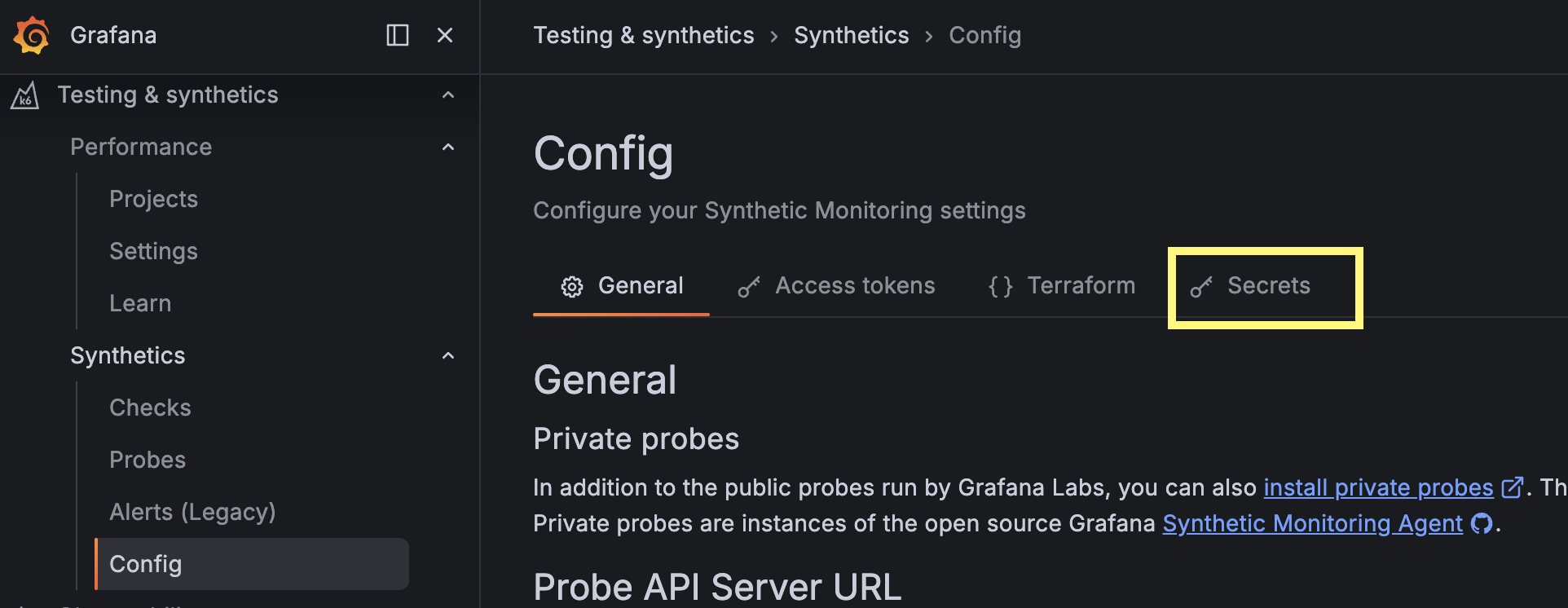

1. Navegue até a configuração de segredos

No Grafana Cloud, acesse Testing & synthetics, selecione Synthetics e clique em Config. Entre na aba Secrets. É aqui que o ciclo de vida do seu dado sensível será gerenciado.

2. Crie seus segredos

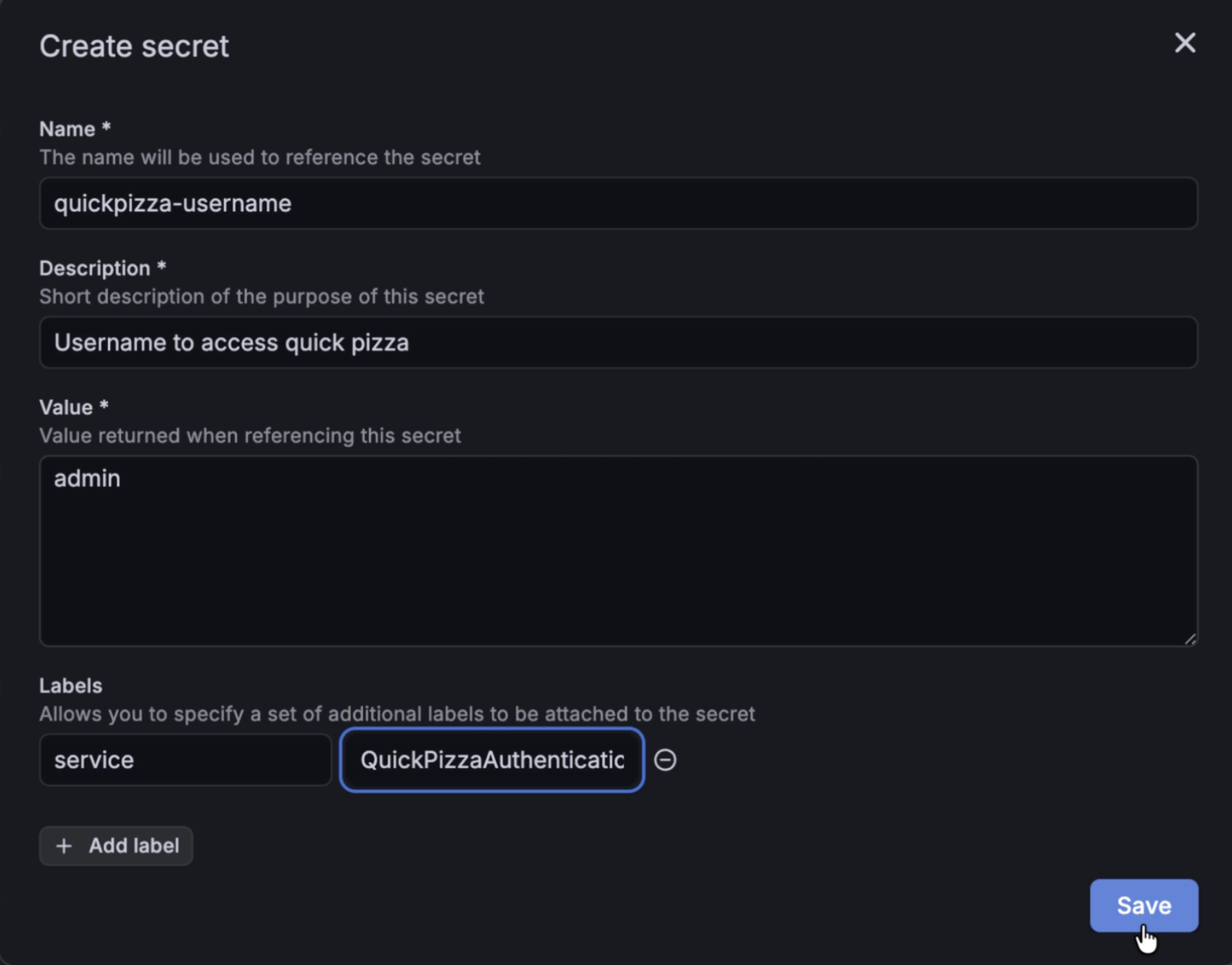

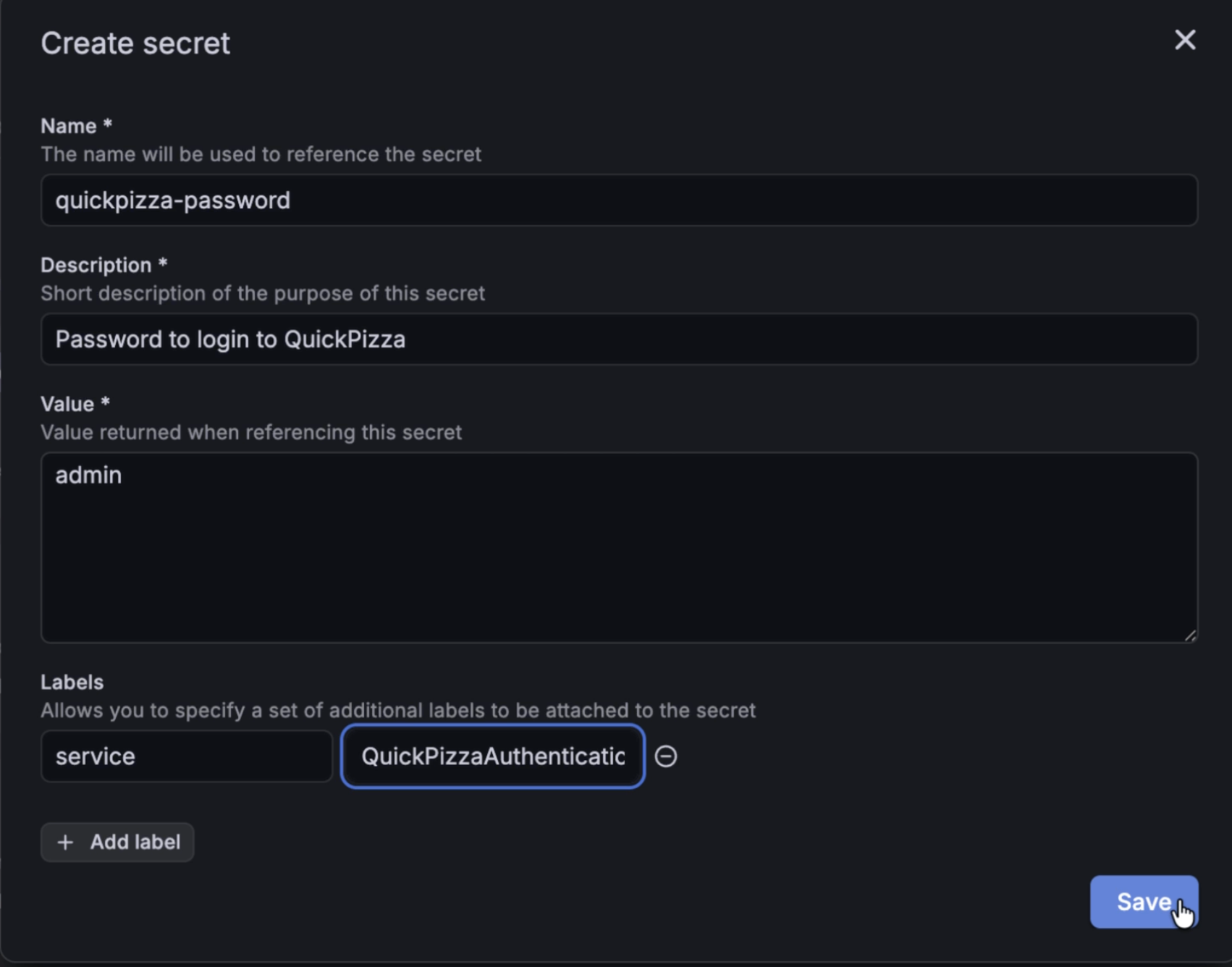

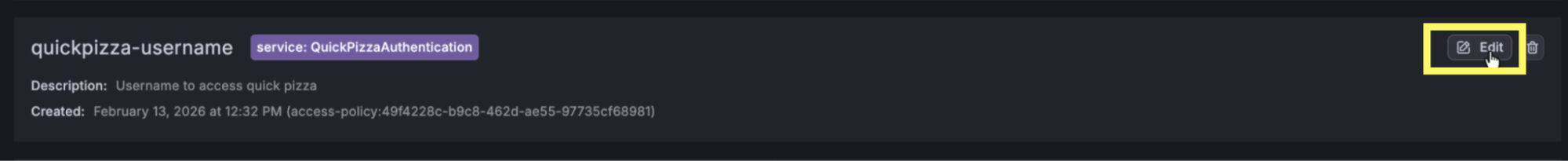

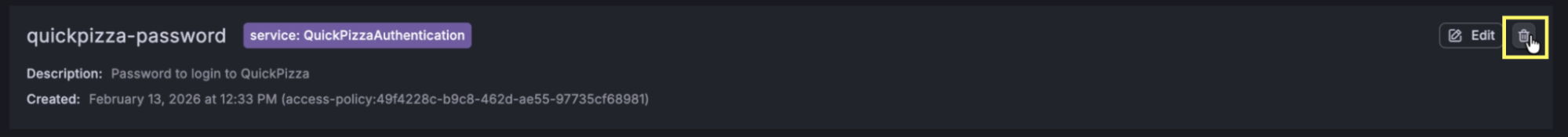

Clique em Create secret. Para este exemplo, usaremos uma aplicação demo chamada QuickPizza, criando segredos para usuário e senha.

Para o primeiro segredo (username), veja a configuração abaixo:

Repita o processo para o segundo segredo (password):

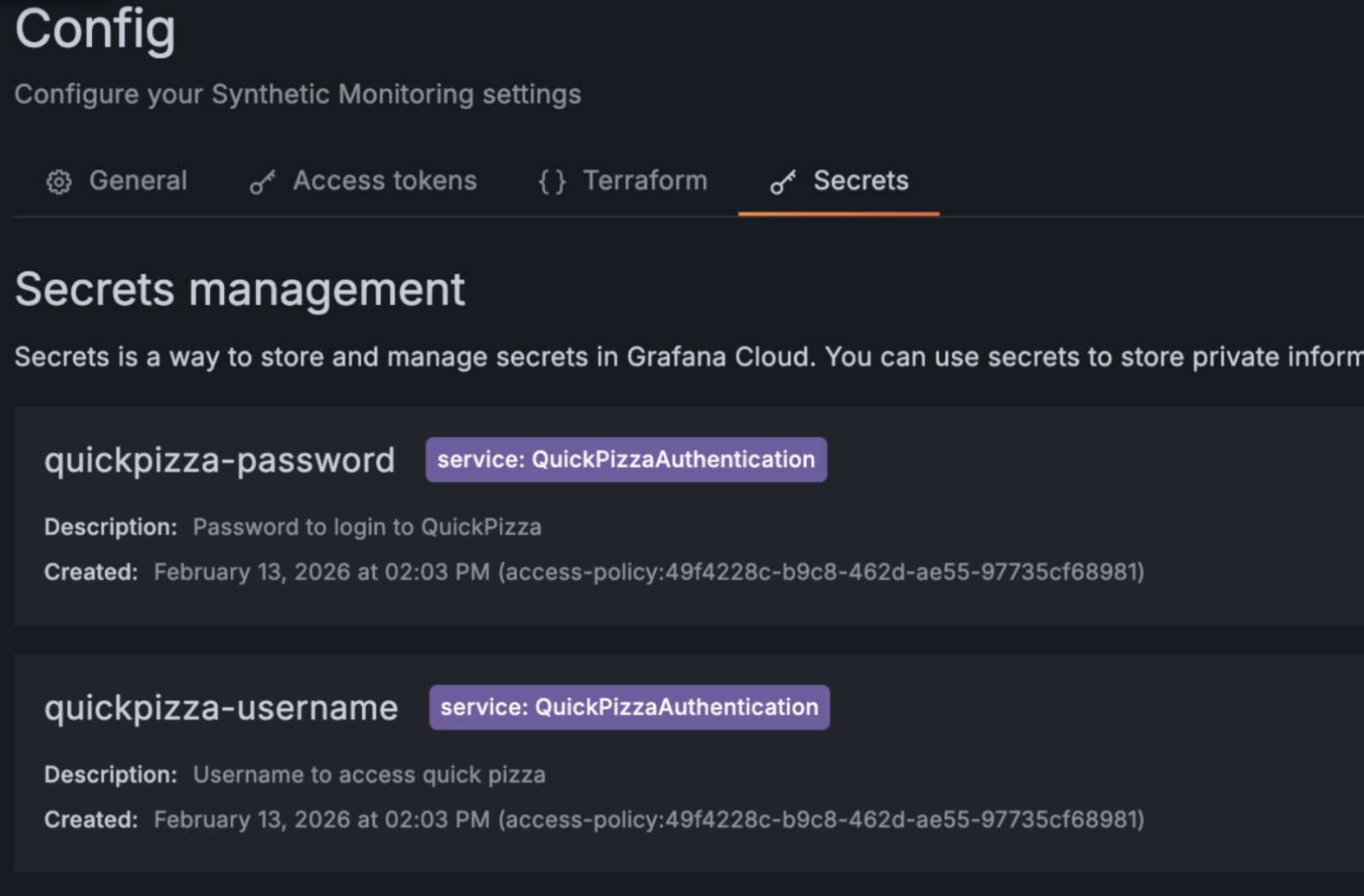

Agora as credenciais estão prontas para serem invocadas com segurança.

3. Crie um novo check

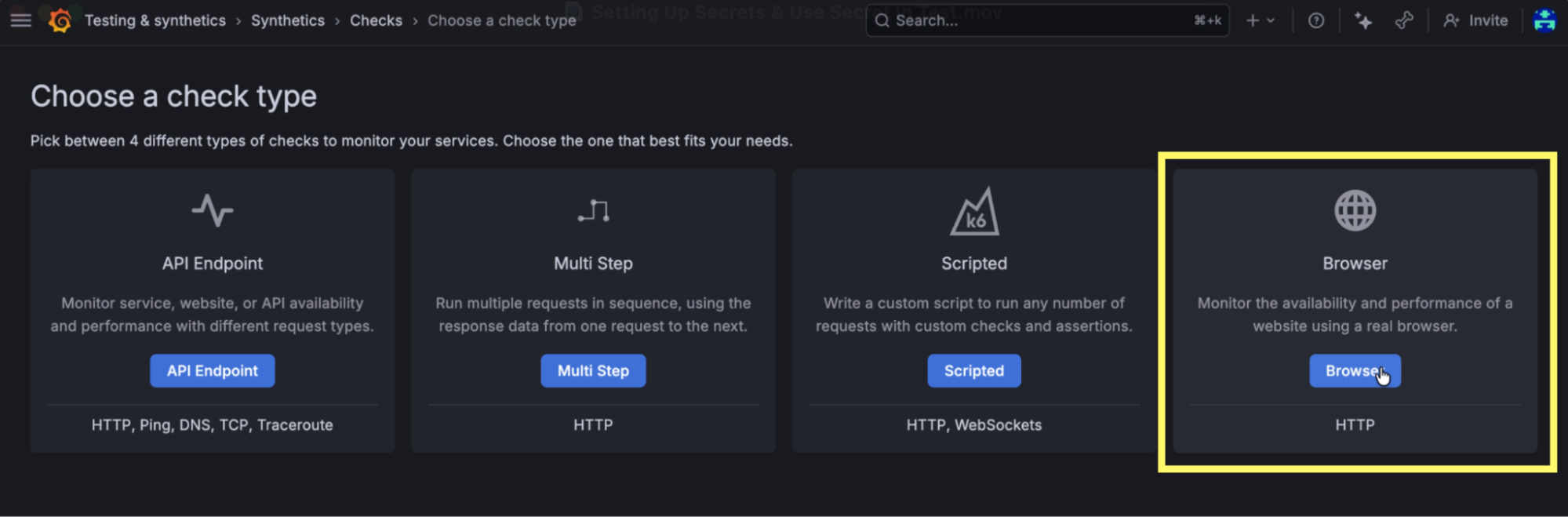

Vá para Testing & synthetics > Synthetics > Checks e clique em Create a new check. Selecione o tipo Browser.

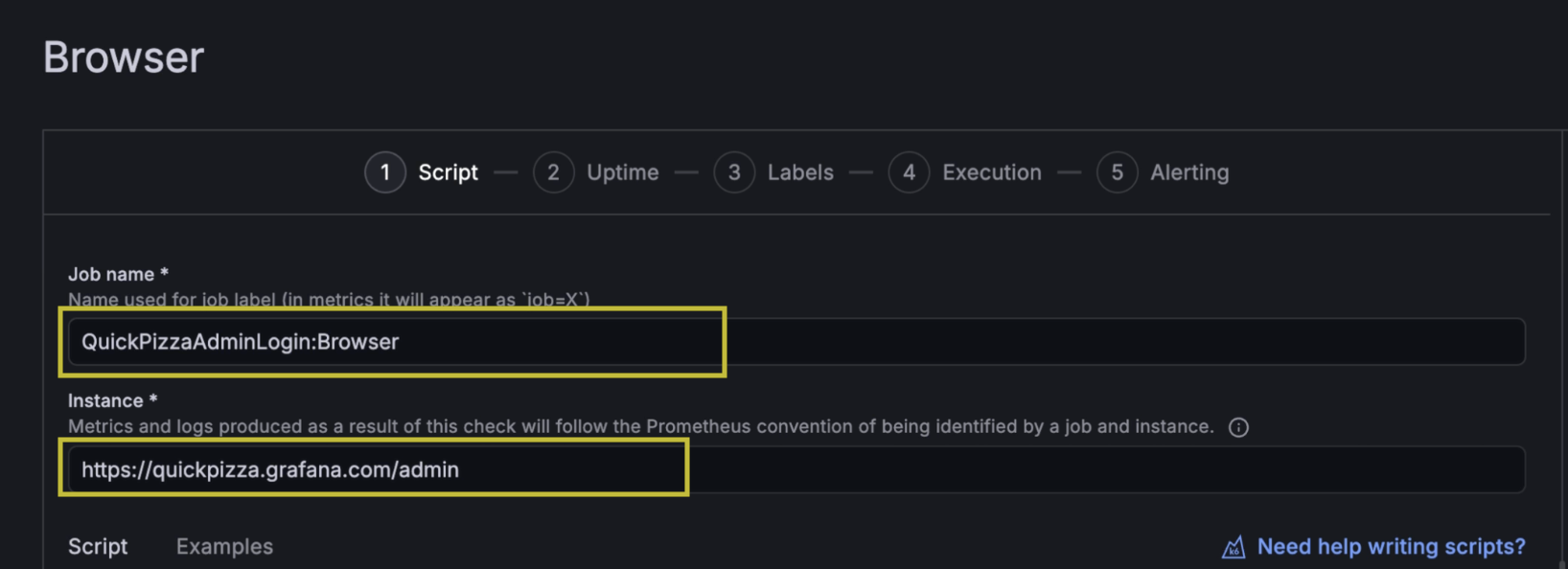

4. Configure as definições básicas

Defina um Job name descritivo, como QuickPizzaAdminLogin: Browser, e a URL alvo, por exemplo, www.quickpizza.com/admin.

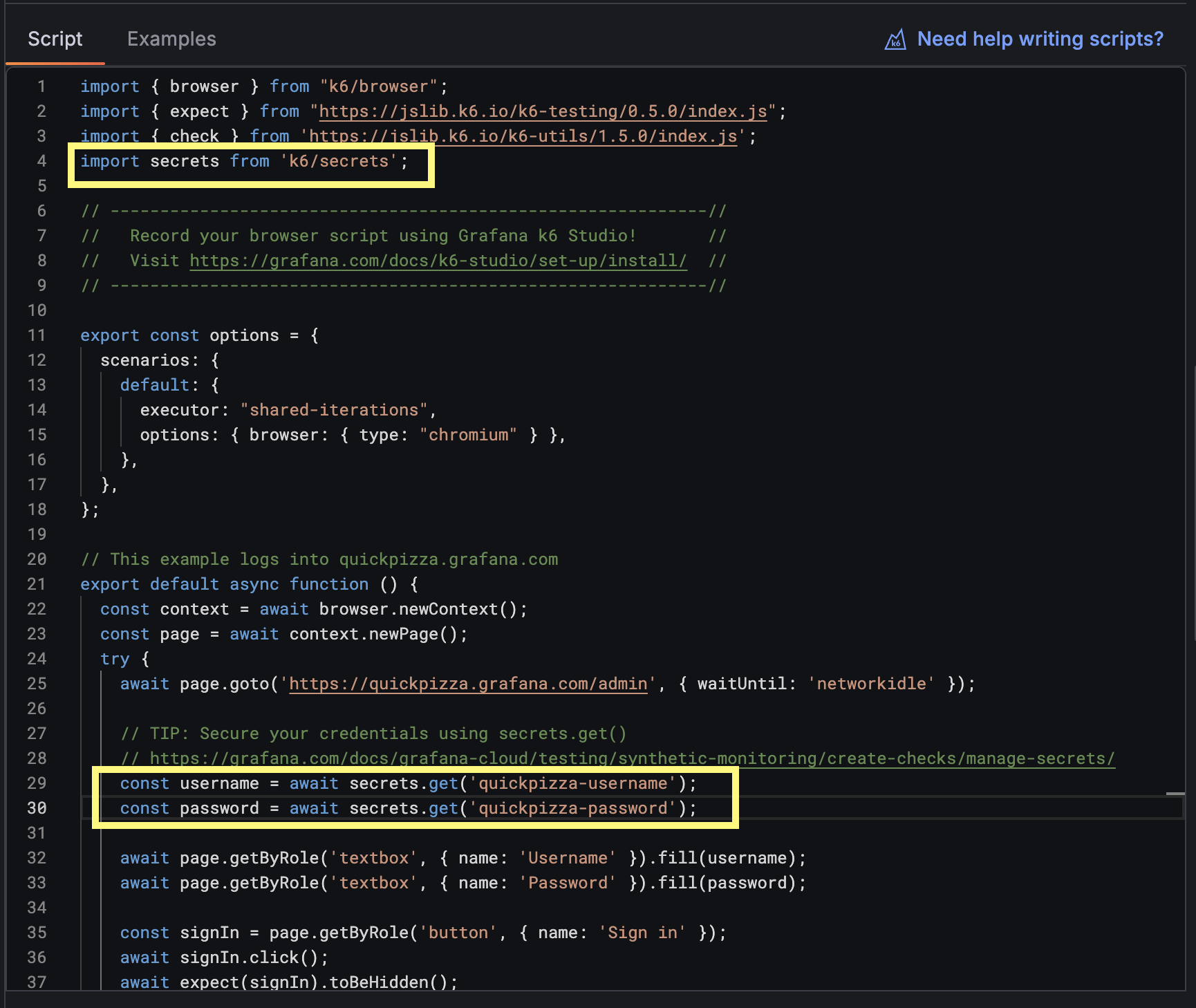

5. Importe e referencie segredos no script

No script do browser, você deve importar o módulo k6/secrets. Adicione esta linha:

import secrets from 'k6/secrets';

Para referenciar os valores salvos, use o método .get():

const username = secrets.get('QuickPizza Username');

const password = secrets.get('QuickPizza Password');

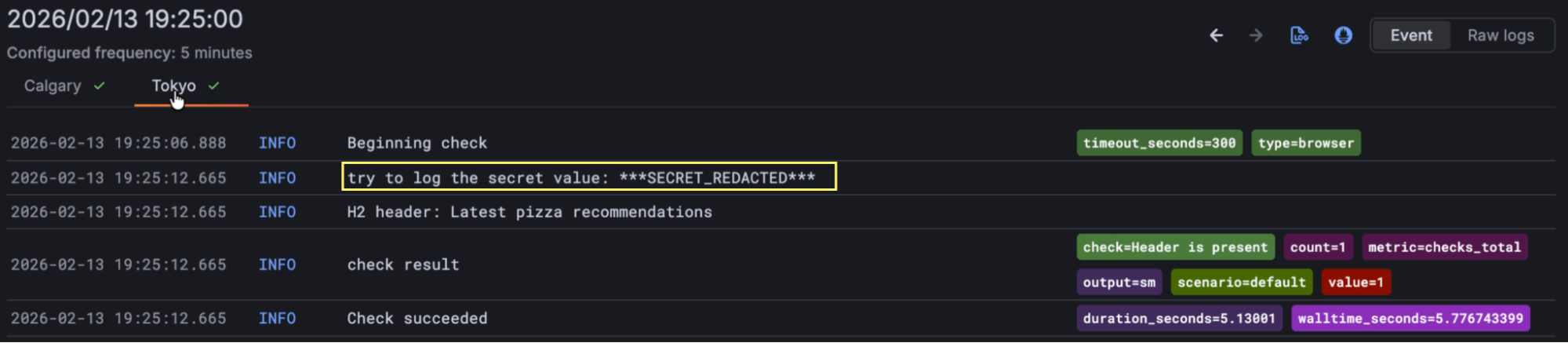

Um ponto interessante: mesmo que você tente usar um console.log para imprimir o valor do segredo, o Grafana irá mascará-lo.

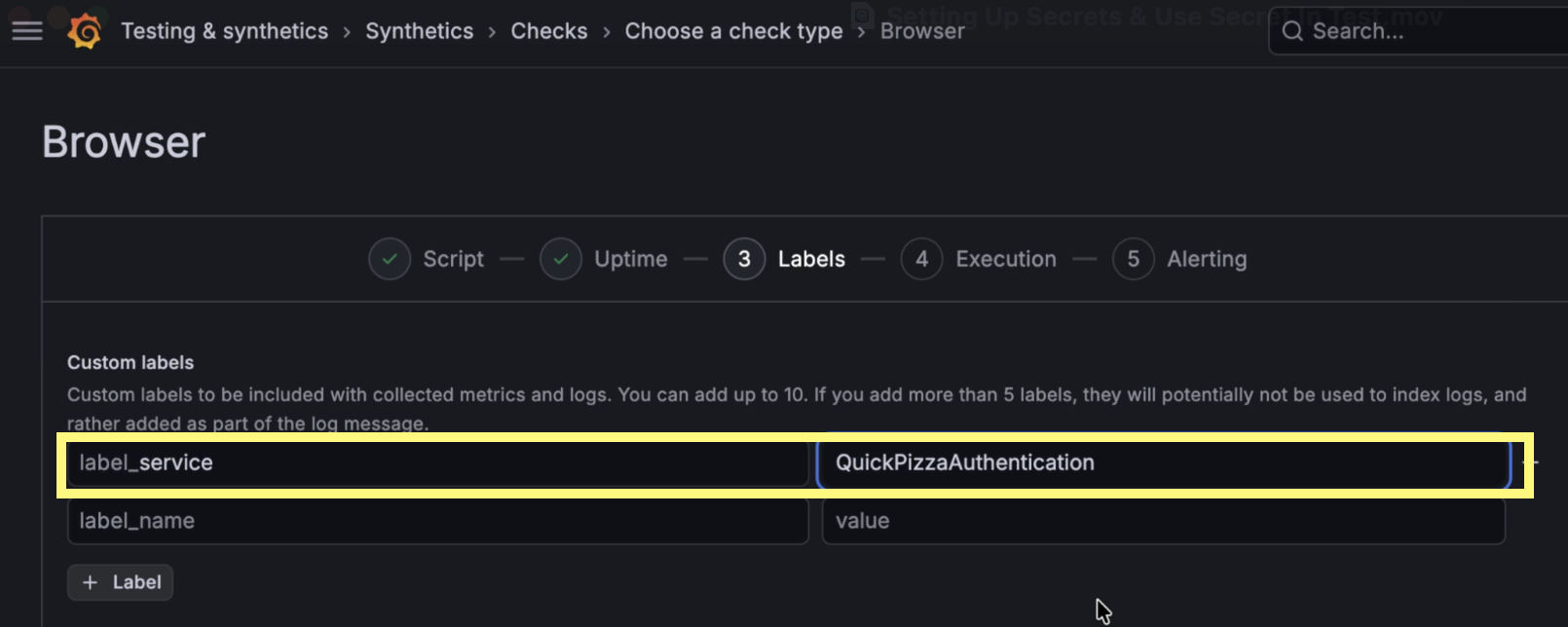

6. Crie labels

As labels são fundamentais para a organização e filtragem em ambientes complexos. Recomendamos manter a consistência entre as labels dos segredos e as labels dos checks para facilitar a correlação de recursos.

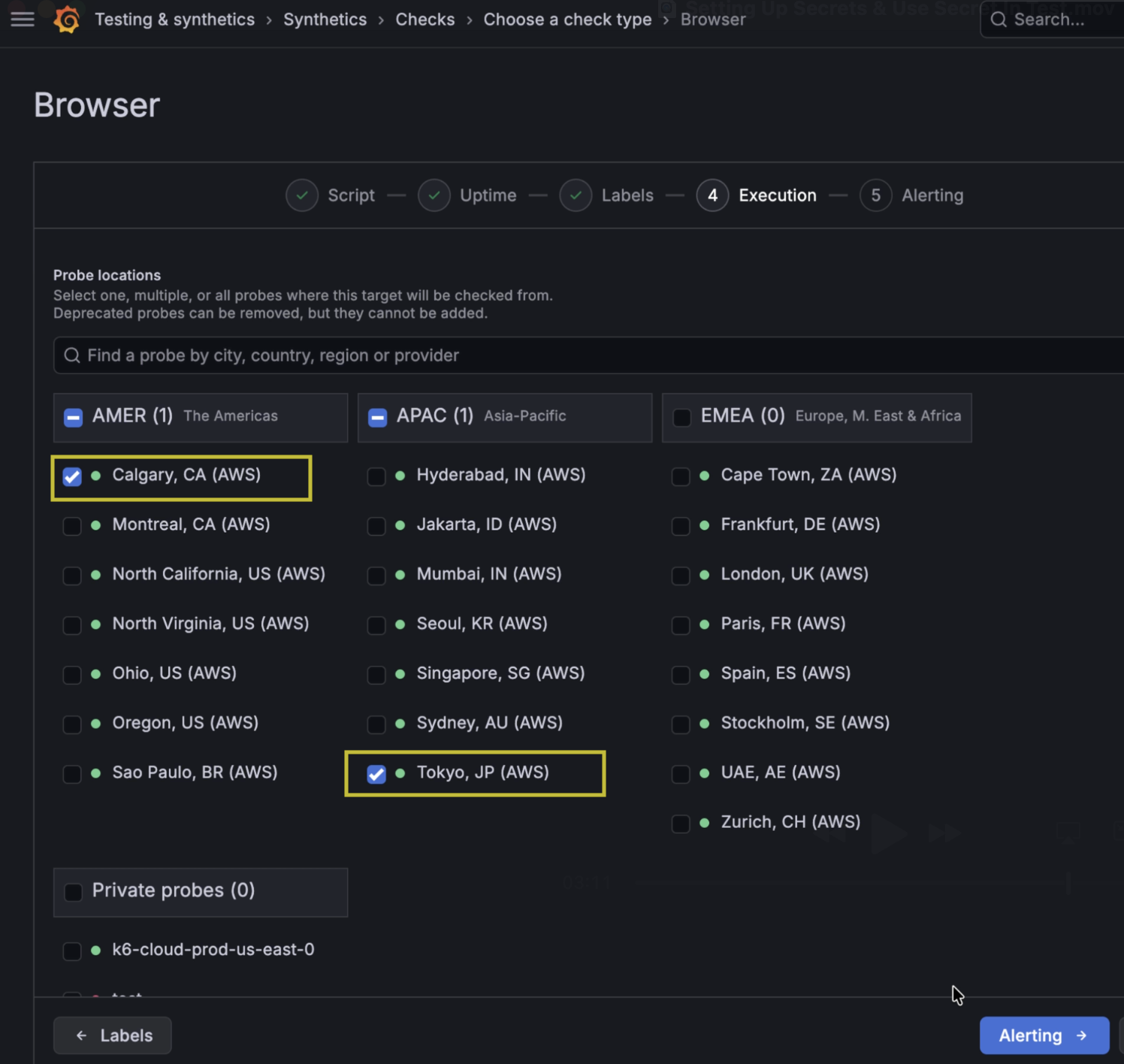

7. Escolha os locais dos probes

Na seção Execution, selecione os probes (públicos ou privados) mais próximos da sua infraestrutura ou dos seus usuários finais para garantir que a latency medida seja realista.

8. Teste e salve o check

Sempre utilize o botão Test antes de salvar. Isso valida se as referências aos segredos estão corretas e se o script executa sem falhas de sintaxe.

Visualizando resultados e a redação de segredos

Após a execução, o Grafana fornece dashboards preconfigurados. O diferencial aqui reside na aba de logs: qualquer tentativa de saída de dados sensíveis será substituída pelo placeholder ***SECRET_REDACTED***.

Gestão Contínua

- Edição: Alterações em nomes ou valores de segredos refletem instantaneamente nos testes que os referenciam.

- Exclusão: Atenção especial aqui — deletar um segredo que ainda está sendo referenciado em um script ativo causará a falha do check. Sempre atualize o código k6 antes de remover a entrada central.

Conclusão

O gerenciamento de segredos no Grafana Cloud Synthetic Monitoring eleva o nível de maturidade da operação de TI, unindo monitoramento de performance e segurança de dados. Para empresas brasileiras que precisam escalar sua infraestrutura cloud mantendo o rigor em SecOps, essa é uma atualização indispensável.

Artigo originalmente publicado por Bukola Ayodele em Grafana Labs blog on Grafana Labs.