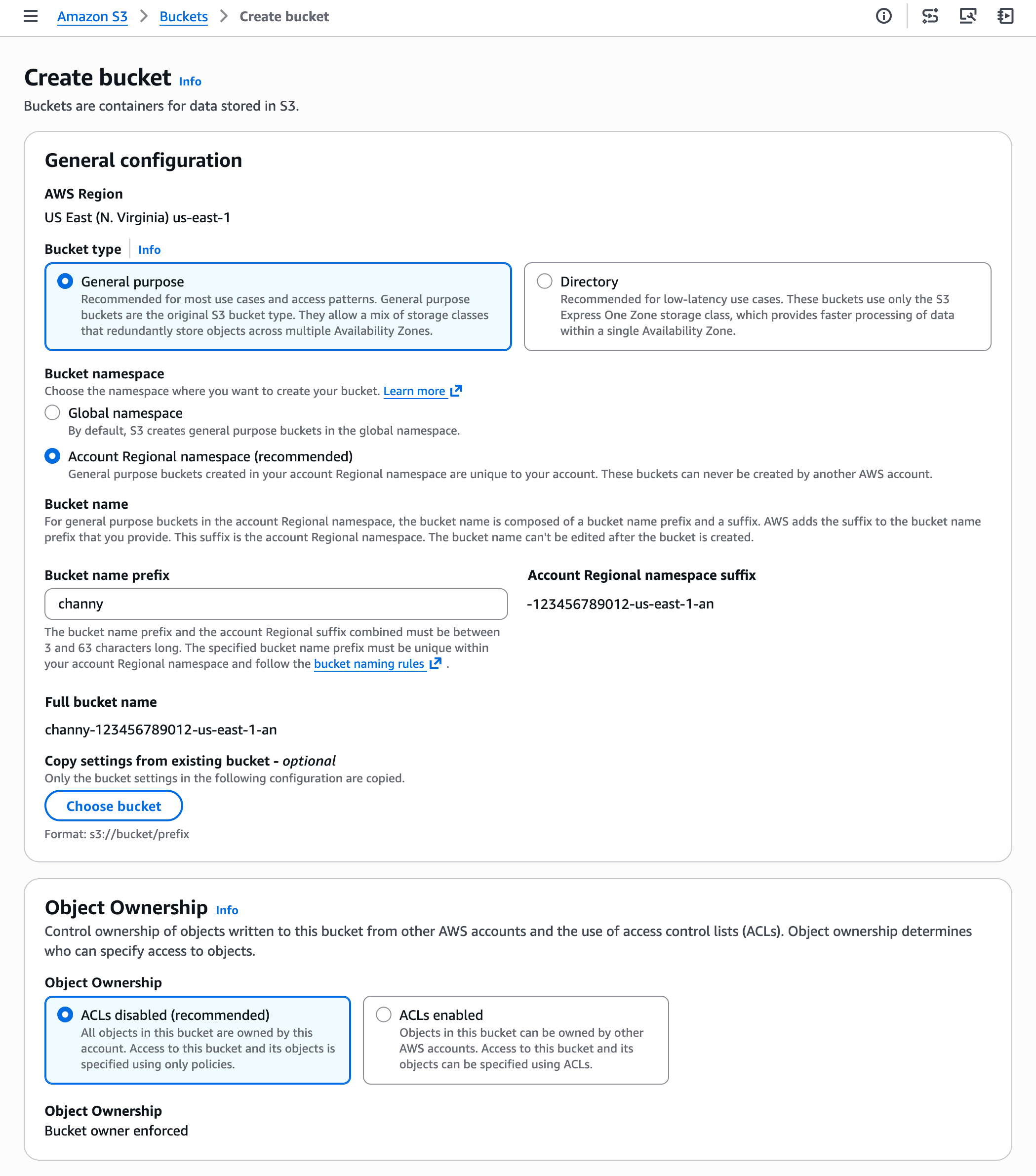

A AWS anunciou uma atualização fundamental na forma como buckets do Amazon S3 de propósito geral são provisionados: a introdução de namespaces regionais baseados na conta. Historicamente, o namespace de buckets S3 era único e global, o que frequentemente gerava fricção operacional, especialmente em organizações que escalam rapidamente e enfrentam colisões de nomes ao tentar criar recursos com padrões de nomenclatura padronizados.

Para times de engenharia e arquitetura cloud, essa mudança não é apenas uma conveniência, mas uma melhoria estrutural na previsibilidade do output de pipelines de CI/CD e stacks de IaC. A partir de agora, é possível delegar o namespace para o escopo da sua conta dentro de uma região, utilizando um sufixo específico (ex: -123456789012-us-east-1-an). Isso garante que o nome do bucket seja único dentro do seu contexto, eliminando erros recorrentes de BucketAlreadyExists ou BucketAlreadyOwnedByYou durante a automação de ambientes.

Implicações Práticas:

Um ponto de atenção crucial é a governança. Para equipes de FinOps e SecOps, a AWS disponibilizou a condicional s3:x-amz-bucket-namespace no IAM. Isso permite que gestores apliquem S3 Service Control Policies (SCPs) que forçam a adoção desse novo namespace. Em ambientes de larga escala, essa política reduz a superfície de risco ao garantir que buckets estejam sempre vinculados ao namespace correto, evitando sobreposição de recursos entre diferentes unidades de negócio ou isolamentos de ambiente (dev/staging/prod).

Integração com IaC:

A adoção em ferramentas de IaC, como AWS CloudFormation, torna-se muito mais limpa. Com o uso de pseudo-parâmetros como AWS::AccountId e AWS::Region, ou a propriedade BucketNamePrefix, é possível remover hardcoding de nomes de buckets nas templates, tornando o provisionamento de infraestrutura mais idempotente e resiliente. Abaixo, um exemplo de como declarar essa intenção no CloudFormation:

BucketNamePrefix: 'amzn-s3-demo-bucket'

BucketNamespace: "account-regional"

Considerações de Transição:

É importante notar que essa funcionalidade aplica-se exclusivamente a buckets de propósito geral (general purpose). Buckets existentes não podem ser migrados para o novo modelo de namespace de forma transparente — o recurso é destinado a novos provisionamentos. Em cenários de migração, os times precisarão avaliar uma estratégia de blue-green deployment ou substituição de recursos caso desejem padronizar todo o parque no novo formato.

Esta mudança é um passo importante para simplificar operações de nuvem descentralizadas, alinhando-se aos princípios de eficiência que pregamos na Nuvem Online. O uso de namespaces regionais reduz a carga cognitiva da equipe na gestão de dependências de nomes e fortalece a segurança através de um isolamento mais rígido por conta.

Artigo originalmente publicado por Channy Yun (윤석찬) em AWS News Blog.