A gestão de identidade em ambientes cloud continua sendo o calcanhar de aquiles da segurança corporativa. O modelo tradicional, que ainda depende fortemente de storage account keys, credenciais estáticas ou infraestrutura complexa baseada em domain-joined, é um prato cheio para incidentes de vazamento e privilégios excessivos.

Com a disponibilidade geral (GA) do suporte a Managed Identities para o Azure Files via SMB, a Microsoft endereça diretamente essa vulnerabilidade, oferecendo um caminho mais limpo para garantir o acesso a file shares sem a necessidade de distribuir segredos ou gerenciar ciclos rotativos de credenciais.

Impacto para Engenharias e times de IaaS

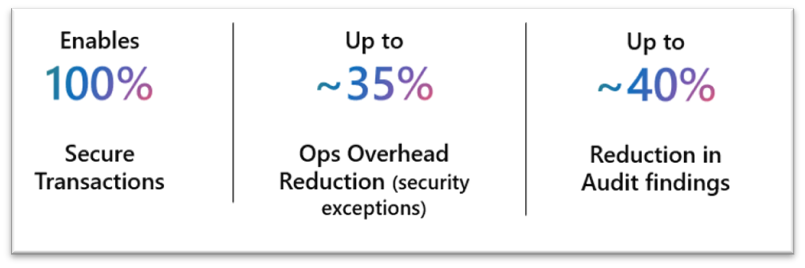

Para times de infraestrutura e DevOps, essa atualização reduz drasticamente o operational overhead. Ao desvincular a autenticação das chaves de conta, é possível implementar políticas mais rígidas de least-privilege, permitindo que VMs e workloads autentiquem-se nativamente via Microsoft Entra ID.

O grande salto qualitativo reside na eliminação da necessidade de "exceções de segurança" no dia a dia. Novos storage accounts passaram a suportar esse fluxo out-of-the-box, permitindo uma modernização gradual em ambientes legados.

O Diferencial no AKS

Para quem opera em contêineres, especialmente em cenários regulados como o setor de serviços financeiros, a integração do AKS Workload Identity é o ponto de virada. A capacidade de atribuir a identidade ao nível de pod — em vez de depender da identidade do nó do cluster — isola perfeitamente os workloads e simplifica o deployment de aplicações stateful que exigem acesso persistente a volumes SMB.

Os benefícios diretos incluem:

- Isolamento de identidade: Cada pod possui seu principal no Entra ID.

- Governança: Acesso via RBAC, sem credential injection.

- Escalabilidade: O gerenciamento do deployment torna-se agnóstico à infraestrutura, sem requerer reconfiguração de credenciais após rollouts.

Co-existência e Adoção Gradual

A Microsoft permitiu que o modelo de Managed Identity e o acesso tradicional por identidade de usuário final coexistem no mesmo storage account. Para times de operações, isso significa que desenvolvedores podem acessar shares para troubleshooting enquanto aplicações, usando suas identidades dedicadas, operam de forma isolada e rastreável pelo mesmo modelo de permissões.

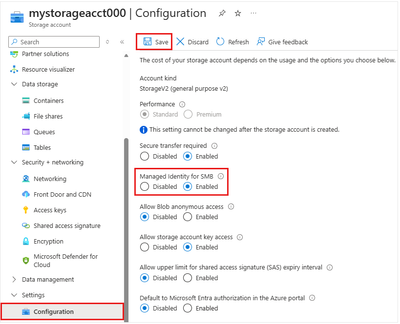

A habilitação dessa funcionalidade pelo portal é um reflexo de uma experiência de configuração mais transparente. Contudo, em ambientes multi-cloud ou de escala corporativa no Brasil, recomendamos que a migração das chaves estáticas para Managed Identities seja integrada ao seu pipeline de Infrastructure as Code (IaC) para garantir a consistência das políticas de SecOps.

Em suma, a transição para métodos keyless não é apenas uma diretriz para conformidade, mas uma necessidade operacional para aumentar a estabilidade e reduzir o risco de exploração de chaves estáticas no seu ambiente de nuvem.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.