Escalando o GitHub Advanced Security no Azure DevOps com um único template YAML reutilizável

Gerenciar políticas de segurança e varreduras em dezenas de repositórios torna-se rapidamente um pesadelo operacional, especialmente quando cada projeto utiliza diferentes linguagens, frameworks e padrões de infraestrutura.

Para times de engenharia que buscam manter a agilidade sem comprometer a compliance, o desafio é aplicar o GitHub Advanced Security (GHAS) de forma consistente. O cenário comum envolve:

- Aplicações em variadas linguagens (Python, C#, Java, JavaScript);

- Projetos de Infraestrutura como Código (Terraform, ARM, Bicep);

- Repositórios "polyglot" (mistos).

Em vez de manter o caos de múltiplos pipelines, a estratégia mais madura, com foco em eficiência operacional, é o desenvolvimento de um único template YAML reutilizável no Azure DevOps que se adapta dinamicamente às necessidades de cada repositório.

O problema: por que o modelo tradicional falha?

Muitas organizações, ao crescerem, caem na armadilha da proliferação de pipelines. Isso gera:

- Manutenção exaustiva de múltiplos arquivos YAML para diferentes stacks tecnológicas;

- Cobertura de segurança inconsistente (um repo protegido e outro não);

- Aumento do custo operacional pelo tempo de CPU gasto com varreduras irrelevantes.

Precisamos de uma solução que adote a filosofia de shift-left com inteligência: que detecte, entenda e atue apenas onde e quando necessário, mantendo o padrão corporativo de segurança.

Visão geral da solução

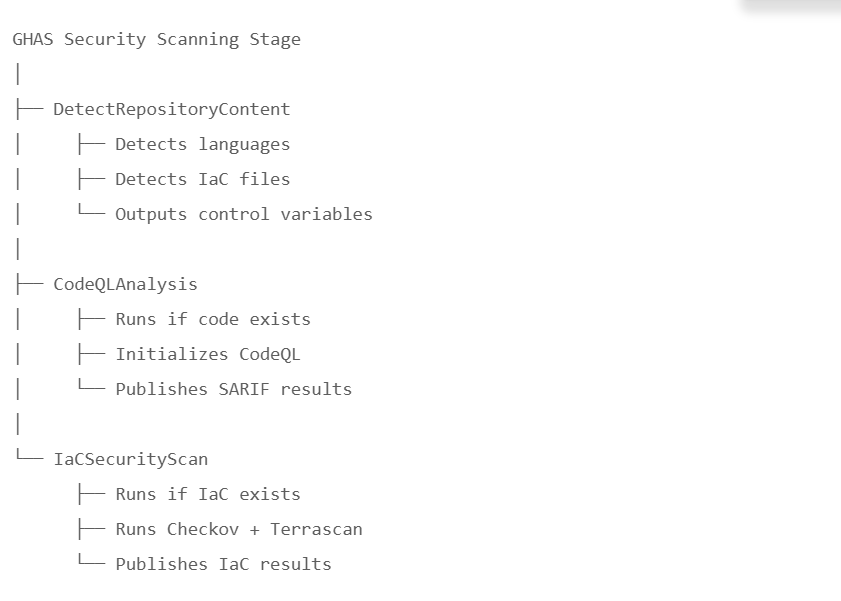

A solução aqui apresentada baseia-se em um pipeline de estágio único com três jobs fundamentais:

- Detecção de conteúdo no repositório.

- Execução do CodeQL (para a stack de aplicação).

- Execução de varredura de segurança de IaC.

A lógica de comportamento de cada scan é guiada inteiramente pelo output do primeiro job.

Arquitetura

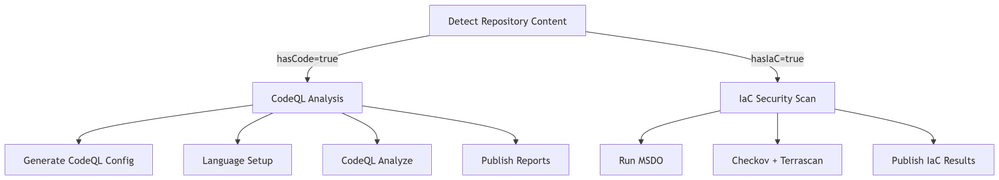

🟦 Fluxo de alto nível

Padrões de design principais

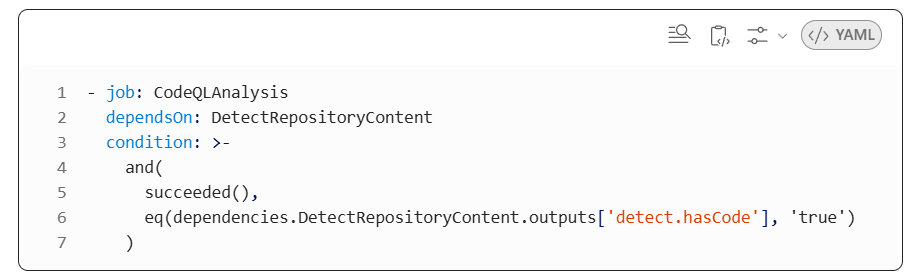

1. Execução orientada por detecção

Em vez de hardcoding, o pipeline realiza uma varredura inicial para identificar o que o repositório contém.

✅ Executa apenas se o código estiver presente.

✅ Evita execução desnecessária (reduzindo custo e tempo).

2. Template único para todos os repositórios

Um único arquivo funciona para backend, frontend, IaC e projetos multilinguagens. Sem duplicação, sem lógica de branching complexa.

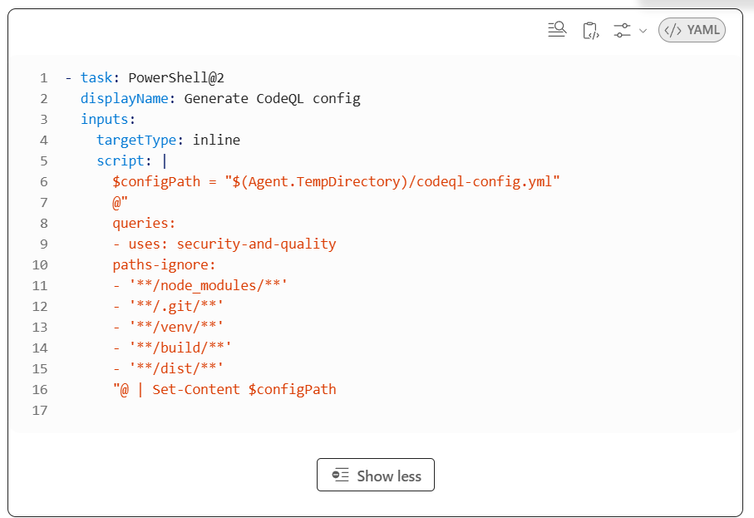

3. Configuração dinâmica do CodeQL

O pipeline gera em tempo de runtime um arquivo de configuração para o CodeQL, centralizando a governança e evitando erros de scan causados por diretórios irrelevantes.

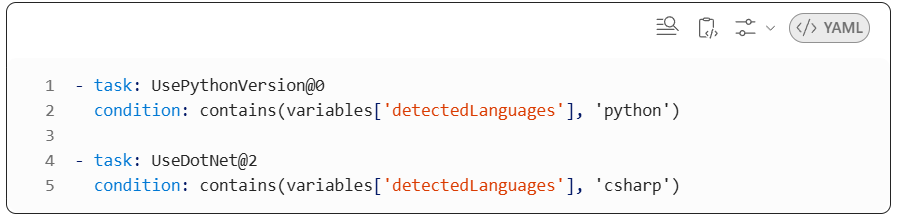

4. Setup consciente de linguagens

A preparação do ambiente de build é dinâmica, eliminando a necessidade de pipelines fragmentados para cada stack.

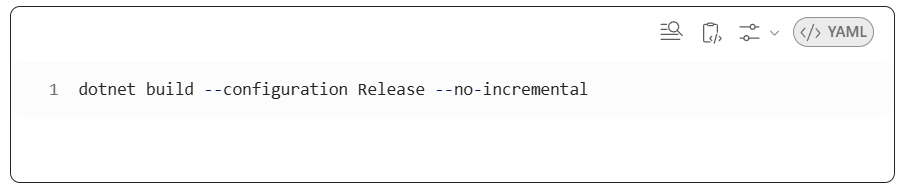

5. Estratégia de build para CodeQL

Para linguagens compiladas (como C#), o pipeline realiza o build tracing, garantindo que a extração de dados para análise de vulnerabilidades seja bem-sucedida e evitando "empty-database failures".

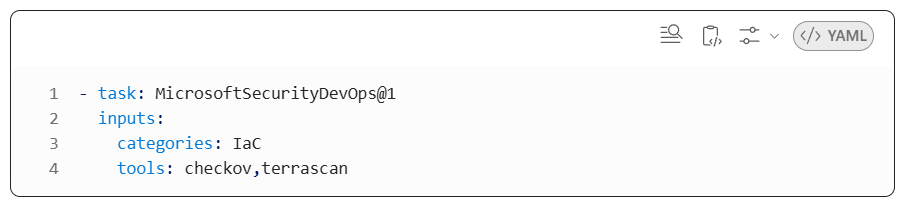

6. Varredura integrada de IaC

Infrastructure as Code é analisada no mesmo fluxo, garantindo visibilidade unificada de segurança tanto para o código quanto para a infraestrutura (Terraform, ARM, Bicep).

7. Relatórios centralizados

Todos os artefatos (SARIF) são publicados, facilitando a auditabilidade e a investigação de falhas.

Conclusão

Escalar o GitHub Advanced Security não é sobre ter mais pipelines, mas sobre ter a arquitetura correta. Ao combinar a execução guiada por detecção, configuração dinâmica, setup condicional e scanning unificado, você transforma o SecOps em uma engrenagem invisível e eficiente no dia a dia dos desenvolvedores.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.

Perguntas Frequentes

- Como o template evita a execução de scans desnecessários?

- O template utiliza uma etapa de 'detecção de conteúdo' no início do pipeline. A partir desses dados, a automação executa apenas os jobs de segurança relevantes (CodeQL ou IaC scanning), evitando desperdício de tempo e recursos com varreduras que não fazem sentido para determinados repositórios.

- É possível utilizar este mesmo template para repositórios poliglotas?

- Sim. O design do template é focado justamente em lidar com a diversidade de linguagens (Python, C#, Java, JavaScript) e padrões de infraestrutura (Terraform, Bicep, ARM). O funcionamento é dinâmico e se adapta conforme o conteúdo detectado no repositório.

- Quais os benefícios práticos dessa abordagem para a operação de TI?

- Os principais benefícios incluem a redução drástica do overhead de manutenção de múltiplos pipelines, a garantia de que as políticas de segurança sejam aplicadas de forma consistente em todo o ambiente e a obtenção de relatórios centralizados (SARIF), facilitando auditorias e a resolução de problemas.