Conforme as implementações do Microsoft Purview ganham maturidade, o desafio de escala torna-se inevitável para grandes organizações: como descentralizar as operações sem fragmentar a governança ou perder a visibilidade dos dados? As Administrative Units (AUs) emergem como um recurso nativo para viabilizar operações ring-fenced, permitindo que times locais operem com autonomia dentro de fronteiras bem definidas, mantendo o oversight global.

Este artigo analisa estrategicamente a aplicação de Administrative Units no Microsoft Purview, focando em modelos operacionais escaláveis. Vamos explorar três arquiteturas de referência que suportam cenários reais sem a necessidade de múltiplos tenants ou plataformas de DLP segregadas.

Nota: Este conteúdo foca no suporte a Administrative Units dentro do Microsoft Purview Data Loss Prevention (DLP). Entretanto, as AUs são suportadas em outras soluções da plataforma. Consulte a documentação oficial sobre Administrative units in Microsoft Purview para mais detalhes técnicos.

Por que as Administrative Units são cruciais para operações escaláveis

Muitas grandes corporações operam com times de compliance e DLP descentralizados, estruturados por região, unidade de negócio ou funções reguladas. Historicamente, isso levava a dois modelos ineficientes:

- Gestão de múltiplos tenants ou soluções DLP isoladas, criando silos de dados.

- Times centrais sobrecarregados, gerenciando políticas e alertas para áreas do negócio que não lhes pertencem.

As Administrative Units alteram esse paradigma, permitindo que a infraestrutura de segurança seja particionada logicamente. Isso possibilita a atribuição de administradores restritos, que possuem visibilidade limitada apenas às suas unidades, mantendo a capacidade de aplicar políticas globais e locais de forma previsível. Na prática, o Microsoft Purview entrega autonomia operacional através de RBAC (Role-Based Access Control) e limites de visibilidade, sem abrir mão da centralização de serviços fundamentais, como a classificação de dados.

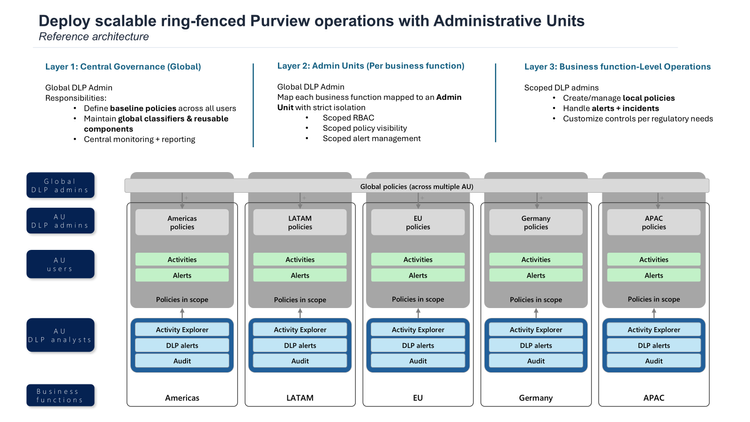

Arquitetura de referência 1: Governança em camadas com operações ring-fenced

Cenário

Uma empresa está no processo de migração de soluções legadas de DLP para o Microsoft Purview, mas precisa garantir que cada unidade de negócio mantenha independência operacional.

Destaques da arquitetura

Este modelo operacionaliza três camadas distintas:

- Governança Central (Global): Global admins definem políticas baseline transversais ao tenant. Serviços compartilhados, como classifiers e componentes reutilizáveis, permanecem centralizados, mantendo a visibilidade e o monitoramento para o time corporativo.

- Administrative Units (por unidade de negócio): O mapeamento é feito por função ou região. RBAC, visibilidade de políticas e gestão de alertas são estritamente limitados ao escopo da AU.

- Operações em nível de unidade: Administradores de DLP dedicados gerenciam suas próprias políticas e tratam alertas localmente, permitindo ajustes rápidos de acordo com necessidades regulatórias ou operacionais específicas.

Por que isso é estratégico

A principal vantagem é a possibilidade de uma migração faseada: inicia-se com uma unidade e escala-se para as demais, aposentando configurações legadas. Os limites do tenant e o comportamento do service stack permanecem estáveis.

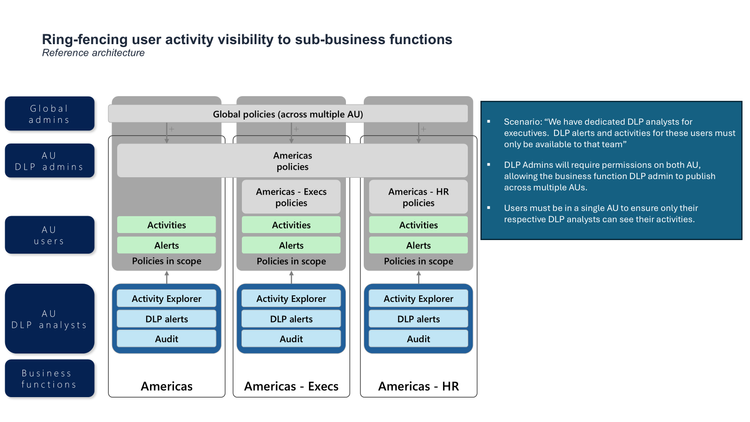

Arquitetura de referência 2: Segregação de visibilidade para sub-unidades

Cenário

"Precisamos de analistas de DLP dedicados exclusivamente aos executivos da empresa. Alertas e atividades desses usuários devem ter visibilidade restrita a esse grupo específico."

Destaques da arquitetura

Neste modelo, usuários executivos são isolados em uma AU dedicada. Políticas são publicadas contendo múltiplas AUs (por exemplo, "Américas" + "Américas - Execs"). Administradores podem ser alocados em múltiplas AUs, enquanto os perfis de analistas são limitados, garantindo uma Separation of Duties (SoD) robusta sem demandar tenants separados.

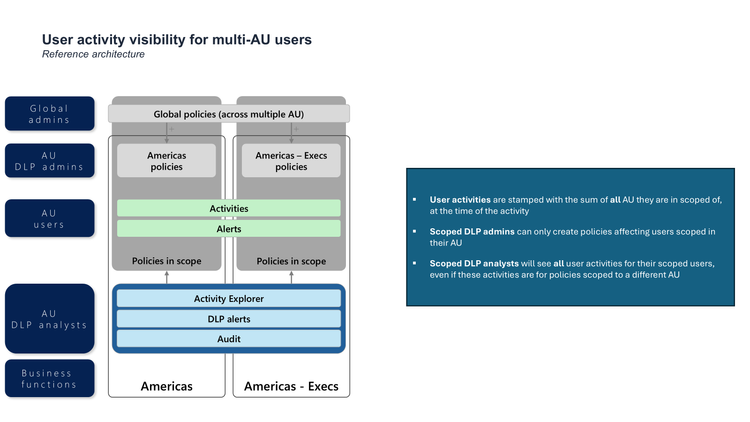

Arquitetura de referência 3: Visibilidade para usuários multi-AU

Cenário

Usuários que atuam em múltiplas funções, como líderes de serviços compartilhados ou executivos, cujas atividades devem respeitar a visibilidade controlada para os analistas.

Considerações técnicas

As atividades dos usuários são "carimbadas" com a soma de todas as AUs às quais pertencem. Isso garante que os analistas não percam o contexto investigativo. O princípio fundamental aqui é: as AUs controlam a visibilidade e o escopo de gestão, não a existência dos dados. Uma vez que o usuário está no escopo de uma política, as atividades geradas ficam visíveis para os analistas autorizados a interagir com aquele usuário.

Quando não utilizar Administrative Units

As AUs são poderosas, mas não são uma bala de prata. Evite a complexidade desnecessária se:

- Existe apenas um time centralizado: Se não há necessidade de restrição de visibilidade, AUs apenas adicionam overhead administrativo.

- Não há necessidade de segregação: Se todos os administradores devem ter visão total do tenant, o uso de role groups globais é suficiente.

- Estágios iniciais: Em projetos de greenfield, comece sem AUs e introduza conforme o modelo operacional amadurecer.

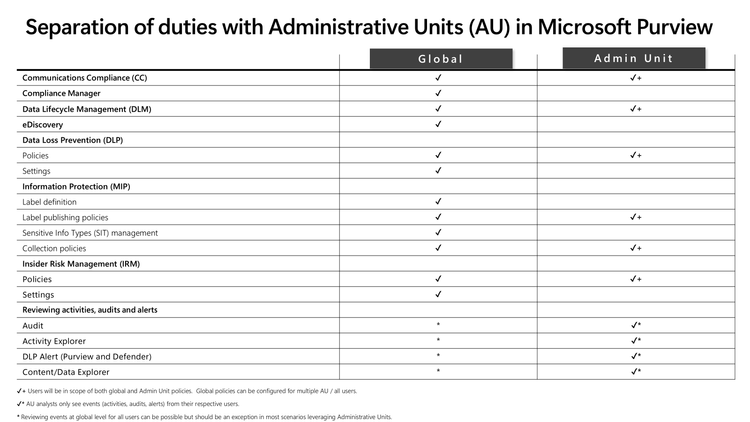

Governança: Centralizado vs. Descentralizado

O sucesso da implementação repousa na separação clara:

- Mantém-se Centralizado: Governança baseline, serviços compartilhados (classifiers), monitoramento cross-tenant e limites de plataforma.

- Descentraliza-se (via AUs): Criação/gestão de políticas locais, visibilidade de alertas/incidentes, incident response local e fine-tuning operacional.

Key Takeaways

As Administrative Units do Microsoft Purview não são apenas uma funcionalidade de permissão, mas um pilar de um modelo operacional que equilibra autonomia local com consistência global. Se sua empresa busca escalar a governança de dados ou consolidar tooling legada, essa abordagem é um passo fundamental para o crescimento sustentável.

Learn more

- Administrative units in Microsoft Purview (apresentação)

- Documentação: Administrative units in Microsoft Purview | Microsoft Learn

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.