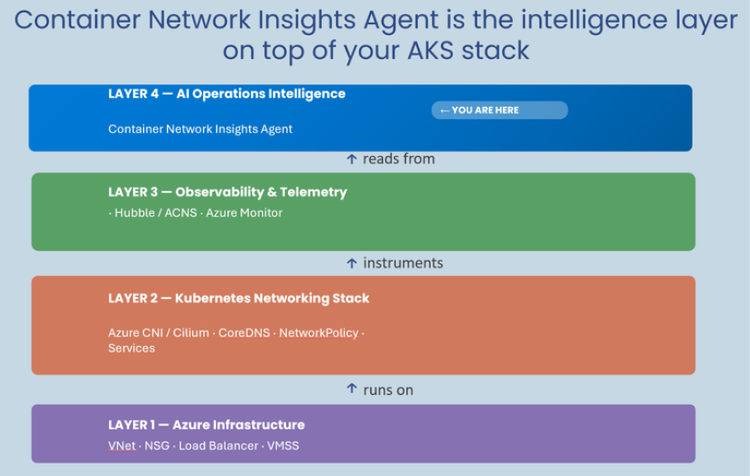

O ecossistema de redes no Azure Kubernetes Service (AKS) é, por natureza, complexo. Composta por camadas que incluem Azure CNI, eBPF, Cilium, CoreDNS, NetworkPolicy e observabilidade via Hubble, a infraestrutura é robusta, mas propensa a falhas invisíveis aos olhos de ferramentas de monitoramento convencionais.

Atualmente, times de engenharia que operam AKS dependem de uma fragmentação de ferramentas — Azure Monitor para métricas, Prometheus e Grafana para dashboards, e comandos via kubectl para diagnóstico isolado. O desafio real reside na correlação: quando um SLA é impactado, o problema raramente está em um ponto único, mas na interação entre essas camadas. O custo operacional de alternar contextos entre ferramentas para diagnosticar packet drops ou latências, muitas vezes, eleva o MTTR a níveis insustentáveis.

Otimizando o diagnóstico com o Container Network Insights Agent

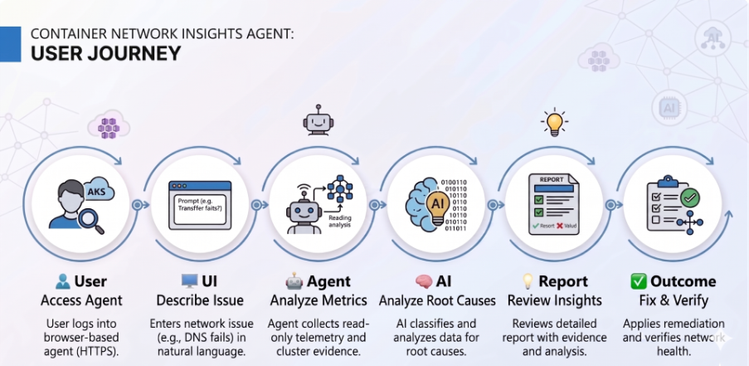

Em public preview, o Container Network Insights Agent posiciona-se como uma camada de inteligência baseada em agentic AI focada especificamente em networking. Ele não substitui o stack atual de observabilidade, mas atua como um tradutor de sinais que, quando cruzados, entregam um diagnóstico claro.

O agente opera sobre duas fontes críticas de telemetria:

- AKS MCP (Model Context Protocol) Server: Fornece acesso padronizado e seguro aos dados do

kubectl, Cilium e Hubble, centralizando consultas que seriam manuais. - Linux Networking Plugin: Esta é a grande vantagem técnica. O agente captura telemetria em nível de kernel — incluindo NIC ring buffer stats, SoftIRQ distribution e socket buffer utilization — permitindo enxergar além das métricas abstraídas da API do Kubernetes e identificar gargalos físicos reais.

Diferenciais Estratégicos para Infraestrutura em Produção

Para times de DevOps e SRE, o valor deste agente não é a automação da cura, mas a precisão da causa raiz. A análise cross-layer (ex: correlacionar label mismatch após um deployment de Helm com descartes de pacotes em um nó específico) economiza horas de debugging em cenários críticos.

Do ponto de vista de SecOps e governança, os pontos de atenção para empresas brasileiras são:

- Read-only access: O agente opera com RBAC restrito e não realiza mudanças no ambiente (remediação é apenas opinativa/consultiva).

- Design de segurança: O uso de managed identity com workload identity federation evita a exposição de secrets ou credenciais estáticas, alinhando-se a boas práticas de segurança em nuvem.

- Soberania e controle: Por utilizar seu próprio recurso de Azure OpenAI, a organização mantém o controle sobre a configuração do modelo e a residência dos dados sob investigação.

Embora em Public Preview (disponível em regiões selecionadas), a capacidade de transformar data points fragmentados em relatórios estruturados e auditáveis torna esta ferramenta um componente interessante para clusters AKS de larga escala, onde a complexidade das políticas de rede do Cilium costuma ser um ponto de atrito constante entre as equipes de desenvolvimento e infraestrutura.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.