1. Introdução: IA no Setor Bancário não é apenas sobre o Modelo

As instituições financeiras modernas superaram a fase de perguntar "Podemos usar IA?". O foco agora é: "Como escalar IA sem violar exigências regulatórias, de segurança e de soberania de dados?". Diferente de aplicações de consumo, sistemas bancários demandam:

- Ausência total de exposição à internet pública.

- Controle de acesso rígido baseado em identidade.

- Auditabilidade fim a fim (E2E).

- Compliance com residência de dados.

- Pipelines de inferência estritamente controlados.

👉 Em ambientes corporativos, o sucesso da IA é ditado pela infraestrutura — não apenas pela acurácia do modelo.

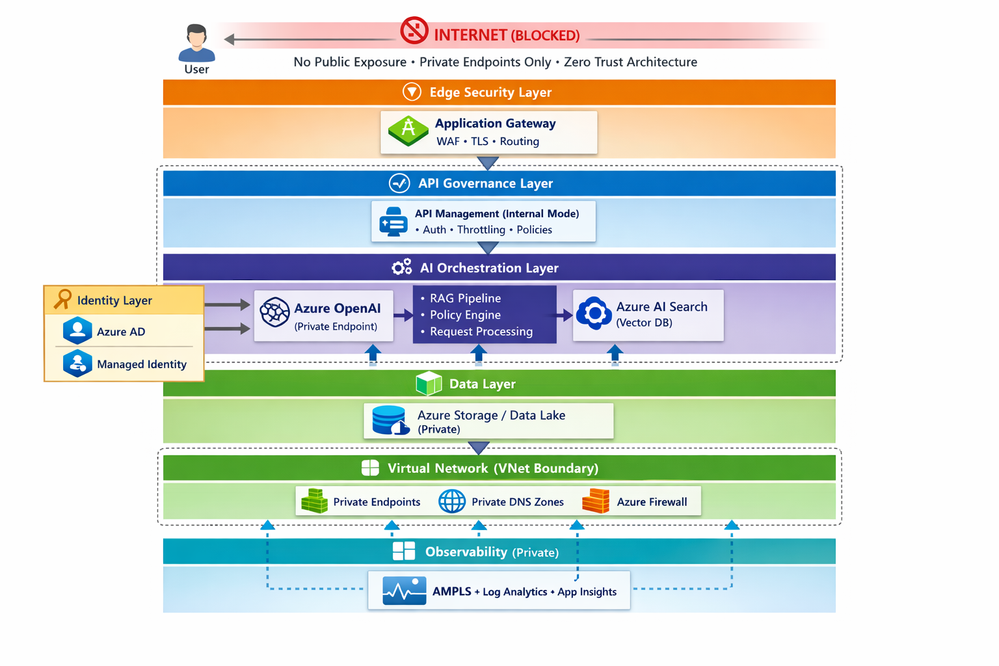

2. O Princípio de Design: Sistema de Inteligência Controlada

Qualquer requisição de IA deve seguir um pipeline rigoroso de execução:

User Request

↓

Secure Edge (Application Gateway + WAF)

↓

API Governance Layer (API Management - Internal Mode)

↓

AI Orchestration Layer (AKS / App Services)

↓

Retrieval + Policy Layer (RAG + Guardrails)

↓

Private AI Services (Azure OpenAI)

↓

Observability Layer (AMPLS)

↓

Final Response

Insight Estratégico: Isso transcende a arquitetura; estamos falando de um modelo de execução desenhado para governança e auditoria.

3. Arquitetura de IA Enterprise (Padrão para Produção)

4. Conectividade Privada: O Pilar da Compliance

Componentes essenciais incluem:

- Private Endpoints: Isolamento total dos serviços PaaS.

- Private DNS Zones: Resolução de nomes centralizada e segura.

- VNet Integration: Comunicação interna entre microsserviços.

- Azure Firewall: Inspeção e controle de tráfego.

⚠️ Falha Comum em Produção: Pods no AKS que não resolvem o endpoint privado do Azure OpenAI devido a links de DNS incompletos ou configurações incorretas nas VNets.

Para otimizar o troubleshooting de Private Endpoints, valide:

- Comportamento de

nslookupdentro do cluster AKS. - Configuração de links nas Private DNS Zones.

- Alinhamento de UDR (User-Defined Routes) e regras de Firewall.

5. Segurança centrada em Identidade (Zero Secrets)

Arquiteturas de missão crítica devem abandonar chaves estáticas. O fluxo de autenticação via Managed Identity (AKS → Entra ID → Azure Services) garante um perímetro onde identidade é a nova segurança.

6. Pipeline de Inferência Segura

Um fluxo de produção robusto segue a lógica:

def process_request(user_request):

# 1. Autenticação via AAD

identity = authenticate_aad(user_request.token)

# 2. Rate Limiting por identidade

if not rate_limit(identity): return "RATE_LIMIT_EXCEEDED"

# 3. Guardrails (proteção contra prompt injection)

safe_prompt = apply_prompt_guardrails(user_request.prompt)

# 4. Content safety (filtro de PII / conteúdo indevido)

if not content_filter(safe_prompt): return "CONTENT_BLOCKED"

# 5. RAG com modo de segurança ativado

context = retrieve_rag_context(query=safe_prompt, secure_mode=True)

# 6. Chamada com circuit breaker

response = circuit_breaker(lambda: call_openai(prompt, identity=ManagedIdentity()))

# 7. Sanitização e log de auditoria via AMPLS

return sanitize(response)

7. RAG como Backbone de IA

A arquitetura RAG (Retrieval-Augmented Generation) é preferida no setor bancário pois evita o retreinamento do modelo e permite controle granular sobre o que é exposto, garantindo a "divulgação controlada" de contextos sensíveis.

8. Observabilidade via AMPLS

Logs podem conter dados sensíveis ou PII. O uso de AMPLS (Azure Monitor Private Link Scope) é o que separa um ambiente seguro de um vazamento de dados via telemetria.

9. Mapeamento Regulatório

| Requisito | Implementação Azure |

|---|---|

| Sem exposição pública | Private Endpoints |

| Segurança por identidade | Entra ID + Managed Identity |

| Auditoria | Log Analytics + AMPLS |

| Proteção de dados | CMK (Customer-Managed Keys) |

| Isolamento de rede | VNet + Firewall |

10. Desafios do Mundo Real

Pontos críticos observados em grandes deployments:

- Falhas em DNS.

- "Latency Chains" (muitos saltos entre serviços).

- Otimização de Rate Limits com alta carga.

- Propagação de identidade em multi-subscription.

11. Boas Práticas de Arquitetura

- Adote princípios de Zero-Trust.

- Trate IA como sistemas distribuídos.

- Centralize governança em API Management.

- Separe rigorosamente o Control Plane do Data Plane.

12. Referência Rápida de Serviços

| Camada | Serviços Azure (Sugestão) |

|---|---|

| Edge | Application Gateway (WAF) |

| API | API Management |

| Compute | AKS / App Services |

| Identidade | Entra ID + Managed Identity |

| Observability | AMPLS + Log Analytics |

13. Padrões de Falha

- Endpoint de IA inalcançável: Falhas de DNS/VNet.

- Risco de Data Leak: Ausência de filtros de prompt.

- Latência: Arquitetura com excesso de camadas.

14. Pensamento Final

Em sistemas bancários de IA enterprise: modelos são substituíveis, a arquitetura não. O desafio real não é a inteligência, é garantir que ela seja segura, controlada, observável e 100% compliance.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.