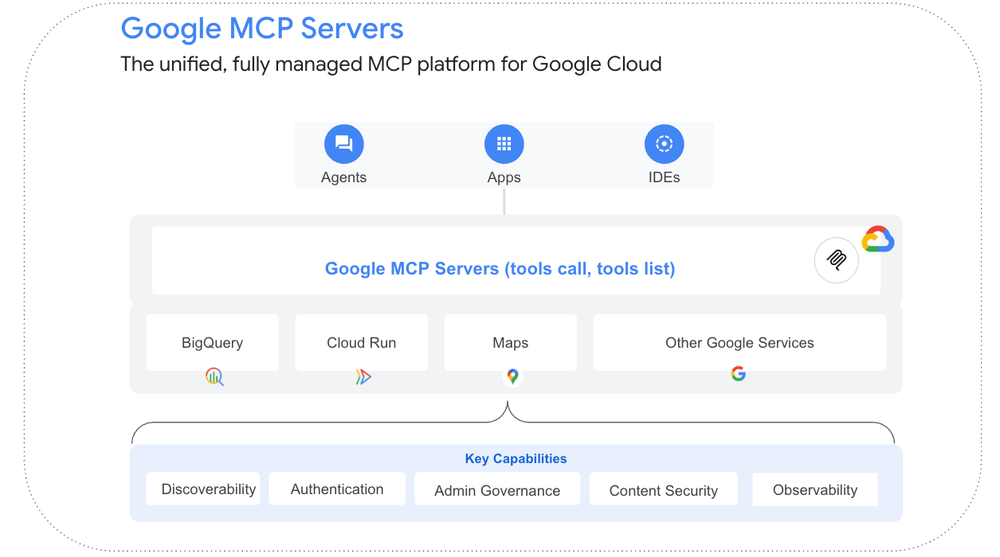

À medida que os times de engenharia avançam na implementação de agentes de IA com raciocínio mais complexo, o gargalo deixa de ser o modelo (LLM) e passa a ser a qualidade e a segurança do acesso aos dados. Para extrair valor real, esses agentes precisam interagir com fontes de dados corporativas e sistemas especializados. É neste cenário que os Google-managed Model Context Protocol (MCP) servers surgem como um facilitador crítico, substituindo implementações caseiras por uma infraestrutura robusta e nativamente integrada aos serviços do Google Cloud.

Estes endpoints gerenciados permitem que agentes se conectem de forma padronizada a serviços como Google Maps, BigQuery, Google Kubernetes Engine e Cloud Run. Para empresas brasileiras, que buscam sair do ambiente de sandbox para entregas em produção, a transição para uma infraestrutura gerenciada é imperativa para evitar o acúmulo de débito técnico e riscos de segurança.

Por que migrar para MCP servers gerenciados?

A passagem do experimento local para o nível enterprise exige foco em escalabilidade e controle. Diferente de implementações open-source, que muitas vezes se tornam pontos únicos de falha (single points of failure), as soluções gerenciadas do Google oferecem:

- Production Readiness: O Google cuida do hosting, escalabilidade e patching, eliminando o overhead de gerenciamento de infraestrutura.

- Descoberta Centralizada: O uso de diretórios de serviço permite consultas padronizadas aos endpoints de cada serviço.

- Segurança de nível corporativo: Integração nativa com Cloud IAM, VPC-SC e ferramentas de proteção de modelos.

- Observabilidade e Auditoria: Integração total com Cloud Audit Logs, permitindo que times de SRE monitorem chamadas de ferramentas e garantam conformidade dentro do mesmo painel de controle usado para o restante da arquitetura Cloud.

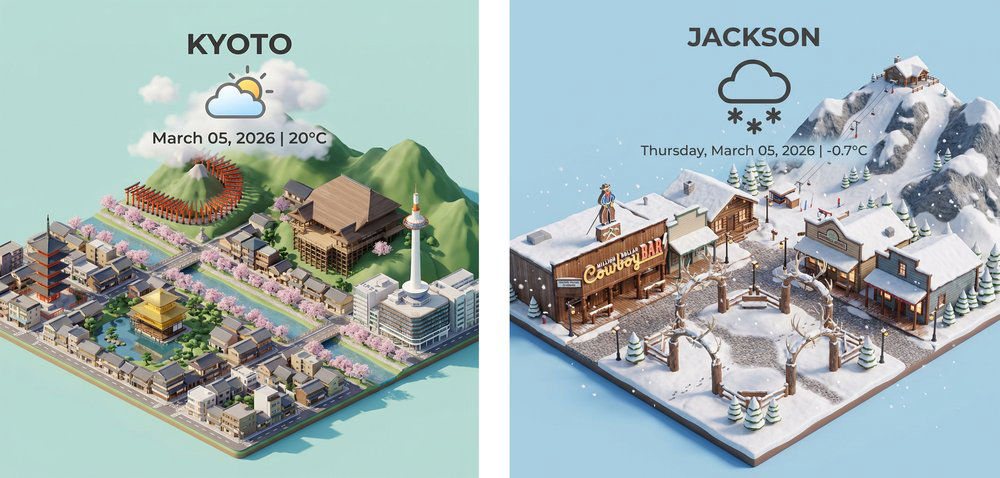

Exemplo prático: O Agente Cityscape

O Cityscape ilustra bem essa arquitetura. Ele utiliza o Google Maps Grounding Lite (via MCP server remoto gerenciado) para dados contextuais e um MCP server local para geração de imagem, demonstrando que, embora a flexibilidade do self-hosted exista, a carga operacional é significativamente maior.

1. Integração com o ADK

Ao utilizar a infraestrutura gerenciada, como mostra o snippet abaixo, a complexidade de rede e autenticação é abstraída através do McpToolset. O uso de chaves via os.environ segue a boa prática de não hardcodar credenciais, facilitando a portabilidade e segurança da aplicação.

# Remote Google MCP server: Conecta ao Google Maps Grounding Lite

# para buscar condições climáticas em tempo real para uma cidade.

get_weather = McpToolset(

connection_params=StreamableHTTPConnectionParams(

url="https://mapstools.googleapis.com/mcp",

headers={"X-Goog-Api-Key": os.environ["MAPS_API_KEY"] }

),

)

O contraste com um servidor local (aqui usando StdioConnectionParams) reforça a escolha estratégica: enquanto o local exige containers sidecar e manutenção de binários, o gerenciado é puramente configuração de endpoint.

# Self-hosted MCP server: inicia o GenMedia MCP server (mcp-gemini-go)

# como um subprocesso para gerar imagens via Gemini.

nano_banana = McpToolset(

connection_params=StdioConnectionParams(

server_params=StdioServerParameters(

command="mcp-gemini-go",

env=dict(os.environ, PROJECT_ID=os.environ["GOOGLE_CLOUD_PROJECT"]),

),

timeout=60,

),

)

Segurança e Content Guardrails

Para o tomador de decisão, este é o ponto crucial: a imposição de políticas de segurança no nível da plataforma (IAM). Ao utilizar IAM Deny policies, impedimos que um agente tenha acesso a operações de escrita (execute_sql) apenas por configuração, independente de falhas no prompt engineering.

// IAM deny policy: bloqueia chamadas de ferramentas MCP que não sejam somente leitura.

{

"rules": [

{

"denyRule": {

"deniedPrincipals": ["principalSet://goog/public:all"],

"deniedPermissions": ["mcp.googleapis.com/tools.call"],

"denialCondition": {

"title": "Deny read-write tools",

"expression": "api.getAttribute('mcp.googleapis.com/tool.isReadOnly', false) == false"

}

}

}

]

}

Além do IAM, o Model Armor funciona como um filtro de camada de aplicação, sanitizando URIs maliciosas e tentativas de prompt injection de forma automática.

Considerações Finais

A adoção de Google-managed MCP servers representa um passo maduro na construção de agentes de IA corporativos. Para as empresas brasileiras, a recomendação é priorizar esses endpoints gerenciados para reduzir o time-to-market e delegar a governança de segurança para as ferramentas nativas do Cloud Provider.

Artigo originalmente publicado por Daniel Strebel, Solution Lead, Google Cloud em Cloud Blog.