Introdução

A segurança de aplicações web torna-se cada vez mais um exercício de equilíbrio entre proteção eficaz e a experiência do usuário final. Com a evolução constante dos vetores de ataque, a Microsoft anunciou a disponibilidade geral (GA) do Default Ruleset (DRS) 2.2 para Azure Front Door e Azure Application Gateway. Mais do que uma atualização de assinaturas, este movimento reflete uma necessidade de consolidar uma base de segurança consistente, alinhada com as melhores práticas da indústria (baseada no OWASP Core Rule Set 3.3.4) e enriquecida com a inteligência proprietária da Microsoft.

Para times de DevOps e SecOps no Brasil, essa atualização não deve ser vista como apenas mais um "upgrade de versão". Ela representa uma oportunidade de refinar a governança de segurança em borda, mantendo a performance e reduzindo a sobrecarga operacional causada por false positives.

O que há de novo no DRS 2.2?

O DRS 2.2 foca em três pilares fundamentais: amplitude de cobertura, precisão na detecção e otimização da gestão de falsos positivos. Estruturalmente, o conjunto de regras foi reorganizado em 18 grupos, facilitando a visibilidade sobre as proteções contra SQL injection, XSS, Remote Code Execution (RCE) e violações de protocolo.

Cobertura de Segurança Ampliada

Baseado nas versões mais recentes do OWASP Core Rule Set, o novo conjunto de regras traz melhorias significativas na acurácia das detecções:

- Detecção de mismatched content types: Identifica o payload real em relação ao content-type declarado no header, mitigando táticas comuns de ofuscação e evasão.

- RCE (Remote Code Execution) aprimorado: Refinamento dos padrões de detecção para enfrentar payloads cada vez mais complexos utilizados por agentes de ameaças.

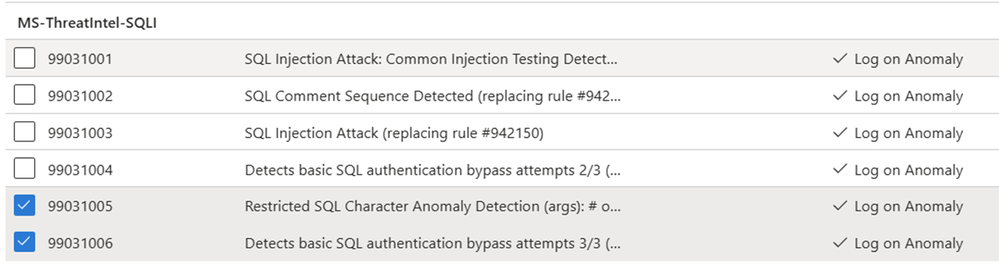

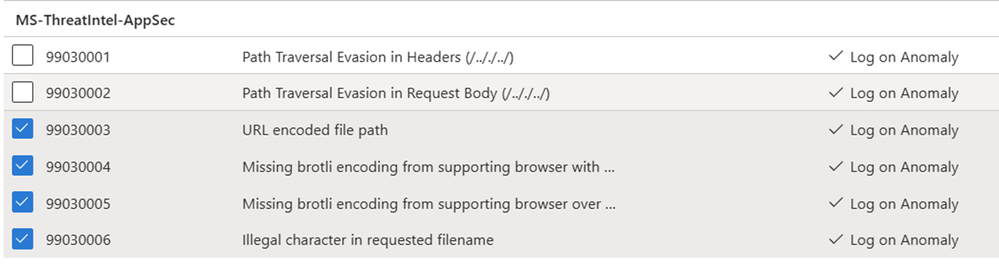

Regras de Microsoft Threat Intelligence

Além das melhorias herdadas da comunidade OWASP, a Microsoft integrou inteligência proprietária para expandir a detecção de padrões de ataque modernos. Isso é particularmente relevante para empresas brasileiras que operam infraestruturas críticas e enfrentam tentativas de ataques volumétricos e direcionados.

Redução de Falsos Positivos via Paranoia Levels

Um dos grandes diferenciais do DRS 2.2 é a sua configuração de paranoia levels (PL). Essa funcionalidade oferece um controle granular, permitindo que a equipe alinhe a agressividade do WAF ao perfil da aplicação:

- PL1 (Padrão): Ideal para o tráfego geral, oferecendo proteção robusta com o menor índice de fricção.

- PL2: Mais severo, indicado para cenários onde a criticidade da aplicação justifica um monitoramento mais rigoroso, aceitando-se uma margem maior de falsos positivos.

- PL3 e PL4: Embora presentes no conceito OWASP, permanecem sem suporte no Azure WAF por enquanto, centralizando a gestão técnica no que é mais produtivo operacionalmente.

O DRS 2.2 já vem com o PL1 ativado por padrão, simplificando a estratégia de baseline de segurança de muitas organizações brasileiras.

Habilitando e Atualizando para o DRS 2.2

A atualização é um processo direto no portal, mas exige cautela. Atenção: ao aplicar uma nova versão do regraset, customizações prévias (como rule state overrides, action overrides e exclusões de nível de regra) são resetadas para os padrões da nova versão.

Recomendamos que times de engenharia utilizem PowerShell, CLI, REST API ou templates (IaC) para realizar essa migração, garantindo que as regras customizadas sejam preservadas e validadas em ambiente de homologação (staging) antes de atingir a produção.

Figura 1: Habilitando o DRS 2.2 no WAF do Azure Front Door

Figura 2: Visão de monitoramento no Azure Front Door WAF

Conclusão

O DRS 2.2 representa um salto qualitativo para a segurança em borda no ecossistema Azure. Para empresas que buscam estabilidade e escalabilidade, o uso de um regraset alinhado com o estado da arte do OWASP é inegociável. A padronização entre Azure Front Door e Application Gateway permite, finalmente, um baseline de segurança consistente — essencial em estratégias de arquitetura complexas e multi-cloud.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.