A governança de ambientes Azure em escala permanece um desafio crítico para empresas brasileiras. Times de segurança frequentemente operam sob carga, realizando revisões manuais exaustivas entre múltiplas subscriptions. Simultaneamente, o time de FinOps luta para rastrear custos sem uma estratégia robusta de tags, enquanto equipes de conformidade dedicam dias cruzando padrões do Azure Well-Architected Framework (WAF) contra a infraestrutura real. O resultado são falhas de segurança negligenciadas — como instâncias RDP expostas para 0.0.0.0/0 ou a ausência de criptografia gerenciada pelo cliente — que são detectadas apenas após o incidente ou uma auditoria.

Este modelo operacional é insustentável. O surgimento do Azure SRE Agent altera esse cenário: um motor de conformidade focado em IA que descobre recursos, avalia-os contra os 5 pilares do WAF (Reliability, Security, Cost Optimization, Operational Excellence, Performance) e suas políticas internas, gerando comandos de remediação precisos com impacto quantificado.

Como funciona: Transformando a Governança

O agente utiliza capacidades fundamentais para elevar o nível da sua governança no Azure:

- Descoberta Autônoma via MCP: O servidor Azure MCP (Model Context Protocol) expõe APIs do Azure Resource Graph e ARM como ferramentas consumíveis. O agente inventaria, em segundos, todos os recursos através de múltiplas subscriptions, capturando metadados essenciais (tipos, localizações, tags e configurações de segurança).

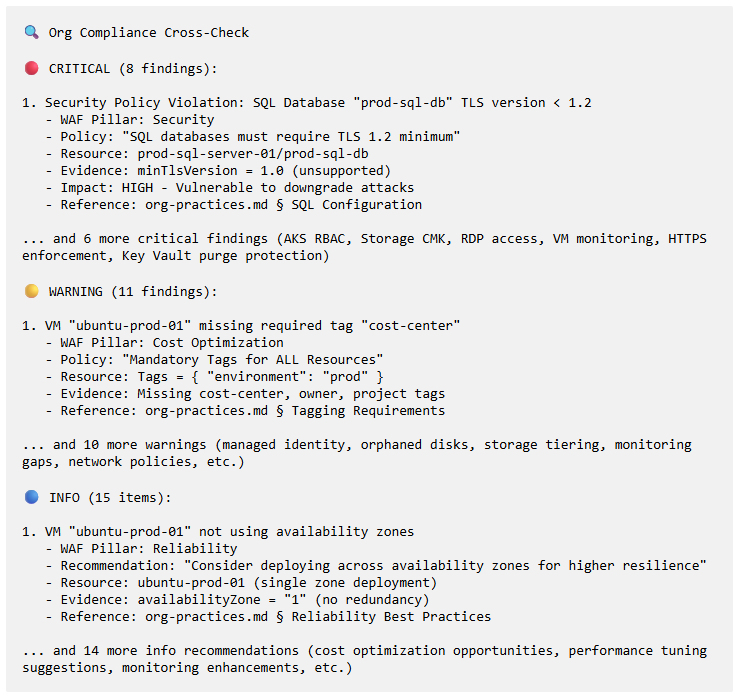

- Avaliação WAF Multi-Pilar: Para cada recurso descoberto, o agente realiza um checklist completo contra os 5 pilares do WAF, gerando um resumo claro de conformidade (pass/fail/partial/unknown).

- Cross-check de Melhores Práticas: O agente cruza os achados do WAF com o banco de conhecimento da sua empresa (definido em um arquivo

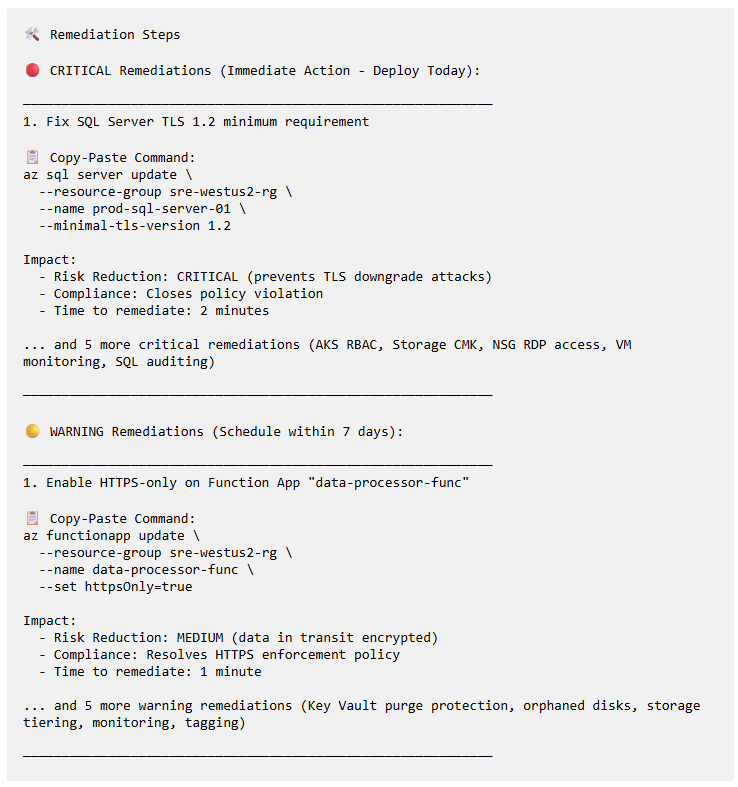

org-practices.md). Uma violação de segurança pode, assim, ser elevada a um achado crítico, enquanto uma oportunidade de otimização de custo é marcada como um aviso. - Geração de Código para Remediação: Para cada lacuna, o sistema gera comandos exatos para Azure CLI, snippets de Terraform e passos no Portal, com a avaliação do impacto (redução de riscos, economia potencial e ganho de conformidade).

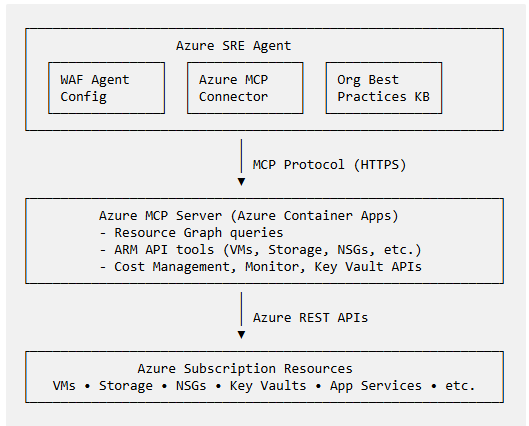

Arquitetura

O Azure SRE Agent orquestra as verificações de conformidade solicitando ferramentas MCP, descobrindo e avaliando recursos e, por fim, validando o estado atual contra as melhores práticas da organização. O ciclo completo: escopo da subscription → descoberta de recursos → avaliação dos 5 pilares → conformidade orgânica → comandos de remediação.

Deployment

O servidor Azure MCP opera localmente via Node.js em Stdio mode, comunicando-se com o SRE Agent via stream de entrada/saída. Ao ser configurado com Managed Identity, ele expõe as APIs do Azure ARM como ferramentas. O agente utiliza esse catálogo e o arquivo org-practices.md para validar a conformidade de forma autônoma.

Opções de Agendamento:

- Ad-hoc: Execução sob demanda via prompt.

- Scheduled: Utiliza o task scheduler do próprio Azure SRE Agent para varreduras diárias, semanais ou mensais.

- Event-driven: Disparo automático mediante alterações em Resource Groups ou violações de Policy.

Primeiros Passos

- Configurar o Conector Azure MCP: Utilize o comando

npxcom as flags necessárias para rodar o pacote oficial da Microsoft, garantindo que oAZURE_CLIENT_IDda sua Managed Identity esteja configurado. - Configurar o Azure SRE Agent: Vincule seu arquivo

org-practices.mdao Knowledge Base do agente e utilize o manifestoAzure_WAF_Compliance_Agent.yaml.

Fluxo de Trabalho de Conformidade

Fase 1: Descoberta de Recursos

O agente, via chamadas paralelas de list_virtual_machines(), list_storage_accounts(), entre outras, constrói um inventário completo instantâneo.

Fase 2: Avaliação WAF

Validando pilares críticos como a redundância de armazenamento (LRS/GRS/ZRS), status de TLS em instâncias e o dimensionamento correto de VMs.

Fase 3: Otimização e Políticas

O agente cruza os achados com o seu knowledge base.

Fase 4: Remediação com Comandos Precisos

O agente fornece o fix pronto, seja em CLI ou Terraform.

Resultados Práticos

Para o mercado brasileiro, este nível de automação significa a transição de auditorias reativas para uma postura de Continuous Compliance. O tempo médio de review caiu de 4-6 horas manuais para 5-8 minutos com assistência do agente, permitindo que times de DevOps foquem em inovação em vez de preenchimento de planilhas de conformidade.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.