O recente anúncio de suporte para Log Analytics e Application Insights como provedores de logs no Azure SRE Agent representa uma evolução importante na automação de operações de rotina. Ao integrar nativamente esses serviços por meio do Azure MCP Server, a Microsoft simplifica um processo que antes exigia configurações excessivamente manuais e chamadas frequentes via CLI.

Por que isso importa?

Empresas brasileiras com alta dependência de cloud costumam lidar com volumes massivos de dados operacionais: logs de containers, traces de aplicações e eventos de segurança (sejam em Log Analytics ou Application Insights).

Anteriormente, o agente de SRE já conseguia acessar essas informações, mas o processo era ineficiente. Exigia a configuração manual de permissões RBAC (Role-Based Access Control) e, a cada query, o agente precisava invocar comandos via Azure CLI. Esse "shell-out" introduzia latência e complexidade desnecessárias. Com essa atualização, o modelo muda para um acesso via MCP (Model Context Protocol), que é muito mais performático e estruturado, permitindo uma interação mais fluida entre o agente e os dados de telemetria.

O que muda na prática

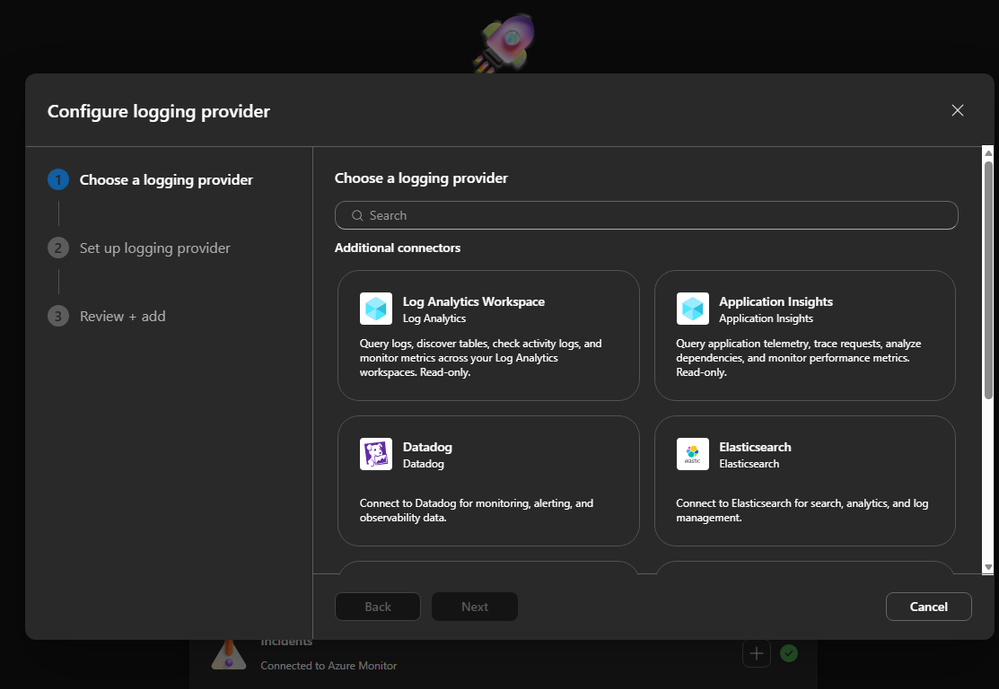

Com os novos conectores, a complexidade operacional diminui. Ao selecionar um workspace ou recurso, o sistema automatiza a gestão de permissões — garantindo os papéis de Log Analytics Reader e Monitoring Reader de forma gerenciada por uma managed identity.

Você pode conectar múltiplos recursos, e o agente, com sua inteligência contextual, determinará qual datasource consultar dependendo do cenário de falha. Isso é um ganho direto em eficiência operacional para times que buscam reduzir o MTTR (Mean Time To Recovery) sem sacrificar a segurança.

Configuração e Setup

Para times que utilizam o Azure SRE Agent (geralmente disponível), basta habilitar o feature flag "Early access to features" nas configurações. A integração pode ser feita tanto no onboarding quanto via menu Builder > Connectors.

O uso do Azure MCP Server abstrai a complexidade técnica: agora o agente dispõe de um conjunto de tools (como monitor_workspace_log_query e monitor_table_list) para consultar dados de forma totalmente read-only. A segurança é mantida, pois o agente nunca modifica configurações de retenção ou alertas.

Casos de Uso Operacional

Imagine um alerta crítico disparado no seu cluster AKS. O agente, agora com acesso direto ao Log Analytics, pode executar queries complexas de forma automatizada:

ContainerLog

| where TimeGenerated > ago(30m)

| where LogEntry contains "error" or LogEntry contains "exception"

| summarize count() by ContainerID, LogEntry | top 10 by count_

KubeEvents

| where TimeGenerated > ago(1h)

| where Reason in ("BackOff", "Failed", "Unhealthy") | summarize count() by Reason, Name, Namespace

| order by count_ desc

Pontos de Atenção

- Read-only: O design é estritamente de leitura. Isso protege sua infraestrutura, mas certifique-se de que a managed identity tenha os escopos de permissão corretos definidos (ou use a opção de manual entry se o Resource Graph não mapear seu recurso automaticamente).

- Segurança: Embora o processo seja mais simples, a governança de identidades permanece crucial. Se seus workspaces demandam isolamento, o sistema suporta o mapeamento correto de identidades por conector.

Para times de engenharia e gestores de TI, esta atualização reduz a carga de trabalho de nível 1 em triagem de incidentes, permitindo que os engenheiros foquem em solução em vez de navegação manual de logs.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.