A utilização de Azure Monitor Private Link Scopes (AMPLS) com a política publicNetworkAccessForQuery: Disabled é uma prática fundamental de segurança, mas cria um desafio técnico claro para ferramentas que operam fora da sua VNet, como o Azure SRE Agent. Quando o acesso público a Log Analytics Workspaces é removido para conformidade, qualquer consulta externa é rejeitada por padrão.

Abaixo, analisaremos como desenhar uma ponte segura para viabilizar esse fluxo sem comprometer sua postura de segurança.

O Cenário de Bloqueio

Ao configurar o queryAccessMode: PrivateOnly no AMPLS, o workspace deixa de responder a requisições que não originam de um Private Endpoint. O Azure SRE Agent, rodando como um serviço gerenciado externo, torna-se incapaz de realizar qualquer query diagnóstica ou de observability.

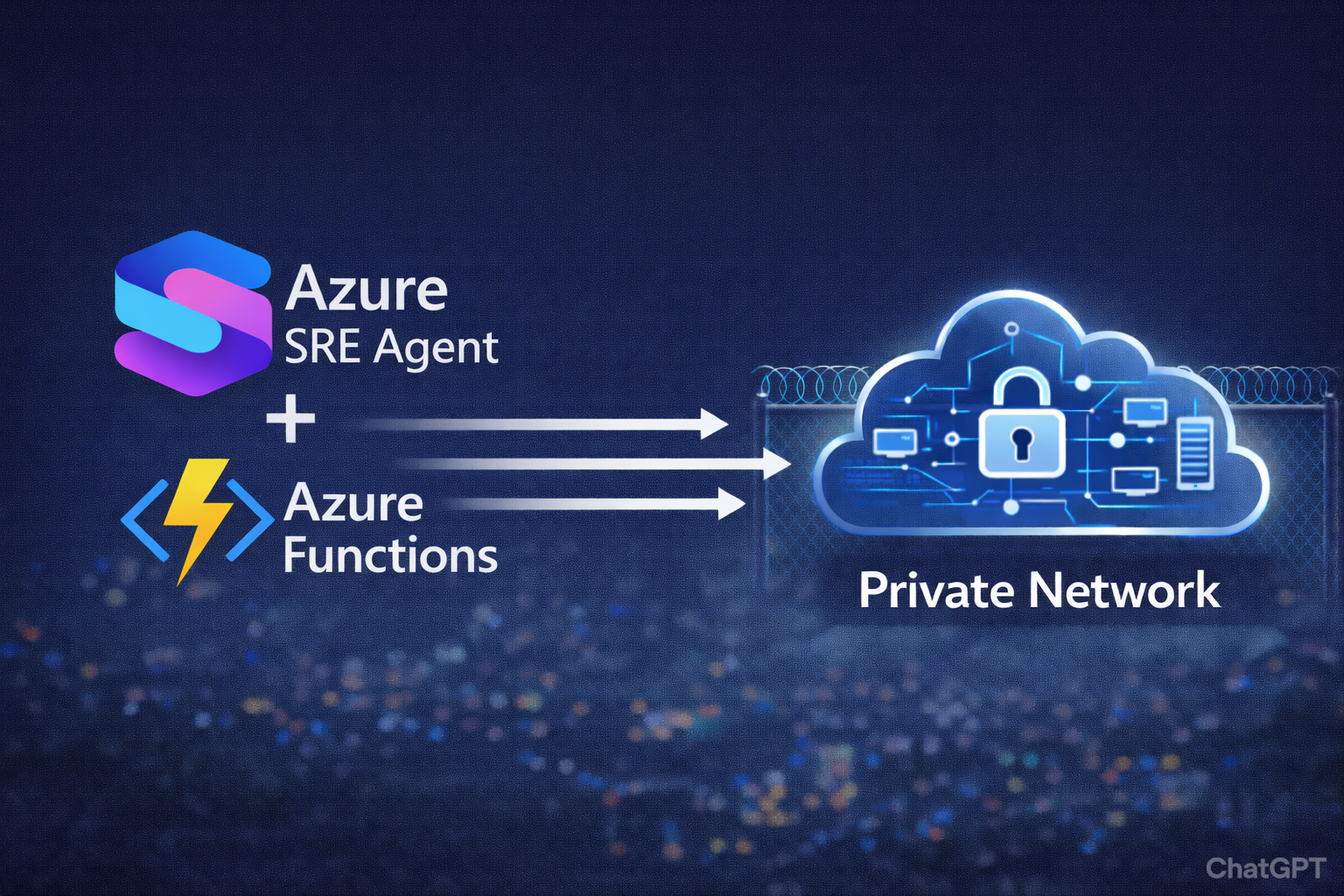

A Solução: Azure Functions como Proxy

A estratégia consultiva consiste em implantar uma Azure Function dentro da VNet de carga de trabalho. O serviço atua como um proxy reverso, recebendo requisições via HTTPS e roteando-as confidencialmente através do Private Endpoint para o Log Analytics Workspace.

Este modelo permite:

- Isolamento de Rede: A Function integra-se à sua VNet, permitindo o uso do

vnetRouteAllEnabled: true. - Governança de Acesso: Substituímos o uso de function keys pelo Easy Auth (Microsoft Entra ID), garantindo que apenas identidades autenticadas possam disparar consultas.

- Segurança de Identidade: Utilizamos Managed Identity para que a comunicação entre a Function e o Workspace via Private Endpoint seja autorizada via RBAC, eliminando o gerenciamento manual de segredos.

Pontos de Atenção para Engenharia

- Fluxos de Rede: A ingestão de logs continua direta via Private Endpoint, enquanto a consulta da Function transforma chamadas HTTP externas em KQL queries internas. É uma separação clara entre planos de dados e controle.

- Autenticação: O SRE Agent deve ser configurado com sua própria Managed Identity. O fluxo de token segue o padrão OAuth2: o agente solicita um Bearer Token ao

IDENTITY_ENDPOINTe apresenta-o ao Easy Auth da Function. - Custo e Escala: O uso de serverless garante que você consuma recursos compute apenas durante a execução de investigações, mantendo a métrica de FinOps dentro das expectativas.

Conclusão e Próximos Passos

Embora o SRE Agent exija um proxy público no momento, esta arquitetura robusta permite manter o Log Analytics enclausurado em rede privada. Para times de engenharia no Brasil focados em SecOps, este padrão elimina a necessidade de abrir firewalls desnecessários, mantendo a conformidade exigida por setores regulados.

Lembramos que a Microsoft trabalha ativamente na injeção direta de agentes em redes privadas, o que simplificará essa topologia no futuro. Até lá, o wrapper via Function continua sendo o caminho mais estável e seguro.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.