Se você já precisou atuar em um incidente de gravidade (Severity-1) por conta de um certificado que expirou à meia-noite, sabe muito bem o impacto crítico da gestão de credenciais. Chaves, secrets e certificados muitas vezes operam em segundo plano, mas sua expiração resulta em indisponibilidade imediata, quebra de confiança e estresse desnecessário para o time de engenharia.

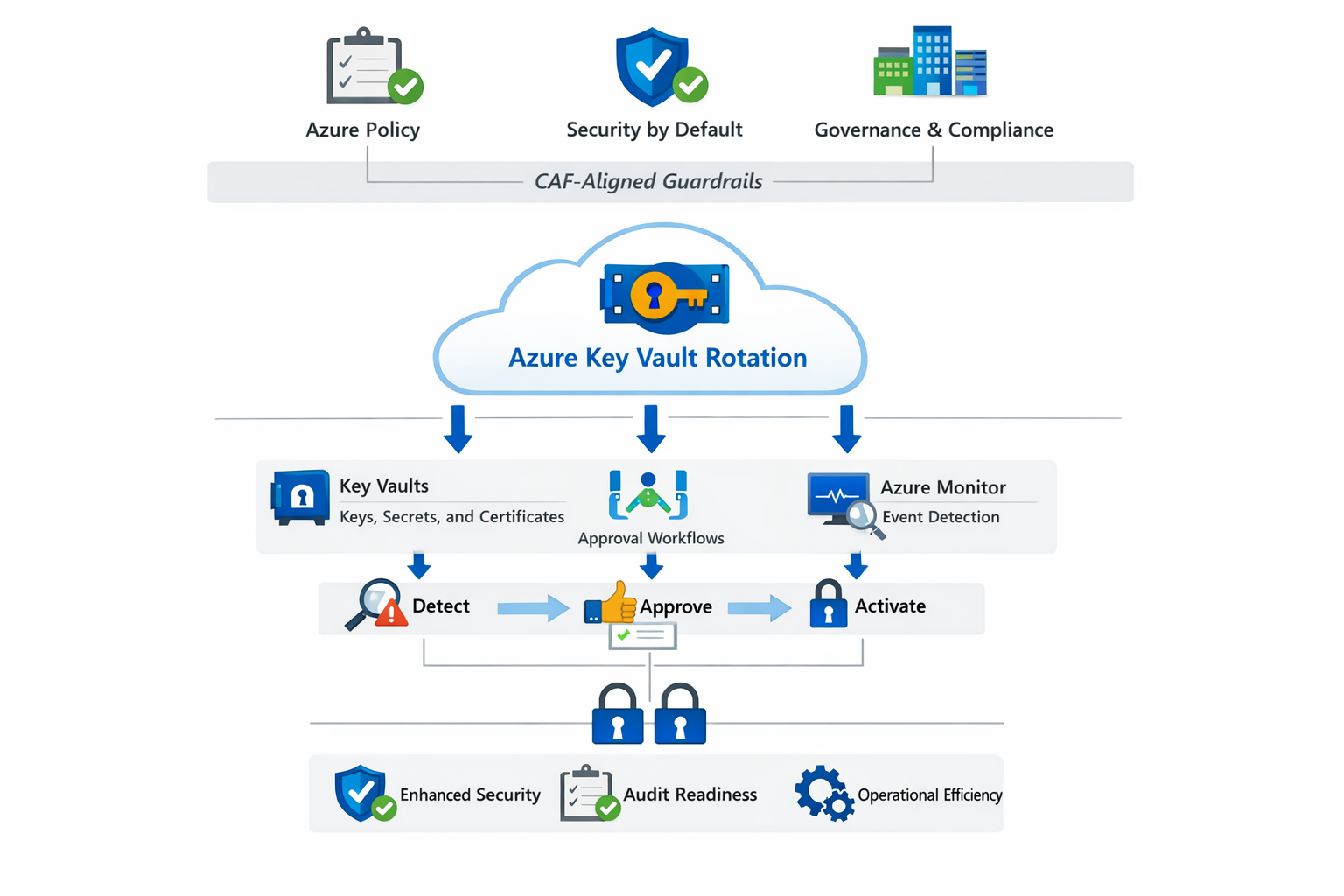

A auto-rotação do Azure Key Vault deixa de ser uma funcionalidade de segurança acessória e deve ser encarada como uma capacidade operacional fundamental. Seguindo as diretrizes do Cloud Adoption Framework (CAF), é possível transitar de uma gestão manual e propensa a erros para um modelo orientado a políticas, auditável e focado em automação, eliminando o risco de falhas em aplicações ou integrações de identidade.

Por que o gerenciamento manual falha em escala

Em ambientes menores, a rotação manual de um secret ou certificado é até tolerável. Contudo, em nível corporativo, ela se torna um passivo:

- Certificados expirados geram indisponibilidades inesperadas;

- O rastreamento ineficiente de secrets amplia a superfície de ataque;

- Times distintos adotam práticas inconsistentes, fragmentando a segurança;

- A obtenção de evidências para auditoria e compliance torna-se um desafio manual exaustivo.

O problema central não é a falta de tooling, mas a ausência de padronização e governança. As empresas precisam de um método consistente e automatizado para rotacionar credenciais em diferentes subscriptions e workloads, sem depender da memória humana ou de atuações de emergência.

Princípios de Design que sustentam grandes operações

Uma estratégia eficiente de auto-rotação não se resume a ativar um switch no Key Vault. Ela deve estar alinhada com as melhores práticas de operação em nuvem:

- Security by default: Rotação impulsionada por Azure Policy, isolamento via private networking e uso de CAs aprovadas;

- Reliability first: Uso de referências de Key Vault "versionless" para garantir que alterações de versão não quebrem a conectividade das aplicações;

- Operational excellence: A automação gerencia o fluxo padrão (happy path), enquanto o envolvimento humano é reservado apenas para exceções que exigem avaliação de risco;

- Built-in governance: Aplicação de políticas em nível de management group para garantir consistência em toda a hierarquia da conta;

- Identity-first: Priorização máxima de identidades gerenciadas (Managed Identities) para substituir secrets sempre que possível.

A Arquitetura de Referência: Visão Prática

O Azure Key Vault deve atuar como a fonte única da verdade para todos os ativos criptográficos. Ao seu redor, a estrutura orquestra a segurança assim:

- Azure Policy: Garante que a rotação, o logging de diagnóstico e os controles de rede estejam sempre ativos;

- Azure Monitor: Monitora o ciclo de vida dos ativos, disparando alertas proativos antes das expirações;

- Logic Apps: Orquestram fluxos de aprovação quando a natureza do ativo exige intervenção humana;

- Aplicações: Consomem credenciais de forma transparente via Managed Identities e referências do Key Vault.

O que ocorre no motor de rotação

O fluxo técnico é direto: o ativo é armazenado com uma política definida, o Azure Key Vault gerencia o prazo e inicia a renovação, o Azure Monitor notifica o evento e, se necessário, o Logic App solicita o sinal verde. A nova versão é disponibilizada para a aplicação sem que ela precise de um novo deploy ou reinicialização. O resultado é a eliminação de paradas não planejadas e de rollbacks de emergência.

Conclusão e Próximos Passos

Embora a rotação de objetos no Key Vault exija um planejamento cuidadoso, a automação transforma essa dor em um processo invisível e resiliente. Ao combinar o ecossistema de serviços da Azure, as empresas brasileiras ganham a estabilidade e a conformidade necessárias para sustentar o crescimento digital.

Referências complementares para o seu time de Engenharia:

- Understanding autorotation in Azure Key Vault

- Configure cryptographic key auto-rotation in Azure Key Vault

- Integrate Azure Key Vault with Azure Policy

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.