Uma mudança estratégica na governança de acessos

A Microsoft anunciou a disponibilidade em public preview do suporte a Managed Identity para a gravação de sessões no Azure Bastion. Para times de operações e segurança no Brasil, que lidam frequentemente com ambientes multicloud e exigências rigorosas de compliance, este anúncio representa um ganho real em eficiência operacional e mitigação de riscos.

Historicamente, o fluxo de escrita de logs e gravações de sessões do Bastion dependia de chaves de acesso estáticas ao Storage Account, um cenário que introduz overhead de gestão de secrets (geralmente via Key Vault) e o risco latente de exposição de credenciais. A transição para um modelo baseado em identidade elimina a necessidade de gerenciar chaves de acesso, movendo a governança para a camada central do Microsoft Entra ID.

Por que a Managed Identity altera o jogo

Adotar Managed Identities vai além da conveniência técnica. Para empresas brasileiras escalando infraestrutura, os benefícios são claros:

- Alinhamento com Zero Trust: A autenticação deixa de depender de credenciais persistentes e passa a ser feita por meio de identidades gerenciadas pelo Azure RBAC. O acesso é concedido apenas ao recurso Bastion necessário, seguindo o princípio de least privilege.

- Eficiência em Escala: Em arquiteturas com múltiplas regiões e diversos deployments de Bastion, delegar a gestão de autenticação ao Microsoft Entra ID reduz drasticamente o esforço operacional de rotation de chaves.

- Segurança aprimorada: Menos segredos em trânsito e menos dependência de armazenamento seguro de chaves fora do ecossistema de identidade nativo do provedor.

Colocando em prática: Pontos de atenção

Para implementar essa funcionalidade, o ambiente deve atender a alguns pré-requisitos fundamentais:

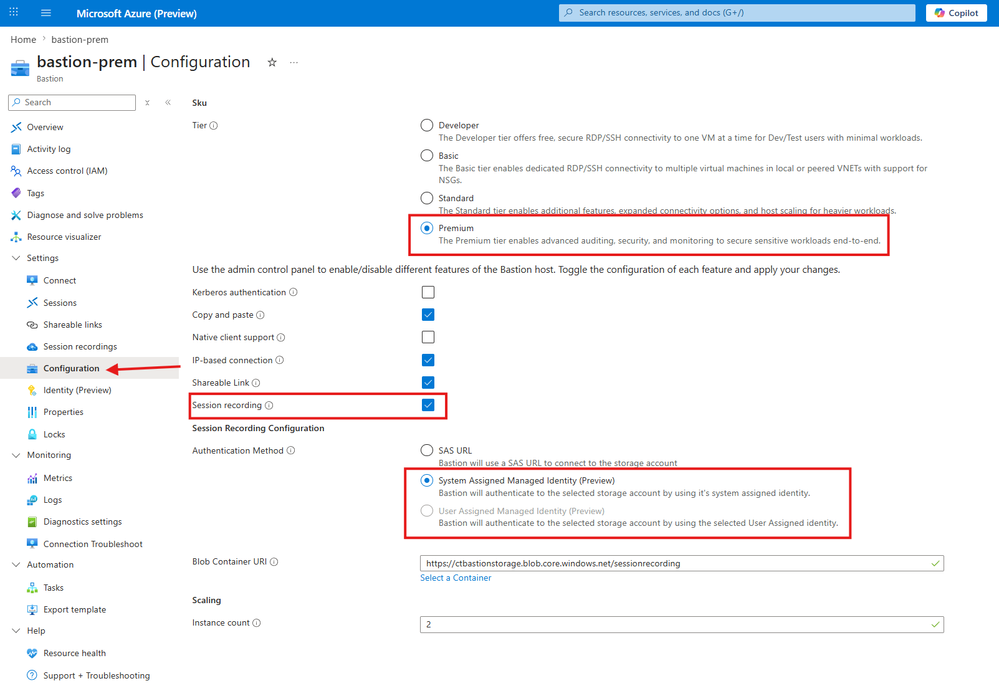

- SKU Premium: O recurso é exclusivo do Premium SKU do Azure Bastion. Avalie o cost-benefit financeiro vs. operacional para a sua organização.

- Configuração de CORS: É mandatório configurar a política de CORS no storage account para garantir a conectividade correta.

- RBAC: Certifique-se de que o Bastion possua a role

Storage Blob Data Contributoratribuída ao seu storage container. Usuários finais que precisarão visualizar as gravações devem ter a roleStorage Blob Data Reader.

Passo a passo para a implementação

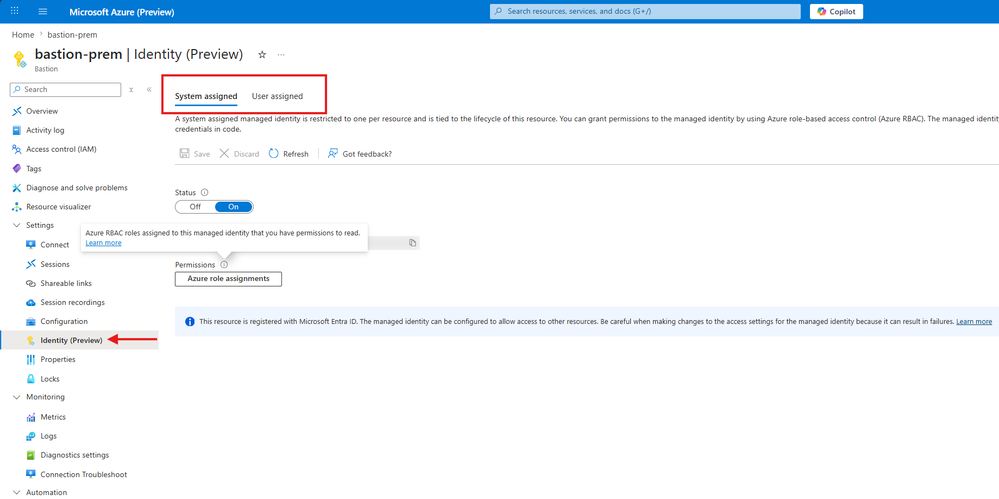

- Habilitação da Identidade: Dentro da seção de configuração do Bastion, habilite a Managed Identity (System-assigned).

- Role Assignment: Utilize o portal para atribuir a permissão de contribuinte de dados diretamente no nível do storage account.

- URI de Destino: Configure na blade de Session Recording o URI do blob container onde as gravações serão persistidas.

Esta novidade reforça a tendência de automação e segurança declarativa que observamos nos provedores de nuvem. Times de SecOps e FinOps devem considerar essa migração como um passo natural para simplificar o stack de segurança e otimizar auditorias de acesso.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.