Este artigo detalha o papel do Azure Arc e do Azure Kubernetes Service (AKS) como solução unificada para gerenciar clusters Kubernetes em ambientes edge, on-premises e multi-cloud. A conclusão aponta que, embora resolva a fragmentação de governança e política, a implementação exige planejamento rigoroso de rede, infraestrutura e observabilidade. Para empresas brasileiras, a principal vantagem é a padronização operacional, permitindo aplicar o modelo de gestão do Azure em ambientes espalhados, independentemente da localização física.

Por que a complexidade de gerenciar Kubernetes fora da nuvem pública é um desafio real?

As empresas brasileiras operam hoje em cenários distribuídos que incluem datacenters on-premises, filiais remotas, fábricas e operações de varejo. O Kubernetes tornou-se o padrão para orquestração de containers, mas utilizá-lo de forma isolada em cada local gera uma "fragmentação operacional" perigosa.

Atualmente, times de engenharia enfrentam:

- Ferramentas distintas para cada ambiente;

- Governança inconsistente entre nuvem e edge;

- Onboarding manual que atrasa o time-to-market;

- Complexidade desnecessária em IAM (Identity and Access Management);

- Lacunas críticas de observabilidade.

O Azure Arc mitiga esses riscos trazendo o modelo de gestão do Azure para a infraestrutura local, sem a necessidade de migrar todo o workload para a nuvem pública.

O que é o Azure Arc AKS e como ele simplifica a arquitetura?

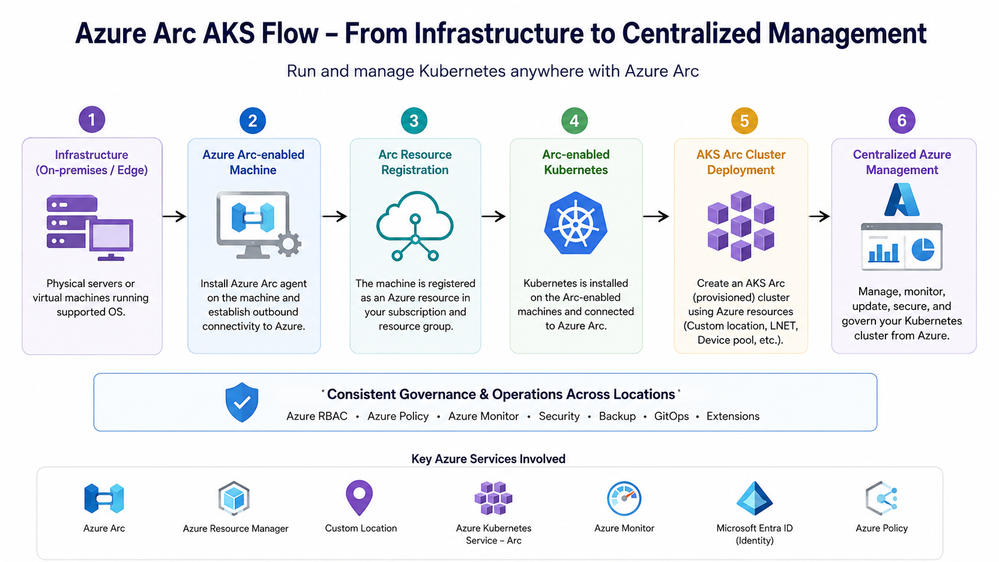

O Azure Arc permite que clusters externos sejam tratados como "objetos de primeira classe" dentro do Azure Portal. Com o AKS Arc, estendemos esse conceito: a experiência de ciclo de vida de um cluster AKS é trazida para a borda. Isso significa que você pode aplicar Azure Policy, RBAC consistente e fluxos de GitOps em qualquer local, desde uma unidade fabril até um datacenter privado.

A Arquitetura de Alto Nível

| Camada | Propósito |

|---|---|

| Infrastructure Layer | Servidores físicos ou VMs |

| Connectivity Layer | Agentes do Azure Arc e registro |

| Kubernetes Layer | Runtime e orquestração |

| Azure Integration Layer | Governança e políticas |

| Operations Layer | Ciclo de vida e workload |

Onde costumam ocorrer as falhas em implementações de AKS Arc?

Engenheiros experientes sabem que a visibilidade é o ponto mais sensível em ambientes híbridos. Em nossa experiência, o uso de custom locations e o correto mapeamento da logical network são fundamentais para garantir que o plano de controle de API consiga orquestrar os nós sem falhas de comunicação.

As falhas mais comuns de diagnóstico em campo incluem:

- Rede: Subnets mal configuradas ou DNS indisponível impedindo o registro dos agentes.

- Slow Provisioning: O tempo de provisionamento (1-2 horas) frequentemente leva equipes a abortar o processo precocemente por presumir uma falha, quando se trata apenas da complexidade de sincronização edge-cloud.

- Recursos: A subestimativa de IOPS de disco ou memória RAM para o plano de controle Kubernetes em locais de borda derruba a estabilidade do cluster.

Boas Práticas para o seu próximo deployment

Antes de rodar o próximo az aksarc create, aplique estas premissas para reduzir riscos:

- Documentação de IP: Tenha um plano rígido de IP allocations, gateways e resolução de nomes (DNS) local antes de iniciar o onboarding.

- Observabilidade: O uso de

Azure MonitoreContainer Insightsé mandatário. Não aceite que seus clusters edge sejam "caixas pretas". - Padrão GitOps: Utilize as extensões do Arc (

Flux) para garantir que a configuração do cluster seja declarativa e versionada em Git, evitando o temido "configuration drift" entre diferentes unidades físicas.

As empresas que adotam o Azure Arc AKS ganham a capacidade de escalar tecnologicamente sem abrir mão da segurança, mantendo o controle total sobre onde seus dados e workloads residem.

Perguntas Frequentes

-

O que o Azure Arc traz como diferencial para o meu ambiente Kubernetes?

Ele estende o plano de controle do Azure para infraestruturas externas, permitindo aplicar políticas, RBAC e monitoramento centralizado em clusters onde quer que estejam, eliminando a necessidade de ferramentas de gerenciamento distintas para cada local. -

Quais são os maiores riscos operacionais ao implementar o AKS Arc?

Configurações incorretas de rede, como subnets e gateways mal planejados, além de latência na comunicação com o Azure, são os principais pontos críticos que podem travar o provisionamento ou a conectividade do cluster. -

É obrigatório usar hardware físico para o AKS Arc?

Não. O AKS Arc suporta tanto infraestruturas físicas quanto virtualizadas (como Hyper-V e VMware). O uso de VMs é inclusive recomendado para estágios iniciais de laboratório, mas a escolha impacta diretamente a precisão dos testes de rede e validação de drivers. -

Por que o provisionamento pode demorar até duas horas?

Diferente de um cluster nativo no Azure, o AKS Arc envolve coordenação híbrida e sincronização de edge, exigindo validações locais de rede, download de extensões e configuração de agentes, o que torna o processo de bootstrap mais extensivo.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.