A AWS anunciou a disponibilidade geral do suporte multi-Region para o AWS IAM Identity Center. Essa atualização é um marco estratégico para empresas que buscam elevar o nível de resiliência e atender a requisitos rígidos de conformidade e soberania de dados.

Na prática, essa funcionalidade permite replicar identidades de força de trabalho, permission sets e outros metadados de uma instância organizacional do IAM Identity Center — conectada a um Identity Provider (IdP) externo, como Microsoft Entra ID ou Okta — de sua região primária para regiões adicionais.

Para o mercado brasileiro, isso significa que operações que dependem criticamente do acesso à console e APIs da AWS agora podem contar com um mecanismo de failover nativo, mitigando riscos de interrupção em caso de instabilidades em regiões específicas (como US-EAST-1).

Além da resiliência, a novidade permite o deploy de aplicações gerenciadas pela AWS em regiões preferenciais, aproximando os usuários dos datasets para reduzir a latency e melhorar a experiência de uso, sem abrir mão da gestão centralizada de permissões.

Estratégia de Redundância e Acesso

Ao replicar as identidades para uma região adicional, sua força de trabalho ganha um endpoint ativo de portal de acesso AWS naquela região. Em um cenário improvável de interrupção do serviço na região primária, os usuários continuam acessando suas contas AWS através do portal na região secundária, utilizando as permissões já provisionadas.

A gestão permanece centralizada: as configurações continuam sendo feitas na região primária, garantindo o controle operacional e a governança.

Como habilitar o IAM Identity Center em múltiplas regiões

O primeiro passo técnico é confirmar se as aplicações gerenciadas que você utiliza suportam customer managed AWS Key Management Service (AWS KMS) keys. O uso de multi-Region AWS KMS keys é a recomendação padrão, pois garante material de chave consistente entre as regiões, mantendo a infraestrutura de chaves independente.

Antes de iniciar a replicação do IAM Identity Center, você deve replicar a sua customer managed AWS KMS key para a região de destino e configurá-la com as permissões necessárias.

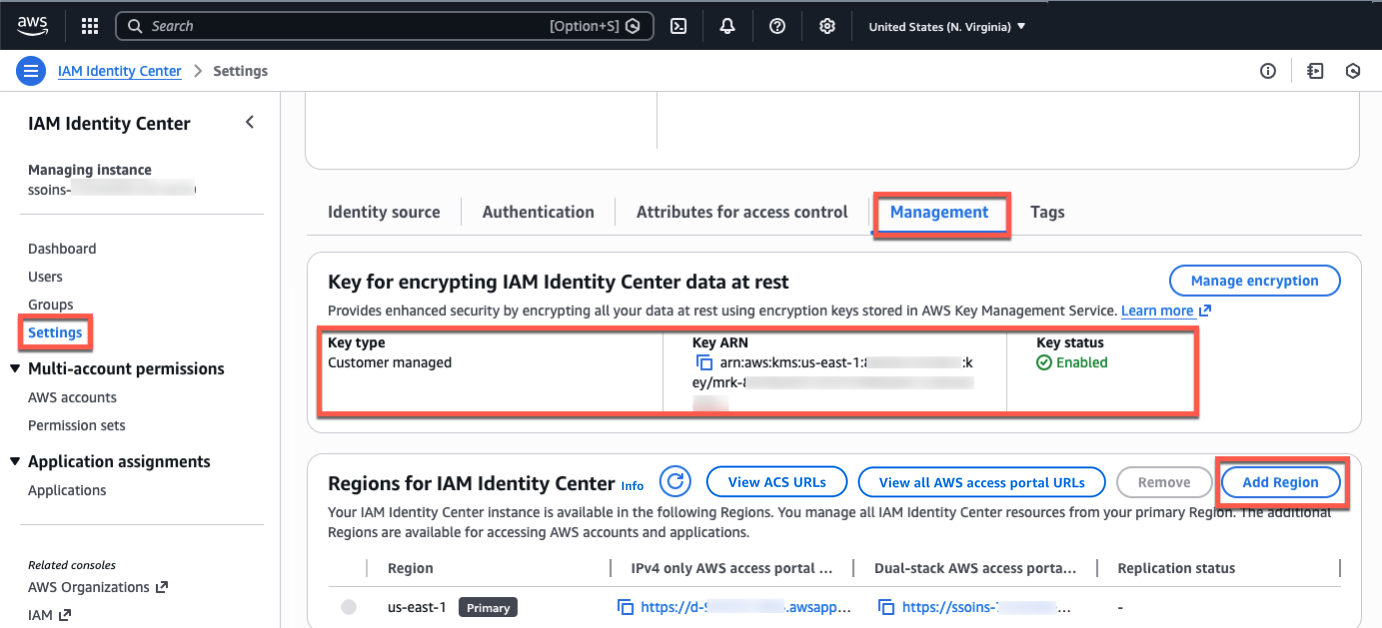

No console do IAM Identity Center da região primária (ex: US East - N. Virginia), acesse Settings e selecione a aba Management. Após confirmar que a chave de criptografia é uma multi-Region customer managed AWS KMS key, clique em Add Region.

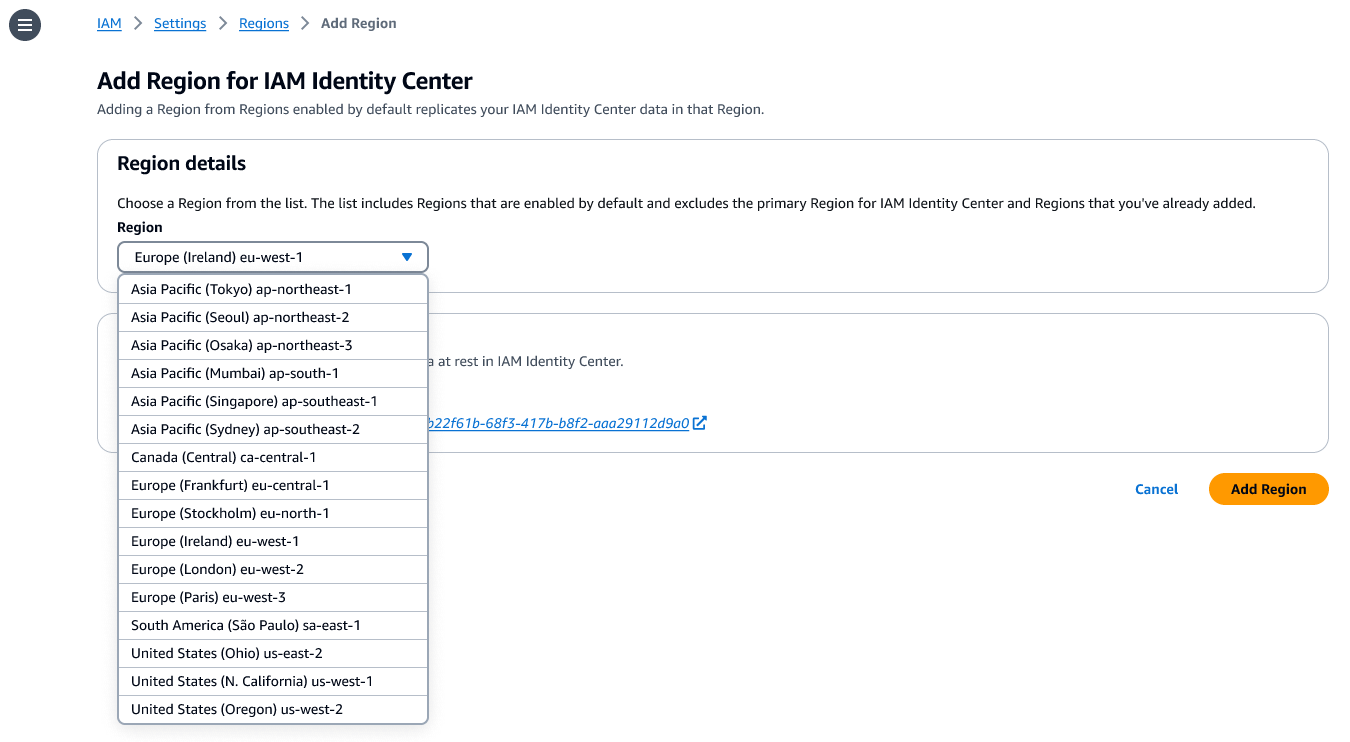

A escolha da região adicional deve ser pautada por casos de uso específicos, como conformidade de dados (data residency) ou performance do usuário final. Se você possui aplicações que processam dados restritos a uma geografia por questões regulatórias, essa é a arquitetura ideal.

Ao clicar em Add Region, o processo de replicação inicial é iniciado. O tempo de conclusão varia de acordo com o tamanho da sua instância do Identity Center.

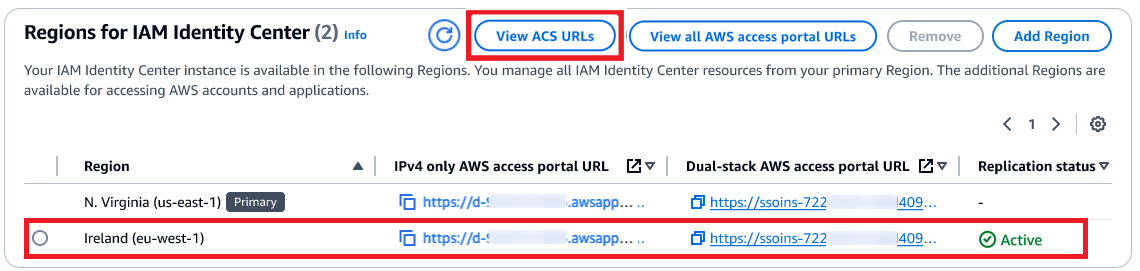

Com a replicação concluída, ao selecionar View ACS URLs, você terá acesso às informações de SAML, como a Assertion Consumer Service (ACS) URL, tanto da região primária quanto da secundária.

Configuração no Identity Provider (IdP)

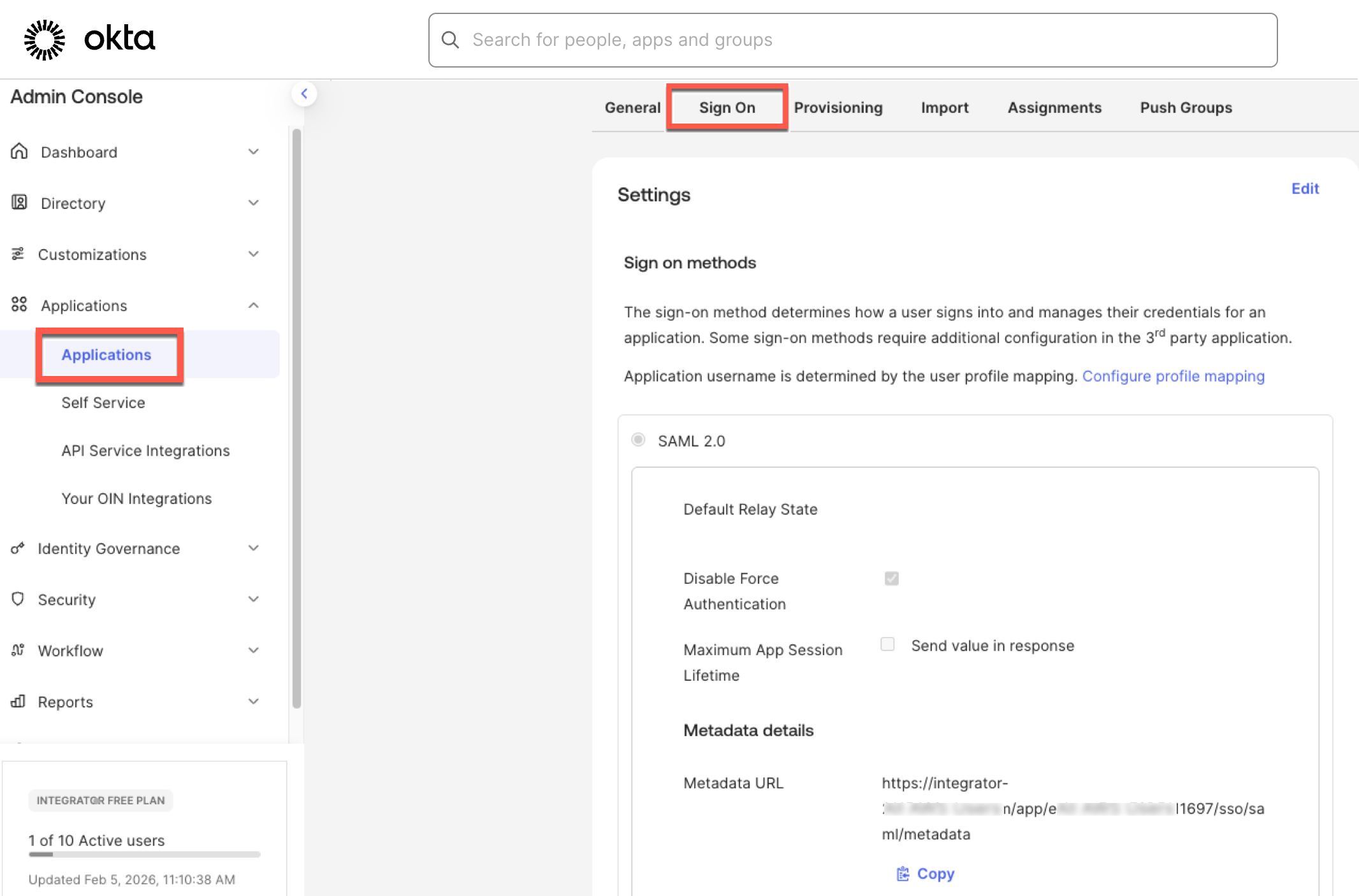

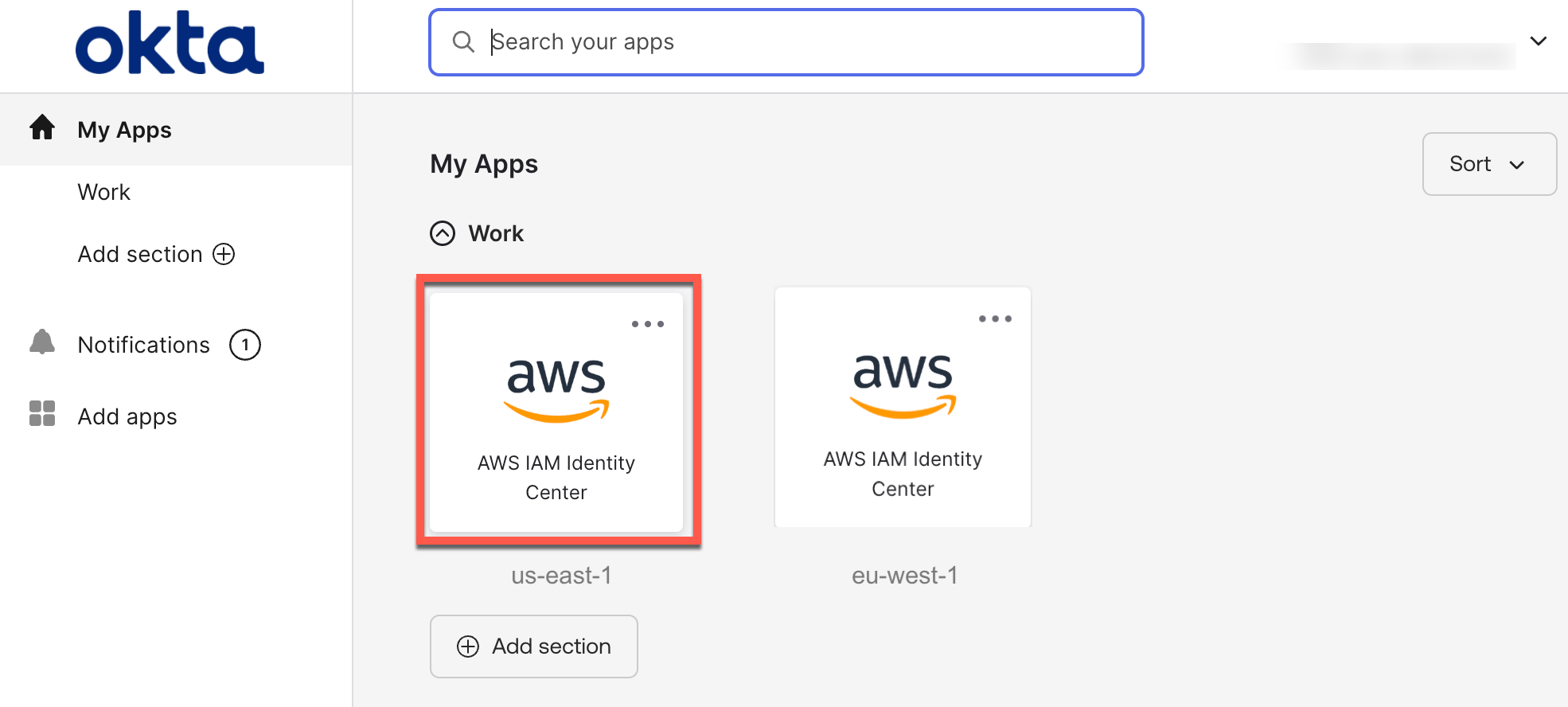

Como o IAM Identity Center suporta SAML SSO com provedores externos, você precisará adicionar a ACS URL da nova região à configuração do seu IdP (Microsoft Entra ID ou Okta). Isso garante que, após a autenticação, o usuário possa ser redirecionado corretamente para o portal de acesso da região secundária.

Veja abaixo como essa configuração se apresenta no console de administração do Okta:

Uma boa prática é criar uma aplicação de "bookmark" no seu IdP. Esse atalho funciona como um marcador de navegador, levando o usuário diretamente para a URL do portal de acesso da região adicional em caso de necessidade.

Os usuários podem acessar contas e aplicações através dos métodos habituais: portal de acesso, links diretos ou via AWS Command Line Interface (AWS CLI).

Pontos de atenção para Gestores e Engenheiros

- Pré-requisitos: Atualmente, o recurso exige o uso de uma instância organizacional conectada a um IdP externo. Instâncias de conta individual, Microsoft Active Directory e o diretório nativo do IAM Identity Center ainda não são suportados.

- Operação: A região primária detém o controle total. Nas regiões adicionais, a console opera de forma limitada (majoritariamente read-only), permitindo apenas a gestão de aplicações e revogação de sessões de usuário.

- Observability: Todas as ações são registradas no AWS CloudTrail da região onde a ação foi executada. É altamente recomendável configurar acessos de break-glass para usuários privilegiados, garantindo entrada na AWS caso o IdP externo sofra uma queda.

O suporte multi-Region já está disponível em 17 regiões AWS que são ativadas por padrão. Não há custo adicional pelo recurso, aplicando-se apenas as taxas padrão do AWS KMS.

Artigo originalmente publicado por Channy Yun (윤석찬) em AWS News Blog.