Resumo Executivo

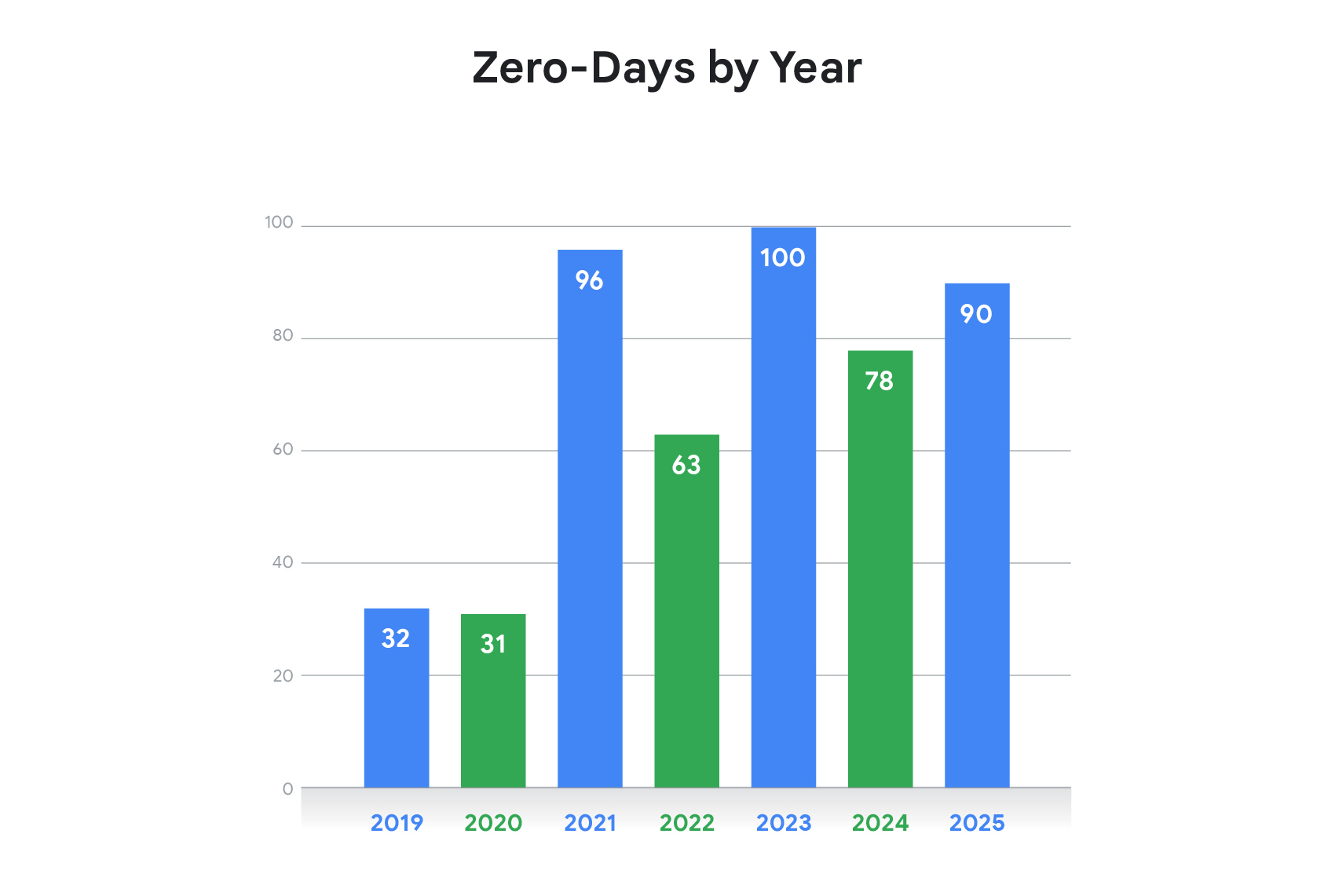

O Google Threat Intelligence Group (GTIG) monitorou 90 vulnerabilidades zero-day exploradas in-the-wild em 2025. Embora esse volume seja inferior ao recorde de 2023 (100), ele supera a contagem de 2024 (78) e estabiliza-se na faixa de 60–100 observada nos últimos quatro anos. Para empresas brasileiras, o dado mais alarmante não é o volume, mas o alvo.

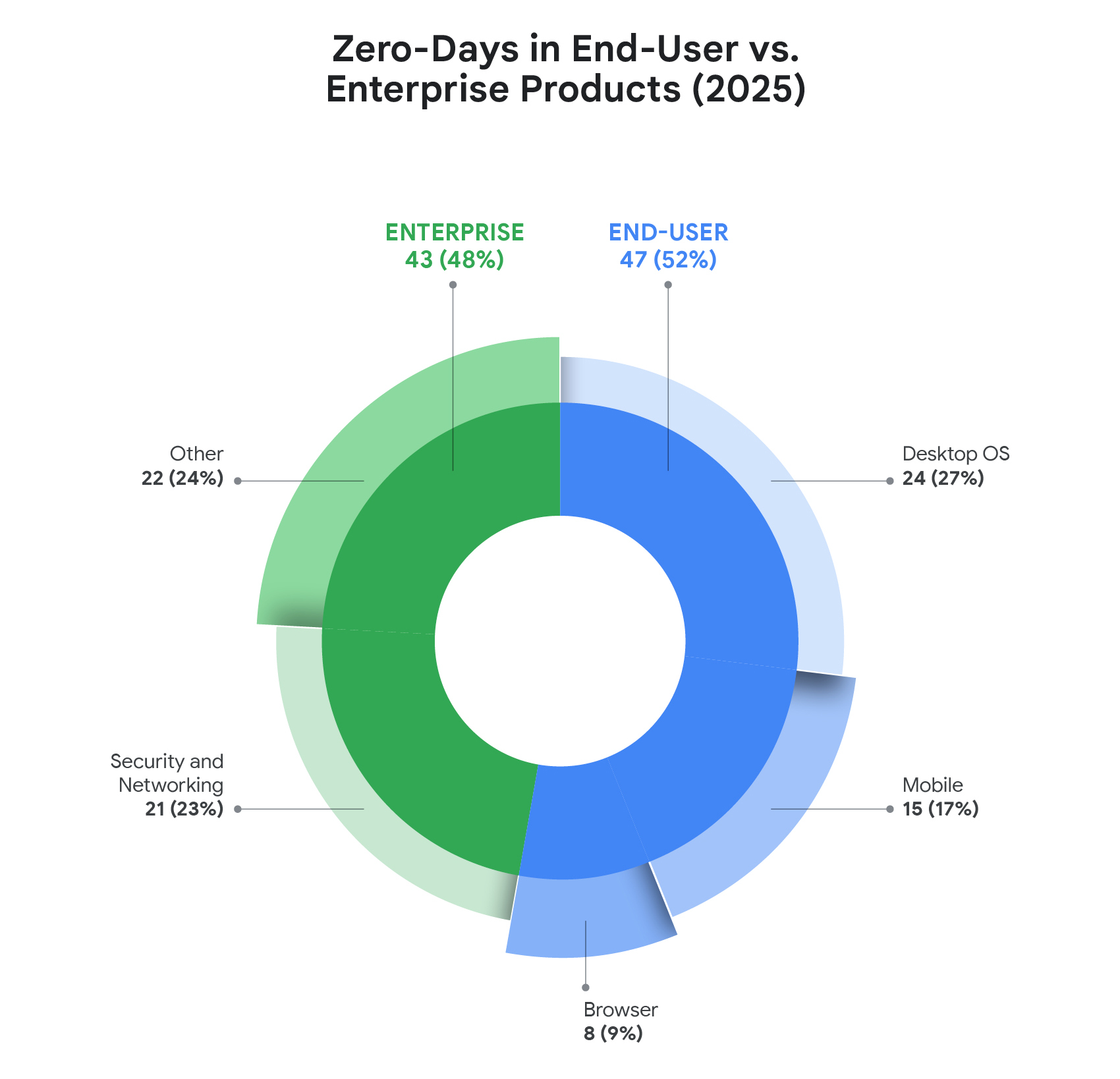

Em 2025, confirmou-se uma mudança estrutural iniciada em 2024: o foco crescente no setor corporativo. Tanto o número bruto (43) quanto a proporção (48%) de vulnerabilidades impactando tecnologias enterprise atingiram níveis históricos. Observamos uma queda na exploração baseada em browsers, enquanto o abuso de falhas em sistemas operacionais e dispositivos de borda (edge devices) cresceu significativamente.

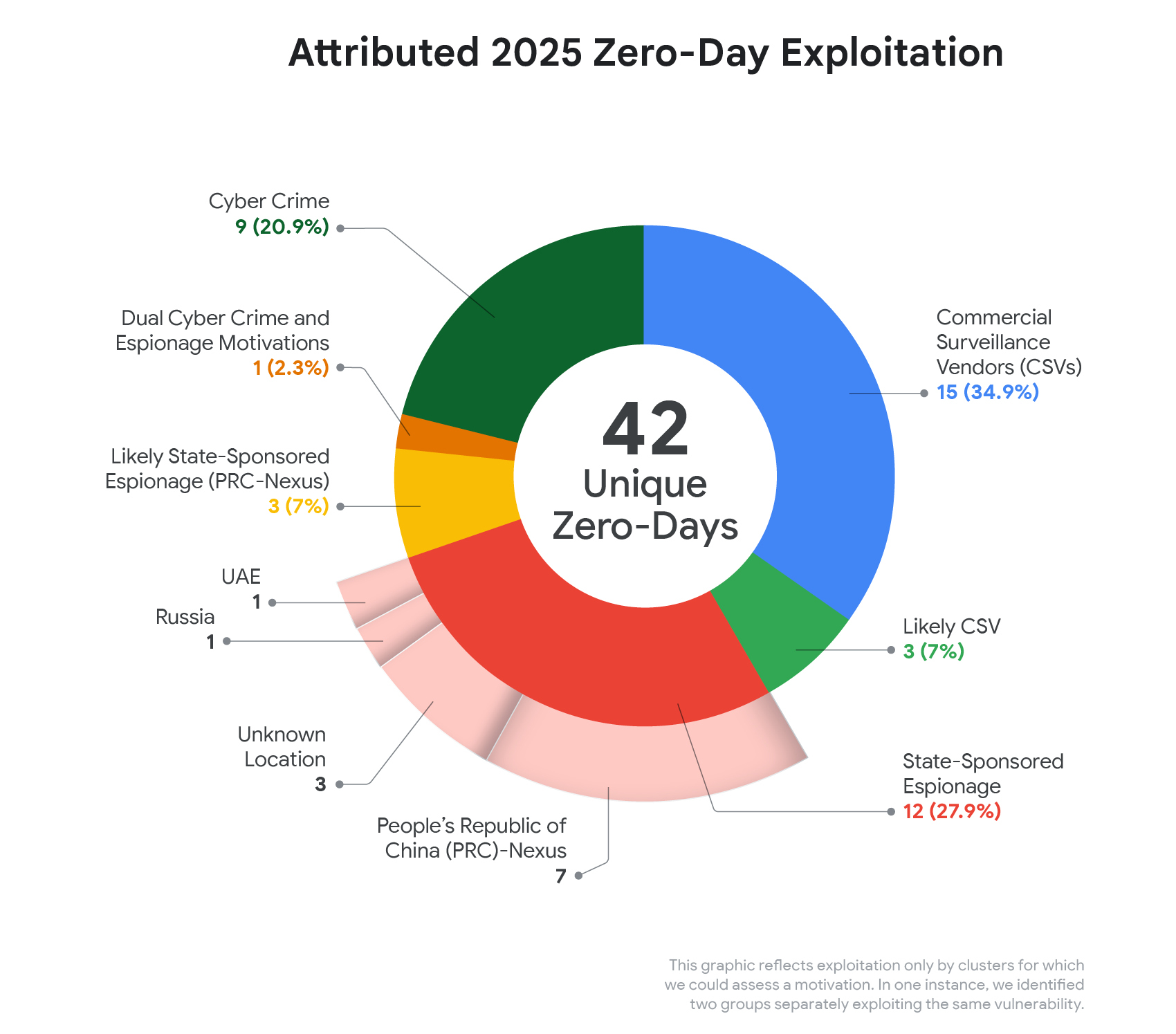

Grupos de espionagem estatal continuam priorizando security appliances como portas de entrada. Paralelamente, os Commercial Surveillance Vendors (CSVs) — empresas que comercializam ferramentas de vigilância — ganharam relevância, superando grupos tradicionais de espionagem em volume de zero-days atribuídos. Para gestores de TI no Brasil, isso significa que o mercado de exploits está mais acessível e profissionalizado do que nunca.

Principais Conclusões Estratégicas

- A complexidade eleva o risco em mobile: Após uma queda em 2024, o número de zero-days em mobile subiu para 15 em 2025. Com a evolução das defesas dos vendors, atacantes agora utilizam cadeias de exploração (exploit chains) mais longas ou focam em camadas mais baixas de acesso para contornar sandboxes.

- Software enterprise e edge devices sob mira: 48% dos ataques focaram em infraestrutura corporativa. Dispositivos de rede e segurança são alvos críticos pois raramente possuem agentes de EDR, criando pontos cegos na observabilidade.

- CSVs democratizam o acesso a exploits: Pela primeira vez, atribuímos mais ataques a fornecedores comerciais de vigilância do que a grupos estatais tradicionais. Isso expande a superfície de risco para além dos alvos políticos tradicionais.

- Grupos ligados à China (PRC-nexus) lideram o cenário estatal: Grupos como UNC5221 e UNC3886 continuam sendo os usuários mais prolíficos de zero-days, focando em persistência de longo prazo em redes estratégicas.

- Ataques motivados financeiramente em alta: Em 2025, nove zero-days foram atribuídos a grupos com fins lucrativos, quase igualando o recorde de 2023. Isso indica que operadores de ransomware estão investindo pesado em R&D de exploits.

Previsões para 2026: IA e Novos Paradigmas

Expansão de Alvos e Técnicas

Com o hardening de browsers e dispositivos mobile, o ecossistema de aplicações corporativas se torna a superfície de ataque mais óbvia. A diversidade de softwares em infraestruturas modernas significa que basta uma falha em um único ponto para comprometer toda a rede.

IA como Catalisador

Prevemos que a IA acelerará a corrida entre atacantes e defensores em 2026. Atacantes usarão IA para automatizar a descoberta de vulnerabilidades e o desenvolvimento de exploits (reconnaissance). Por outro lado, o uso de soluções baseadas em agentes de IA ajudará times de SecOps a identificar e corrigir falhas antes que o exploit seja criado.

Espionagem de Dados para Pesquisa

A campanha de malware BRICKSTORM em 2025 sugeriu um novo modelo: o roubo de dados de empresas de tecnologia (IP e código-fonte) não apenas para extorsão, mas para alimentar a pesquisa de novos zero-days, criando ataques downstream contra os clientes dessas empresas.

Escopo da Análise

Este relatório define zero-day como uma vulnerabilidade explorada antes da disponibilização de um patch público. A análise reflete os dados coletados pelo GTIG até 31 de dezembro de 2025. É importante notar que todos os zero-days citados já possuem correções disponíveis, reforçando a necessidade vital de processos de patch management ágeis.

Análise Numérica

Figura 1: Zero-days por ano

O volume anual estabilizou-se em um patamar elevado em comparação ao período pré-2021. Isso demonstra que, apesar dos esforços de mitigação dos vendors, a exploração de zero-days tornou-se uma ferramenta operacional padrão, não uma exceção.

A Expansão no Setor Enterprise

Figura 2: Zero-days em produtos de usuário final vs. enterprise em 2025

Tecnologias Corporativas

Identificamos 43 zero-days em software e appliances corporativos.

- Security & Networking: 21 dessas falhas ocorreram em dispositivos de borda. A falta de EDR em roteadores e firewalls torna-os ideais para atacantes que buscam invisibilidade.

- Enterprise Software: O foco em ferramentas de virtualização e colaboração mostra que atacantes buscam se infiltrar onde o privilégio de acesso é maior.

Plataformas de Usuário Final

Apesar da queda proporcional, as plataformas de usuário ainda representam 52% dos casos.

- Sistemas Operacionais (OS): Representaram 44% do total (39 casos). Houve um crescimento notável em ataques contra OS de desktop e mobile.

- Mobile: O aumento para 15 casos deve-se à maior descoberta de exploit chains completos e novas técnicas para burlar limites de segurança.

- Browsers: Caíram para menos de 10%, sinalizando que o hardening e o sandboxing do Chrome, Safari e Edge estão elevando o custo para os atacantes.

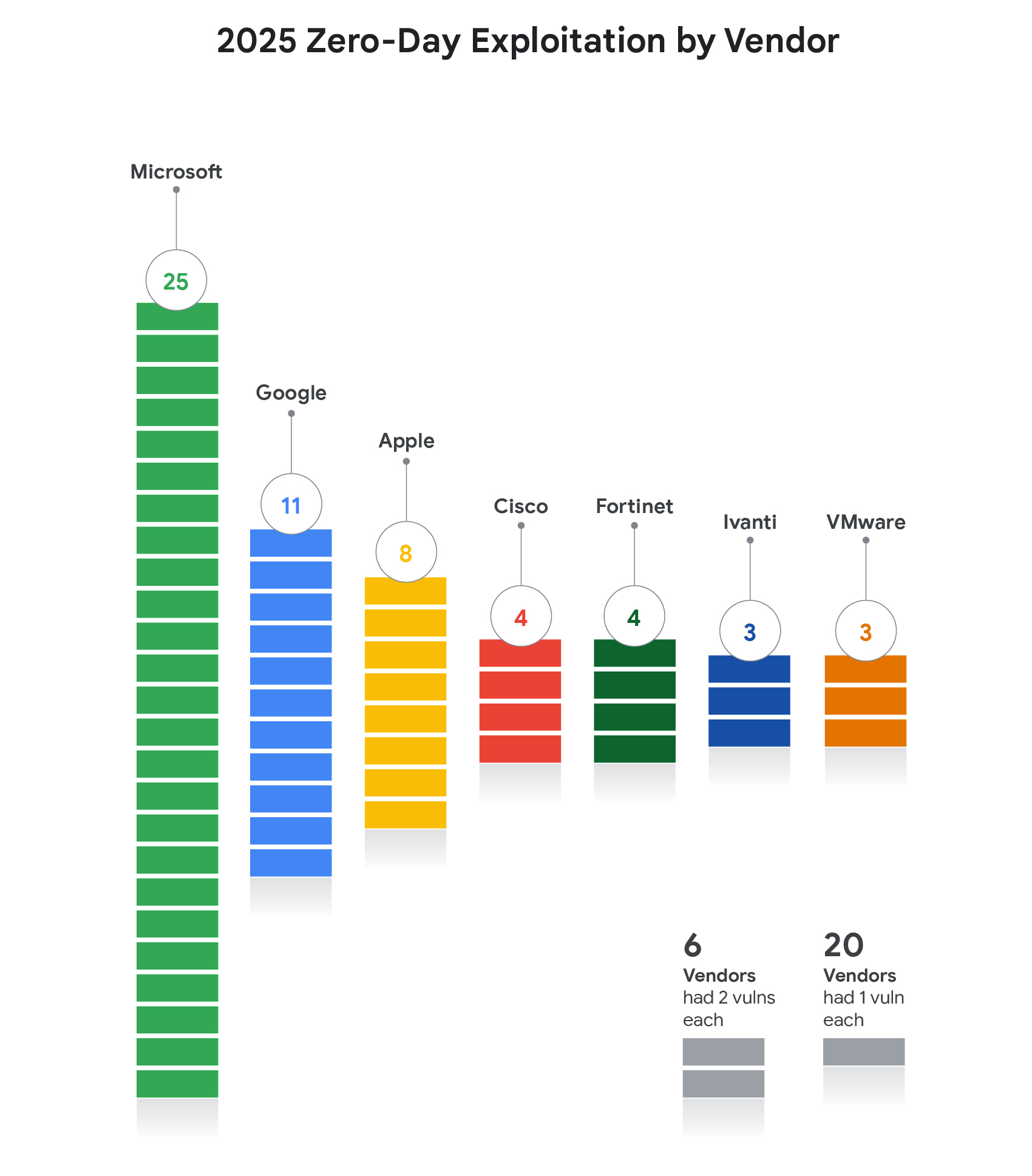

Análise por Fornecedor (Vendor)

Figura 3: Exploração de zero-days por vendor em 2025

As Big Techs continuam no topo devido à sua imensa base de usuários. No entanto, marcas como Cisco, Fortinet, Ivanti e VMware aparecem consistentemente, refletindo o valor estratégico de VPNs e plataformas de virtualização para invasões de rede.

Tipos de Vulnerabilidades Exploradas

O objetivo principal continua sendo Remote Code Execution (RCE) e Privilege Escalation.

- Injection & Deserialization: Comuns em appliances enterprise, permitem RCE sem a complexidade de manipulação de memória.

- Memory Corruption: Ainda representam 35% das falhas (UAF e out-of-bounds write).

- Falhas de Design: Vulnerabilidades lógicas em appliances são recorrentes e mais difíceis de detectar, pois o sistema se comporta conforme projetado, mas de forma insegura.

Atribuição: Quem está atacando?

Figura 4: Atribuição de exploração de zero-days em 2025

A ascensão dos CSVs (como a Intellexa) altera a dinâmica de risco: agora, capacidades que antes eram restritas a superpotências estão disponíveis para qualquer ator com recursos financeiros.

Destaques e Técnicas Notáveis

Sandbox Escapes em Browsers

Em 2025, os escapes de sandbox deixaram de focar no browser em si para explorar o sistema operacional subjacente ou o hardware (GPU). Casos como o CVE-2025-48543 no Android Runtime (ART) mostram como vulnerabilidades de deserialização de objetos Java podem ser usadas para obter privilégios de sistema a partir de um renderer comprometido no Chrome.

Exploit Full-Chain na SonicWall

Coletamos um exploit multi-estágio para a série SMA 1000 que encadeava bypass de autenticação (n-day), RCE via deserialização (n-day) e escalonamento de privilégios local (zero-day, CVE-2025-40602). Isso ilustra por que o patch management não pode focar apenas em vulnerabilidades individuais, mas na visão holística do risco.

Vulnerabilidades DNG e Android

A exploração do formato de imagem DNG (CVE-2025-21042) em dispositivos Samsung demonstrou como uma falha simples de corrupção de memória em bibliotecas de parsing de imagem pode comprometer todo o MediaStore do dispositivo (fotos e vídeos) sem necessidade de cliques complexos (1-click).

Conclusão: Priorizando a Defesa

A pergunta para os gestores brasileiros não é "se", mas "quando". Vulnerabilidades de software superaram o phishing como vetor principal de acesso inicial em investigações da Mandiant. Recomendamos:

- Hardening Arquitetural: Segmentação rígida de DMZs e VPNs para evitar movimentação lateral.

- Monitoramento Comportamental: Implementar detecção de anomalias em nível de kernel e processos ativos.

- Resposta Operacional: Manter um Software Bill of Materials (SBOM) atualizado para localizar bibliotecas vulneráveis (como o caso Log4j) instantaneamente.

Artigo originalmente publicado por Google Threat Intelligence Group em Cloud Blog.