Introdução

O Google Threat Intelligence Group (GTIG) documentou recentemente uma nova cadeia de exploits (full-chain) para iOS, denominada DarkSword. Este conjunto de ferramentas explora múltiplas vulnerabilidades zero-day para comprometer dispositivos em nível de kernel. Desde novembro de 2025, observamos a adoção dessa cadeia por diversos atores, incluindo fornecedores de vigilância comercial e grupos suspeitos de espionagem patrocinados por estados, com campanhas ativas mapeadas em países como Ucrânia, Arábia Saudita, Turquia e Malásia.

O DarkSword é compatível com as versões do iOS 18.4 a 18.7 e utiliza seis vulnerabilidades distintas para o deploy de payloads em estágio final. Identificamos três famílias de malware — GHOSTBLADE, GHOSTKNIFE e GHOSTSABER — que operam após o comprometimento inicial. A semelhança com o kit de exploits Coruna é notável, sugerindo uma transição comum em arsenais de agentes como o UNC6353. Para gestores de TI, o impacto é direto: a exploração eficaz de zero-days torna defesas perimetrais tradicionais insuficientes sem uma política rigorosa de atualização (patching) e observabilidade de endpoint.

Reportamos as falhas à Apple, que endereçou as vulnerabilidades no iOS 26.3. Recomendamos fortemente a atualização imediata dos dispositivos. Em cenários onde o patching crítico não é possível, a ativação do Lockdown Mode é a medida consultiva primária para mitigar riscos de superfície de ataque.

Esta pesquisa foi realizada em colaboração com parceiros do setor, como Lookout e iVerify.

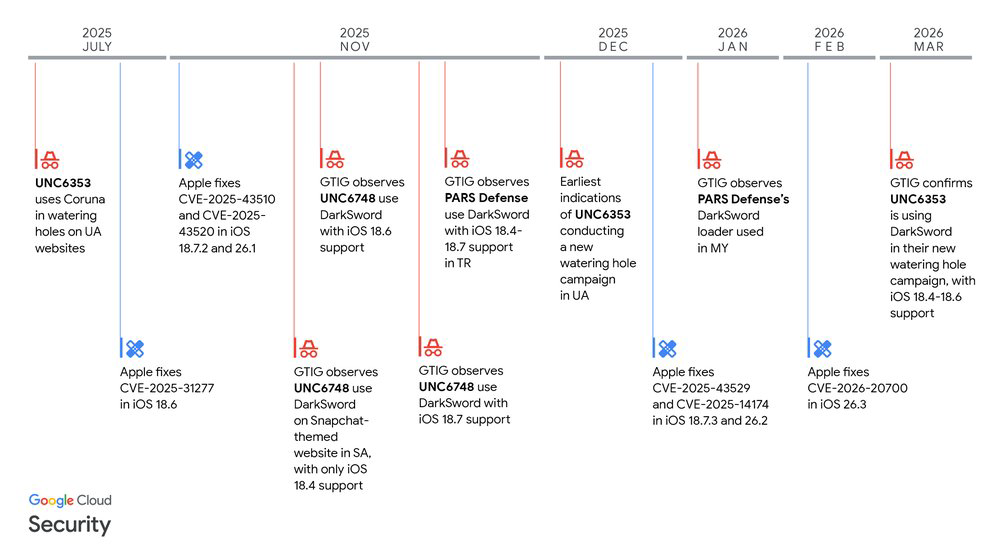

Cronograma de Descoberta

Desde novembro de 2025, o rastro de uso do DarkSword indica uma propagação preocupante. Abaixo, detalhamos o ciclo de vida das observações:

Ameaças em Contexto: Do Snapchat ao Watering Hole

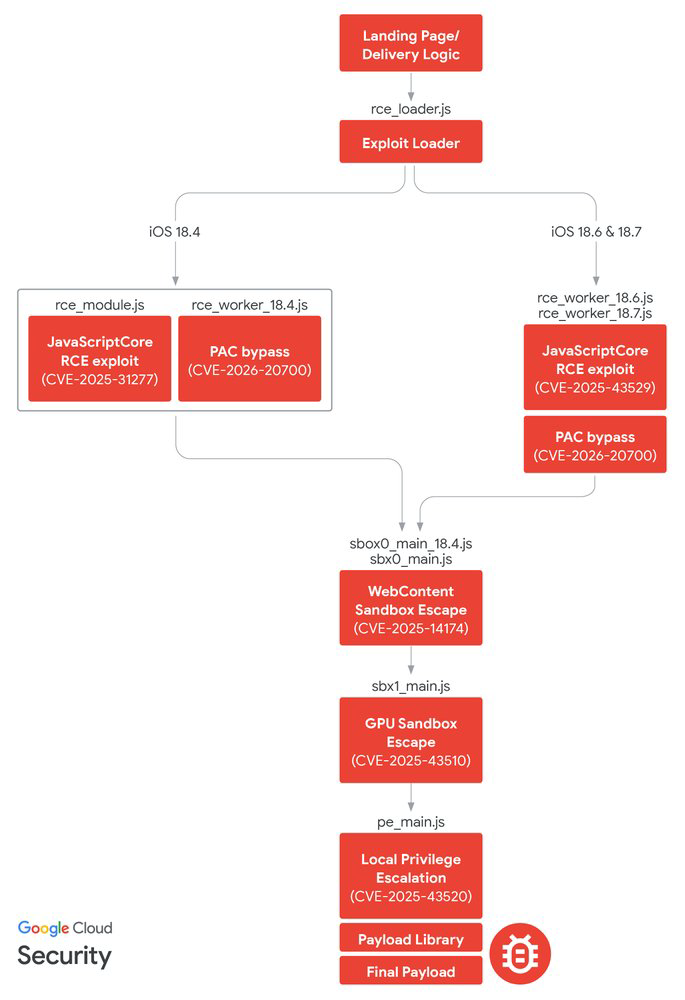

O cluster UNC6748 utilizou uma página simulando o Snapchat (snapshare[.]chat) para direcionar usuários na Arábia Saudita. O uso de técnicas de ofuscação em JavaScript e a criação de iframes dinâmicos demonstram um nível elevado de preparo técnico. A análise técnica revelou a lógica de frame.html (Figura 4), um arquivo que injeta o loader principal, rce_loader.js.

O DarkSword e a Cadeia de Exploit

O DarkSword diferencia-se por utilizar JavaScript puro em todos os estágios. Ao evitar a necessidade de binários não assinados, o exploit chain contorna certas mitigações de PPL (Page Protection Layer) e SPTM (Secure Page Table Monitor), simplificando a persistência no contexto do processo de renderização.

Tabela 3: Exploits utilizados no DarkSword

Conclusão e Perspectivas para a Segurança

A disseminação do DarkSword e do Coruna reforça que ferramentas de exploração de classe governamental tornaram-se commodities no mercado de vigilância cibernética. Para empresas brasileiras com operações globais ou executivos sob risco, o modelo de segurança "assumir o comprometimento" (assume breach) é mandatório.

O monitoramento de comportamentos anômalos em dispositivos, a gestão de identidades e o controle de policy via MDM são peças-chave. O GHOSTBLADE e suas variantes provam que mesmo que o exploit seja efêmero (JavaScript), a exfiltração de dados (iCloud, logs, chaves) é duradoura. Mantenha o foco em patching rápido e utilize as regras YARA fornecidas para varreduras em tráfego e logs de endpoint sempre que possível.

Artigo originalmente publicado por Google Threat Intelligence Group em Cloud Blog.