As atualizações de abril de 2026 para o Microsoft Sentinel trazem um movimento claro: a Microsoft está equilibrando a necessidade de visibilidade total com a demanda de empresas por eficiência operacional e controle financeiro. Para gestores de TI e times de SecOps no Brasil, essas mudanças não são apenas incrementos técnicos, mas alavancas reais para otimizar o Total Cost of Ownership (TCO) sem sacrificar a postura de segurança.

O que mudou no ecossistema Sentinel

OSINT Reports em Threat Analytics [Previsão]

A incorporação de relatórios de open-source intelligence (OSINT) diretamente no painel de Threat Analytics é um passo importante para reduzir o context switching. Ao centralizar indicadores críticos (IOCs) e táticas do MITRE ATT&CK provenientes de fontes externas junto à telemetria interna, o analista ganha velocidade na triagem. Para empresas brasileiras, isso melhora a capacidade de resposta a ameaças emergentes que, muitas vezes, aparecem primeiro em fóruns públicos globais.

Controle de custos: Forçagem de limites [Previsão]

Este é, talvez, o ponto mais aguardado por times de FinOps. A capacidade de definir limites rígidos para queries KQL em logs no data lake impede os famosos "custos surpresa", um risco constante em ambientes com grande volume de dados. A partir de agora, é possível bloquear queries e notebooks que excedam thresholds predefinidos, proporcionando uma governança orçamentária proativa em vez de reativa.

Conectores de dados e interoperabilidade

A interoperabilidade continua sendo um pilar estratégico. As novas atualizações incluem:

- CrowdStrike API Connector (GA): Facilita a centralização da telemetria de EDR, permitindo correlações mais rápidas entre incidentes de endpoint e logs de rede.

- Imperva Cloud WAF [Preview]: Essencial para quem utiliza arquiteturas híbridas e precisa monitorar tráfego de aplicações web via s3 buckets.

- AWS Elastic Load Balancer (ELB) [Preview]: Proporciona visibilidade crucial sobre fluxos de tráfego, latencies e possíveis anomalias em infraestruturas AWS.

- Logstash Output Plugin [Preview]: Reescrito em Java, focado em segurança e mantendo o suporte a ambientes legacy ou air-gapped com o uso da Azure Monitor Logs Ingestion API e Data Collection Rules (DCRs).

Inovação em visibilidade e governança

Sentinel Data Federation [Previsão]: Esta funcionalidade resolve o dilema de "mover ou não mover" dados. Ao permitir queries diretas em Microsoft Fabric, Azure Data Lake Storage (ADLS) Gen2 e Azure Databricks, o Sentinel permite que as empresas mantenham a soberania e a governança de seus dados sem comprometer a capacidade analítica.

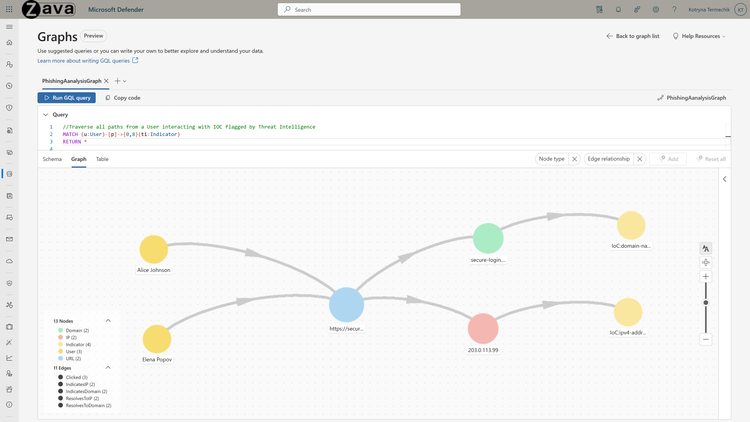

Custom Graphs [Previsão]: Para times focados em arquitetura de segurança, os custom graphs permitem modelar riscos complexos, como caminhos de ataque (attack paths) e cadeias de privilégios. É uma evolução necessária para sair da visão de "alertas isolados" e entender o blast radius de um incidente em uma estrutura de rede complexa.

Considerações para o tomador de decisão

A estratégia da Microsoft é clara: transformar o Sentinel em um hub central onde a governança de dados e a eficiência de custos caminham juntas com a detecção de ameaças baseada em IA. Para empresas aqui no Brasil, o uso da ferramenta de Cost Estimator (com projeções de 3 anos) e os recursos de federação de dados são fundamentais para escalar operações de segurança de forma sustentável, evitando que o crescimento da telemetria sufoque o orçamento de tecnologia.

*Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.