A Google Threat Intelligence Group (GTIG) identificou recentemente uma campanha de intrusão orquestrada pelo grupo conhecido como UNC6692. Este adversário utiliza uma combinação de engenharia social persistente, uma suíte de malware modular e técnicas de pivoting lateral, demonstrando um alto nível de sofisticação para atingir alvos dentro de infraestruturas tecnológicas modernas.

Introdução

O modus operandi do UNC6692 não é baseado em exploração cega, mas na confiança. O grupo se passa por equipes de suporte técnico (helpdesk) via Microsoft Teams, convencendo vítimas a interagir com payloads maliciosos. Este comportamento destaca o risco humano, mas, além disso, revela uma evolução na tática de infectar endpoints de dentro para fora, abusando da confiança em provedores de software enterprise como Microsoft e serviços de cloud como AWS.

Detalhes da Ameaça

A campanha começou no final de 2025, utilizando um volume massivo de e-mails para criar um ambiente de urgência e distração. Em seguida, os atacantes estabeleceram contato direto via Microsoft Teams, oferecendo "correções" para o suposto spam, conduzindo o usuário a links de download hospedados em buckets AWS S3.

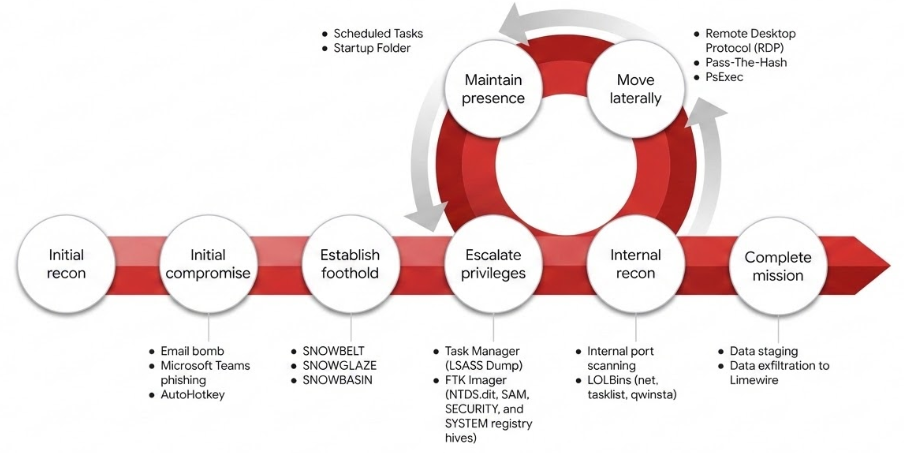

Cadeia de Infecção

O vetor inicial é enganosamente simples: um link que leva a um download de um binário AutoHotKey renomeado. A execução desse script dispara uma série de eventos, incluindo a instalação do SNOWBELT, uma extensão maliciosa de navegador (Chromium).

Figura 1: Registro do fluxo de ataque via Microsoft Teams.

O uso de AutoHotKey para automatizar a execução de scripts e configurar persistência via Scheduled Tasks exemplifica o desafio dos times de Blue Team: detectar binários legítimos sendo usados com propósitos maliciosos (Living-off-the-land).

Figura 2: Automação para garantir a persistência da extensão SNOWBELT.

Essa arquitetura de persistência também foca em manter o navegador (Microsoft Edge) em execução no modo headless, permitindo que o malware opere silenciosamente enquanto o usuário trabalha normalmente.

Figura 3: Configuração para execução em modo oculto.

Movimentação Lateral e Escalação de Privilégios

Uma vez dentro da rede, o UNC6692 não perde tempo. O grupo realiza varreduras internas (portas 135, 445 e 3389) e utiliza PsExec para se mover lateralmente. A extração de memórias LSASS para obter hashes e a exploração de Domain Controllers revela um objetivo claro de comprometimento total do ambiente Active Directory.

Figura 5: O ciclo de vida do ataque UNC6692 demonstra uma progressão metódica.

O Ecossistema SNOW

O trio SNOWBELT, SNOWGLAZE e SNOWBASIN forma uma infraestrutura de controle modular robusta:

- SNOWBELT: Extensão de navegador que atua como backdoor inicial.

- SNOWGLAZE: Tunneler em Python que cria websockets seguros para exfiltração.

- SNOWBASIN: Backdoor que provê shell interativo e execução de comandos.

O Impacto para Empresas Brasileiras: O uso de serviços de cloud (como S3 e Heroku) para comando e controle (C2) é uma tendência que dificulta o bloqueio via IP ou reputação de domínio. Para empresas brasileiras, a recomendação é focar em observability (inspeção de tráfego de saída) e controle rigoroso de extensões de navegador via GPO/Intune.

Considerações Finais

O UNC6692 mostra que o perímetro de segurança tradicional morreu. A estratégia de "viver da cloud" e do tráfego legítimo de rede exige que as equipes de engenharia adotem uma postura de Zero Trust, focando na visibilidade das atividades de navegadores e na detecção comportamental de ferramentas legítimas (como AutoHotKey e Python) dentro dos endpoints.

Artigo originalmente publicado por Mandiant em Cloud Blog.