TL;DR

Este artigo analisa o desafio da consistência em ambientes de nuvem de grande escala, onde frequentemente ocorre um desalinhamento entre especificações (planilhas), código (Terraform) e o estado real dos recursos no Azure. A solução proposta envolve a criação de um agente de IA que automatiza a validação cruzada dessas três fontes. A conclusão é que essa abordagem mitiga riscos de conformidade e ineficiências operacionais, garantindo que o que foi planejado é o que está executando em produção.

Por que a consistência de infraestrutura é o maior gargalo das operações em nuvem?

A consistência da infraestrutura é vital em ambientes complexos de Azure, especialmente em jornadas de migração e pipelines de CI/CD baseados em DevOps. Embora o uso de Infrastructure as Code (IaC) com Terraform seja o padrão para garantir reprodutibilidade, ele raramente elimina três problemas crônicos:

- Erros manuais nas especificações de design.

- Config Drift: a divergência inevitável entre o código e os recursos alterados manualmente via Azure Portal.

- Desalinhamento: a discrepância entre a arquitetura aprovada (geralmente documentada em planilhas ou diagramas) e o estado real provisionado.

Para resolver esse hiato, a implementação de um "Agente de Validação de Infraestrutura" movido por IA permite, de forma contínua, reconciliar dados vindos de planilhas, arquivos .tf e o estado vivo da assinatura Azure.

Qual é a origem dos dados e os riscos da falta de governança?

Em empresas de grande porte, os dados da infraestrutura transitam por diversas camadas de decisão e execução. A visualização abaixo resume esse fluxo:

| Source | Purpose |

|---|---|

| Excel / Design Sheets | Especificações de arquitetura aprovadas |

| Terraform | Implementação de Infrastructure as Code |

| Azure Portal | Infraestrutura real implantada |

O principal desafio é que a ausência de um mecanismo de validação unificado leva a riscos de segurança (compliance), erros de provisionamento (SKUs incorretos) e ineficiências que só são descobertas durante uma crise operacional.

Como estruturar uma solução baseada em agentes de IA?

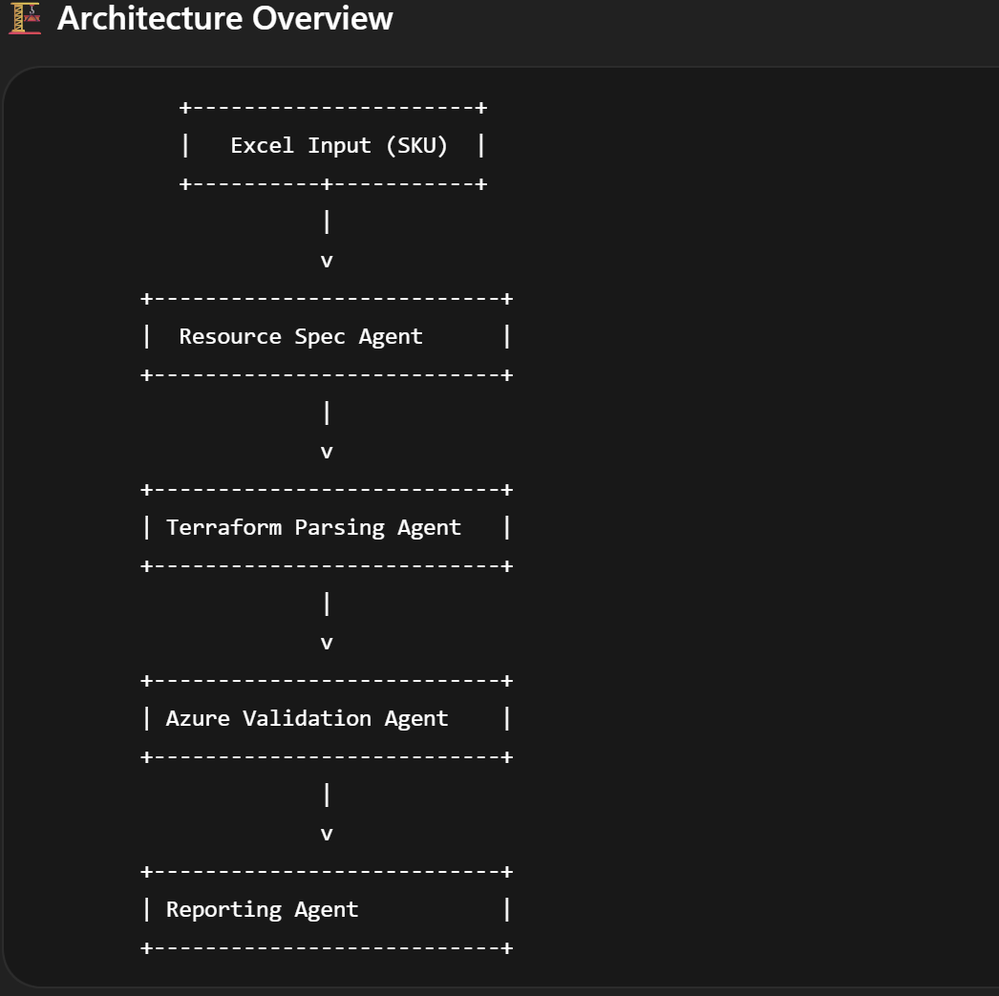

A proposta técnica é criar um agente modular que consome as três fontes de dados mencionadas. A arquitetura recomendada inclui:

- Input Layer: Ingestão da especificação via base de conhecimento (Excel).

- Processing Layer: Execução dos parsers (Terraform) e o

Azure Resource Fetcher(via SDK). - Comparação: Lógica de detecção de drift baseada em schema.

- Agente (Reasoning Layer): Opcionalmente, pode-se utilizar Azure AI Search para realizar o matching semântico das intenções de design versus a realidade do recurso.

- Output: Relatórios acionáveis.

Diagrama de componentes do agente:

Implementação prática (exemplo de lógica)

A modularidade é o segredo. Abaixo, destacamos as etapas de design do agente:

- Excel Reader: Padroniza os requisitos técnicos aprovados.

- Terraform Parser: Extrai o estado desejado do código.

- Azure Fetcher: Coleta o estado real dos recursos.

- Comparator Engine: Compara SKUs, regiões e configurações.

# Exemplo simplificado de lógica de comparação (Drift Detection)

def compare_resources(excel_data, tf_data, azure_data):

issues = []

for excel_res in excel_data:

name = excel_res['resource_name']

tf_match = next((r for r in tf_data if r['resource_name'] == name), None)

az_match = next((r for r in azure_data if r['resource_name'] == name), None)

if not tf_match:

issues.append({"resource": name, "issue": "Missing in Terraform"})

if not az_match:

issues.append({"resource": name, "issue": "Missing in Azure"})

if tf_match and az_match and excel_res['region'] != az_match.get('location'):

issues.append({"resource": name, "issue": "Region mismatch"})

return issues

Essa abordagem gera um relatório consolidado que permite aos times de infraestrutura atuar proativamente na correção de anomalias.

Perguntas Frequentes

-

Por que o Infrastructure as Code (IaC) não garante 100% de consistência na nuvem?

Mesmo com Terraform, o drift ocorre devido a mudanças manuais feitas diretamente pelo console (Azure Portal), desalinhamentos entre as especificações de negócio (planilhas) e as definições técnicas, ou erros humanos, tornando a automação da validação indispensável. -

Como o agente de IA proposto resolve o problema de 'drift'?

O agente atua como um mecanismo de controle que cruza a fonte da verdade (planilhas), as definições de IaC e o estado real dos recursos no Azure, reportando discrepâncias automaticamente antes que se tornem problemas críticos. -

Quais são os componentes fundamentais para essa arquitetura na nuvem?

A solução integra um leitor de insumos, parsers para Terraform e Azure SDK, um motor de comparação para detecção de anomalias e um gerador de relatórios, idealmente deployado via Azure Function App para eficiência operacional.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.