A Microsoft anunciou recentemente uma atualização significativa no portfólio de Advanced Security para Azure DevOps, focada em reduzir a fricção operacional, que historicamente tem sido um dos maiores gargalos para times de plataforma e segurança. A introdução do CodeQL default setup e de uma visão unificada de alertas (Security Overview) sinaliza uma mudança de direção: sair da configuração granular e manual para uma governança centralizada e automatizada de segurança.

O Fim da Configuração Manual: CodeQL Default Setup

Historicamente, habilitar o CodeQL em múltiplos repositórios exigia um esforço de engenharia considerável: criar o pipeline de CI/CD, configurar o task, gerenciar credenciais e manter essa estrutura ao longo do tempo. Para empresas brasileiras com centenas de repositories, isso inviabilizava a escala.

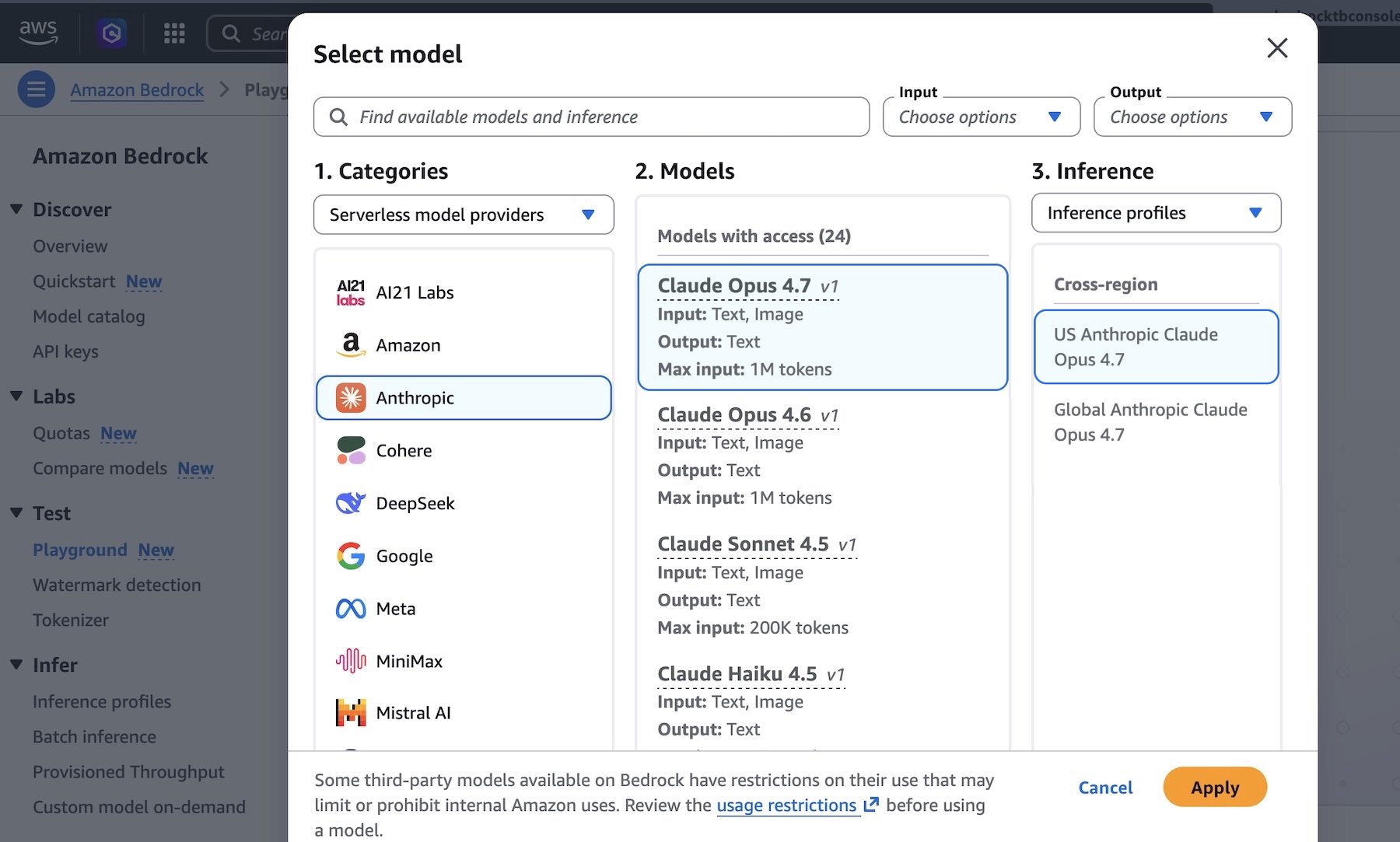

Com o novo default setup, essa barreira técnica é removida. A possibilidade de habilitar scans via API ou console com apenas um clique, sem a necessidade de editar arquivos YAML para cada projeto, simplifica o onboarding de aplicações. É uma evolução clara para um modelo de governança onde a segurança é aplicada como policy organizacional, não como uma tarefa individual de cada time.

Gestão de Riscos Reais: Triage Centralizada e Campaigns

O maior desafio de um gestor de TI não é apenas encontrar vulnerabilidades, mas priorizá-las e garantir a remediação. A nova interface de Security Overview aborda uma carência crítica: a falta de visibilidade unificada. Agora, administradores de segurança podem filtrar, organizar e coordenar correções em nível de organização, superando a visão compartimentada por repository.

Além disso, as Security Campaigns permitem criar fluxos de trabalho estruturados de remediação. Isso é especialmente útil para cenários de resposta a incidentes ou para o fechamento de technical debt de segurança (como a correção massiva de dependências vulneráveis através de uma CVE específica). A atualização transforma a ferramenta de um simples scanner de vulnerabilidades em um motor de gestão estratégica para times de Engenharia e SecOps.

Impactos para o Cenário Brasileiro

Para empresas que operam com infraestruturas complexas ou em ambientes regulados, a automação do compliance dentro do ciclo de vida de desenvolvimento é uma vantagem competitiva. No entanto, é fundamental que as lideranças de tecnologia fiquem atentas a:

- Adoção de Agentes: Com a automação, a carga de processamento das instâncias de Azure Pipelines pode aumentar. Monitore seus custos e dimensione corretamente seus agent pools para não impactar o throughput dos deployments.

- Shift-Left Real: Embora a ferramenta facilite a operacionalização, a responsabilidade pela correção ainda reside nos times de desenvolvimento. Use as campaigns para envolver os desenvolvedores no processo, integrando segurança ao cotidiano de quem escreve o código.

- Governança: A facilidade de ativar scans em nível organizacional é poderosa, mas exige que as diretrizes de quais pipelines são críticos estejam claras na política de TI da companhia.

Essas ferramentas já estão em processo de rollout. Recomendamos que times de DevOps iniciem testes em um ambiente de sandbox antes da implementação sistêmica, validando a integração dos resultados com as ferramentas de ticketing já existentes no workflow de desenvolvimento da sua empresa.

Artigo originalmente publicado em Azure Updates - Latest from Azure Charts.