Introdução

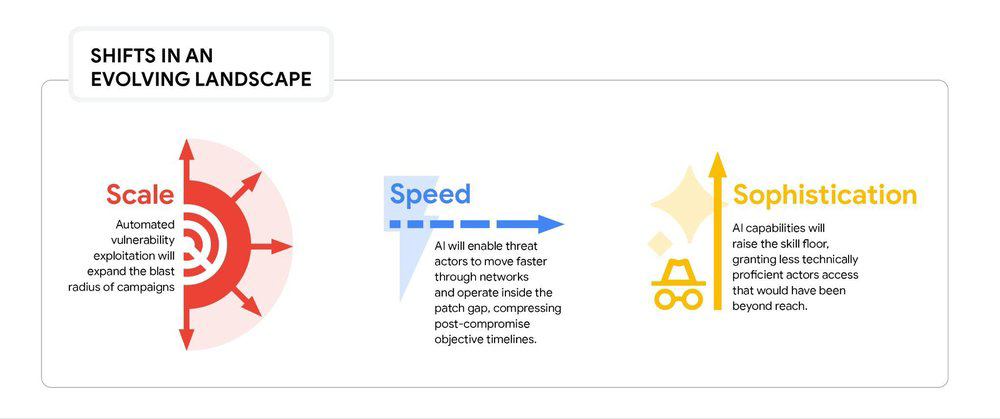

A ascensão de modelos de IA capazes de identificar vulnerabilidades em software, mesmo sem treinamento específico para tal, marca uma mudança drástica no ecossistema de ameaças. O risco não está apenas na descoberta em si, mas no encurtamento do tempo entre a revelação de um CVE e a sua exploração ativa. Para empresas brasileiras, que muitas vezes operam com times enxutos e processos de patching legados, esse cenário cria uma janela de exposição perigosa enquanto a IA é incorporada ao desenvolvimento para hardening de aplicações.

Diante disso, a postura defensiva precisa evoluir: não podemos mais depender de tempos de resposta humanos. É imperativo endurecer a infraestrutura rapidamente e preparar os mecanismos de defesa para lidar com um volume de ataques escalado por machine-speed.

Exploits no Ciclo de Vida do Adversário

Historicamente, o desenvolvimento de um zero-day exigia tempo e expertise humana especializada. Hoje, LLMs estão baixando essa barreira de entrada, permitindo que atacantes de variados níveis de proficiência automatizem a geração de exploits funcionais. O GTIG tem observado que essa democratização está transformando a economia da exploração, tornando viáveis campanhas de massa que antes eram custosas e restritas.

Em nossos relatórios recentes, como o 2025 Zero-Days in Review, notamos que grupos de espionagem (conhecidos como PRC-nexus) já operam uma cadeia de suprimentos própria de exploits, reduzindo drasticamente o intervalo entre a divulgação e a exploração em escala. Para o mercado local, isso significa que a velocidade de resposta de um CISO não deve ser medida em dias, mas em horas.

Escalonando Defesas para Ameaças em Machine-Speed

Ferramentas como Big Sleep e OSS-Fuzz já provam que o uso de IA pelo lado azul é vital. Contudo, o excesso de alarmes e o toil operacional são os maiores inimigos dos times de engenharia. A carga de trabalho gerada por uma infraestrutura bombardeada por IA superará a capacidade de triagem manual, levando ao burnout de equipes de segurança.

O objetivo agora é transformar o papel do engenheiro de segurança: de um investigador manual para um coordenador estratégico, liberando-o das tarefas repetitivas através de automação inteligente.

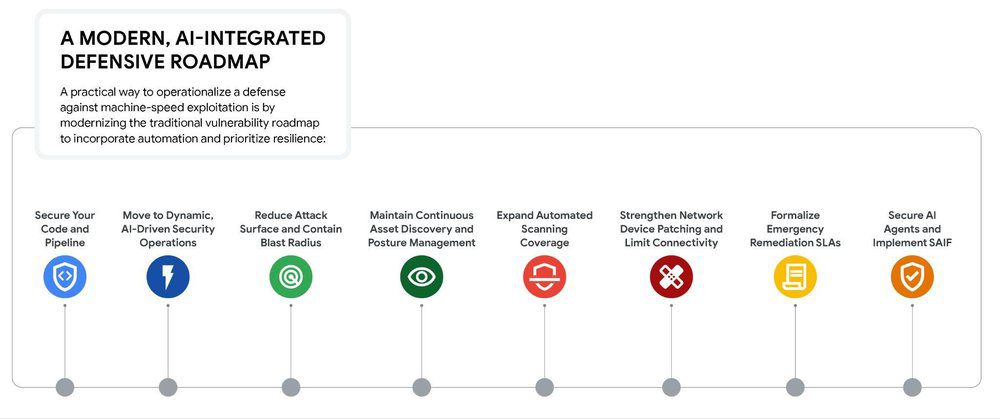

Um roadmap de Defesa Moderna e Integrada

A modernização do vulnerability management exige uma transição para processos contínuos.

Prioridades de Modernização Avançada

- Secure Your Code: O source code e os CI/CD pipelines são alvos críticos. A implementação de frameworks como Wiz SITF é essencial para identificar como vulnerabilidades aparentemente menores podem ser encadeadas para criar uma brecha crítica.

- Operações de Segurança Automatizadas: O foco deve ser um agentic SOC. O uso de agentes especializados para triagem de alertas e análise de código sem necessidade de reengenharia reversa manual é o novo padrão para elevar a eficácia sob pressão.

- Redução da Superfície de Ataque: Adotar Zero Trust não é mais opcional. A segmentação de rede e o controle de identidade devem limitar o blast radius para casos em que zero-days vençam as defesas de borda.

- Asset Discovery Dinâmico: Planilhas e inventários estáticos são inadequados. O uso de inventários automatizados que cubram endpoints, serviços cloud e cargas de trabalho efêmeras (como Kubernetes pods) é a única forma de mitigar shadow AI e brechas não rastreadas.

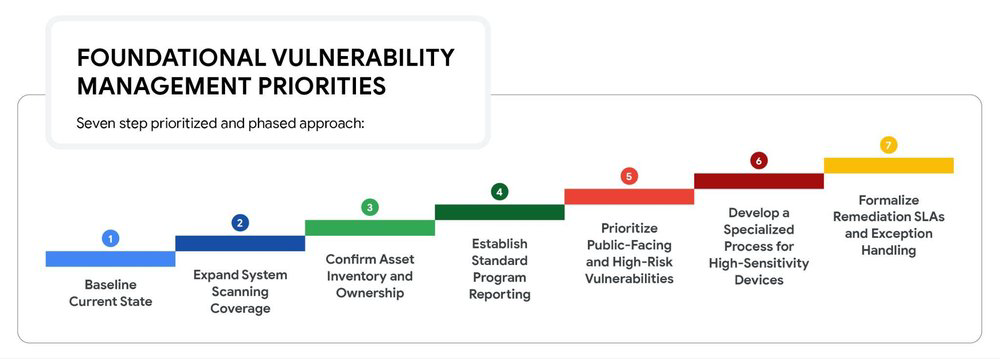

Pilares para o Desenvolvimento da Base

Para organizações em fase de maturação, a prioridade deve ser a fundação: inventário preciso, SLA formalizado para remediação e o uso de processos de emergency patching.

Conclusão e Recomendações Estratégicas

O cenário atual não exige pânico, mas uma disciplina rigorosa. A distinção entre uma falha Remote Code Execution (RCE) e uma vulnerabilidade 'local-only' está sumindo, à medida que agentes de IA aprendem a encadear fraquezas. As empresas precisam se preparar para um volume elevado de incidentes simultâneos. Integrar inteligência de ameaças com orquestração de resposta é a única estratégia que permite manter a eficiência operacional e a resiliência dos negócios frente a este novo horizonte tecnológico.

Artigo originalmente publicado por Mandiant and Google Threat Intelligence Group ⠀ em Cloud Blog.