Nos ambientes corporativos atuais de IA agentica, a rede assumiu novas responsabilidades críticas. Em uma stack de aplicações tradicional, o papel da rede era meramente transportar pacotes entre serviços. Contudo, como explorado no white paper Cloud Infrastructure in the Agent-Native Era, sistemas baseados em agentes colocam a rede no centro das chamadas de modelos, invocações de ferramentas e interações entre agentes — processos que exigem decisões de governança rigorosas.

A rápida proliferação de agentes, muitas vezes construídos sobre frameworks distintos, exige uma camada de enforcement consistente. Mover o controle do nível da aplicação para a infraestrutura é a única forma de escalar com segurança. O Envoy, como um proxy distribuído de alta performance, destaca-se aqui por sua extensibilidade e maturidade em ambientes complexos. Para times brasileiros que buscam estabilidade ao adotar IA na produção, o Envoy deixa de ser um componente de rede para se tornar uma fundação prática e pronta para o mercado.

O novo desafio de networking da IA Agentica

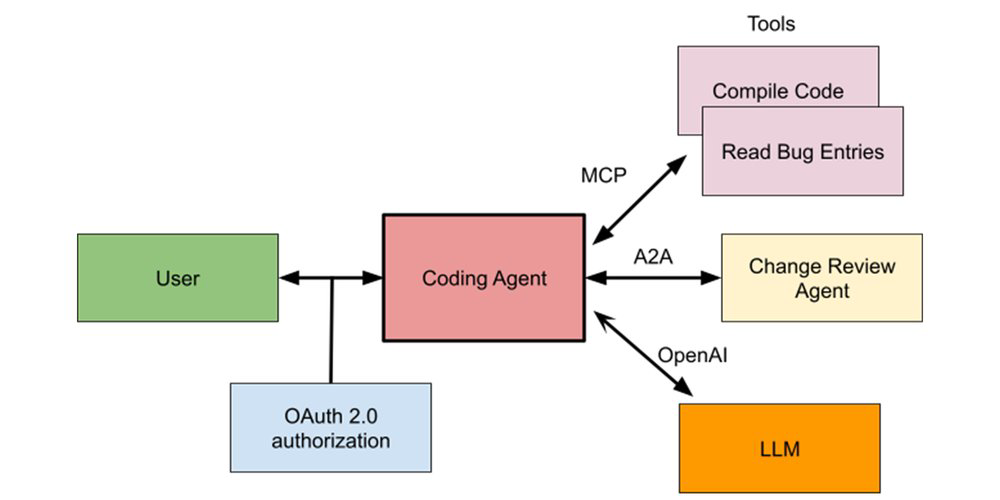

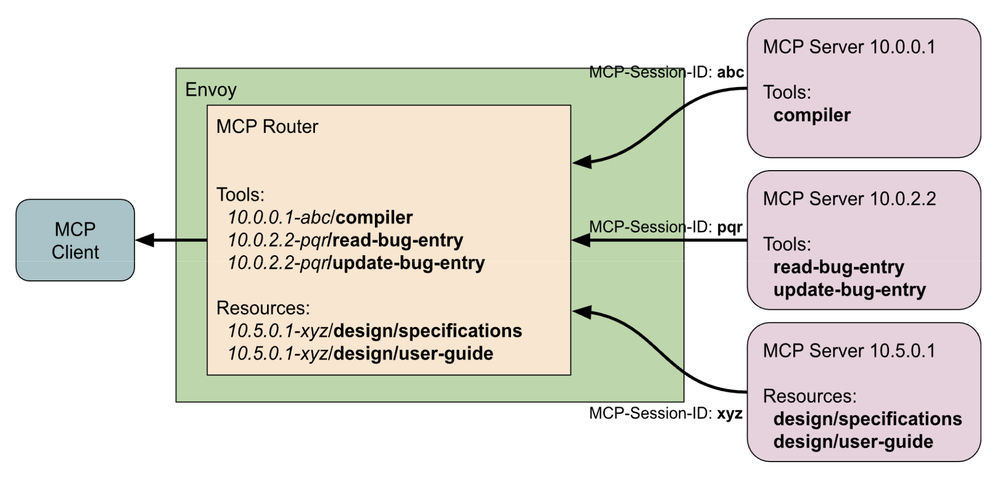

Embora workloads de agentes utilizem HTTP como transporte, eles desafiam as premissas tradicionais de proxies. Protocolos como Model Context Protocol (MCP) e Agent2agent (A2A), que rodam JSON-RPC ou gRPC sobre HTTP, introduzem fases de inicialização e contextos de estado que exigem uma infraestrutura mais inteligente:

- Governança corporativa: Requisitos de compliance e segurança não podem ser negligenciados. A rede precisa ser extensível para integrar as regras específicas de cada negócio.

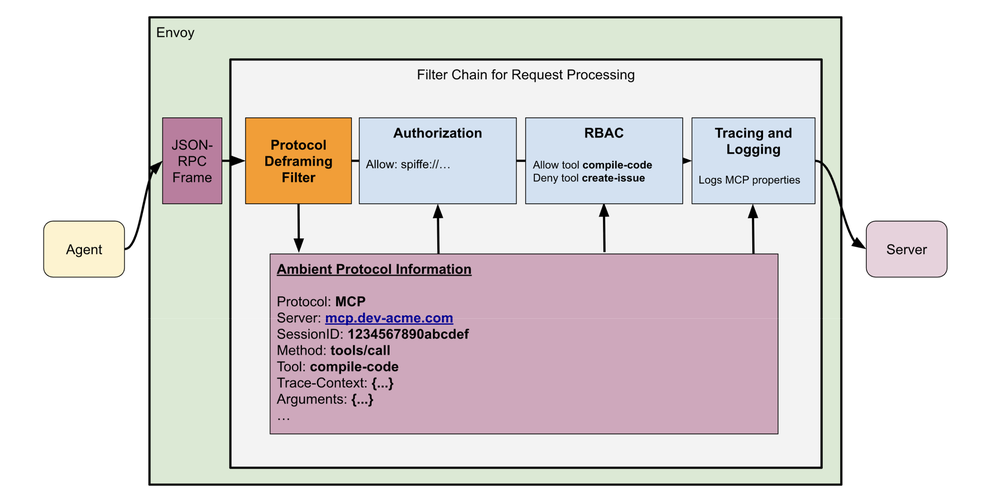

- Policy em payloads: Em sistemas agenticos, atributos críticos (nome do modelo, nome da ferramenta) residem no corpo da mensagem, não apenas nos cabeçalhos. O proxy precisa ser capaz de realizar parsing do payload para aplicar políticas contextuais.

- Protocolos evolutivos: A necessidade de gerenciar estados (como em sessões MCP) reforça a urgência por um plano de dados flexível e extensível.

Por que o Envoy é o fit ideal?

O Envoy é a escolha arquitetural correta por três motivos fundamentais: é battle-tested em grandes escalas, possui uma extensibilidade robusta (via Wasm e filtros customizados) e já atua hoje como gateway de observabilidade e controle.

1. Entendendo o tráfego do agente

Ao contrário de proxies HTTP comuns, que tratam o body como um byte stream opaco, o Envoy passa a realizar o deframing das mensagens de protocolo. Isso permite que atributos de negócio sejam expostos como metadados estruturados, possibilitando que filtros como ext_authz ou RBAC tomem decisões de segurança com base em metadados específicos de IA, como a permissão para usar uma ferramenta específica do MCP.

Além disso, o gerenciamento de memória foi refinado: o Envoy agora introduz limites de buffer por requisição, protegendo a estabilidade do sistema sob pressão, mesmo com tráfego não confiável.

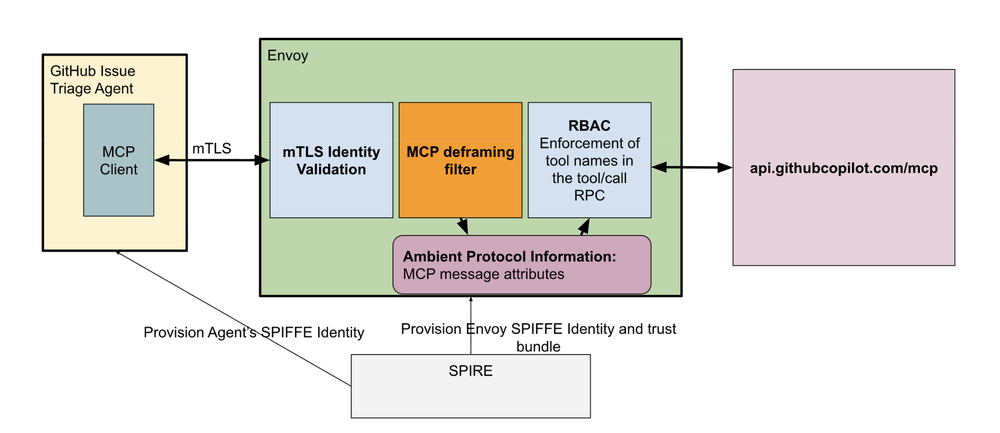

2. Policy Enforcement no nível de negócio

No cenário de "usuário-atrás-do-agente", um erro grave é delegar credenciais diretamente ao agente. O Envoy resolve isso injetando tokens de delegação via infraestrutura, garantindo que o agente nunca possua credenciais sensíveis. O exemplo a seguir ilustra como restringir um agente a ferramentas específicas do GitHub:

# Exemplo de RBAC no Envoy para controle de ferramentas

rbac:

rules:

policies:

github-issue-reader-policy:

permissions:

- and_rules:

rules:

- sourced_metadata:

metadata_matcher:

filter: envoy.http.filters.mcp

path: [{ key: "method" }]

value: { string_match: { exact: "tools/call" } }

- sourced_metadata:

metadata_matcher:

filter: envoy.http.filters.mcp

path: [{ key: "params" }, { key: "name" }]

value:

or_match:

value_matchers:

- string_match: { exact: "list_issues" }

- string_match: { exact: "get_issue" }

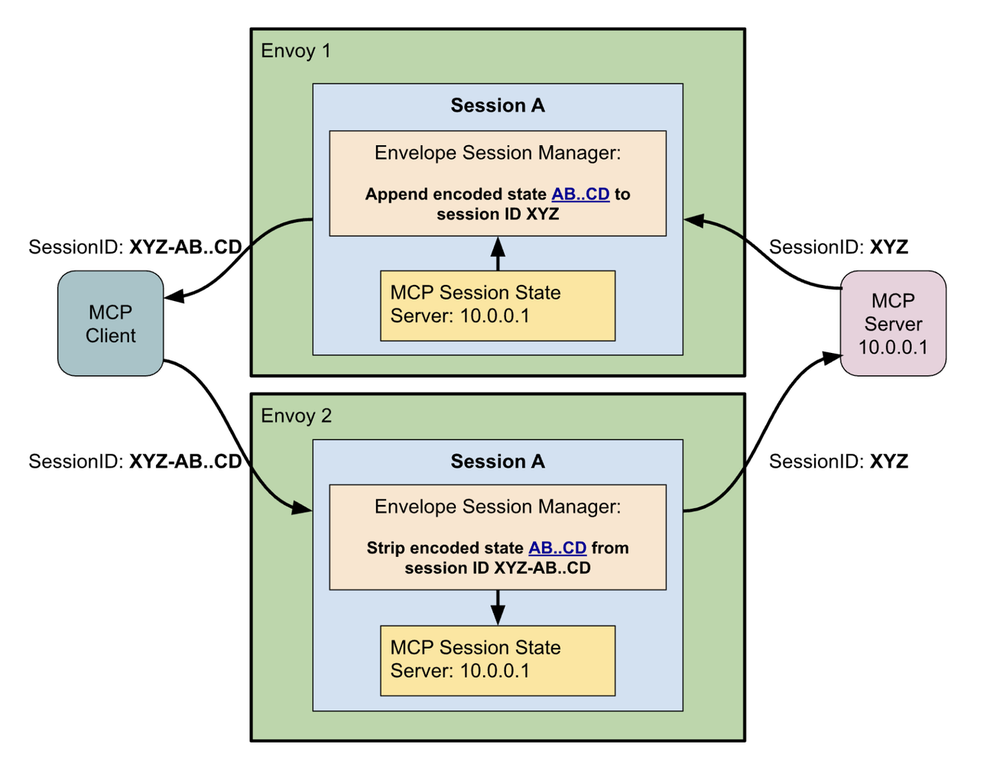

3. Interações stateful e escaláveis

Seja em modo passthrough ou aggregating, o Envoy gerencia a persistência das sessões (via envoy.http.stateful_session.envelope), garantindo que chamadas subsequentes em uma conversa alcancem o backend correto. Para empresas brasileiras que precisam de resiliência em arquiteturas distribuídas, essa capacidade de manter o estado sem perder a performance é vital.

Considerações estratégicas

Empresas brasileiras, especialmente as que operam sob regulações rígidas, precisam se afastar de implementações ad-hoc. A adoção de Envoy como gateway de IA oferece um decoupling perfeito: desenvolvedores focam na lógica do agente, enquanto Platform e Security teams aplicam políticas de Zero Trust na infraestrutura. O futuro não é construir uma rede para cada novo framework de IA, mas sim ter uma camada de controle capaz de absorver a evolução dos protocolos mantendo o ambiente sob controle.

Artigo originalmente publicado por Erica Hughberg, Product and Product Marketing Manager, Tetrate em Cloud Blog.